オリジナル | デイリー・プラネット・デイリー

著者 | 南志

昨日、X ユーザーの @Cryptonakamaoは、 Chrome の悪意のあるプラグイン Aggr によってブラウザの Cookie がハイジャックされ、ハッカーがこの方法を使用して彼の Binance アカウントを操作し、ハッキングによって 100 万米ドルの損失を引き起こしたと投稿しました。

この事件を受けて、バイナンスは声明を発表し、事件の原因はユーザーのコンピューター自体がハッカーによって侵害され、プラットフォームがユーザーの凍結要求を処理するのに1分19秒かかったと述べた。 、容疑者のアカウントと国境を越えた取引を確認しました 現在の調査結果では、バイナンスはこの事件の前にAGGRプラグインに関する関連情報に気づきませんでした。したがって、このような事故に対する補償はできません。

この事件は、大多数のユーザーに再びセキュリティ上の警鐘を鳴らしました。ハッカーの専門性が高まっているため、セキュリティインシデントが発生した後に彼らを救うことが困難になることがよくあります。したがって、適切なセキュリティ対策を講じる方法はありふれたテーマですが、Odaily ではこの記事で一般的な攻撃と防御方法をまとめます。

ワンクリックでアカウントを凍結

まず、今回の事件ですが、ハッカー攻撃があったことが判明したものの、口座内の資金が完全に移管されていない場合、どのようにして早急に残りの資金を保護することができるのでしょうか。他のアカウントに資金を転送するだけでなく、ワンクリックでアカウントを無効にすることもできます。無効にした後は、カスタマー サービスに連絡して凍結を解除する必要があります。

アカウントの無効化は、Binance アプリから行う必要があります。まず設定インターフェイスに入り、次にインターフェイスの下部に「アカウント セキュリティ」セクションがあり、最後にセクションの下部にある「アカウントの管理」に入ります。無効化されたアカウントをクリックして確認します。 Binance の現在の公式ガイダンスは 2018 年版であり、具体的な実装プロセスは記者の現在の実践とは大きく異なります。ユーザーは事前に具体的な場所を確認し、よく理解しておくことをお勧めします。

Chromeプラグイン

Crypto ユーザーにとって Chrome プラグインは不可欠なので、プラグインを使用しないのは現実的ではありません。では、Chrome を安全に使用するにはどうすればよいでしょうか。ユーザーは次の側面を実行できます。

ブラウザのプラグインの権限を確認すると、一般的に使用されないブラウザのプラグインを無効にすることができます。

複数のブラウザを開いて、異なるセキュリティ レベルを持つ企業に異なるブラウザを割り当てます。

すべての Chrome プラグインは、公式 X アカウントが提供するリンクを経由することをお勧めします。Google 検索の使用は推奨されません。また、上記のチャネルを通じて検索すると、有料フィッシングに遭遇しやすくなります。リンクするため、損失が発生します。役人には X アカウントのリンクを正しく保つ義務があり、攻撃があった場合にはユーザーに補償する必要さえあります。

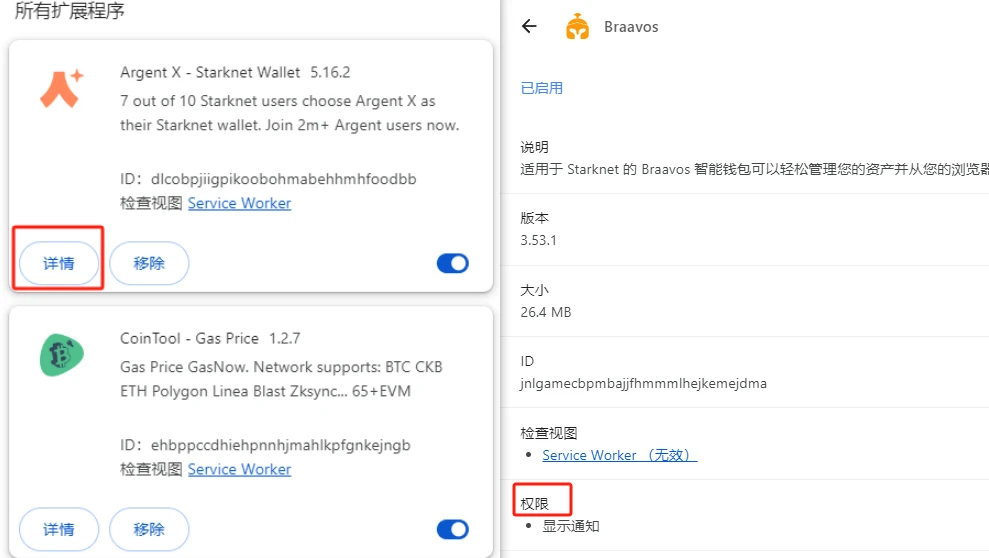

インストールされているプラグインの権限を表示する

Chrome 拡張機能の原則とセキュリティの問題については、Slow Mist が説明する記事を書きました。Slow Mist の最高セキュリティ責任者の 23 人は、最も重要なのはプラグインの権限範囲を決定するマニフェスト.json ファイルであると指摘しました。 。

権限の範囲を確認するにはどうすればよいですか?ユーザーは、ブラウザにインストールされているすべてのプラグインを含む chrome://extensions インターフェイスにアクセスできます。詳細をクリックすると、「すべてのプラグインの読み取りと変更」などの権限の範囲が表示されます。 「すべての Web サイトの設定、データ (すべての Web サイトのすべてのデータの読み取りと変更)」プラグインの使用には注意が必要です。

複数のブラウザを開く

ユーザーは、異なるセキュリティ レベルを持つ企業に異なるブラウザを割り当てることで、セキュリティ保護を実装できます。たとえば、取引所にログインするためのブラウザでは安全なプラグインはなく、チェーン上の資金に関係するブラウザではウォレットなどの基本的なツールのみが安全です。 。

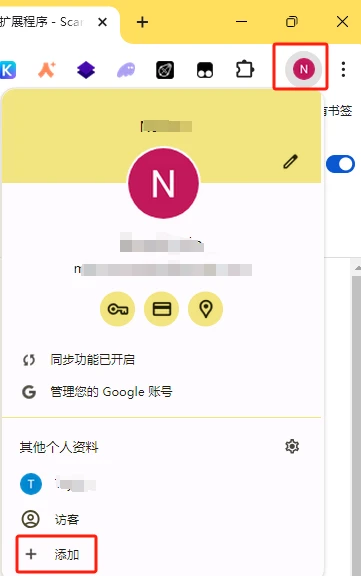

複数の Chrome ブラウザを開く一般的な方法は 2 つあります。

1 つ目の方法は、公式アカウントの切り替え方法を使用して複数のアカウントを開く方法です。Chrome の右上隅にあるアカウント インターフェイスで、ユーザーは一時的なゲスト アカウントを追加するか、Google アカウントを追加するかを選択できます。追加した後、[新しいアカウント] をクリックして開きます。新しいブラウザーでは、異なるアカウントで開かれたブラウザーは独立して実行され、プラグインがブラウザー間で悪影響を及ぼすことはありません。また、次の方法と比べて、プラグインをクラウド上で同期できるというメリットがあります。

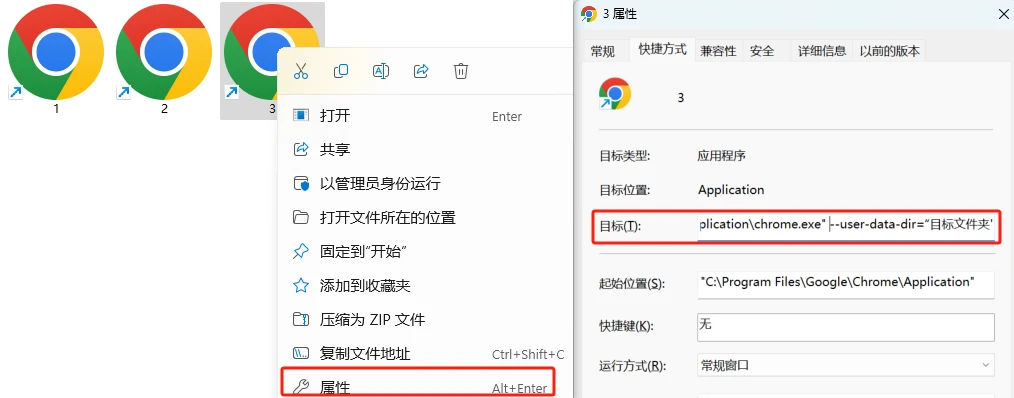

もう 1 つの一般的なバッチ作成方法は、コンピューター ベースのショートカットを複数開く方法です。

ユーザーは、コンピュータ上に 1 つまたは任意の数の Chrome ショートカットをコピーし、ショートカットを右クリックしてプロパティ インターフェイスに入り、ターゲット アドレスの末尾に を入力できます。

--user-data-dir=保存先フォルダーのアドレス

新しい独立した Chrome ブラウザを作成できます (先頭にスペースがあることに注意してください)。この方法は前の方法よりも高速ですが、データはローカルに保存され、ウォレット キーなどの重要なデータが必要になることに注意してください。バックアップされる。

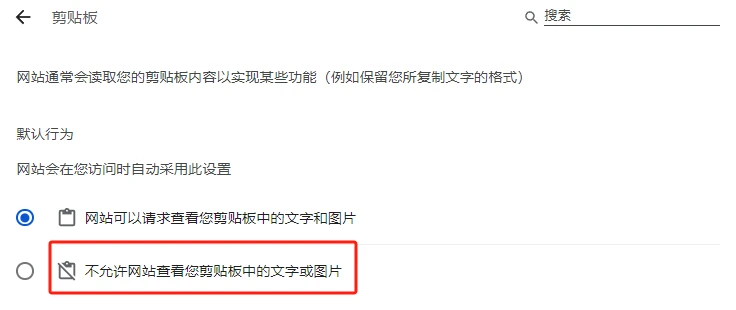

クリップボードのアクセス許可

TG Bot の人気により、多くのユーザーは秘密キーを直接コピーする傾向があります。このシナリオでは、秘密キー全体を一度にコピーしないことをお勧めします。クリップボード監視のリスクを避けるために、いくつかの文字を保存して手動で入力することができます。さらに、APP と Web ページのクリップボード読み取り許可をオフにすることも非常に重要です。Web ユーザーの場合は、このインターフェイスで chrome://settings/content/clipboard にアクセスします。必要に応じて、Web サイトの読み取り許可をオフにすると、セキュリティが大幅に向上します。

Xプラットフォーム偽アカウント詐欺

ここ数カ月間、偽の公式 Web サイトが に悪質なフィッシング リンクを掲載する事件が頻繁に発生しています。

このような詐欺に対しては、ユーザーはScam Sniffer プラグインをインストールすることをお勧めします。このプラグインは、X プラットフォーム アカウントをスキャンし、コメント エリアに偽の公式アカウントが表示されるように促します。

その他の基本的なセキュリティ意識

手動で確認して切り替えることができる上記の安全操作に加えて、次のような多くの基本的な意識レベルの安全要素があります。

TG と DC のプライベート メッセージ リンクは信頼せず、公式アカウントによって投稿されたリンクと情報のみを信頼してください。

ニーモニック フレーズと秘密キーをインターネットから遠ざけるようにしてください。特に携帯電話を使用して写真を撮ったり、ニーモニック フレーズを録音したりしないでください。

多額の費用がかかるコンピュータでは、todesk や sunflower などのリモート コントロール ソフトウェアのインストールを避けてください。

多額の資金が関与する取引所アカウントには 2FA を設定し、使用後はアカウントを終了します。

分散化は、セキュリティの問題が決して消えることはなく、ハッカーの攻撃手法は依然としてエスカレートしていることを意味します。最も基本的なセキュリティ保護は「生存」の基盤です。