出典: カスメディア

原題: THE MASTER OF TIME: ビットコイン、イーサリアム、古典的な BFT モデルでは達成できない不可能な結果を DAGKNIGHT が解決する方法

原著者: Nicholas Sismil、Binance.US の通貨リスト部門の元研究責任者

視点: ブロックチェーンと分散システムの理論には、よく知られている不可能な結論があります。それは、不完全に同期された通信モデルの下では、どのプロトコルやネットワークも 1/2 のフォールト トレランスを達成できないということです。これは、ビットコイン、イーサリアム、古典的な BFT モデルなどの他のプロトコルでは解決できない問題ですが、Kaspa が実装するコンセンサス モデル DAG-KNIGHT では解決できます。この問題を解決する鍵は、現実世界のプロセスをシミュレートする際に (たとえば、遅延やその他の干渉要因に直面した場合に) 強力なネットワークの正確性を実現し、それによってネットワーク内の時間のマスターになることです。

この記事では、次の質問に焦点を当てます。

1. 分散システムの性質。

2. 正確性、適時性、エラー許容度のバランスをどう取るか? ;

3. ファイナリティと動的可用性 (つまり、確率的なファイナリティと絶対的なファイナリティ)。

4. これらの属性に関するビットコイン、古典的な BFT モデル、およびイーサリアムのパフォーマンスと欠点。

5. DAG-KNIGHT はどのようにしてこの不可能な結果を打破し、他のすべてのプロトコルの欠点を解決するのでしょうか。

6. 最後に、DAG-KNIGHT がどのようにして時間のマスターになるのか、そしてこれが分散システム理論にとって何を意味するのかをまとめます。

分散システムの定義

分散システムには多くの定義があります。レスリー ランポートは 1987 年のやりとりでこのことを次のように説明しています。分散システムでは、システム内に存在することさえ知らないコンピュータに障害が発生すると、自分のコンピュータが使用できなくなる可能性があります。イムラン・バシル氏は著書「ブロックチェーン・コンセンサス」の中で、分散システムを、メッセージパッシングネットワークを通じて共通の目標を達成するために自律的かつ協調的に動作する匿名コンピュータの集合体と定義しています。

基本的に、分散システムの目標は、そのすべてのコンポーネントがシステムの全体的な状態について合意すること、つまりコンセンサスを達成することです。 Facebook、Google、Twitter、Amazon などは集中管理されている企業ですが、いずれも (World Wide Web と同様に) 分散システムを使用しています。この記事では、ブロックチェーン、分散台帳、ブロック有向非巡回グラフ (blockDAG) で構成される別の分散システムの歴史的発展について説明します。

まず、分散システムのいくつかの中核となる特性、正確性、適時性、システム内部の耐障害性を理解する必要があります。

分散システムにおける正確性、適時性、耐障害性

Leslie Lamport は、『マルチプロセッサの正確性の証明』で分散システムの正確性の概念を定義しています。彼は、正しくあることを求める分散システムには、稼働性とセキュリティの両方が必要であると信じています。安全性とは、行われた決定を元に戻すことができないことを指しますが、活力とは、決定を無期限に遅らせることができないことを指します。言い換えれば、セキュリティは、さまざまな正直なノードが決して異なる決定を下さないことを保証し、一方、ライブ性は、すべての正直なノードが最終的に 1 つの決定を下すことを保証します。

これから説明するように、分散システムには、稼働性を優先するものもあれば、安全性を優先するものもあります。

適時性と耐障害性

適時性は、分散システムにおける通信の動作モデルを反映します。通信モデルには、ネットワーク遅延、プロセッサーの遅延と速度の設定が含まれます。これらの設定は基本的に、サイバー攻撃者がシステム内のメッセージ遅延を制御できる程度を決定します。言い換えれば、通信モデルは、サイバー敵が通信を妨害する能力の限界を定義します。

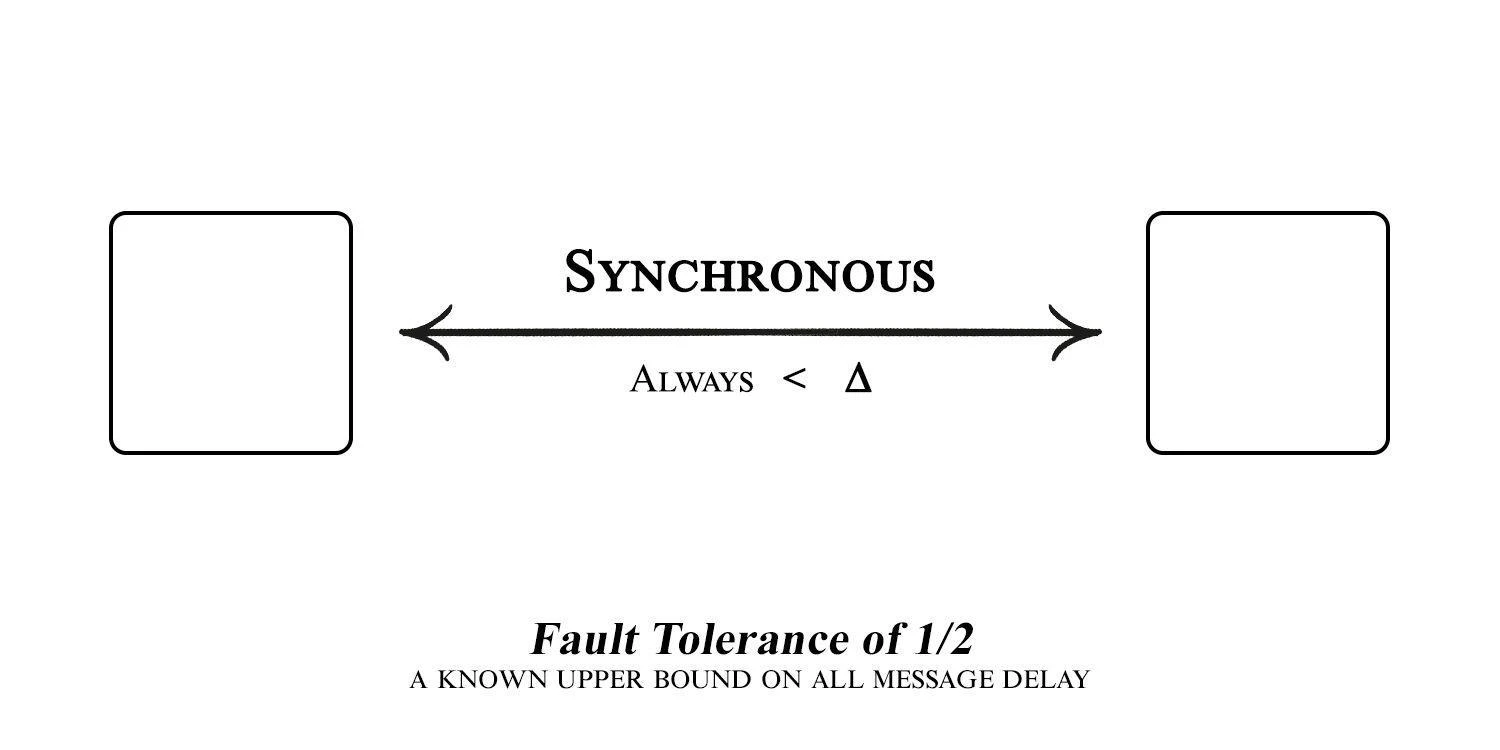

同期方法に応じて、(完全) 同期、非同期、部分同期の 3 つの主な通信モデルがあります。各モデルはシステムの耐障害性を決定します。つまり、通信モデルは、プロトコルが 1/3 または 1/2 のエラー率に耐えられるかどうかを決定します。

(完全) 同期モデル

同期モデルには、既知の最大メッセージ遅延限界 Δ があり、すべてのメッセージはこの時間内に配信される必要があり、ネットワーク内のすべての参加者はメッセージ配信に必要な時間を知っています。したがって、攻撃者はメッセージの配信時間を最大でも δ まで遅らせることしかできません。たとえば、ビットコインが同期モデルを採用している場合、各ブロックの最大遅延 L に従う最長チェーン規則に従って動作し、L は継続的に更新され、ブロックの到着時間が常に約 10 分であることが保証されます。遅延の上限Δは 10 分です。

同期システムはシンプルで、強力でポジティブな結果をもたらします。しかし、セキュリティを損なうことなく現実世界 (ネットワーク停止や予期せぬ長時間にわたる攻撃など) を効果的にシミュレートするには制限が多すぎます。たとえば、遅延 Δ を長く設定すると、現実世界を表す非常に肯定的な結果が得られますが、タイムアウトが長くなり、パフォーマンスが低下します。逆に、遅延 Δ を短く設定するとパフォーマンスは向上しますが、現実世界を正確にシミュレートできず、セキュリティが損なわれる可能性があります。言い換えれば、ネットワーク参加者が遅延を過大評価すると、システムの動作が実際よりも遅くなり、システムの安全性が低下します。

さらに、この 2 つの間の理想的なバランスを見つけるのは簡単ではありません。たとえば、送信者が 2 つの受信者にメッセージをブロードキャストし、一方のメッセージが Δ−ϵ 後に到着し、もう一方のメッセージが Δ+ϵ 後に到着した場合、実際の動作はモデル仕様で期待されるものとは異なり、セキュリティが損なわれます。システム。

同期モデルにはこれらの問題がありますが、依然として 1/2 の最大フォールト トレランス限界を達成しています。これは、システム内のすべてのノードが一定時間内にすべての投票を確認し、コンセンサスが得られると想定できるためです。具体的には、システム内に n 個のノードがあり、そのうち f 個に障害のあるノードがある場合、正しいノードからの少なくとも f + 1 個のメッセージの数が、f 個の障害のあるノードからのメッセージの数を上回ることが期待されます。すべてのメッセージが受信されると、同期モデルに従って、そのような合意に達することができます。

それは次のような場合です。

n ≥ f+(f+ 1)

f ≤ (n-1)/2

f < n/2

その後、最大耐障害性は 1/2 に達します。

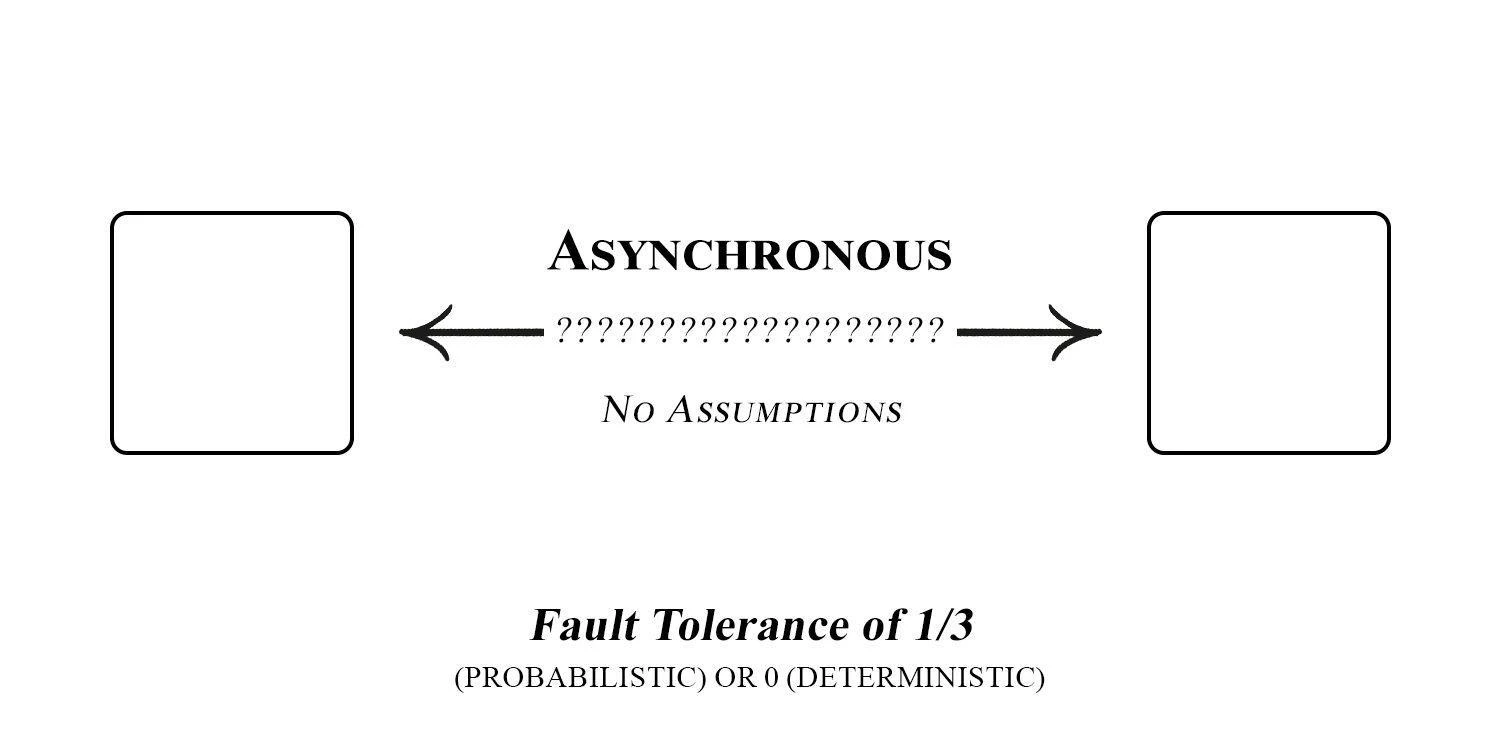

非同期モデル

非同期モデルは、ネットワーク遅延について何も仮定しないことにより、同期モデルが遭遇する問題を克服しようとします。つまり、正常に動作しているノード間であってもネットワーク遅延に制限はありません。これには 2 つの利点があります。1 つは、通信時間制限がないため、同期していない (遅い) メッセージによって誤ってセキュリティが侵害されることがないことです。2 つ目は、固定のタイムアウトがないため、ノードはシステム内の実際の遅延に適応し、遅延を維持することができます。アクティブ。 。

ただし、これにはある程度のコストがかかります。 Fischer、Lynch、Patterson は論文「障害のあるプロセスによる分散一貫性の不可能性」の中で、非同期モデルでは障害のあるノードが 1 つだけであっても一貫性は保証できないという不可能定理を提案しました。言い換えれば、非同期モデルでは、不良ノードが 1 つあるだけで整合性が不可能になります。

それにもかかわらず、コンセンサスの確率は t が大きくなるにつれて指数関数的に 1 に近づくため、確率的アルゴリズムの下では t 秒以内にコンセンサスを達成することが可能です。したがって、非同期でおそらく一貫性のあるアルゴリズムは、フォールト トレランスを 1/2 ではなく 1/3 しか達成できません。

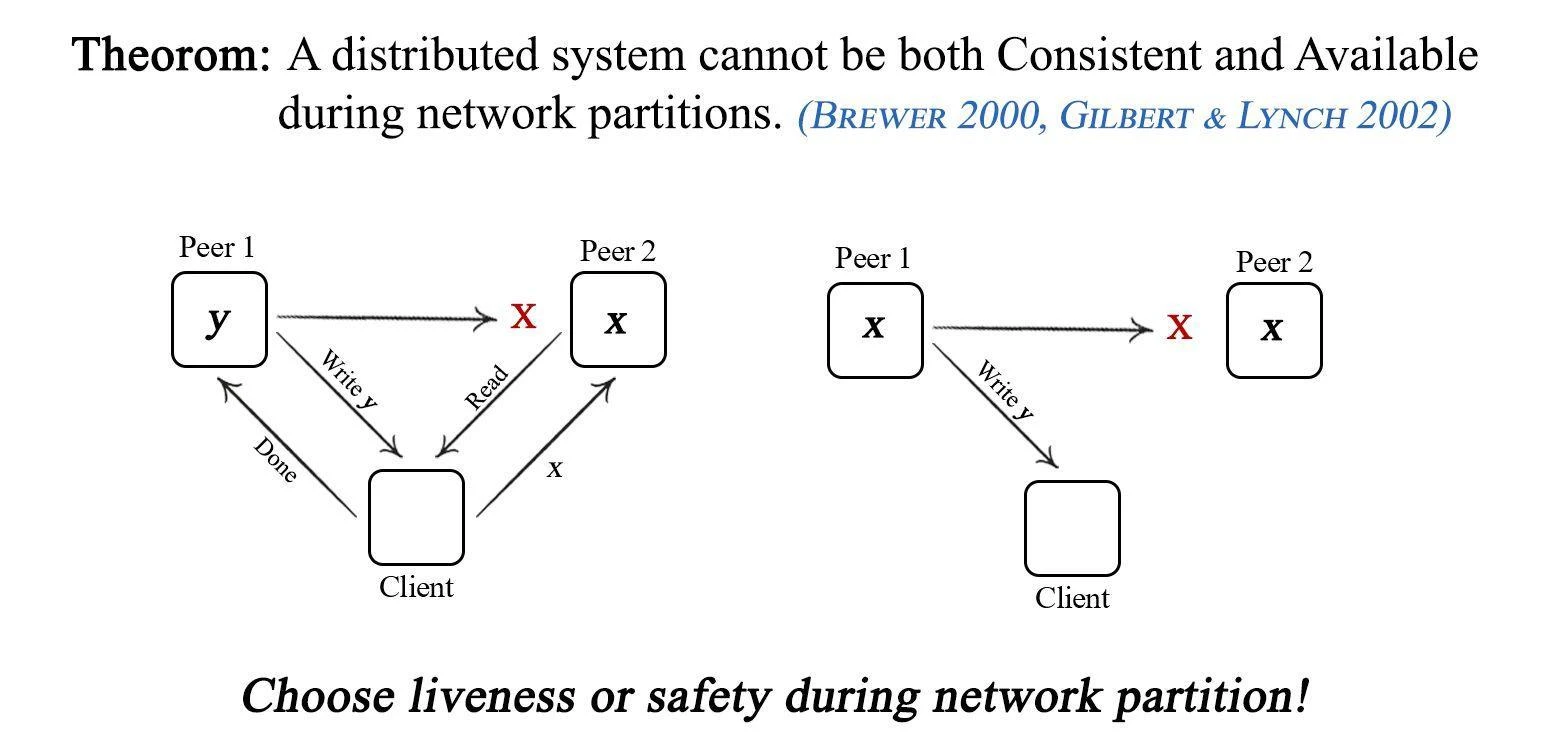

さらに、Eric Brewer は、非同期分散システムでは一貫性 (セキュリティ)、ライブ性、およびパーティション耐性が共存できないことを証明しました。パーティショントレランスとは、ネットワークが分割されている(特定のノード間のメッセージが配信できない)期間中にシステムが動作できることを保証することを指します。したがって、非同期システムにはトリレンマがあります。セキュリティ、ライブネス、パーティション耐性の 3 つのうち 2 つを選択する必要がありますが、すべてを選択する必要はありません。

この定理は非同期モデル システムに当てはまりますが、ネットワーク分割は依然として非同期の仮定に従い、すべてのタイミング モデルで発生します。したがって、使用されるモデルに関係なく、システムはネットワーク分割中に稼働性またはセキュリティのいずれかに重点を置く必要があります。

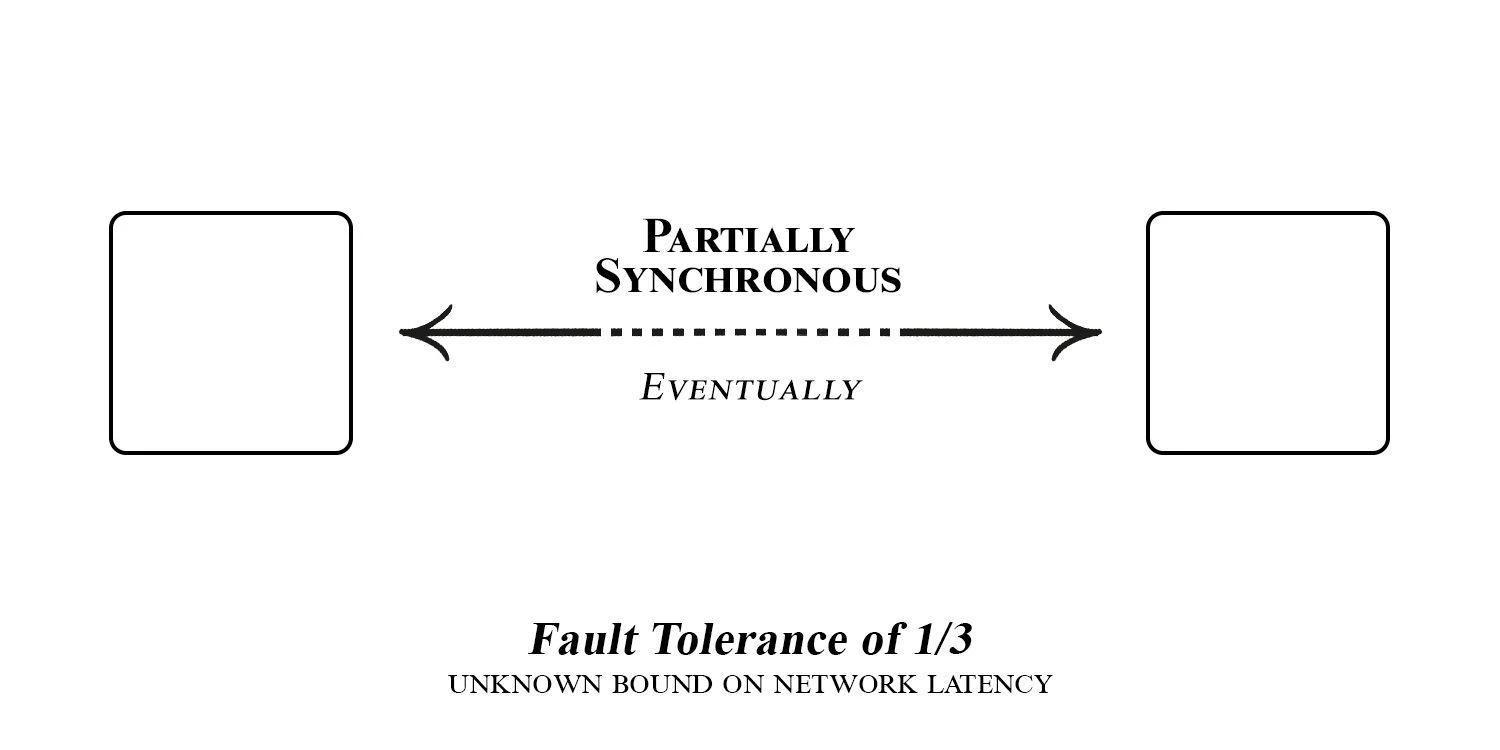

部分同期モデル

システムには部分的な同期を実現する 2 つの方法があります。 1 つ目のアプローチは、システムが正常に動作しているときに同期モデルを採用し、障害 (ネットワーク障害や攻撃など) が発生したときに非同期モデルに切り替えることです。このアプローチでは、グローバル ネットワークを監視するクロックが存在し、パラメータ Δ が同期フェーズ中のメッセージの最大可能遅延を指定することを前提としています。ただし、非同期フェーズではパラメータ Δ は影響せず、グローバル安定化時間 (GST) によって通信モデルが同期から非同期に切り替わる時点が決まります。このバージョンは GST バージョンと呼ばれます。

2 番目の方法は、メッセージ配信に既知の限界はないが、ネットワークの敵対者が選択できる未知の有限の上限 δ があると仮定することです。このバージョンでは、GST がなく、非同期フェーズと同期フェーズの間の切り替えもありません。代わりに、同期モデルと同様に、メッセージは常に Δ 時間ステップ以内に配信されます。

特に注目すべきは、どちらの部分同期モデルも耐障害性が 1/3 であるという事実です。 Dwork、Lynch、および Stock の研究で正式に実証された不可能な結果として、部分的に同期されたモデルは 1/2 フォールト トレランスを達成できません。

ファイナリティと動的な可用性

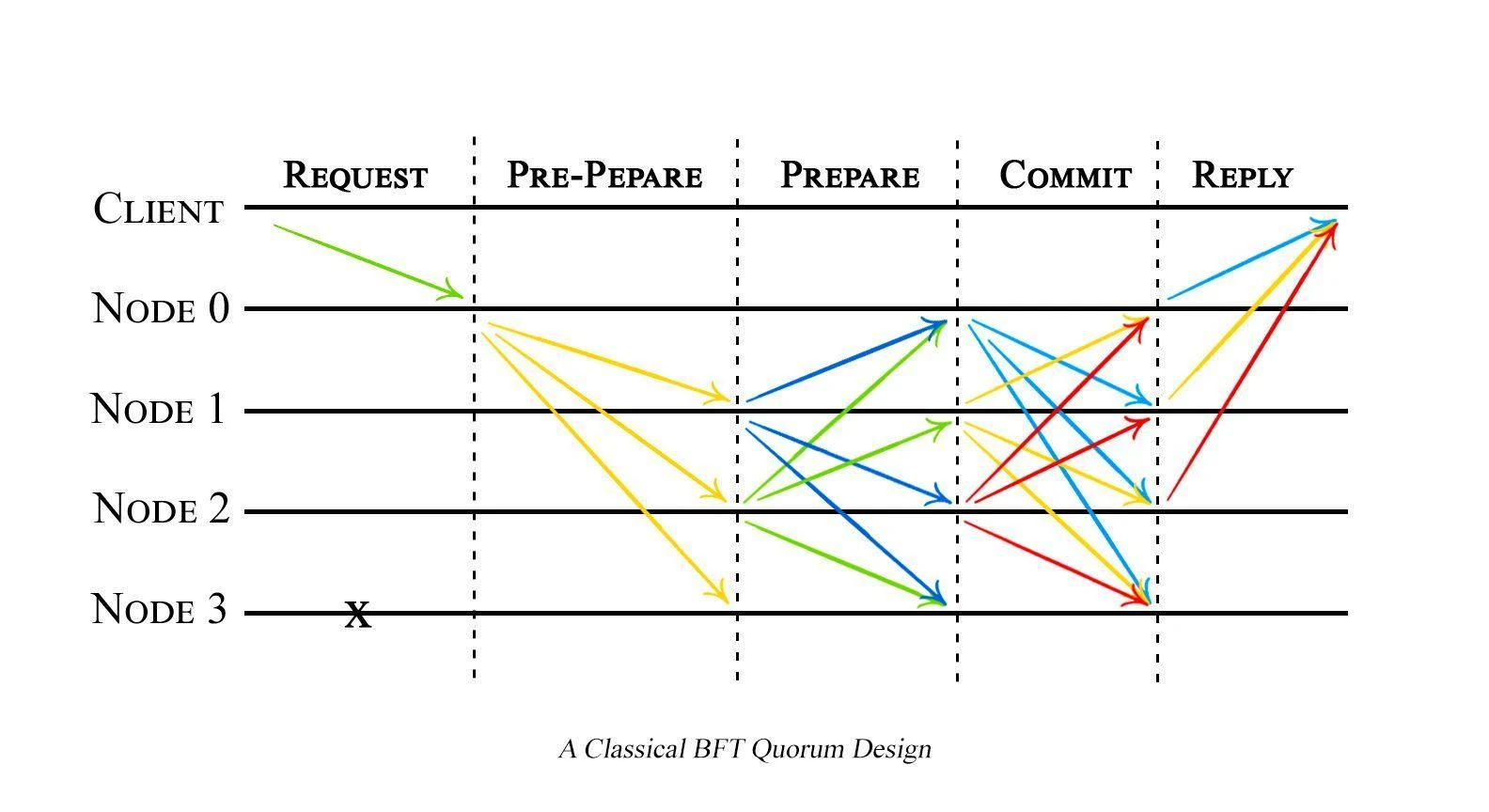

歴史的に、プロトコルは最長チェーンベースのプロトコルと古典的な BFT コンセンサス プロトコルの 2 つのカテゴリに分類されてきました。前者は同期モデルを採用し、サトシのコンセンサス、つまりチェーン間に不一致がある場合には最長チェーンが選択されるという最長チェーンのルールに従います。後者は部分同期モデルを採用し、ステートマシンのレプリケーションに基づいて動作し、ブロックを提案するバリデーターをランダムに選択し、複数ラウンドの投票を通じてブロックをチェーンに含めるかどうかを決定します。各投票ラウンドでは、すべての正直なオンライン検証者が特定のブロックに投票します。

最長チェーンに基づくプロトコルとは異なり、BFT コンセンサス プロトコルによるブロックの生成はチェーンの長さやサイズに依存しません。 BFT コンセンサスは、ライブ性よりもセキュリティを優先し、絶対的な最終性を提供します。これは、システム内で行われた決定が決して取り消されないことを意味します。ただし、セキュリティを重視しているため、従来の BFT モデルは動的な可用性を実現できません。古典的な BFT コンセンサス モデルには、Tendermint、PBFT、HotStuff モデルが含まれます。

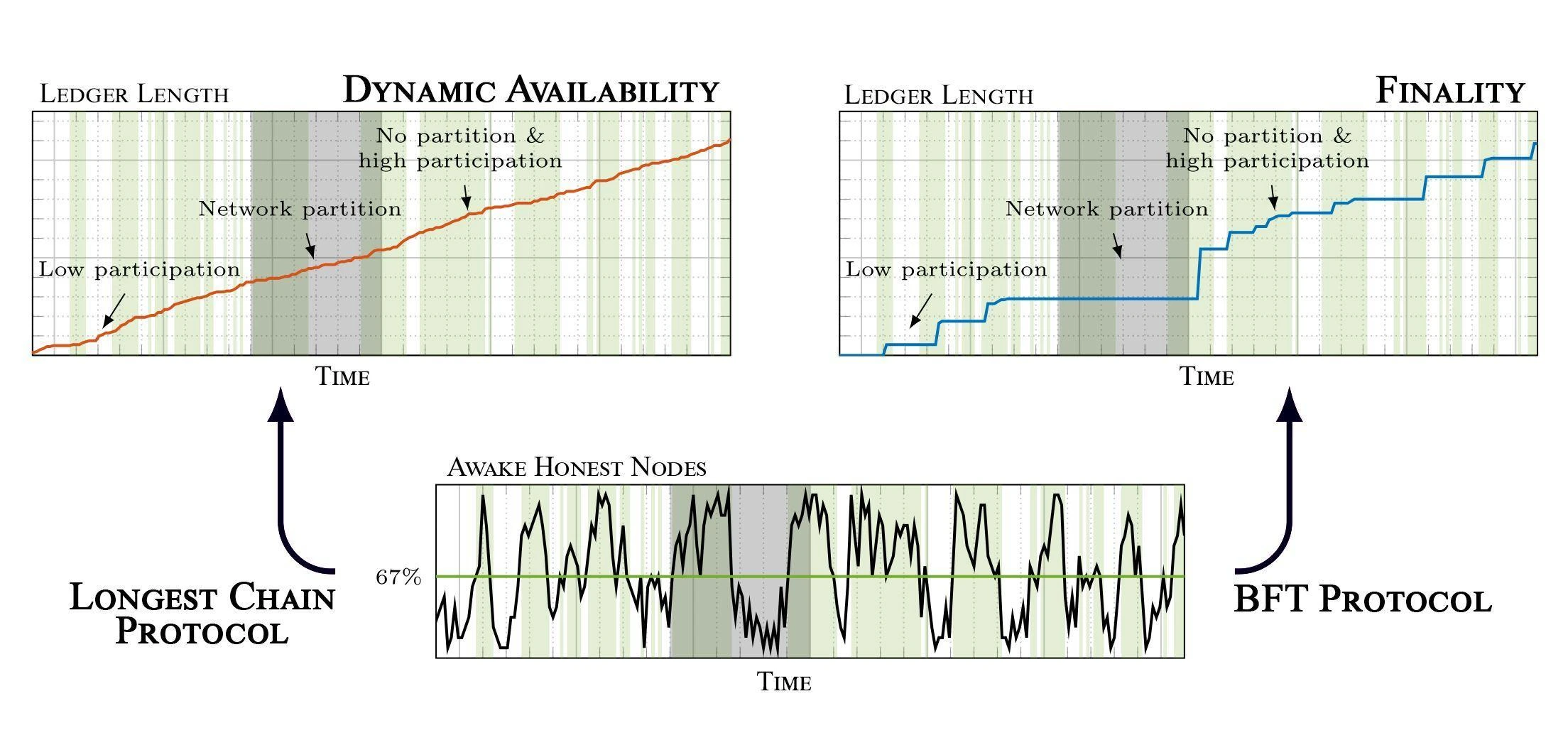

一方、最長のチェーンベースのプロトコル (ビットコインとその汎用バージョン GHOST を含む) は絶対的なファイナリティを達成できませんが、動的な可用性を通じて確率的なファイナリティを達成します。動的な可用性により、システムのセキュリティに影響を与えることなく、いつでもノードがシステムに参加したりシステムから離脱したりすることができます。したがって、動的な可用性は真の非許可性を体現しており、ダウンタイムや技術的障害によってノードにペナルティが課されることはありません。さらに、ネットワークの分断や攻撃の際には、参加率が低くても、動的に利用可能なプロトコルが意思決定を行うことができます。

多くの人は、最長チェーンに基づくプロトコルはセキュリティよりも生存性を優先すると信じていますが、これは完全に真実ではありません。この点は非常に重要です。ライブネスを確率的に実装するモデルでは、ライブネスと安全性の区別は人為的で誤解を招きます。これは、ライブネスが確率的に実装されるモデルでは、セキュリティとライブネスが相互に依存しているためです。

絶対的なファイナリティは確率的なファイナリティよりも優れていると考える人もいるかもしれませんが、モデルごとに分割問題の処理方法が異なるため、そうではありません。古典的な BFT コンセンサス システムでは、分割中に参加者が少なすぎると、必要な人数に達せず、必要な投票を完了できず、ブロックチェーンが停滞する可能性があります。ただし、アクティブな参加者の数が 1 人に減ったとしても、常に正当な多数派が存在する限り、最長チェーンに基づくシステムは分割中に機能を停止することはありません。逆に、この場合、台帳のネットワーク出力は増加し続け、エラーを自動的に修正する機能を備えています。たとえノードが最初は同意していなかったとしても、ネットワークは最終的には収束して合意に達します。このエラー訂正能力は、ネットワーク セキュリティの強度に関係します。

Neu らによって示されているように、同じ環境で古典的な BFT モデルと最長チェーン モデルをシミュレートすると、動的参加とネットワーク分割の条件下で、最長チェーン プロトコルの台帳ネットワーク出力は常に増加し続けます。古典的な BFT プロトコルのファイナリティは、参加率が低いときやパーティショニングが少ないときに停止します。

したがって、古典的な BFT コンセンサス モデルはセキュリティと絶対的なファイナリティを提供しますが、ネットワーク障害が発生した場合に自己修復または回復できないという代償を伴います。さらに、これによりシステムのパーミッションレスな性質も犠牲になり、システムの集中化につながります。たとえば、一部の BFT プロトコルでは、ノードがオンラインのままでなければペナルティを受ける必要があります。同様のルールのかなりの数が、間違いなく分散型ネットワークの設計思想と矛盾しています。

イーサリアム: PoS の幅広い用途と落とし穴

多くの人は、電力とハードウェアのコストを節約し、より優れたスケーラビリティを実現するために、PoW ネットワークから移行したいと考えています。 PoS モデルはもともと、Satoshi コンセンサスの代替としてオンチェーン ブロックチェーン モデルに実装されました。 PoS モデルは、ステーカーをランダムに選択し、ステーカーにステークに比例して単一のブロックを作成する権利を与えることで、PoW の作業プロセスをシミュレートします。

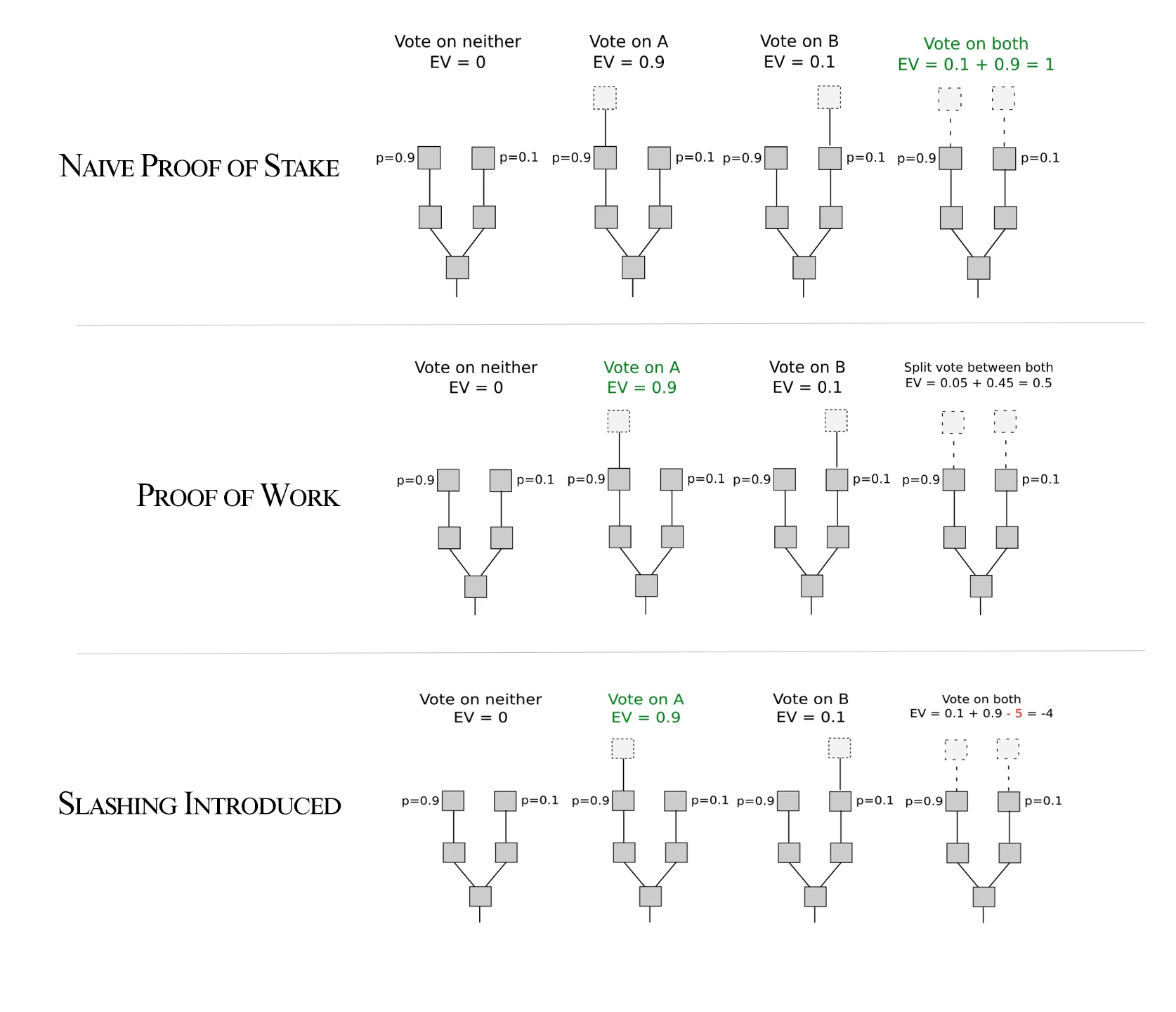

しかし、多くの人は、これが無関心な攻撃と長距離攻撃という 2 つの大きな問題につながることに気づいていません。

無関心な攻撃は、2 人のマイナーがほぼ同時にブロックを作成した場合に発生し、ネットワークは最長チェーン ルールに基づいてどちらの競合チェーンを採用するかを決定する必要があります。 PoW ネットワークでは、最も多くの作業を伴う最長のチェーン、つまり、システム外部のリソースを最も経済的に消費するチェーンを選択します。 PoS では、適切なチェーンの選択に外部リソースは必要ないため、自然な機会費用は発生しません。機会費用がないため、ステーカーはチェーンの各バージョンにステークすることができ、システムのセキュリティが崩壊します。合理的な利害関係者は、利益を最大化するために、考えられるすべてのチェーンに拡張します。

長距離攻撃は、敵対者が賄賂を通じて過去のバリデーターのキーを入手し、ブロックチェーンの履歴を書き換える、つまり偽のネットワーク履歴を作成するときに発生します。

無関心な攻撃に対処するために、Vitalik Buterin 氏は Slasher の概念を提案しました。ステーカーが 2 つのフォークで同じ高さのブロックにサインした場合、ブロック報酬を失います。しかし、Vlad Zamfir と Ethan Buchman は Slasher に追加機能、つまりステーキングマージンを追加しました。このようにして、明らかにルールに違反したノードは、利益の一部を放棄するだけではなく、より大きなペナルティとなるステーキングデポジットが減額されます。これらの改善は後にイーサリアムのギャスパーコンセンサスモデルに組み込まれ、PoS資産としてのETHの価値は必須のステーキングデポジットと大幅な罰金によってのみ保証されること、つまりETHをロックしなければイーサリアムをサポートする経済的価値はないことが証明されました。

言い換えれば、ETHの価値は、偽造不可能なプルーフ・オブ・ワークのコストによって生み出されるのではなく、今日の法定通貨システムと同じように強制的に維持されるため、ハードカレンシーとして機能することはできません。ビットコインには偽造できないコストがかかります。新しいビットコインを生産するには、資本支出 (ハードウェア マイニング マシンなど) や運営費 (電気など) によって多額の費用がかかるためです。ビットコインの偽造は、偽造者がこれまでの高価なプルーフ・オブ・ワークをすべてやり直す必要があり、ネットワーク内で進行中のすべてのプルーフ・オブ・ワークよりも速く実行する必要があるため、非常に困難です。

フランケンシュタイン: イーサリアムのギャスパー

Gasper は、最長チェーン ルール モデルに基づく同期通信モデルと、古典的な BFT モデルに基づく部分同期通信モデルを組み合わせた PoS ネットワークの設計に依存することを目指しています。前者は、最長チェーン ルールを一般化した LMD GHOST (latest News Driven Greediest and Heaviest Observation Subtree) を通じて実装され、後者は Casper FFG (Friendly Finality Gadget) を通じて実装されます。 LMD GHOST は GHOST の亜種であり、Kaspa ネットワークの作成者である Sompolinsky と Zohar が「ビットコインにおける高速トランザクション処理のセキュリティ」で提案した包括的プロトコルの一部です。 Ethereum では、LMD GHOST はフォーク選択ルールとして機能し、各フォークでバリデーターが最長のチェーンではなく、すべてのバリデーターから最もサポートされているチェーン (つまり、受信した最新のメッセージ) を選択します。 PoW ネットワークの GHOST モデルでは、サポートは最も多くの作業を行うチェーンを指します。 LMD GHOST では、サポートとは最も多くの票を獲得したチェーンを指します (参加者はステークした ETH 残高に応じて重み付けされた票を受け取ります)。

イーサリアムはまた、検証者がシステムルールに違反した場合、罰金を科すためのチェックブロックノードを設置した。 Casper FFG は、Vlad Zamfir の論文「Friendly Little Ghosts: A Correctly Built Blockchain Consensus Protocol」から派生したものです。しかし、イーサリアムは、LMD GHOSTとして知られる確率的活性チェーンの上に追加のセキュリティ層として、最終的なガジェットとしてCasperを実装することを決定しました。したがって、Casper FFG は、ネットワーク分割中であっても、提案されたブロックのセキュリティを保証します。ただし、Casper FFG は部分同期モデルに従って動作するため、ファイナリティは、バリデータ セットの総数の 1/3 未満が障害/敵対的である場合にのみ達成できます。つまり、そのフォールト トレランスは 1/3 です。 Casper FFG は説明責任のあるセキュリティを提供するため、それ自体は一般的な決定的な生存性を持ちませんが、新しい、より弱い形式の確率的な生存性を提供します。

Vitalik 氏は次のように述べています。「信頼できる稼働性とは、アルゴリズムが何かの状態を最終的に決定できないような渋滞に陥ってはいけないことを意味します。」

また、ギャスパーは、長距離攻撃に対する安全策として、弱い主観的なチェックポイントも実装しています。弱い主観的チェックポイント以前のギャスパーブロックチェーン履歴は元に戻すことができません。つまり、ノードがチェックポイントと競合するブロックを受け取った場合、そのブロックは拒否され、長距離攻撃を防ぎます。主観性が弱い場合の問題の 1 つは、ネットワーク ノードに新規または再参加するノードが、システムの正しく更新された状態を取得するために他のノードを信頼し、依存する必要があることです。これは、トラストレス システムを構築するという分散化の目標と矛盾します。 Proof-of-Work は客観性に基づいて動作し、新しいノードが独立してネットワークの残りのノードと同じ結論に達することができ、その結果トラストレス システムが実現します。

したがって、イーサリアムのギャスパーは同期性と部分的同期性を稼働性とセキュリティと組み合わせていますが、主に義務的なプルーフ・オブ・ステークの追求により、他の多くの機能を犠牲にしてそれを実現しています。

PoSによって引き起こされる主な問題

まず、サトシのコンセンサスの実装を放棄することで、偽造できないコストを必須のデポジットに置き換えることになり、弱い形の経済的価値が生まれます。第二に、オフラインペナルティを含む削減ペナルティを課します。オフラインのペナルティは小さく、報酬を逃した場合の機会費用に相当するだけかもしれませんが、動的な可用性は依然として制限されています。第三に、主観性の弱い検証ノードは、システム内に信頼が存在することをデフォルトとします。 =これはブロックチェーン技術の本来の目的に反します。

安全性と活動性の人為的な差異によって引き起こされる主な問題

第 4 に、イーサリアムはフォーク選択ルール (LMD GHOST など) を改善する代わりに、プロトコルにおける誤った人工的な活性とセキュリティの区別に屈してしまいました。言い換えれば、イーサリアムはネットワークの自己修復能力を強化せず、古典的なBFTコンセンサスツールであるCasper FFGを使用しました。

これは 5 番目の問題につながります。Casper FFG は 1/3 のフォールト トレランスしか達成できません。これは部分的に同期されたモデルでは最高のフォールト トレランスですが、限界もあります。これから見ていきますが、DAG-KNIGHT はもっとうまくできるでしょう。

最後に、Gasper は高度な複雑性を導入し、ベース層の通貨としての ETH のセキュリティ、不変性、機能を損ないます。この複雑さの終わりのない追求により、フランケンシュタインのようなシステムが生まれます。

概要: ビットコイン、クラシック BFT、イーサリアム

ビットコインは 1/2 の高いフォールト トレランスを実現できますが、これには、インターネットの遅延、ネットワークの停止、予期せぬ長時間にわたる攻撃などの現実世界の状況に合わせたモデリングとスケーラビリティが犠牲になります。したがって、ビットコインは効率的な交換媒体とはなり得ません。より高速なトランザクション速度を可能にするためにその制限付きレイテンシを短縮すると、その安全性とセキュリティが損なわれることになるからです。

一方、古典的な BFT モデルは、ネットワーク分割または攻撃時の動的な可用性と自己修復機能を犠牲にしてセキュリティを優先します。さらに、古典的な BFT モデルは部分同期通信モデルに依存しているため、フォールト トレランスの 1/3 しか達成できません。

イーサリアムは最長チェーンベースのモデルと古典的な BFT モデルの利点を融合しようとしていますが、その結果は不必要なモンスターの自己破壊システムを作成することになります。

DAG-KNIGHT: 時の王

DAG-KNIGHT は部分同期モデルで 1/2 の耐障害性を実現します。ご存知のとおり、Cynthia Dwork、Dwork、Lynch、および Stock は、部分同期モデルでは 1/3 を超えるフォールト トレランス レートを達成することは不可能であることを正式に証明しました。Shi と Pass は、論文「ハイブリッド コンセンサス」でこれをさらに定式化しました。少し。ここで、DAG-KNIGHT がこれをどのように行うかを説明しましょう。

まず、GHOST-DAG がどのように機能し、DAG-KNIGHT がその上にどのように構築されるかを理解する必要があります。関連情報は、Spectre、Phantom、および GHOST-DAG のサブセクションにあります。 GHOST-DAG がこの問題をどのように解決するかについては、「ブロックチェーンのトリレンマを解決する方法: BlockDAG とサトシ ナカモト コンセンサスの友好関係」の記事で詳しく説明しています。

不可能を達成する: DAG-KNIGHT と部分的なシンクロニシティ

DAG-KNIGHT は、PoW の利用を最大化することで、Dwork らによって提案された不可能な結果を解決します。 Proof-of-work は、トランザクション順序付けプロトコルをファイナリティ プロトコルから分離します。コンセンサス モデルは、ビットコインの最長チェーン ルールや DAG-KNIGHT の順序付けルールなど、トランザクションの順序付け方法を決定します。これらのルールは、すべての参加者 (敵対的ノードを含む) が同じ方法で動作する標準的なアルゴリズムです。一方、トランザクションのファイナリティは、各ユーザーがシステムに関するローカルな信念に基づいて構成または計算する拘束力のないプログラムです。

ビットコインでは、このデフォルト時間は、攻撃者がネットワークの総ハッシュレートの 10% を所有しており、ノードが 0.1 未満のリスク ε を喜んで引き受けるという仮定 α に基づいています。ただし、ノードはローカル システムの信念に基づいて適切に反応します。たとえば、悪意のあるマイナーがハッシュレートの 1/3 未満を所有しているとビットコイン ノードが判断した場合、そのノードは上限が 49% であると判断したノードよりも早くトランザクションを確認するため、34% の攻撃者がハッシュレートを侵害することが可能になります。前者は良いですが、後者に不利益を与えることはできません。

順序付けをファイナリティから切り離すプルーフ・オブ・ワークのもう 1 つの例は、PoW ブロックを部分的に同期する DAG 順序付けアルゴリズムである Spectre です。 Spectre では、ノードはレイテンシー d の上限を指定する別のパラメーターを使用して構成する必要がありますが、これはシステムの残りの部分には不明です。さらに、各ノードは d の選択に責任を負い、あまりに不正確な選択はノードに悪影響を与える可能性があります。たとえば、ノードが d を過大評価すると、取り消し不能なトランザクションを認識できません。ノードが d を過小評価すると、トランザクションを途中で受け入れてしまいます。ただし、Spectre は高いレベルの活動を達成できません。

DAG-KNIGHT は、このプルーフ・オブ・ワーク機能を活用して、トランザクション順序付けルールのレイテンシーを無視できるようにしますが、トランザクションのファイナリティは、ユーザーがローカルに設定したレイテンシーの上限に依存します。そういう意味では部分的に同期しています。応答性は、古典的な部分同期通信モデルの重要な機能であり、プロトコル コンセンサス モデルが遅延にどのように応答するかに応じて、応答性の 2 つの形式があります。強力な応答性は、ネットワーク内で観察可能な遅延に基づいてトランザクションを確認できるプロトコルから得られます。応答性が弱いもう 1 つのタイプは、ネットワークの敵対者によって引き起こされる現在の最大遅延の範囲内でプロトコルが厳密に実行される場合です。 DAG-KNIGHT は後者の方法で動作するため、Dwork の不可能な結果を回避できます。

DAG-KNIGHT の論文では次のように述べられています。「KNIGHT では、ローカルで観測される遅延に単に上限を設定するだけでは十分ではありません。代わりに、上限は攻撃者が与える可能性のある最大遅延を反映する必要があります。たとえメッセージが現在その範囲内で正確に伝播しているとしても、 1 秒または 2 秒ですが、攻撃者がネットワークを侵害してメッセージの通過に最大 30 秒かかる可能性がある場合、クライアントは D を 30 秒に設定する必要があります。」

これは制限のように思えるかもしれませんが、弱い応答性を強制する機能により、部分的な同期性を備えた 1/2 フォールト トレランスを達成する最初のコンセンサス モデルが作成され、不可能が打破されました。

不可能を打ち破る:それはどういう意味ですか?

SATOSHI コンセンサスの最長チェーン ルールを一般化したものとして、DAG-KNIGHT は動的な可用性、確率的なファイナリティ、および自己修復機能を実現します。ただし、DAG-KNIGHT はビットコインよりも早くファイナリティを実現し、したがってセキュリティを実現します。つまり、再結合の確率がより早くゼロに近づき、より早く最終状態に到達します。これは、1 秒あたり 100 ブロックを生成できることを意味し、マイナーは補助金付きの変換手数料なしのブロック報酬をより早く受け取ることができ、その結果、ソロマイニングをより効率的にする完全な分散型システムが実現します。

古典的な BFT モデルとは異なり、DAG-KNIGHT はネットワーク分割中に実行を停止せず、可能な限り最高のフォールト トレランス 1/2 を達成しますが、BFT モデルは 1/3 しか達成できません。さらに、ビットコインとは異なり、DAG-KNIGHT は現実世界の非同期性をシミュレートし、長いタイムアウトやパフォーマンスの低下を回避しながら、低レイテンシの範囲内でセキュリティを確保できます。したがって、ビットコインは理想的な交換媒体とは言えません。トランザクション速度を上げるために制限付きレイテンシを短縮すると、安全性とセキュリティが損なわれるからです。 DAG-KNIGHT は、国家のない未来世界で初の基軸通貨を作成できます。

さらに、DAG-KNIGHT は、イーサリアムの Casper FFG のようにレイヤーを継続的に追加するのではなく、このフレームワークを非デュアル コンセンサス モデルとして実装します。 DAG-KNIGHT は、ベース層のフォーク選択ルールを改善するだけで簡素化を達成しています。これは、複雑なイーサリアム スタイルの「フランケンシュタイン」モンスターから大きく離れています。簡素化により、より迅速かつ安全な開発が可能になり、DAG-KNIGHT は次の強力な経済的価値によって簡素化を実現します。 。

最後に、DAG-KNIGHT は PoW をさらに分散化します。これは、α、ε、δ がビットコインの遅延上限のような中央ルールではなく、ノードによってローカルに決定され、フリードリヒ・ハイエクの言うところのローカル知識問題を間接的に解決するためです。誰もが独自の情報に関する利点を持っており、意思決定がこの情報に依存する場合に最も効果的に活用できます。したがって、個人(または私たちの場合はノード)は、特定の時間と場所での状況に基づいた固有の情報と計画(ハイエクの場合は特に経済計画ですが、これにはα、ε、δも含まれる可能性があります)を最も多く持っています。集中型の計画にはこの情報が不足しており、各個人の知識を正確に考慮できないため、個々の参加者が分散して実行するのが最善です。

結論: Kaspa の将来のコンセンサス モデル DAG-KNIGHT は、ビットコイン、イーサリアム、および古典的な BFT モデルでは達成できない不可能な結果を解決します。部分的に同期されたモデルとして、可能な限り高いフォールト トレランス限界を備えています。 DAGKNIGHT は、他のプロトコルよりも優れたセキュリティ、スケーラビリティ、分散化を提供します。このような偉業を公式に達成したプロトコルは他にありませんし、おそらく他のプロトコルも再びそれを行うことはできません。したがって、カスパは文字通り時間の主です。