Thông tin liên quan

Thông tin liên quan

Ronin là một sidechain của Ethereum, được tạo riêng cho chuỗi trò chơi hàng đầu Axie Infinity, trò chơi tuyên bố sẽ phát triển theo hướng sidechain Ethereum được sử dụng phổ biến nhất cho các trò chơi NFT. Điều này được hiểu rằng nhóm của Axie Infinity, Sky Mavis, muốn có một mạng đáng tin cậy, nhanh chóng và rẻ tiền để đảm bảo sự phát triển của trò chơi. Họ cần một giải pháp mở rộng quy mô trò chơi đầu tiên không chỉ đứng vững trước thử thách của thời gian mà còn đáp ứng nhu cầu cao về sự phát triển nhanh chóng của trò chơi. Do đó, chuỗi Ronin ra đời.

tiêu đề cấp đầu tiên

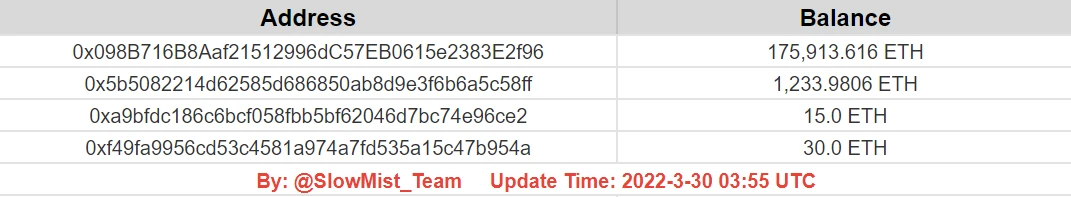

0x098B716B8Aaf21512996dC57EB0615e2383E2f96

chi tiết tấn công

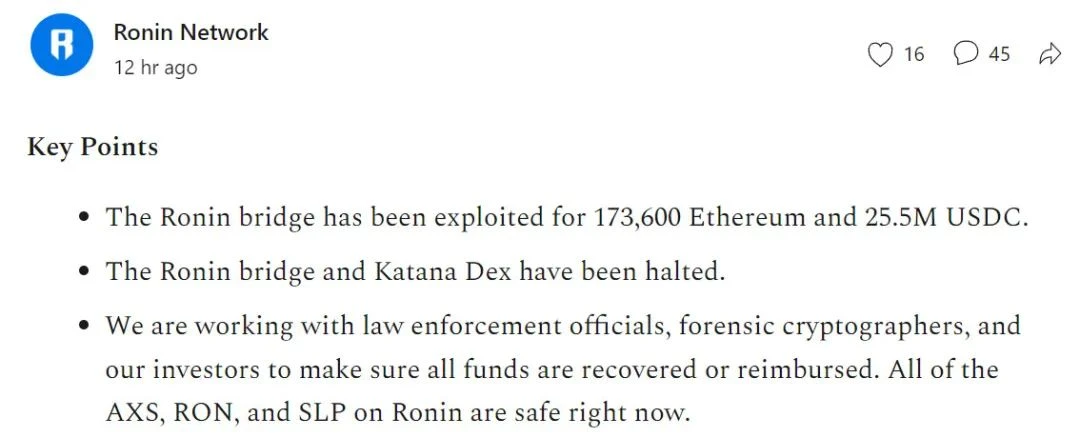

Theo thông tin chính thức, kẻ tấn công đã sử dụng khóa cá nhân bị tấn công để giả mạo việc rút tiền và số tiền đã được rút từ cầu Ronin chỉ qua hai giao dịch. Điều đáng chú ý là vụ hack xảy ra sớm nhất vào ngày 23 tháng 3, nhưng các quan chức được cho là chỉ phát hiện ra vụ tấn công sau khi người dùng báo cáo không thể rút 5 nghìn ETH từ cây cầu. Tổn thất sự kiện này thậm chí còn cao hơn năm ngoáiPolyNetwork đã bị hack, cũng đã đánh cắp hơn 600 triệu đô la.

tiêu đề cấp đầu tiên

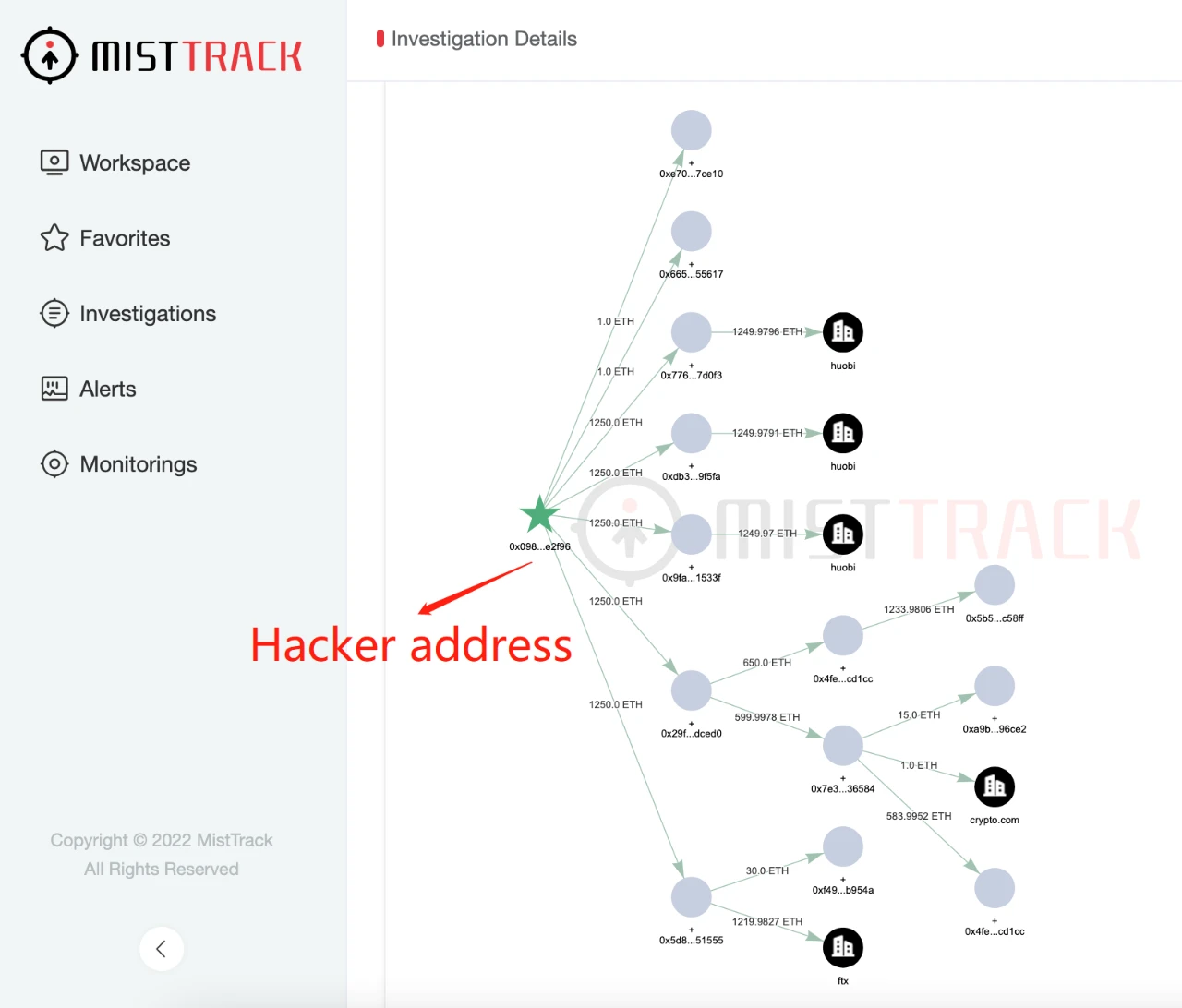

MistTrack

Sau khi sự việc xảy ra, SlowMist đã ngay lập tức theo dõi và phân tích và đưa ra tuyên bố vào lúc 1:09 sáng ngày 30/3 theo giờ Bắc Kinh.

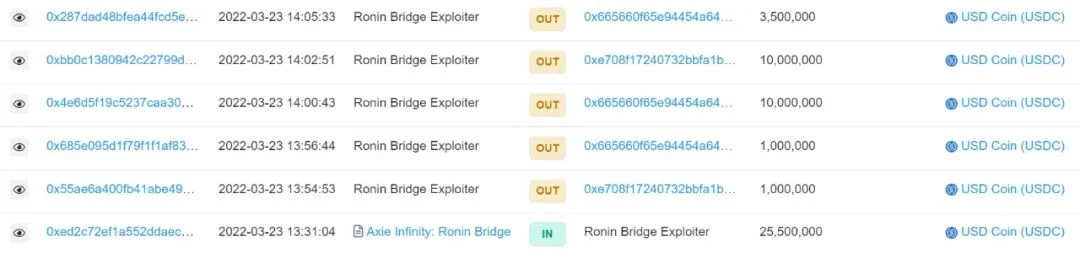

Theo phân tích của hệ thống theo dõi chống rửa tiền SlowMist MistTrack, hacker đã kiếm được lợi nhuận vào ngày 23 tháng 3 và chuyển 25,5 triệu USDC mà anh ta đã kiếm được, sau đó đổi lấy ETH.

Vào lúc 2:30:38 ngày 28 tháng 3, tin tặc bắt đầu chuyển tiền.

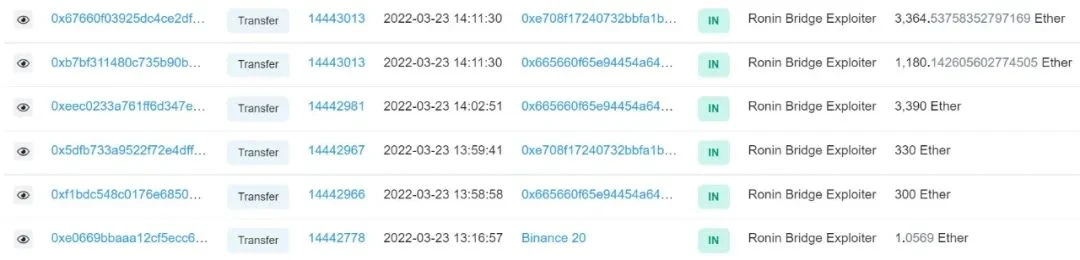

Theo phân tích của MistTrack, hacker đầu tiên đã phân phối 6.250 ETH, chuyển 1.220 ETH sang FTX, 1 ETH sang Crypto.com và 3.750 ETH sang Huobi.

Điều đáng chú ý là nguồn tiền cho cuộc tấn công của hacker là 1,0569 ETH được rút từ Binance.

Hiện tại, những người sáng lập Huobi và Binance đã đưa ra tuyên bố rằng họ sẽ hỗ trợ đầy đủ cho Axie Infinity và Giám đốc điều hành FTX SBF cũng đã tuyên bố trong một email rằng họ sẽ hỗ trợ thu thập bằng chứng.

Tính đến thời điểm hiện tại, vẫn còn gần 180.000 ETH nằm trong địa chỉ của hacker.

tóm tắt

tóm tắt

Lý do chính cho cuộc tấn công này là hệ thống Sky Mavis đã bị xâm phạm và quyền hạn trong danh sách trắng của Axie DAO được duy trì không đúng cách. Đồng thời, chúng ta cũng có thể mạnh dạn suy đoán: Hệ thống Sky Mavis có giữ khóa riêng của 4 người xác minh không? Kẻ tấn công đã lấy được bốn quyền của nút xác minh bằng cách xâm nhập hệ thống Sky Mavis, sau đó ký giao dịch rút tiền độc hại, sau đó sử dụng quyền trong danh sách trắng mở của Axie DAO cho Sky Mavis và kẻ tấn công đã đẩy mã thông báo độc hại tới trình xác thực Axie DAO thông qua RPC không gas. giao dịch rút tiền lấy chữ ký của giao dịch rút tiền độc hại bằng nút xác minh thứ năm, sau đó vượt qua xác minh chữ ký 5/9.

Cuối cùng, xin trích dẫn lời khuyên của Safeheron tại đây:

1. Khóa riêng tư là cách tốt nhất để loại bỏ rủi ro tại một điểm thông qua tính toán an toàn cho nhiều bên (MPC);

2. Các đoạn khóa riêng được phân phối cho nhiều chip được cách ly bằng phần cứng để bảo vệ;

3. Cần có thêm sự phê duyệt và bảo vệ chiến lược đối với các hoạt động của quỹ lớn để đảm bảo rằng người chịu trách nhiệm chính về những thay đổi của quỹ được thông báo và xác nhận càng sớm càng tốt;

Liên kết tham khảo:

Liên kết tham khảo: