本文 Hash (SHA 1): 418ea6548326a5f3b9496aa7912935fec8ca925c

編號: 鏈源科技PandaLYSecurity Knowledge No.031

什麼是區塊鏈釣魚攻擊?

大家可能對「釣魚」這個詞不陌生,最早它指的是那些透過假網站或郵件,誘導人們點擊連結然後騙取個人資訊的網路詐騙。現在,隨著區塊鏈和加密貨幣的流行,這種「釣魚」也演變到了區塊鏈世界。

區塊鏈釣魚攻擊其實本質和傳統釣魚差不多,都是攻擊者假裝成你信任的對象,例如某個你常用的錢包網站、交易平台,甚至是你參與過的專案方。他們會透過偽造的連結、假冒的社群媒體帳號,或是看似正規但實則有漏洞的智能合約,引誘你輸入私鑰、助記詞,或是簽署一個惡意交易。結果呢?你的加密資產就這麼不知不覺被轉走了。

舉個例子,想像一下你在某個社交平台上看到一個“官方空投”活動,裡面有個鏈接,看起來像你熟悉的錢包網站。你點進去輸入助記詞,然後發現,裡面的錢全都沒了。這就是一個典型的區塊鏈釣魚攻擊場景。

釣魚攻擊特別狡猾,因為它們專門瞄準那些對區塊鏈技術不是很熟悉、對防護措施不夠了解的用戶。很多人都是因為一時疏忽,或貪圖小便宜,中了攻擊者的圈套。所以,我們必須對這些攻擊方式保持警惕,時時防範。

那如何識別釣魚攻擊呢?這就得從他的原理講起了。

釣魚攻擊的工作原理

釣魚攻擊主要有四種方式,分別為虛假空投、誘導簽名、後門工具和上供助記詞。

虛假空投:

攻擊者利用地址產生器產生和用戶錢包地址非常相似的地址(一般是前幾位或後幾位相同),然後往這些地址裡多次轉入小額的資金(如0.001 USDT),或攻擊者自己部署的假USDT。這讓使用者誤以為這些地址是之前的正常收款地址。當用戶進行新的轉帳時,可能會複製歷史交易記錄,誤將資金轉入攻擊者的地址,導致資產遺失。

誘導簽名:

攻擊者透過創建偽造的網頁,如知名項目的仿冒網站、虛假的空投連結或購物平台,誘導用戶連接錢包並執行簽名操作,進而竊取資產。

常見的誘導簽章攻擊包括以下幾種:

直接轉帳

攻擊者將簽章操作偽裝成領取空投、錢包連線等功能,實際操作是把使用者的資產轉到攻擊者的地址。

授權代幣轉移

使用者在釣魚網站上簽署交易,例如 ERC 20 的 approve 呼叫或 NFT 的 setApproveForAll,攻擊者得到授權後可以隨意轉移使用者的資產。

空白地址授權釣魚

空白地址授權釣魚是授權釣魚的升級版。當使用者點擊釣魚連結進行授權時(通常也是approve 或increaseAllowance),spender 的地址是沒有任何鏈上記錄的空地址,如果受害者簽署授權,空地址就會被透過create 2 方法部署一個合約,將受害者的資金轉走。採用空白位址授權可以避免授權位址被偵測工具標記的情況,從而繞過一些錢包的安全檢查。

零元購 NFT 釣魚

欺騙用戶簽署NFT 的銷售訂單,NFT 是由用戶持有的,一旦用戶簽署了此訂單,攻擊者就可以直接透過OpenSea 購買用戶的NFT,但是購買的價格由攻擊者決定,也就是說攻擊者不花費任何資金就能「買」走用戶的NFT。

eth_sign 空白支票(點字簽名)

eth_sign 也叫盲簽,使用 eth_sign 簽署任意哈希值,等於給攻擊者開了一張空白支票,因此攻擊者可以構造任意自訂的交易竊取用戶資產。

Permit 釣魚

permit 是 erc 20 協定的擴充功能,它允許使用者透過簽署訊息完成授權操作,並將簽章結果傳送給另一個錢包,這可以完成資產轉移操作。透過誘導用戶簽署 ERC 20 的 permit 授權,攻擊者可以獲得轉移用戶代幣的權限。

personal_sign 簽名

personal_sign 通常用於簽署可讀的內容,但也可以將簽署的內容處理成雜湊值。

例如: 0x62dc3e93b0f40fd8ee6bf3b9b1f15264040c3b1782a24a345b7cb93c9dafb7d8訊息,是目標明文被 keccak 256 哈希後的結果。被釣魚的用戶,看不懂簽名的內容,如果進行簽名的話,就會被釣魚攻擊。

惡意多重簽名:

多重簽名的本意為為了使得錢包更安全,允許多個使用者共同管理和控制同一個錢包的使用權限。

以TRON 為例,TRON 多重簽章分為了Owner(最高權限,可以管理權限和進行一切操作),Witness(參與投票管理)和Active(用於日常操作,如轉帳或呼叫合約),新建帳戶時,帳戶位址預設擁有Owner 權限。

當攻擊者透過釣魚網頁/應用程式取得使用者私鑰後,攻擊者可以將Owner/Active 轉移或授權給自己的地址,注意轉移為移除使用者的Owner 權限而授權則是不移除使用者的權限,但不論如何,用戶便失去了錢包資產轉出的權利。

由於用戶仍能轉入資金,攻擊者可能會“放長線釣大魚”,不會第一時間轉走受害者資產,直到受害者發現錢包被惡意多簽,不再轉入資金後,攻擊者再轉走資金。

後門工具:

偽裝成科學家工具

「科學家工具」通常是指區塊鏈生態中的一些高級用戶(即所謂的「科學家」)使用的交易輔助工具,例如用於快速批量鑄造NFT,批量發送代幣或是快速執行某些複雜的鏈上操作等。這類工具深受一級市場用戶歡迎,因為它們可以大大提高操作效率。

然而,攻擊者會偽裝成這類工具的開發者,發布看似合法的工具,實際上在工具內部植入了後門程式。這些後門程式可能在用戶使用工具時偷偷取得私鑰或助記詞,又或是直接操控用戶錢包發送代幣至攻擊者指定錢包,攻擊者隨後就可以透過這些敏感資訊控制用戶的錢包。

虛假的瀏覽器插件

許多用戶喜歡使用瀏覽器外掛程式(如 MetaMask,Token Pocket)來方便地進行區塊鏈交易。攻擊者可能會透過釣魚網站誘導用戶安裝假冒的插件。這些外掛程式一旦安裝,會偷偷記錄用戶的交易行為,竊取私鑰,進行多重簽章。

交易加速器或優化工具

這類工具通常聲稱能幫助使用者加速交易確認或優化鏈上操作,使用者往往需要輸入私鑰或簽章來使用這些功能。攻擊者透過誘導使用者在使用過程中輸入關鍵訊息,將其偷偷記錄下來。

上供私鑰/助記詞:

攻擊者會創建一些偽造的交易網站或 Telegram 小程式(如偽造的 Pepebot),要求用戶提供私鑰或助記詞來綁定錢包,誘騙用戶進行「土狗」交易或其他操作。實際上,攻擊者透過這些手段竊取用戶的私鑰,然後轉走錢包裡的所有資產。

典型案例分析

假空投騙局:

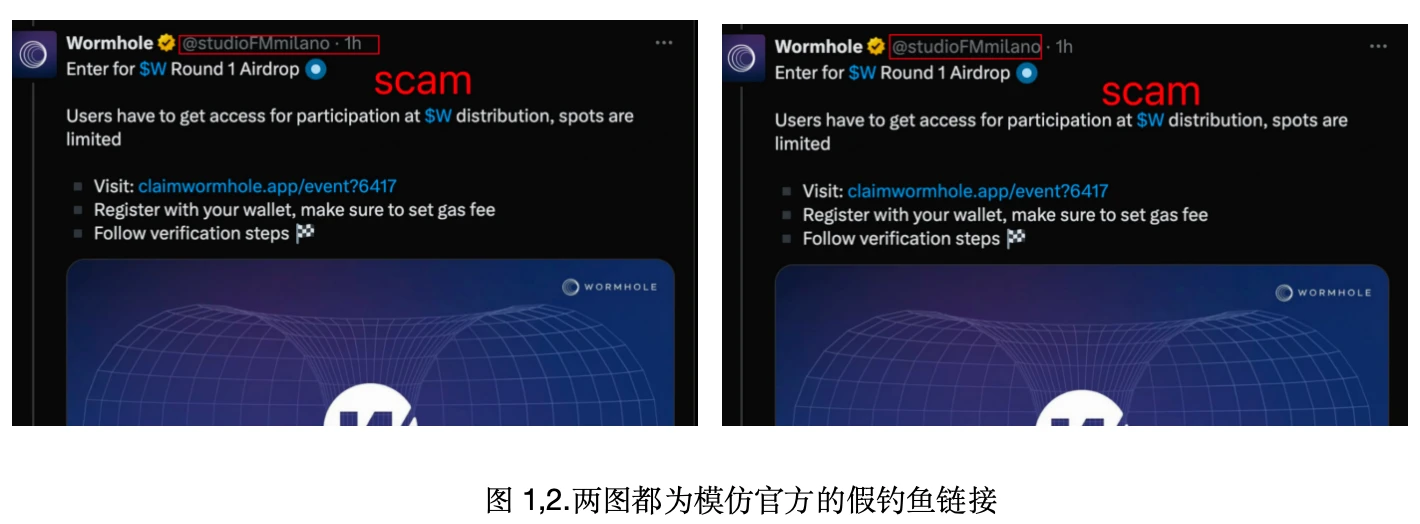

當專案 Wormhole 發布空投公告時,許多推特模仿官方帳號發布假空投連結。圖 1 項目方名稱為@studioFMmilano· 1 h,圖 2 假冒項目方為@studioFMmilano,而真正的項目方為@wormhole。

誘導錢包簽名:

冒仿網站簽名:

以 moonbirds-exclusive.com/釣魚網站為例,網站為模仿 www.proof.xyz/moonbirds 的冒仿網站,當用戶連接錢包並點擊 Claim 後,會彈出一個簽名申請框。此時,Metamask 會顯示一個紅色警告,但由於彈跳窗上並未明確顯示簽名內容,使用者很難判斷這是否是陷阱。一旦用戶進行了簽名,騙子就可以使用用戶的私鑰簽署任何交易,包括轉移資產。

Permit 簽名:

某用戶在質押期間在釣魚網站進行了 Permit 簽名,用戶第一時間去檢查了也沒發現異常授權。釣魚卻在之後上鍊這筆permit 離線授權簽名,給目標地址的目標資產開了個授權風險敞口,但目標用戶並沒法知曉,直到目標用戶提出相關再質押的ETH 資產,釣魚立即轉走,因此該用戶失去了212 萬美金。

圖 3.帳戶被 permit 離線授權簽名

惡意多重簽名:

惡意多重簽名的釣魚方法有很多,最常見的為“攻擊者故意洩漏私鑰”或“虛假插件/錢包”

攻擊者故意洩漏私鑰:

攻擊者在社群媒體或透過其他途徑洩漏私鑰,透過各類話術誘騙受害者往錢包內轉入加密資產,直到受害者發現資產無法轉出後,攻擊者再將錢包資產轉移。

虛假 TokenPocket 錢包:

受害者在搜尋引擎上搜尋「TP 錢包」並非官方網站下載「TP 錢包」。而實際下載的並非官方錢包,而為攻擊者在互聯網投放的虛假錢包,用戶綁定助記詞後,受害者的錢包就會自動被多簽,從而無法將資產轉移。

後門工具:

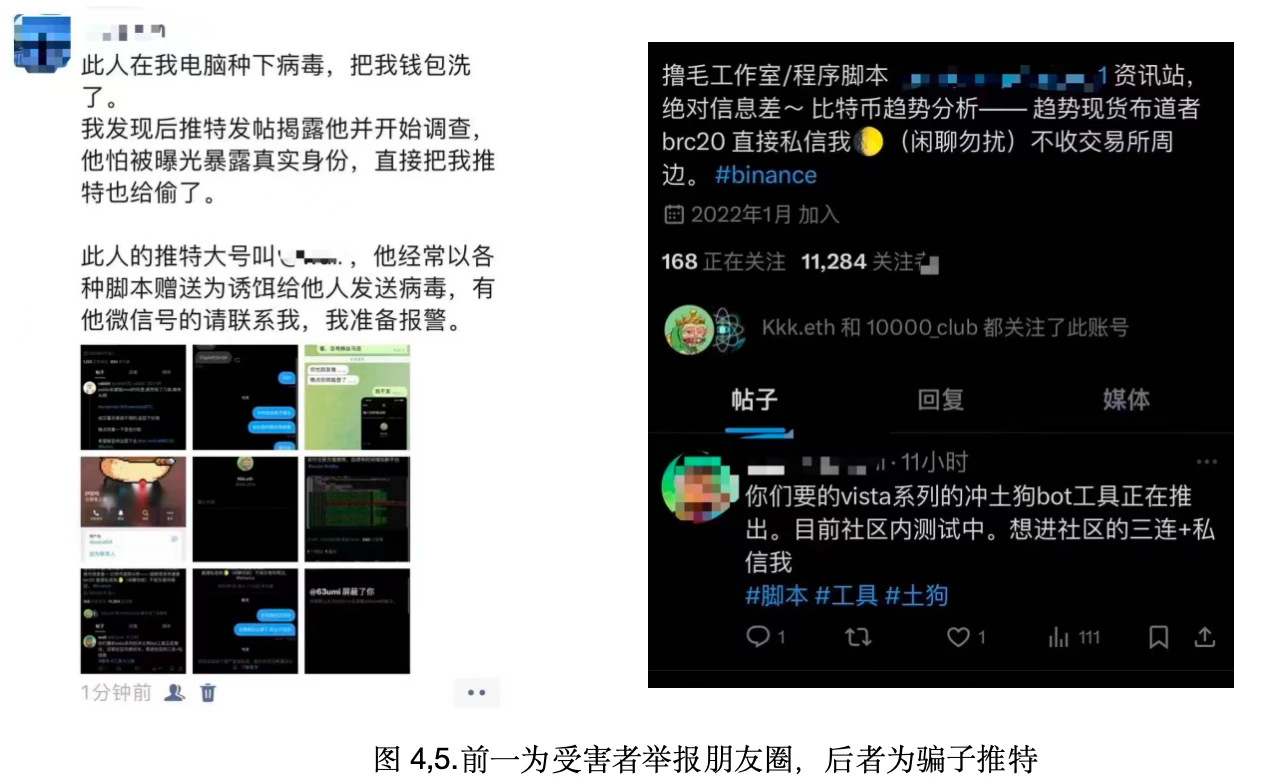

受害者在推特發現了一個自稱專做WEB-3 “擼毛”及各類腳本開發的博主,受害者下載並運行了該博主免費贈送的腳本,結果發現錢包被洗劫一空,失去了價值700 USDT 的代幣。

如何預防區塊鏈釣魚攻擊

核實連結和網址

在造訪任何與加密貨幣相關的網站時,請務必核實連結和網址的真實性。釣魚攻擊者常常會創建與官方網站極為相似的假冒網站,僅修改幾個字符,一但不小心就可能中招。因此,防範的第一步就是:

1.避免點擊陌生連結:收到的任何陌生郵件、社群媒體訊息或不明來歷的連結都需要格外小心,尤其是那些聲稱來自「官方」管道的推廣訊息、空投活動或帳號問題提示。

2.使用書籤保存常用的官方網站:造訪加密貨幣交易所或錢包服務時,建議直接使用瀏覽器中保存的書籤,而不是透過搜尋引擎查詢,以防誤入釣魚網站。

多重身份驗證(2FA)

多重身份驗證(2FA)是增加帳戶安全的重要措施之一。在帳戶登入時,除了密碼外,還需要額外的驗證步驟,通常是透過手機簡訊、身份驗證器應用程式產生的動態驗證碼,來確認身份。

1.開啟2FA:務必為所有支援2FA的加密貨幣帳戶開啟此功能,包括交易所帳戶、錢包應用程式等。即便攻擊者取得了你的密碼,沒有2FA的驗證碼,他們仍然無法登入帳號。

2.使用驗證器應用程式:盡量選擇使用 Google Authenticator、Authy 等驗證器應用,而非簡訊驗證,因為簡訊可能會遭遇 SIM 卡劫持攻擊。

3.定期更新2FA設備:確保你綁定的手機或驗證設備是最新的。若手機遺失或更換,及時更新2FA設備,避免安全隱憂。

安全意識培養

區塊鏈釣魚攻擊的手法不斷演變,因此必須持續學習並保持安全意識。

1.關注安全社群和新聞:定期關注區塊鏈和加密貨幣安全的相關新聞、部落格和社群論壇,獲取最新的安全資訊和預警,避免掉入新的釣魚陷阱。

2.提高警覺:養成在任何敏感操作(如授權簽名、交易轉帳)前仔細檢查操作內容的習慣,不隨意在陌生網站或平台上連接錢包或進行簽名操作。

錢包安全管理

錢包是加密貨幣的核心儲存工具,妥善管理錢包的安全性對防止釣魚攻擊起著至關重要的作用。

1.不要洩露助記詞或私鑰:助記詞和私鑰是控制錢包的關鍵,一旦洩露,攻擊者可以直接取得錢包中的資產。因此,助記詞和私鑰必須妥善保管,絕不能透露給任何人,也不要儲存在連網裝置上。

2.使用冷錢包儲存大額資產:冷錢包是指未連接網路的錢包,通常是硬體錢包,安全性較高。對於長期持有的大額資產,建議存放在冷錢包中,以防止線上攻擊。

3.合理使用熱錢包:熱錢包是連接網路的錢包,方便日常交易,但安全性相對較低。建議將少量的日常交易資金放在熱錢包中,盡量將大部分資金存放在冷錢包裡,分散風險。

4.定期備份錢包資料:確保錢包助記詞、私鑰或恢復密碼等資訊有可靠的備份。建議將備份資訊存放在安全的、離線的地方,例如加密的 USB 裝置或實體紙張。

結語

在區塊鏈的世界中,用戶的每一步操作都可能直接影響資產安全。隨著科技的發展,釣魚攻擊手法也不斷升級,因此我們必須時時保持高度警惕,提升自我防護意識,避免掉入騙局。無論是核實連結、使用安全設備、開啟多重身分驗證,或是妥善管理錢包,這些細小的措施都能為我們的資產構築起一道堅固的防線。

務必慎之又慎,莫操之過急!

鏈源科技是一家專注於區塊鏈安全的公司。我們的核心工作包括區塊鏈安全研究、鏈上資料分析,以及資產和合約漏洞救援,已成功為個人和機構追回多起被盜數位資產。同時,我們致力於為產業機構提供專案安全分析報告、鏈上溯源和技術諮詢/支援服務。

感謝各位的閱讀,我們將持續專注分享區塊鏈安全內容。