スロー ミスト: Discord プライベート メッセージ フィッシング手法の分析

イベントの背景

イベントの背景

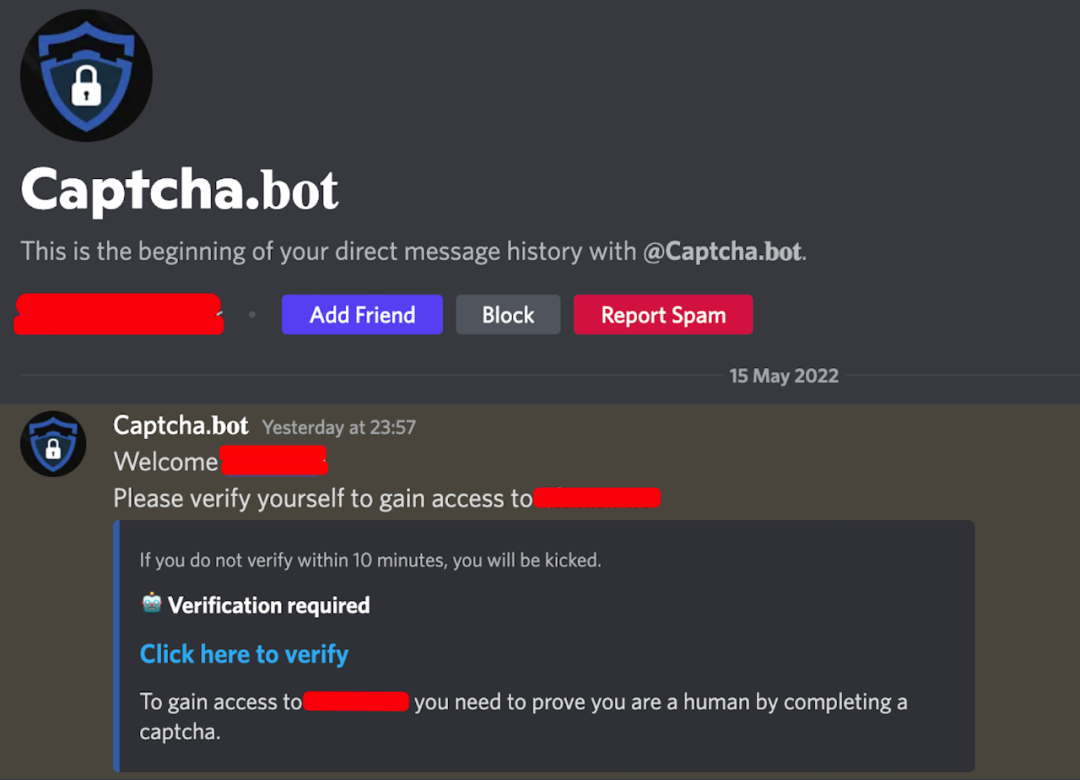

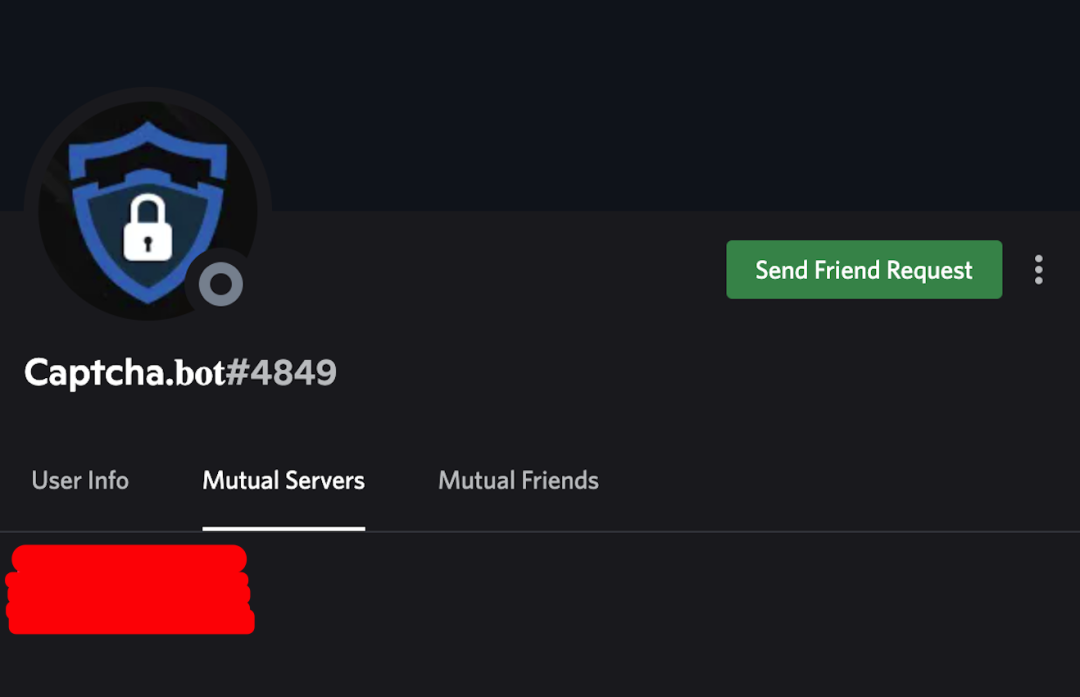

家族を探していた5月16日の早朝、プロジェクト公式サイトの招待リンクから公式Discordサーバーに参加した。サーバーに参加した直後に、"ロボット"最初のレベルのタイトル

釣り技術の分析

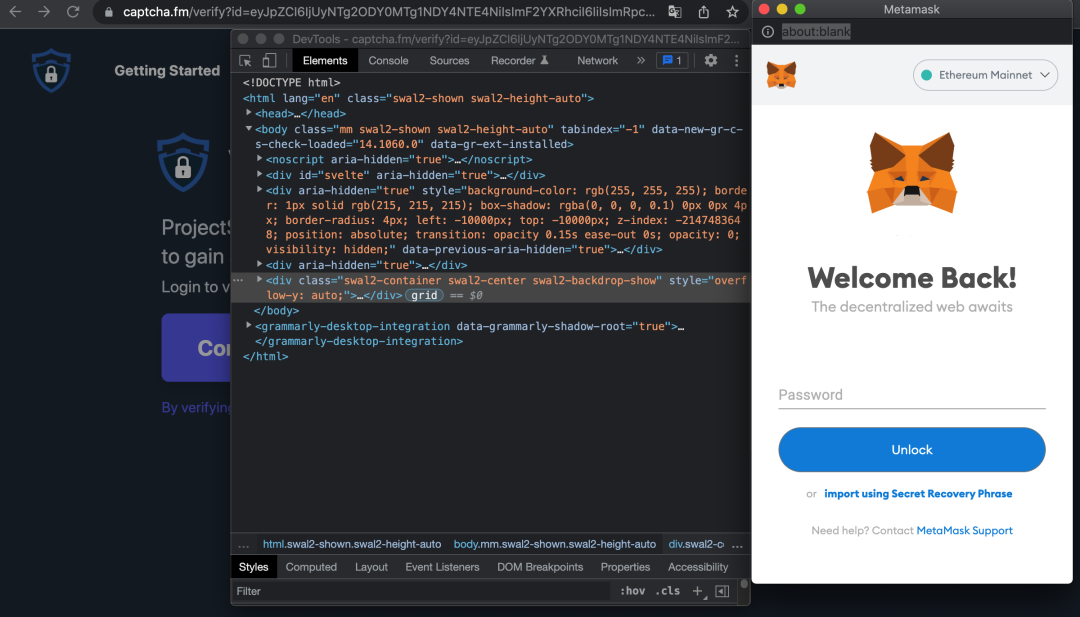

訪問します"ロボット"(Captcha.bot) によって送信されたリンクの後、マンマシン検証を実行するように求められましたが、検証に合格した後、小さなキツネ (MetaMask) ウォレットと、ウォレット インターフェイスを起動するように求められていることがわかりました。次のような呼び出しは非常に現実的でした。写真に示されているように、ウォレットのアドレス バーに表示されているのがわかります。"about:blank"これは私の警戒心を呼び起こしました(私は通常、多くのプラグインウォレットを監査しています)、プラグインによってトリガーされた場合、そのようなことはありません"about:blank"アドレスバー。

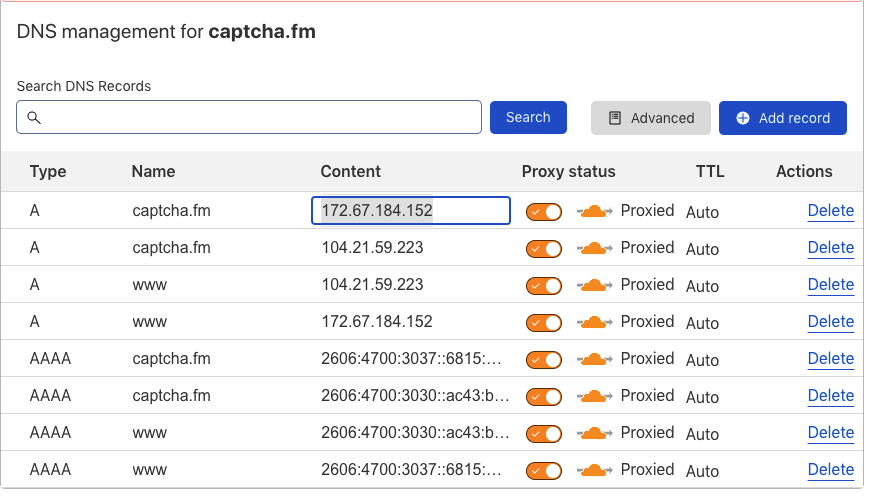

次に、ランダムにパスワードを入力し、レビュー要素を確認したところ、この小さなキツネ (MetaMask) インターフェイスが偽の Web サイトによって作成されたものであることが判明しました。"https://captcha.fm/"ポップアップしたのは実際のウォレットのインターフェイスではなかったので、ウォレットのデバッグを開始しました。

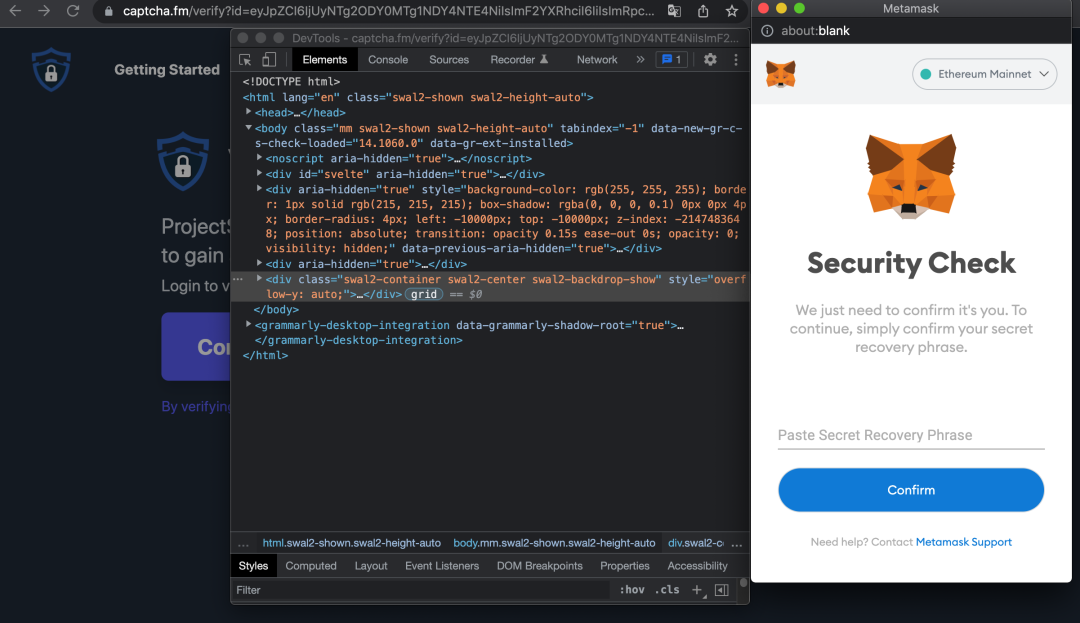

パスワードをランダムに入力すると、この偽のウォレット インターフェイスがに入ります。"Security Check"インターフェイスで、確認のためにニーモニックを入力するように求められます。入力されたパスワードとニーモニックは暗号化されて悪意のあるサイトのサーバーに送信されることに注意してください。

最初のレベルのタイトル

悪意のあるアカウントを分析する

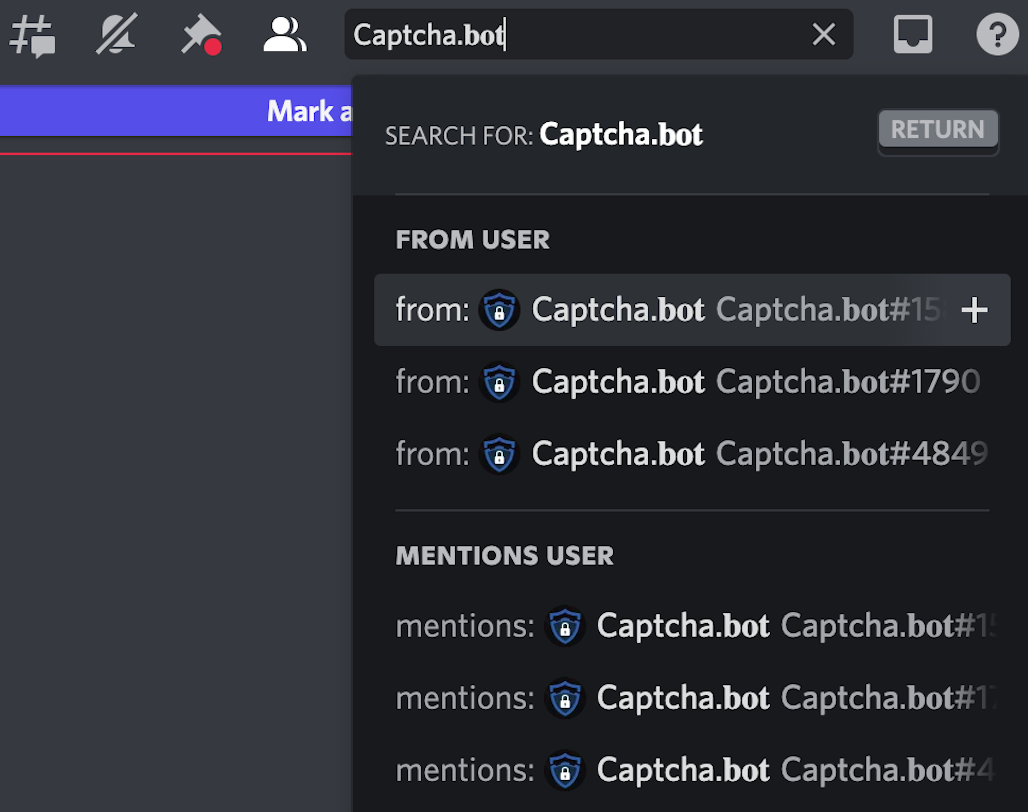

悪意のあるサイトのソース コードをダウンロードして保存した後、その情報をプロジェクト チームに送信し、このフィッシング攻撃のアカウントの分析を開始しました。ファミリーグループに参加したばかりなので、以下のアドレスから確認メッセージが届きました。分析の結果、このアカウントは Captcha.bot ロボットを装った通常のアカウントであることが判明しました。私が公式サーバーに参加すると、偽の Captcha.bot ロボットはすぐに公式サーバーから偽の人間とコンピューターの検証リンクを送信してきました (自動化されたリンクのように見えます)。新しく参加したユーザーを識別し、リンクを自動的に構築し、フィッシング リンクを非公開で送信します)。これにより、ウォレットのパスワードとニーモニック ワードを入力するように誘導されます。

最初のレベルのタイトル

再びフィッシングリンクを受信しました

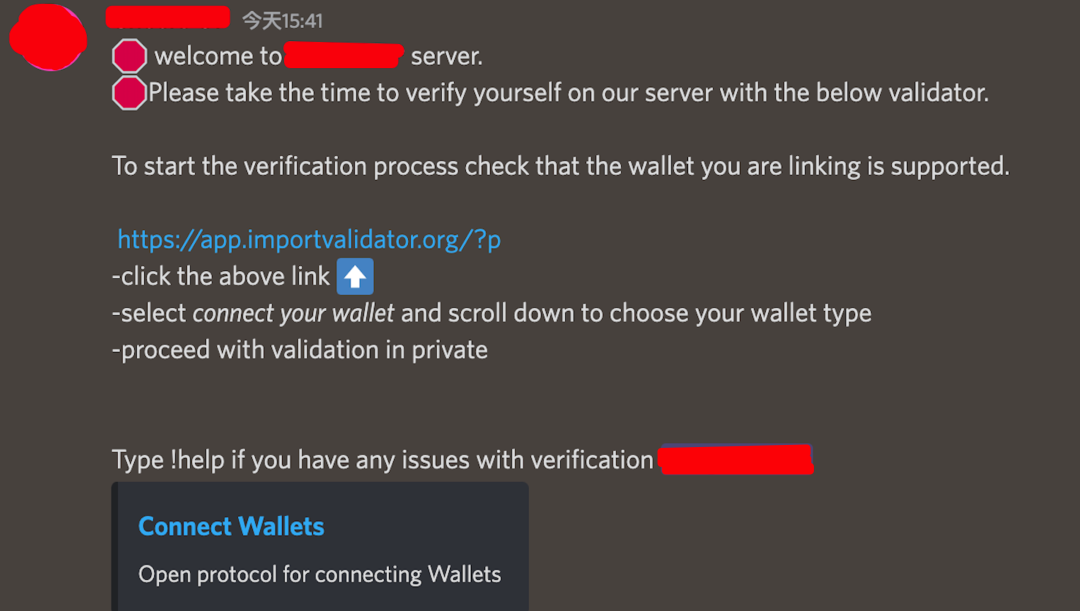

問題はまだ終わっていません。別の SlowMist パートナー (素材を提供してくれた @Victory に感謝します) が翌朝、公式 Discord サーバーに参加し、悪意のあるアカウントから再びプライベート メッセージを受け取りました。そのメッセージには、別のフィッシング リンクが含まれていました。フィッシング詐欺師が直接公式アカウントになりすましてプライベートメッセージを送信したとき。

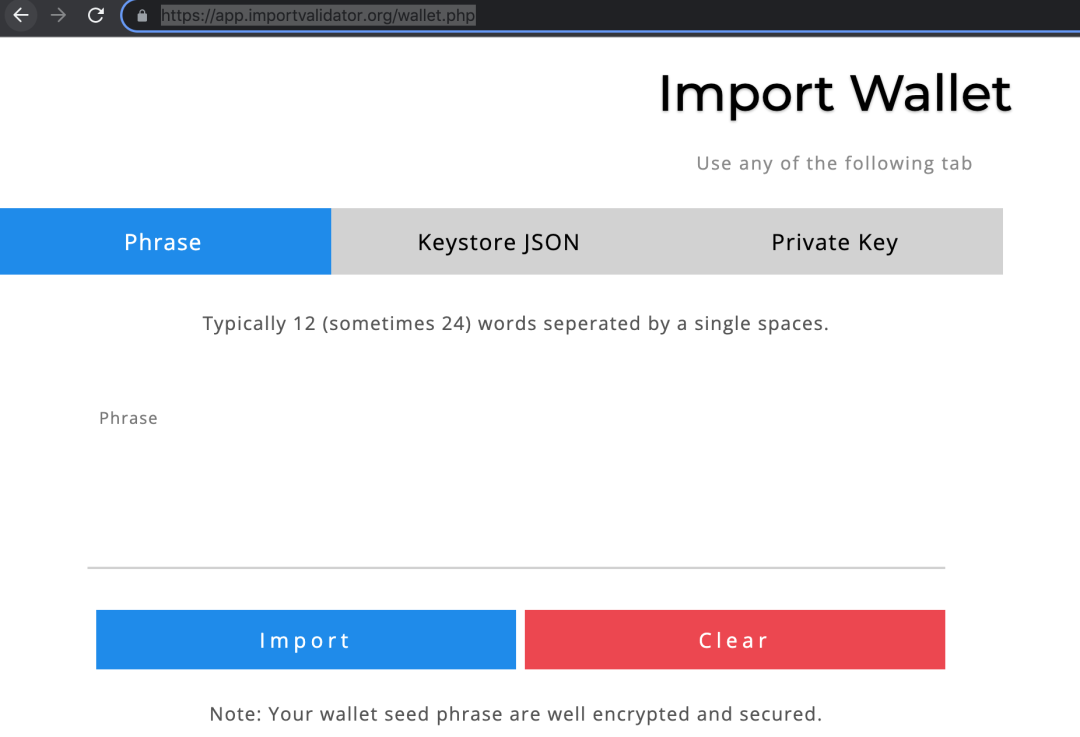

今回のフィッシング詐欺師の話は、本人確認のためにリンクにニーモニックワードをインポートするというものでしたが、偽の小さなキツネ(MetaMask)インターフェースを使ってユーザーを騙すのではなく、ページ上でニーモニックワードを入力するようユーザーを直接誘導します。このフィッシングは手法があまり現実的ではありません(釣り手法が荒すぎます)。

最初のレベルのタイトル

フィッシング対策方法

さまざまなフィッシング手法や事件が後を絶たず、ユーザーは騙されないようにさまざまなフィッシング手法を見極める必要があり、プロジェクト側もユーザーに対するセキュリティ意識の教育を強化する必要がある。

ユーザーDiscordに参加した後、サーバー内のユーザーはプライバシー機能でプライベートチャットを禁止する必要があります。同時に、ユーザーもセキュリティ意識を向上させ、MetaMask を偽装する攻撃方法 (アドレス バーの有無を確認する、プラグインによって開始された場合はアドレス バーがないなど) を特定する方法を学ぶ必要があります。 )、Web ページが MetaMask を呼び出して署名を要求する場合、署名の内容を識別する必要があり、署名が悪意があるかどうかを識別できない場合は Web ページへの要求を拒否します。 Web3 プロジェクトに参加するときは、いつでもどこでも、Web ページ上の秘密キーやニーモニック フレーズをインポートしないでください。可能な限りハードウェア ウォレットを使用する ハードウェア ウォレットは通常、ニーモニック ワードや秘密キーを直接エクスポートできないため、ニーモニック プライベート キーが盗まれるしきい値が高くなる可能性があります。

プロジェクトパーティーチームは常にコミュニティ ユーザーのフィードバックに注意を払い、コミュニティ Discord サーバー内の悪意のあるアカウントをタイムリーに削除し、ユーザーが初めて Discord サーバーに参加するときにフィッシング対策のセキュリティ教育を実施する必要があります。

Discord のプライバシー設定とセキュリティ構成のリファレンス リンク:

https://discord.com/safety/360043857751-Four-steps-to-a-super-safe-account

https://support.discord.com/hc/en-us/articles/217916488-Blocking-Privacy-Settings-