2023 年 6 月 27 日、Chibi Finance チームは出口詐欺を実行し、投資家の資金 100 万ドル以上を失いました。このプロジェクトは、Chibi が所有する契約からユーザー資金を転送して ETH に交換することで集中化リスクを利用し、その後クロスチェーン ブリッジを介してイーサリアム ネットワークに転送し、最終的に Tornado Cash に入金します。

このインシデントは、CertiK が 2023 年に Arbitrum ネットワーク上で発見した 12 番目の重大なインシデントです。この事件により、ハッキング、詐欺、エクスプロイトを含め、合計 1,400 万ドル相当の資金が失われました。

イベント概要

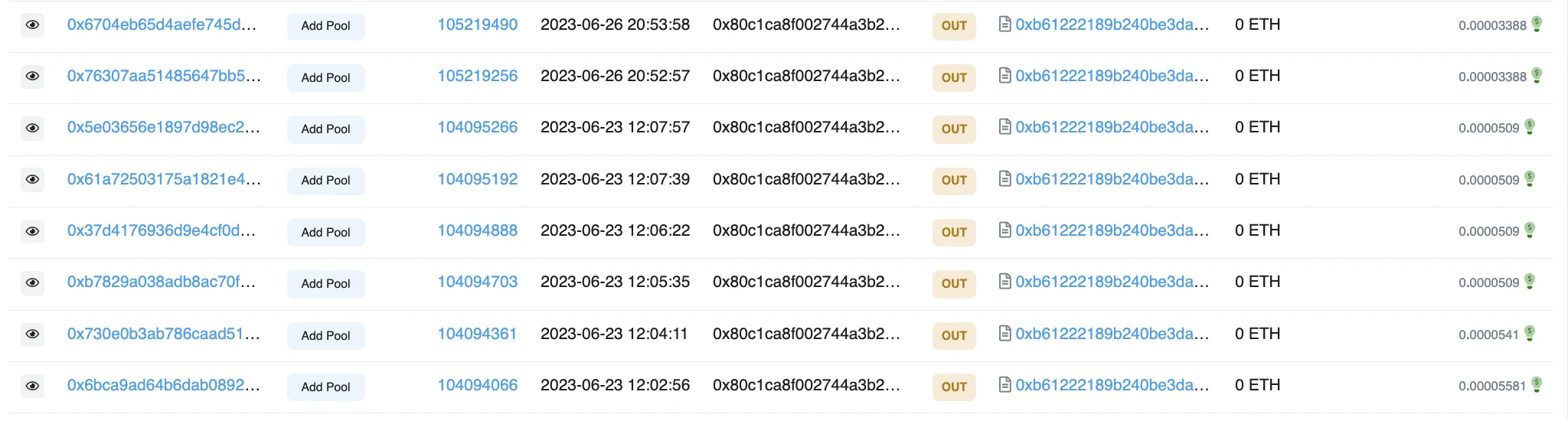

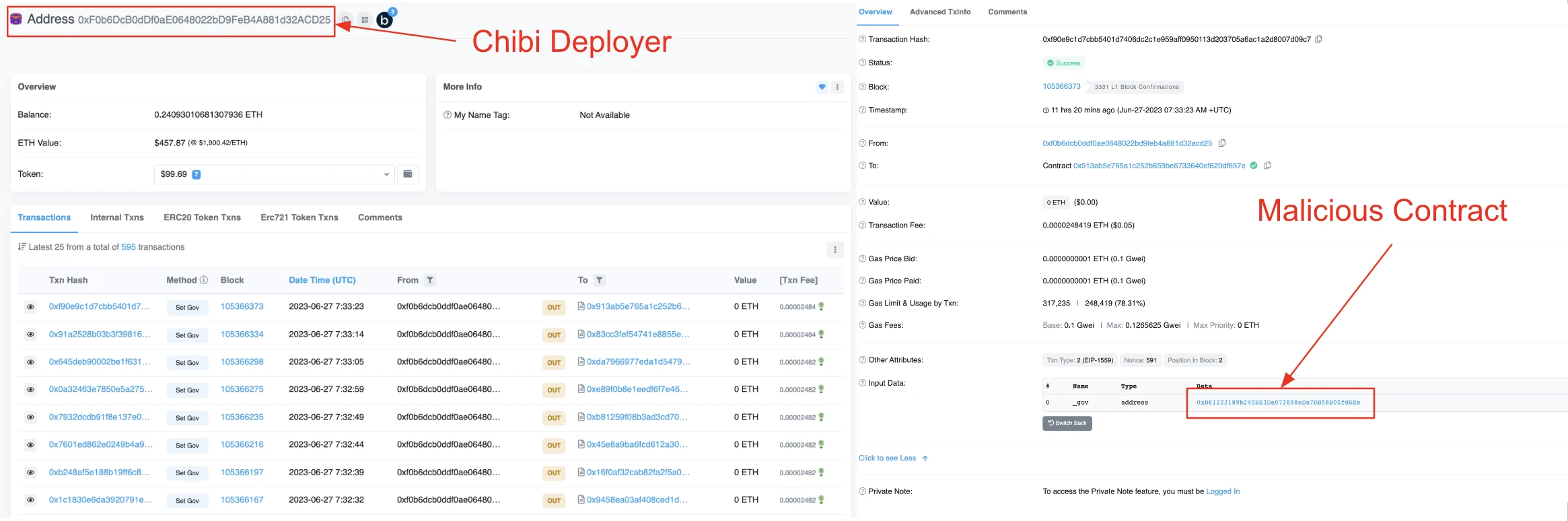

Chibi Finance の出口詐欺は 6 月 27 日に発生しましたが、この詐欺はその数日前、あるいはそれよりも前に画策された可能性があります。 6 月 15 日、外部アドレス (0xa3F1) は Tornado Cash から 10 ETH を引き出しました。そのうち2ETHはクロスチェーンブリッジを通じてイーサリアムネットワークに転送されます。 4日後の6月19日、さらに7.8 ETHが送金されました。この ETH の大部分はアドレス (0x1f19) に送信されました。しかし、6 月 23 日、Chibi プールを追加するためのガス料金とコントラクト作成の費用 (0xb612) を支払うために 0.2 ETH がアドレス (0x80c1) に送られ、これらの Chibi プールは後で空になります。

画像の説明

画像: Chibi Finance Discord のお知らせ | 出典 Twitter

画像の説明

画像: setGov() トランザクション | ソース: Arbiscan

画像の説明

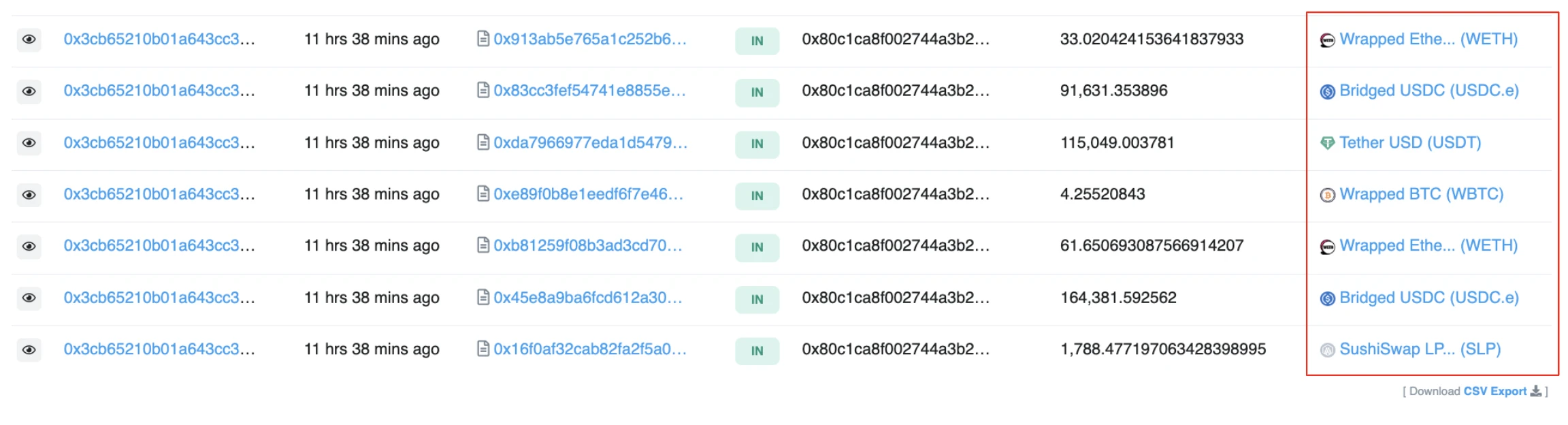

画像: WETH と交換された盗難資金 | 出典: Arbiscan

画像の説明

攻撃プロセス

攻撃プロセス

画像の説明

画像: 悪意のある契約作成 | 出典: Arbiscan

画像の説明

画像: addPool() の呼び出し | 出典: Arbiscan

画像の説明

画像: setGov() トランザクションとトランザクション例 | 出典: Arbiscan

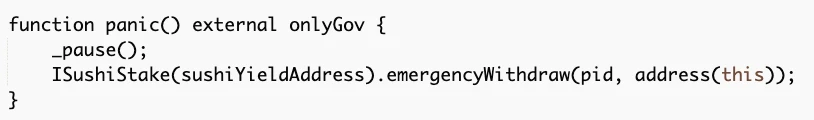

EOA 0x80c1 は、悪意のあるコントラクト内でexecute()を呼び出して、資金の引き出しを開始します。悪意のあるコントラクトは、6 月 23 日に addPool() トランザクションを通じて追加されたすべての Chibi Finance コントラクトを横断し、panic() 関数を呼び出しました。この機能は契約を一時停止し、契約から資金を引き出します。

画像の説明

画像: 盗まれた資金 | 出典: Arbiscan

最後に書きます

最後に書きます

これまでに、CertiK は 2023 年に Arbitrum で ChibiFinance 離脱詐欺を含む 12 件のインシデントを記録し、合計 1,400 万ドルの損失を記録しました。 Chibi Finance 事件は、Web 3 領域における集中化に伴うリスクを実証しました。プロジェクトの開発者は特権的地位を悪用し、ユーザーの資金を盗み、プロジェクトの Web サイトを含むすべてのソーシャル メディア アカウントを削除しました。一般の投資家にとって、Chibi Finance のようなプロジェクトにおける集中化のリスクを、自分自身の調査を通じてのみ発見し、理解することは非現実的な期待です。ここで経験豊富な監査人が貴重になります。 CertiK は、監査プロセス中にプロジェクトに関連する集中化リスクを明確に示し、投資家がプロジェクトによってもたらされるリスクを理解できるようにします。