オリジナル:Blockchain Privacy and Regulatory Compliance: Towards a Practical Equilibrium》

著者: ヴィタリック・ブテリン、ジェイコブ・イルム、マティアス・ナドラー、ファビアン・シャール、アミーン・ソレイマニ

コンピレーション: ハウ・デイリー・臆病者

本日、ブテリン氏らは共同で「ブロックチェーンのプライバシーと規制順守:現実的な均衡に向けて」というタイトルのプライバシープロトコルに関する研究論文を執筆した。

この論文では、スマート コントラクトに基づいた新しいプライバシー強化プロトコルであるプライバシー プールについて説明し、その長所と短所を論じ、誠実なユーザーと不誠実なユーザーのバランスをどのようにとるかを示します。このプロトコルは、ゼロ知識証明を使用して、完全な取引履歴を明らかにすることなくユーザー資金の正当性を検証し、プライバシーと規制要件のバランスをとりながら、犯罪行為に関連する資金を除外するように設計されています。

Odailyは論文の要点を次のようにまとめている。

I.はじめに

パブリック ブロックチェーンは設計上透過的です。基本的な考え方は、中央集権的なサードパーティに依存することなく、誰もがトランザクションの検証を選択できるというもので、依存関係を減らすことで、金融や自己主権アイデンティティを含む (ただしこれらに限定されない) さまざまなアプリケーションに中立的な基盤を提供します。

ただし、プライバシーの観点から、パブリック データセットは、すべてのブロックチェーン アドレスを含むすべてのトランザクションを所有します。誰かが資産を別のアドレスに転送したり、スマート コントラクトを操作したりすると、そのトランザクションは常にブロックチェーン上に表示されます。これは明らかにプライバシー要件に準拠していません。

例: アリスはブロックチェーン ウォレットを使用してレストランでの夕食の支払いをします。受取人はアリスの住所を知っており、その住所での過去および将来のすべての活動を分析できるようになりました。同様に、アリスはレストランのウォレット アドレスを知っており、この情報を使用して他のゲストのウォレット アドレスを取得したり、レストランの収益を確認したりできます。あるいは、レストランとアリスの財布の住所を知っている第三者(ソーシャルメディアなど)は、アリスの実際の住居住所を簡単に推測し、彼女の過去と将来の取引を調査することができます。

プライバシー強化プロトコルの台頭は、上記の問題を解決することを目的としています。これにより、ユーザーは 1 つのアドレスを使用してプロトコルに資金を入金し、後で別のアドレスを使用してプロトコルから資金を引き出すことができます。すべての入金と出金は引き続きブロックチェーン上で表示されますが、特定の送金と送金の間の対応関係は公開されなくなりました。

最もよく知られているプライバシー強化プロトコルの 1 つは、Tornado Cash です。上記の問題をうまく解決し、ユーザーがある程度のプライバシーを保持できるようにします。ただし、Tornado Cash は、データを保護しようとする正規のユーザーに加えて、さまざまな悪意のある者によっても使用されます。預金データは、ハッカーグループがこのプロトコルを通じて資金を移動させたことを示しています。このプライバシー強化プロトコルは北朝鮮のハッカーグループにも使用されているという証拠があり、最終的には、このプロトコルのスマートコントラクトアドレスが米国外国資産管理局(OFAC)が管理する特別指定国民およびブロック対象者のリストに掲載されることになった。 (SDN リストとも呼ばれます))。

Tornado Cash の主な問題は、正規ユーザーと犯罪ユーザーの間の境界があいまいになっていることです。したがって、Tornado Cash は、ユーザーが特定の出金がどの預金から行われたのかを示す証拠を作成できるコンプライアンス機能を提供します。このメカニズムにより、人々は無実を証明できるようになりますが、その代償として、中央集権的な仲介者を信頼しなければならず、情報の非対称性が生じます。結局、このメカニズムを使用するユーザーはほとんどいませんでした。

この記事では、ユーザーがプライバシーを失うことなく、どの預金から引き出したのかという情報を公的に証明できるようにする、このアプローチの拡張について説明します。プライバシー プールは、メンバーシップの証明 (「私の引き出しがこれらの預金のいずれかから行われたことを証明します」) または除外の証明 (「私の引き出しがこれらの預金のいずれかから行われたものではないことを証明します」) を許可するという一般的な概念を提案します。この記事では、この提案について説明し、正直なユーザーと不誠実なユーザーの間で均衡を達成するためにこの提案をどのように使用できるかを説明します。

プライバシー プールは、ユーザーのアクション セットを拡張することによって追加のオプションを提供することに注意してください。必要に応じて、特定の取引相手にさらに詳細な証拠を提供することもできます。ただし、場合によっては、メンバーシップまたは除外の証明で十分な場合もあります。さらに、これらの証拠を公的に公開するオプションには、二国間開示に比べて多くの利点があります。

2. 技術的背景

このセクションでは、簡単な技術概要を示し、プライバシー プールなどのプロトコルの技術的構造と一般原則について説明します。

1. ZK-SNARK以前のブロックチェーンのプライバシー

歴史的に、ブロックチェーンの支持者は、すべてのトランザクションは透明である一方で、ブロックチェーンは匿名性を提供するためプライバシーを保護できると主張してきました。

最新のクラスタリングおよび分析ツールの出現により、このプライバシー保護は不十分になってきました。パブリック ブロックチェーンのプライバシーを向上させるために、Token Join や Monero などのより強力なテクノロジーが導入されました。しかし、これらのテクノロジーには依然としてデータ漏洩のリスクが伴います。

その後、Zcash や Tornado Cash などの汎用のゼロ知識証明テクノロジーが登場しました。これにより、各トランザクションの匿名性セットを以前のすべてのトランザクションのセット全体と同等にすることができます。この手法は、ZK-SNARK と呼ばれることがよくあります。

2、 ZK-SNARKs

ZK-SNARKs は、証明者が公的データと個人データに関する特定の数学的記述を証明できるようにする技術です。知識ゼロと単純さという 2 つの重要な特性を同時に満たします。

●知識ゼロ:個人データに関する情報は、当該個人データが宣言に準拠していることを証明する場合を除き、開示されません。

● シンプルさ:証明された主張に時間のかかる計算が必要な場合でも、証明は短く、すぐに検証できます。

ZK-SNARK は、ZK ロールアップなどのスケーラビリティにおける重要性により、ブロックチェーン コミュニティから幅広い注目を集めています。プライバシー アプリケーションの場合、シンプルさは特に重要ではありませんが、ゼロ知識は不可欠です。

ZK-SNARK によって実証済み"声明"として見ることができます"回路"パブリック入力とプライベート入力を使用して関数 f(x, w) の結果を計算し、指定されたパブリック入力 x に対して、f(x, w) の結果が次のようなプライベート入力 w が存在することを証明するプログラムのタイプ。 )は真です。

3. Zcash や Tornado Cash などのシステムへの ZK-SNARK の適用

Zcash のさまざまなバージョンと、Tornado Cash などの Zcash からインスピレーションを得たシステムとの間には、いくつかの小さな違いがあります。ただし、それらが依存する基礎的なロジックは非常に似ています。このセクションでは、これらのプロトコルがどのように機能するかにほぼ対応する単純なバージョンについて説明します。

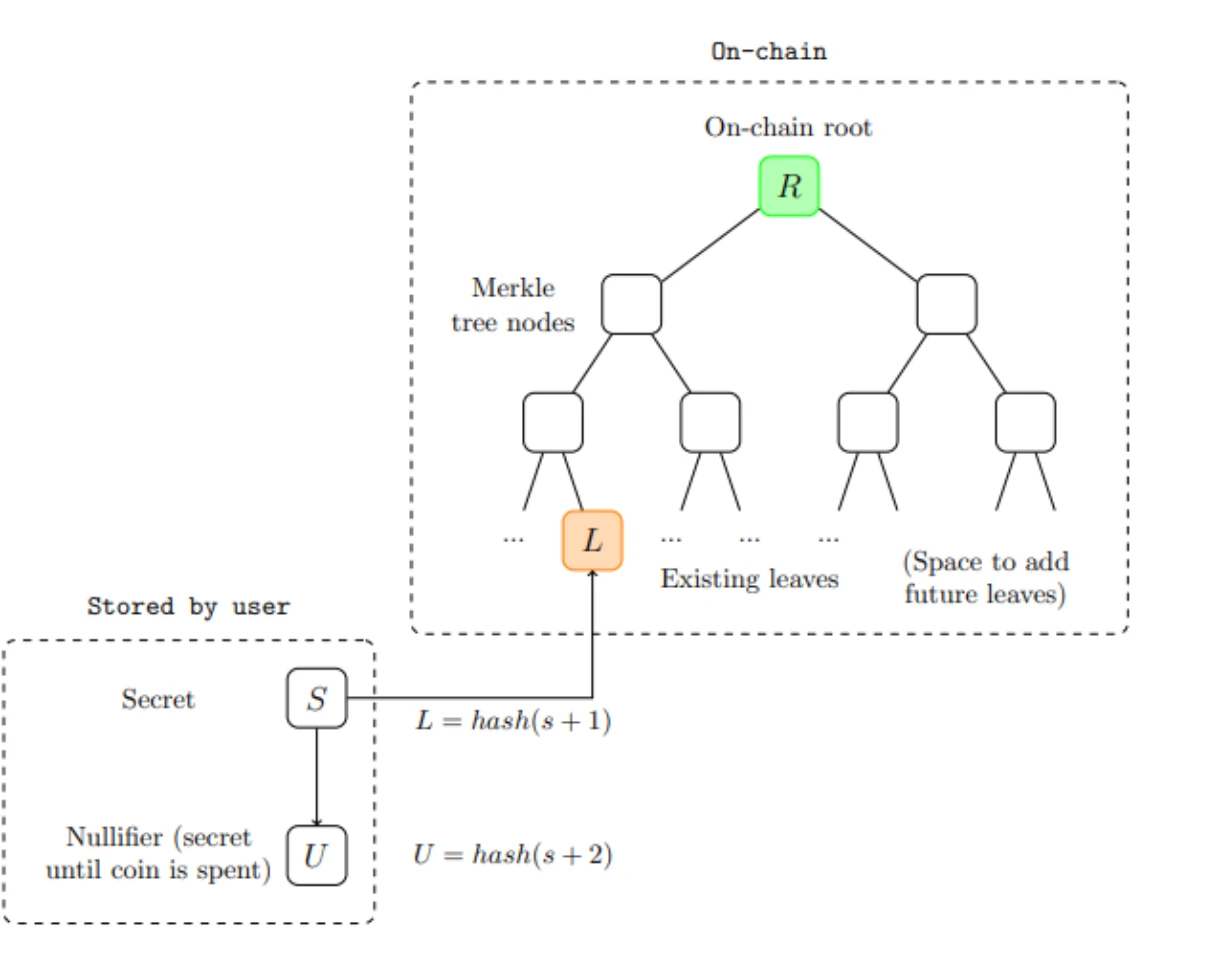

トークンは、その所有者が保持するシークレットで構成されます。から 2 つの値を導き出すことができます。

● パブリックトークンID L = hash(s + 1)

● 無効化者U = hash(s + 2)

このうちハッシュとは、SHA 256などの暗号化ハッシュ関数を指します。が与えられると、トークン ID とゼロライザーを計算できます。ただし、ゼロザーのセットとパブリック トークン ID を指定すると、ハッシュ関数の擬似ランダム動作により、両方を生成したシークレットを知らない限り、どのゼロザーがどのトークン ID に関連付けられているかを判断できなくなります。

ブロックチェーン追跡は、"作成する"と のすべてのトークン ID には、"過ごす"すべてのゼロライザーの中で。どちらのセットも (プロトコルがトークンをいつ使用する必要があるかを強制しない限り) 常に増加しています。

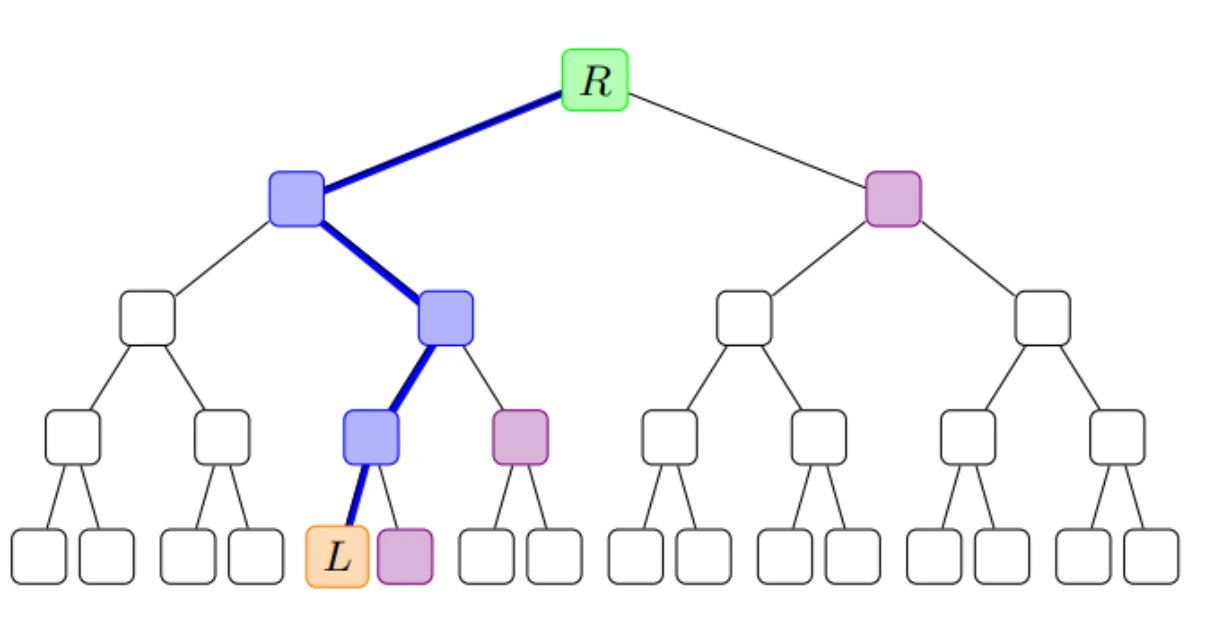

トークン ID のコレクションはマークル ツリーと呼ばれるデータ構造に保存されます。ツリーに N 項目が含まれる場合、隣接する各項目がハッシュ化され (結果として ⌈ N/2 ⌉ ハッシュが生成されます)、隣接する各ハッシュが再度ハッシュ化されます (結果として、 ⌈ N/4 ⌉ ハッシュ) など、データ全体が単一のサーバーに送信されるまで続きます。"ルートハッシュ"真ん中。

ツリー内の特定の値とルート ハッシュを指定すると、マークル ブランチ、つまりその値からルートまでのパスの各ステップで一緒にハッシュされるハッシュを提供できます。"姉妹値"。このマークル ブランチは、特定の値が実際にツリー内に存在することを証明するために使用できる小さな (log 2(N) ハッシュ) データであるため、非常に便利です。次の図は、高さ 4 のマークル ツリーの例を示しています。

ユーザーが他の人にコインを送信すると、次のものが提供されます。

●過ごしたいゼロライザーU

● 作成する新しいトークンのトークン ID L (受信者はこれを提供するように求められます)

●ZK-SNARK。

ZK-SNARK には次のプライベート入力が含まれています。

● ユーザーの秘密

● トークン ID ツリー内のマークル ブランチ。トークン ID L = hash(s + 1) のトークンが過去のある時点で実際に作成されたことを証明します。

次のパブリック入力も含まれています。

● U、使用されるトークンのゼロ化者

● R、マークル証明が対象とするルート ハッシュ

ZK-SNARK は 2 つの特性を証明します。

● U = hash(s + 2)

● Merkle ブランチが有効である

ZK-SNARK に加えて、プロトコルは以下もチェックします。

● R は、トークン ID ツリーの現在または過去のルート ハッシュです。

● U は使用済み無効化子のセットに含まれていません

トランザクションが有効な場合、使用済みゼロライザーのセットに U が追加され、トークン ID のリストに L が追加されます。 U を表示すると、単一のトークンが二重に使用されるのを防ぎます。ただし、その他の情報は開示されません。外部の世界は、トランザクションがいつ送信されるかを確認することしかできず、誰がこれらのトランザクションを送信または受信するかのパターンを取得することはできず、トークンの統一されたソースを区別することもできません。

上記のパターンには、入金と出金という 2 つの例外があります。デポジットでは、以前のトークンを無効にすることなくトークン ID を作成できます。特定の L と、L の追加を許可する外部イベント (Tornado Cash ではシステムへの ETH の入金、Zcash では新しいマイニング ZEC) との関連付けが公開されるため、入金はプライバシーの観点から匿名ではありません。

言い換えると、入金は過去の取引履歴に関連付けられています。出金の場合、ゼロライザーは新しいトークン ID を追加せずに消費されます。これにより、対応する預金からの引き出しや、過去の取引履歴からの間接的な引き出しが切断される可能性があります。ただし、出金は、出金イベント後に発生する将来の取引に関連付けることができます。

Tornado Cash の最初のバージョンには内部送金の概念がなく、入金と出金のみが可能です。まだ実験的なその後のバージョンでは、内部送金やさまざまな額面のコインも許可されました。"セグメンテーション"そして"マージ"運用サポート。基本的なプライバシー保護コイン転送システムとプライバシー プールを任意の額面に拡張する方法については、後の章で説明します。

4. プライバシー プールの ZK-SNARK

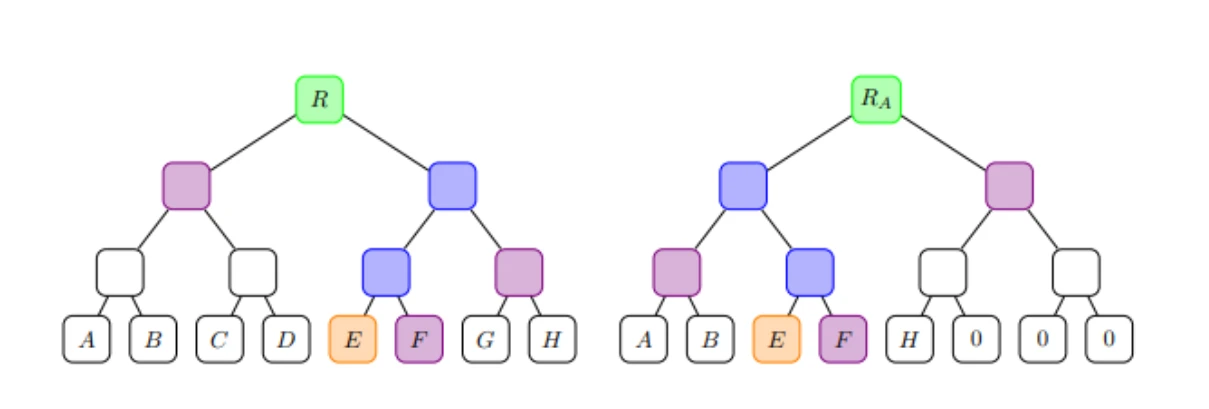

プライバシープールの中心的な考え方は、ユーザーがゼロ知識証明を通じて出金が以前の入金に関連していることを証明するだけでなく、より厳密な関連付けセットに属していることも証明できるということです。関連するコレクションは、以前に行われたすべての入金のサブセット、ユーザー自身の入金のみを含むコレクション、またはその間のものにすることができます。ユーザーは、関連するセットのマークル ルートをパブリック入力として提供することにより、セットを指定します。

以下の図に示すように、簡単にするために、関連するセットが実際に以前に行われた入金のサブセットであることは直接証明しません; 代わりに、ユーザーが同じコイン ID をリーフ ノードとして使用することだけを要求します。ゼロ知識を通じて 2 つのマークル分岐を証明します。

● 合計コイン ID セットのルート R のマークル分岐を入力します。

●提供されたアソシエーションの Merkle ブランチにルート RA を設定します

その目的は、関連付けの完全なセットをどこか (おそらくオンチェーン) に置くことです。中心的な概念は、ユーザーに引き出しの出金元を正確に指定することを要求したり、逆に、二重支出がないことを証明する以外の情報を提供しないことを要求したりする代わりに、ユーザーが一連のオプションを提供できるようにすることです。資金は集まっているかもしれない、そしてこのセットは彼らが望むだけ広くても狭くてもよい。

ユーザーが自分の好みに合った関連付けのコレクションを簡単に指定できるエコシステムの形成を奨励します。この記事の残りの部分では、この単純なコアメカニズムに基づくインフラストラクチャとそれがもたらす結果についてのみ説明します。

3. 実際的な考慮事項と使用例

アプリケーションの側面から、プライバシー強化プロトコルが実際にどのように使用されているかを分析します。

1. 連想コレクションの使用例

法執行環境におけるこのプログラムの価値を説明するために、次の例を示します。

アリス、ボブ、カール、デイビッド、イブという 5 人のユーザーがいるとします。最初の 4 人のユーザーは誠実で法を遵守しますが、プライバシーを重視するユーザーですが、イブは泥棒です。なぜなら、「イブ」と書かれた住所からコインが盗まれたという情報によって、国民はイブが泥棒であることを知るからである。実際には、これはよく起こります。パブリック ブロックチェーンでは、DeFi プロトコルのエクスプロイトの結果として生成された資金が追跡およびタグ付けされ、それによって Tornado Cash に流入する不正資金が特定されます。

5 人のユーザーがそれぞれ出金するときに、どの関連セットを指定するかを選択できます。彼らの関連付けセットには自分の預金を含める必要がありますが、他のアドレスのどれを含めるかは自由に選択できます。最初の 4 人のユーザーは、一方ではプライバシーを可能な限り保護したいという動機がありました。これにより、関連付けセットが大きくなる傾向にあります。一方で、彼らは自分たちのコインが販売業者や取引所によって疑わしいとみなされる可能性を減らしたいと考えています。これを行う簡単な方法があります。関連するセットにイブを含めないことです。したがって、4 人にとっての選択は明らかです。関連付けセットを {アリス、ボブ、カール、デイビッド} とします。

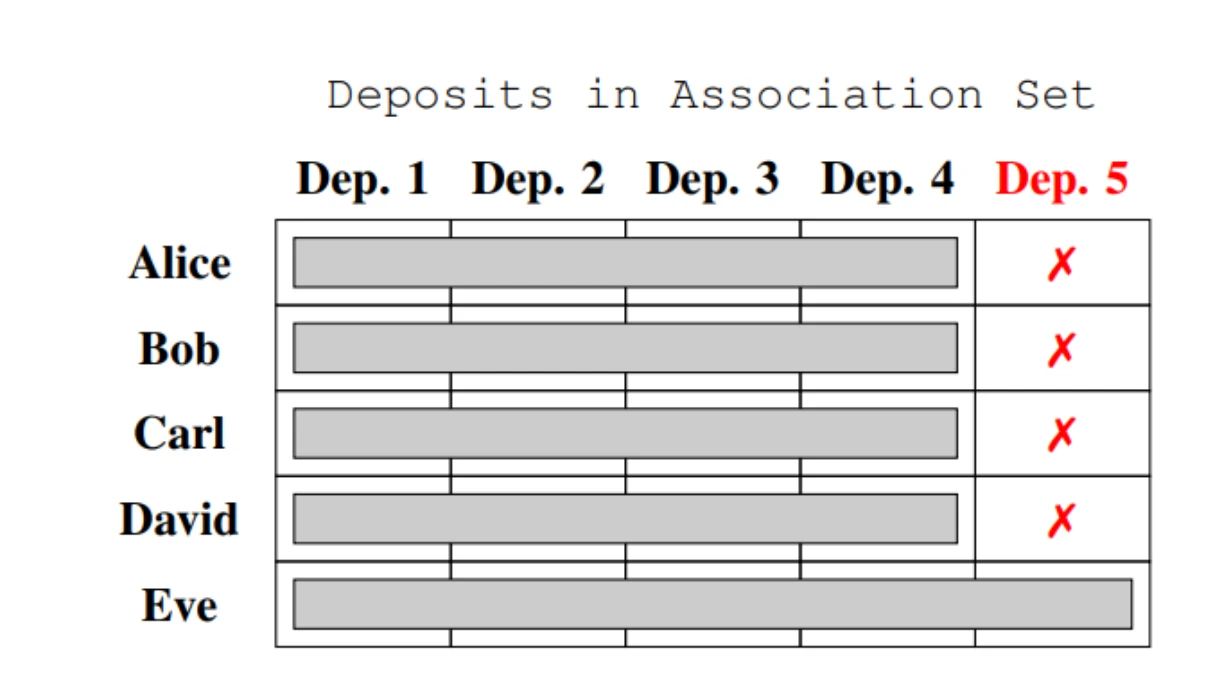

もちろん、イブも関連付けセットを最大化したいと考えています。しかし、彼女は自分自身の預金を除外することができないので、関連するセットを 5 つの預金すべてのセットと等しくする必要があります。参加者の関連するコレクションの選択を次の図に示します。

イブ自身は何の情報も提供しませんでしたが、単純な消去法により、第 5 段階の撤退はイブからのみ可能であるという明確な推論を導き出すことができます。

2. 関連するコレクションの構築

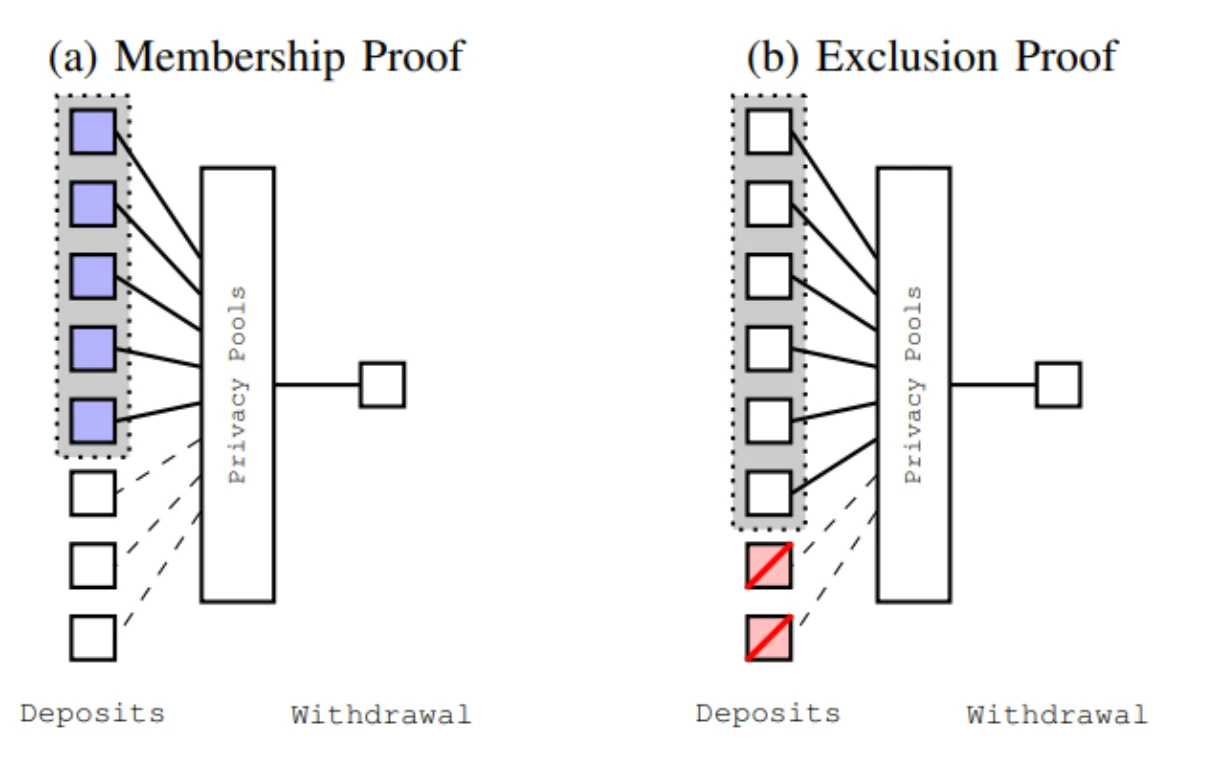

前のセクションでは、プライバシー プールのようなプロトコルで関連コレクションを使用する 1 つの可能な方法と、誠実な参加者を悪意のある参加者から分離する方法を説明しました。このシステムはアリス、ボブ、カール、デイビッドの利他主義に依存しているわけではなく、彼らには別れを正当化する明確な動機があることに注意してください。次に、関連するコレクションの構築を詳しく見てみましょう。通常、関連コレクションを生成するには 2 つの主な戦略があります。それらについては以下で説明し、下の図で視覚化します。

● 包含 (またはメンバーシップ):リスクが低いと考えられる強力な証拠がある特定の預金セットを特定し、それらの預金のみを含む関連セットを構築します。

● 除外するもの:高リスクであるという決定的な証拠がある特定の預金セットを特定し、これらの預金を除くすべての預金を含む関連セットを構築します。

実際には、ユーザーは関連するコレクションに含める預金を手動で選択しません。それどころか、ユーザーは、特定のプロパティを持つ関連付けコレクションを生成する、関連付けコレクション プロバイダー (ASP) と呼ばれる仲介者に登録します。場合によっては、ASP は完全にオンチェーンで構築でき、人間 (または AI) の介入を必要としません。他の場合には、ASP は関連するコレクションを独自に生成し、関連するコレクションをオンチェーンまたはその他の場所で公開します。

少なくとも関連付けコレクションのマークル ルートをオンチェーンで公開することを強くお勧めします。これにより、悪意のある ASP がユーザーに対して特定の種類の攻撃を実行する能力が排除されます (例: 匿名化を解除するために、異なるユーザーに異なる関連付けコレクションを与えるなど)。 。コレクション全体は API 経由で、または理想的には IPFS などの低コストの分散ストレージ システム経由で利用できるようにする必要があります。

アソシエーション コレクション全体をダウンロードできる機能は、ユーザーが ASP に追加情報 (引き出しに相当する入金も含め) を明らかにすることなく、ローカルでメンバーシップの証明を生成できるため、重要です。

実際に ASP を構築する方法は次のとおりです。

● 追加の遅延(悪意のある者を除く):デポジットは一定期間 (7 日など) 後に自動的に協会のコレクションに追加されますが、デポジットが既知の不正行為 (大規模な盗難や政府公開の住所など) に関連付けられていることがシステムによって検出された場合は、制裁リスト)、デポジットは追加されません。実際には、これは、コミュニティが厳選したコレクションや、不正行為に関連する預金を特定して追跡する作業をすでに実行している既存の取引スクリーニング サービス プロバイダーを通じて実現できます。

● 1名様月額料金:関連するセットに参加するには、デポジットの価値が一定の最大値を下回る必要があり、デポジット者は、何らかの身元証明トークン (政府支援の国民 ID システムや軽量メカニズムなど) を保持していることを知識ゼロで証明する必要があります。ソーシャルメディアアカウントの認証など)。各 ID が関連付けられたコレクションに月に 1 回だけデポジットを送信できるようにするために、当月のスクラッパー メカニズムを表す追加パラメーターと混合します。この設計は、多くの一般的なマネーロンダリング防止ルールの精神を実装することを目的としており、特定のしきい値を下回る少額の支払いでより高いレベルのプライバシーが確保されます。これは完全にスマート コントラクトとして実装できるため、継続的な運用を維持するために手動で監視する必要がないことに注意してください。

● 信頼できるコミュニティ メンバーには毎月請求されます。1 人用の月額料金と似ていますが、より制限が厳しくなっています。ユーザーは、信頼性の高いコミュニティのメンバーであることを証明する必要があります。信頼性の高いコミュニティのメンバーは、お互いにプライバシーを提供することに同意します。

● 人工知能に基づくリアルタイムスコアリング:AI ASP システムは、各預金のリスク スコアをリアルタイムで提供でき、システムはリスク スコアが特定のしきい値を下回る関連する預金のコレクションを出力します。潜在的に、ASP は複数のリスク スコアしきい値に対応する複数のセットを出力する可能性があります。

4. さらなる技術的説明

このセクションでは、提案が任意の宗派をどのようにサポートしているかを分析し、再認証、二国間直接認証、逐次認証などの特殊なケースについて議論します。

1. どの宗派でも支持します

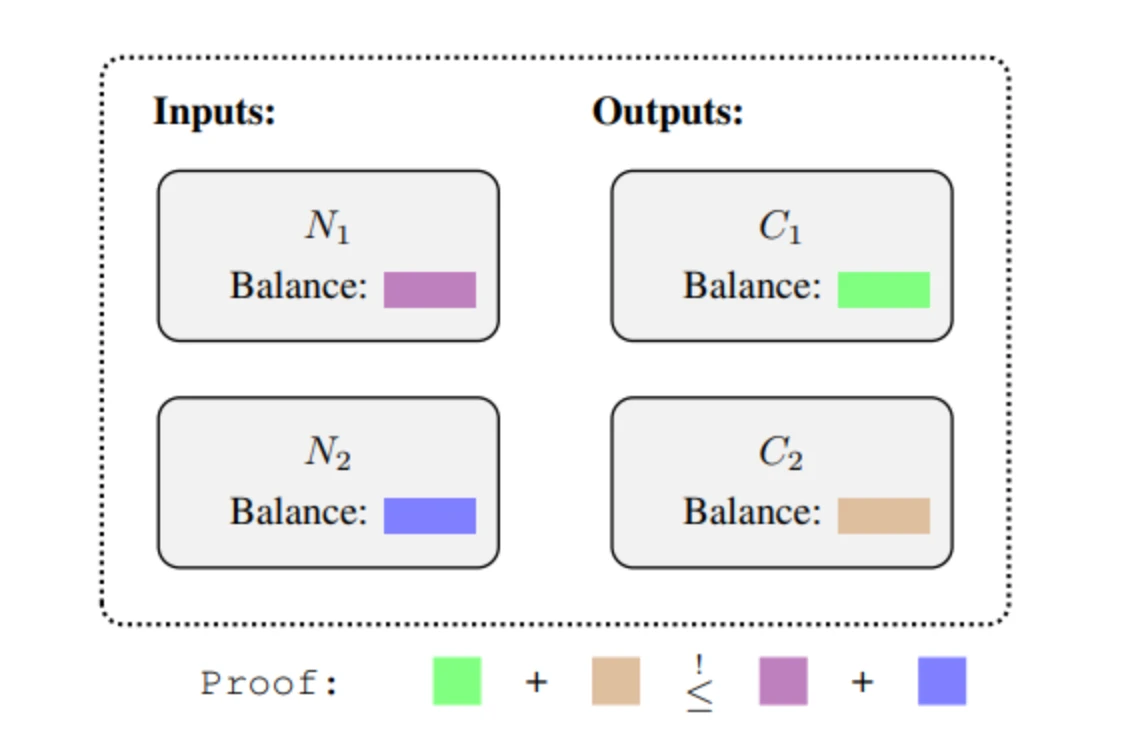

上記の簡易プライバシー保護コインシステムは、同一額面のコイン送金のみをサポートしています。 Zcash は、UTXO モデルを使用して任意の額面をサポートします。各トランザクションには、複数の入力 (入力ごとにゼロライザーを公開する必要がある) と複数の出力 (各出力のトークン ID を公開する必要がある) を持つことができます。作成された各トークン ID には、暗号化金額が伴う必要があります。ゼロライザーの有効性を証明することに加えて、各取引には、作成されたコインの額面の合計が、使用されたコインの額面の合計を超えないことを示す追加の証明が添付されなければなりません。以下の図は、この追加の証明を示しています。

この設計は、入金を (暗号化されていない) 入力として扱い、出金を (暗号化されていない) 出力として扱うことにより、入金と出金をサポートするように拡張できます。さらに、解析を簡素化するために設計を制限することもできます。たとえば、部分的な出金のみを許可し、トランザクションに 1 つの暗号化入力と 2 つの出力 (出金を表す暗号化されていない出力と、将来の出金に使用できる残りの資金を表す暗号化された「変更」出力) を持つことを許可することができます。

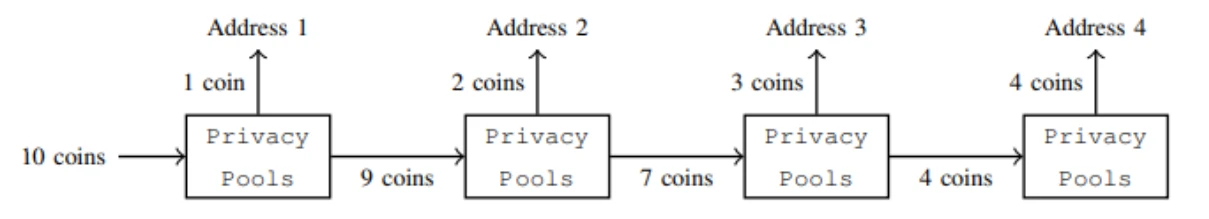

自然な疑問は、プライバシー プールをサポートするためにこの設計をどのように拡張するかということです。それを変更せずにプライバシー プールに挿入することは、トランザクション グラフが直感的に期待するものと一致していないため、理想的ではありません。ユーザーが 10 個のトークンを入金し、4 回連続の出金トークンで 1 + 2 + 3 + 4 を費やした場合、それぞれのトークンを処理したいと考えます。これら 4 回の出金のうち、元の 10 トークン デポジットのソースとして使用されます。しかし、実際の結果は以下に示すとおりです。最初の出金のソースは 10 トークンの入金で、2 回目の出金のソースは最初の出金によって作成された 9 トークンの釣銭出力などとなります。これは、ASP が中間デポジットを検証し、それを関連するコレクションに追加する必要があるため、実際には問題が発生します。

この例の 4 つの出金すべてで元の 10 コインの入金がソースとなるようにするには、2 つの問題を解決する必要があります。

● それぞれの部分的な出金が他の出金と公的にリンクされていないことを確認する

● 各部分引き出しに、関連するコレクションのメンバーとして預金を含めることができます

より複雑な MIMO トランザクションではなく、部分的な引き出しのみをサポートし、各引き出しに対応する単一の定義済みの引き出しがあることを保証したらどうなるでしょうか。"元金"これを直接行う方法はいくつかあります。自然でスケーラブルなアプローチは、トランザクションを通じて一部の情報の約束を広めることです。たとえば、トランザクションにコミットメント ハッシュ (coinID+hash®) が含まれていることを要求し、ブラインド化を確実にするためにランダムな値 r を追加し、トランザクション内のコミットメントが親トランザクションと同じであることを証明するために ZK-SNARK を要求できます。親トランザクション自体が出金の場合、コミットメントは元の入金のコイン ID と同じになり、親トランザクションが入金の場合、コミットメントは元の入金のコイン ID と同じになります。したがって、チェーン内のすべてのトランザクションには、元の入金コイン ID に対するコミットメントが含まれている必要があり、この値がトランザクションによって提供される関連セットに含まれていることの証明が必要です。

残高集計攻撃に対するプライバシーを向上させるために、コインの結合もサポートできます。たとえば、コインが残っている場合は、次の入金と統合できます。これに対応するために、トランザクションに一連のコイン ID にコミットすることを要求し、複数の入力を持つトランザクションに親トランザクションの結合にコミットすることを要求できます。出金には、コミットされたすべてのコイン ID が関連セットに含まれていることの証明が含まれます。

2. 特別な状況

● 叱責:ユーザーがデポジットを引き出すには、プライバシー プール プロトコルと同様に秘密のデポジット情報が必要です。同じ秘密情報は、関連セットのメンバーシップの証明を構築するためにも使用されます。秘密情報を保存すると、ユーザーはさまざまなセットや更新された関連セットに適合する新しいプルーフを生成できます。これにより、ユーザーの柔軟性が高まりますが、追加のリスクが生じる可能性もあります。

● 二国間直接証拠:場合によっては、ユーザーは出金の正確な情報源を他者に開示するよう求められる場合があります。ユーザーは、自分の預金のみを含む関連コレクションを作成し、そのコレクションに対するプルーフを生成できます。これらの証明は通常例外であり、二者間で共有される場合は部分的なプライバシーに寄与するだけです。ただし、証拠を共有するには、強力な信頼の前提を確立する必要があります。

● 逐次証明:プライバシー プールのようなシステムを使用した高速トランザクション エコノミーでは、この環境に適応するようにプロトコルを変更する必要があります。入金と出金のトランザクション タイプに加えて、プロトコルは効率を高めるために内部送信操作もサポートする必要があります。さらに、マークルのブランチとキーを渡すことで、ユーザーは取引履歴に関する情報を伝播し、受信者が資金の出所を確認できるようになります。これにより、各ユーザーは受け取った資金を信頼するために必要な最小限の情報を確実に得ることができます。

実際には、コインには複数の「起源」がある場合があります。たとえば、ボブはコーヒー屋台のオーナーで、アリスから 5 トークン、アシュリーから 4 トークン、アンから 7 トークンを受け取り、最終的には夕食代としてカールに 15 トークンを支払う必要があります。代わりに、デビッドはカールから 15 コイン、クリスから 25 コインを受け取り、30 コインをエマ (交換) に預けたかったかもしれません。このようなより複雑なケースでも、同じ原則に従います。つまり、十分早い段階で関連コレクションに追加された履歴は無視できますが、より新しい履歴は引き継がれる必要があります。

5. 詳細

プライバシー プールのようなシステムを使用すると、ユーザーは既知の違法行為からの分離を証明する機能を維持しながら、金融取引データのプライバシーをさらに保護できるようになります。私たちは、次の 2 つの要素の組み合わせによって、誠実なユーザーがそのようなスキームに参加するよう動機づけられることを期待しています。

● プライバシーへの欲求

● 疑惑を招くことを避けたいという欲求

1. 社会的合意と関連セット

ファンドが良いか悪いかについて完全なコンセンサスがあれば、システムは単純な分離均衡を生み出します。 「良好な」資産を持つすべてのユーザーには、「良好な」関連付けセットに属していることを証明する強力なインセンティブと能力があります。一方、悪意のある者はこの証拠を提供できません。彼らは依然として「悪い」資金をプールに預けることができますが、それは彼らに何の利益ももたらしません。誰もが資金がプライバシー強化プロトコルから引き出されたことを簡単に判断でき、その引き出しが疑わしいソースからの入金を含む関連コレクションを参照していることを確認できます。さらに、「悪い」お金は「良い」お金を汚しません。正規の預金から資金が引き出される場合、その所有者は、既知のすべての「不良」預金を関連するコレクションから簡単に除外できます。

世界的なコンセンサスが存在し、資金提供が「良い」と見なされるか「悪い」と見なされるかについての結論が社会的観点や管轄権に依存する場合、一連の関連性は大きく異なる可能性があります。異なるルールセットを持つ 2 つの管轄区域があると仮定します。管轄区域 A と管轄区域 B の両方の対象者は、同じプライバシー強化契約を使用し、それぞれの管轄区域の要件を満たす証明書の発行を選択できます。どちらも、関連するコレクション内でプライバシーを簡単に実装し、それぞれの管轄区域の要件に準拠しない出金を除外できます。必要に応じて、関連する 2 つのセットの交差部分に対してメンバーシップの証明を発行することができ、それにより、引き出しに対応する預金が両方の管轄区域の要件に準拠していることを確実に証明できます。

したがって、この提案は非常に柔軟であり、中立的なインフラストラクチャとして考慮される必要があります。一方で、検閲と闘います。これにより、誰でも自分が選択した関連コレクションに参加し、自分のコミュニティ内で非公開のままにすることができます。一方、部外者は、規制要件を満たす特定の団体の認証を要求できます。したがって、たとえプライバシー強化プロトコルに悪者のコミュニティがあったとしても、その情報が関連セットの構築に正確に反映されている限り、彼らは疑わしい預金の起源を隠すことはできません。

2. 関連するコレクションのプロパティ

連想コレクションが機能するには、特定のプロパティが必要です。ユーザーが引き出した資金を安全に使用していると信頼できるように、回収は正確である必要があります。さらに、各セットの特性は安定している必要があります。つまり、時間が経っても変化する可能性が低い必要があります。これにより、新しいコレクションの再検証の引き出しの必要性が軽減されます。最後に、有意義なプライバシー保護を実現するには、関連付けセットが十分に大きく、さまざまな種類のデポジットが含まれている必要があります。ただし、これらのプロパティは互いに競合します。一般に、大規模で多様なコレクションはより優れたプライバシー特性を備えていますが、精度や安定性が劣る可能性があります。一方、小規模なコレクションは維持が容易ですが、プライバシーは低くなります。

3. 実際的な考慮事項と競争

暗号資産を受け入れる規制対象事業体は、対象となる法律や規制がそのような資金の受け入れを許可していることを確認する必要があります。現在、これらのエンティティの多くは、いわゆるトランザクション スクリーニング ツールに依存しています。これは、ブロックチェーンを分析して、潜在的に不審なアクティビティ、不正なアドレスへのリンク、またはその他の非準拠トランザクションを特定するソフトウェアまたはサービスです。スクリーニング ツールは、多くの場合、リスク スコアを通じて各取引に関連するリスクを表現します。この評価は、資金の送金先とその取引履歴に基づいています。プライバシー強化プロトコルは、この点で課題を引き起こす可能性があります。これらにより、入金と出金の間の目に見えるつながりが排除されます。したがって、プライバシー強化プロトコルが存在する場合、リスク スコアは証明を考慮し、一連の関連付けに基づいてスコアを割り当てる必要があります。

取引審査のためのツールやサービスは、主にブロックチェーン分析や関連法務分野の専門知識を持つ専門会社によって提供されています。理想的には、これらの企業 (およびその他の企業) は、すべての会員証明書とそれに対応する関連コレクションにアクセスして、すべての取引の正確なリスク スコアを提供できるようになります。したがって、すべてのプルーフをブロックチェーンまたはその他の公的にアクセス可能なプルーフ リポジトリに保存することをお勧めします。唯一の例外は、特定の取引相手と共有されるサイズ 1 の会員証です。明らかな理由により、これらの証言は一般に公開されるべきではありません。

プルーフをオンチェーンに直接保存すると、取引コストが追加されますが、調整の労力が軽減され、競争がより公平になり、スクリーニングツールのプロバイダーが非公開プルーフの知識によって生じる可能性のある準独占のリスクが軽減されます。

プライバシー プールの一般的な設定は非常に柔軟です。プロトコルは、関連付けの特定のコレクションを作成することで、さまざまなユースケースに合わせてカスタマイズできます。これらの特別な関連付けコレクションの 2 つの例を次に示します。

● 商業銀行のコンソーシアムは、顧客の預金のみを含む関連コレクションを作成できます。これにより、セットに対して作成された引き出しは、顧客確認 (KYC) およびマネーロンダリング防止 (AML) 手順が参加銀行のいずれかで実行されたことを証明しますが、どの引き出しがどの顧客に属するかは明らかにされません。

● 金融仲介業者が資金源を明確に文書化する必要がある場合、ユーザーの預金のみを含む関連セットに対する証拠の提出をユーザーに要求することができます。この証明は仲介業者と双方向で交換され、あたかもユーザーがプライバシー プールを使用していないかのように資金を追跡できるようになります。これには、ユーザーが証拠を明らかにしない仲介業者を信頼する必要がありますが、理想的には、ユーザーが情報を一般に公開することなく規制を遵守できるようになります。

4. 設計の選択肢と代替案

アソシエーションコレクション、zkプルーフ、自主的な開示に基づいた非常に柔軟な設定。これは、提案をさまざまな管轄区域に確実に適用できるようにするのに役立ちますが、特定の設計の選択については細心の注意を払う必要があります。特に、私たちが反対する 2 つの潜在的な調整。私たちは、彼らは信頼要件に問題を抱えており、準独占的な市場構造を生み出す可能性があると考えています。以下では、これらの代替案について簡単に説明し、説明します。

● 集中アクセス:法執行機関、暗号リスクスコアプロバイダー、または同様の関係者は、他者からのプライバシーを維持しながら、ユーザートランザクション間のリンクを表示するためのアクセスを取得できます。

● システム全体のホワイトリスト:プライバシー システムは、プールにコインを入金できるユーザーの種類に制限を設けたり、追加の証明の提供を要求したり、入金に待機期間を要求したりすることができ、その間、集中リスク スコアリング システムが入金を拒否することがあります。

2 つのメソッドは、特定のエンティティに権限を付与するという点で似ています。これにより、誰がこの情報にアクセスできるのか?という複雑なガバナンス上の疑問が生じます。権限を管理する権限を持っているのは誰ですか?民間企業は良い選択肢とは思えません。何らかの特権があると、少数の企業がこれらのサービスを提供できるデータにアクセスできる一方で、他の企業が競争できない寡占的な市場構造を生み出す可能性があるからです。

同様に、特に国際的な場面において、公的機関に権限を委任する際には、多くのガバナンスや政治的問題に直面することになる。たとえその機関がこれまでのところ100%信頼でき、政治的課題を追求するためにその権限を乱用しておらず、その権限の乱用を強制する可能性のある他の組織に依存していないとしても、この状況は静止状態の兆候である。時間の経過とともに、組織、メンバー、国、組織内の政治構造は変化します。外部からの圧力が存在する可能性があり、これらの特権の存在により、組織のガバナンス システムを混乱させ、影響力を獲得しようとするさらなるインセンティブが生じる可能性があります。

さらに、組織の内外での攻撃や、集中管理された組織によるエラーは、広範囲に影響を及ぼす可能性があります。私たちは、このような集中的な障害点の作成を防止する必要があると考えています。

そうは言っても、取引の規模や状況が異なれば、認証の異なる組み合わせが必要になる可能性があることを当社は認識しています。たとえば、大規模な取引の場合、多くのユーザーは最終的にオンチェーンで基本的な除外証明を提供し、資金源に関するより詳細な情報を取引相手に提供することになる可能性があります。

5. 深層研究の方向性

この研究では、zkSNARK ベースのプライバシー強化プロトコルを規制環境でどのように使用できるかについて概要を示していますが、さらに調査する価値のある側面がいくつかあります。

まず、これらのプロトコルを通じて達成されるプライバシーはさまざまな要因に依存することを誰もが認識する必要があります。攻撃者は、関連付けセットが不十分であったり、ルート選択が不十分であったり、ユーザー エラーに基づいて、出金を特定の入金と関連付けることができる可能性があります。

さらに、他のユーザーの選択があなた自身のプライバシーに悪影響を与える可能性があります。極端な場合には、プール内の他の全員がサイズ 1 の会員であることの証明を公開し、入金と出金との直接的な関係が明らかになります。明らかに、これにより、唯一残っている入出金トランザクション間のリンクが暗黙的に明らかになります。より微妙な例では、さまざまな会員証明の制約を使用して情報を抽出し、入金と出金を高い確率で関連付けることができます。この証明された情報がトランザクション メタデータと結合されると、プロトコルのプライバシー特性が侵害される可能性があります。

最後に、悪意のある ASP は、情報の抽出を最大限に高めたり、対応する引き出しがわかっている場所に入金を追加することで匿名性を高めることができる方法で、提案された関連付けセットを編集することを選択する可能性があります。これらすべての問題は、提供されるプライバシー特性を評価するためにさらなる調査を必要とします。同様に、分離均衡の特性をさらに調査し、特定の仮定の下で良いプレイヤーと悪いプレイヤーがどのように行動するか、前者の公的証拠が後者のプライバシーにどのような影響を与えるかをモデル化することは興味深いでしょう。

法律専門家は、特定の開示要件をさらに調査できます。この記事で提案されているスキームは柔軟であり、法律の専門家からの洞察は、さまざまな法的管轄区域でのコンプライアンスを確保するために、契約とそれを中心に構築されたエコシステムを調整するのに役立ちます。

6. 結論

多くの場合、プライバシーとコンプライアンスは相反するものと考えられています。この記事では、プライバシー強化プロトコルによってユーザーが資金源の特定の属性を証明できる場合、これは必ずしも当てはまらないと提案しています。たとえば、ユーザーは、自分の資金が既知の違法な資金源からの預金に関連付けられていないこと、または資金が特定の預金コレクションの一部であることを、それ以上の情報を明らかにすることなく証明できると想定されています。

このような設定は、正直なユーザーが、自分が何らかの準拠した関連付けセットに属していることを証明し、そのセット内でプライバシーを維持するよう強く動機づけられる分離均衡を生み出す可能性があります。逆に、不正なユーザーの場合、そのような証拠を提供することはできません。これにより、誠実なユーザーは、同意できない第三者の預金との関係を解除したり、準拠した環境で資金を使用することを阻止したりすることができます。私たちは、この提案は非常に柔軟であり、潜在的なさまざまな規制要件に応じて調整できると考えています。

この記事は、金融プライバシーと規制が将来的に共存する可能性への貢献として見なされるべきです。私たちは議論を刺激し、より前向きで建設的な方向に会話を進めたいと考えています。この提案を拡張および改訂するには、実務家、さまざまな分野の学者、政策立案者、規制当局間の協力が必要であり、最終的な目標は、規制された環境で使用できるプライバシー強化インフラストラクチャを作成することです。