Khi trí tuệ nhân tạo vượt qua ngưỡng Turing và blockchain tái cấu trúc cấu trúc tin cậy, dữ liệu tự nó đang âm thầm thay thế năng lượng và trở thành nguồn tài nguyên cốt lõi cho một bước nhảy vọt mới của nền văn minh. Tuy nhiên, trong quá trình công nghệ khổng lồ này, chúng ta mới nhận ra rằng một câu hỏi cũ đang quay trở lại: Liệu con người vẫn có thể có được sự riêng tư thực sự không?

Kẻ thù lớn nhất của kiến thức không phải là sự ngu dốt, mà là ảo tưởng về kiến thức. —Stephen Hawking

Privacy Computing ra đời. Nó không phải là sự đột biến của một công nghệ riêng biệt, mà là kết quả của một quá trình lâu dài giữa mật mã, hệ thống phân tán, trí tuệ nhân tạo và các giá trị của con người. Kể từ khi các khuôn khổ lý thuyết như điện toán bảo mật đa phương và mã hóa đồng cấu được đề xuất vào cuối thế kỷ 20, điện toán riêng tư đã dần phát triển thành một rào cản quan trọng để giải quyết kỷ nguyên dữ liệu ngoài tầm kiểm soát - nó cho phép chúng ta cộng tác trong điện toán, chia sẻ giá trị và xây dựng lại lòng tin mà không tiết lộ dữ liệu gốc.

Đây là một phần của lịch sử công nghệ vẫn đang diễn ra và cũng là một câu hỏi triết học về việc liệu ý chí tự do có thể tồn tại trong thế giới thuật toán hay không. Và điện toán riêng tư có thể là cánh cửa đầu tiên dẫn đến câu trả lời.

1. Giai đoạn phôi thai (1949–1982): điểm khởi đầu của mật mã học hiện đại

1949: Shannon và sự khởi đầu của lý thuyết thông tin

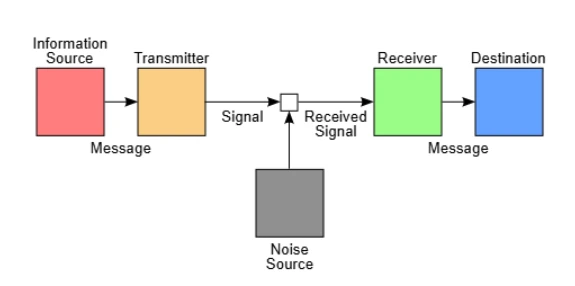

Năm 1949, Claude Shannon đã phân tích một cách có hệ thống tính bảo mật của hệ thống truyền thông lần đầu tiên bằng các phương pháp toán học nghiêm ngặt trong bài báo Một lý thuyết về hệ thống truyền thông của ông. Ông đã sử dụng các phương pháp lý thuyết thông tin để định nghĩa tính bảo mật hoàn hảo và chỉ ra rằng chỉ có sổ ghi chép một lần mới có thể đáp ứng được yêu cầu bảo mật nghiêm ngặt này. Phương pháp nghiên cứu của Shannon cực kỳ nghiêm ngặt. Xuất phát từ các nguyên lý toán học, ông đã sử dụng lý thuyết xác suất và phương pháp thống kê để thiết lập một mô hình hệ thống bảo mật. Ông đã làm sáng tỏ các khái niệm về entropy và khối lượng thông tin, đặt nền tảng lý thuyết cho mật mã học hiện đại.

Mô hình truyền thông cổ điển được Shannon đề xuất trong bài báo Một lý thuyết toán học về truyền thông năm 1948 cho thấy mối quan hệ giữa nguồn thông tin, bộ mã hóa, kênh, bộ giải mã và người nhận thông tin.

Quá trình nghiên cứu của Shannon rất sáng tạo. Trong thời gian làm việc tại Bell Labs, ông không chỉ cống hiến hết mình cho nghiên cứu lý thuyết mà còn tiến hành một số lượng lớn các thử nghiệm xác minh. Ông thường sử dụng phép so sánh trực quan để giải thích các khái niệm phức tạp, chẳng hạn như so sánh việc truyền tải thông tin với dòng nước và entropy với sự không chắc chắn. Theo giai thoại, ông cũng đạp xe một bánh qua hành lang phòng thí nghiệm để thư giãn và kích thích sự sáng tạo. Bài báo này có ảnh hưởng sâu rộng. Nó không chỉ đặt nền tảng lý thuyết cho mật mã học hiện đại mà còn ảnh hưởng đến con đường nghiên cứu của toàn bộ lĩnh vực bảo mật thông tin trong những thập kỷ sau đó.

1976: Đột phá Diffie-Hellman

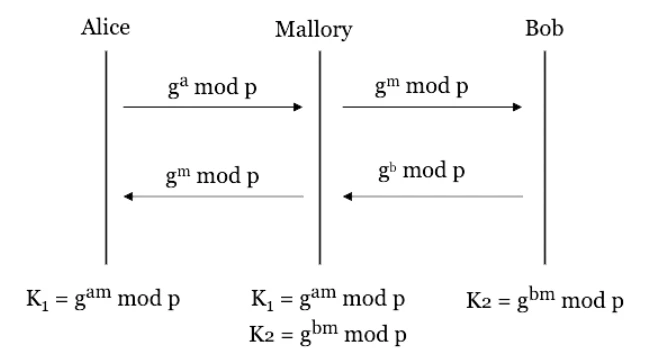

Năm 1976, Whitfield Diffie và Martin Hellman đã đề xuất khái niệm mã hóa khóa công khai trong bài báo Những hướng đi mới trong mật mã học và thiết kế giao thức trao đổi khóa Diffie-Hellman. Phương pháp nghiên cứu của giao thức này dựa trên độ khó toán học của bài toán logarit rời rạc. Lần đầu tiên, hai người đề xuất một kế hoạch trao đổi khóa an toàn mà không cần chia sẻ bí mật trước.

Hình này cho thấy quá trình cơ bản của trao đổi khóa Diffie-Hellman. Alice và Bob trao đổi thông tin thông qua kênh công khai và cuối cùng tạo ra một khóa chung mà không bị kẻ nghe lén biết được.

Quá trình nghiên cứu không hề dễ dàng. Hai người đã mất nhiều năm thử nghiệm và thất bại, cuối cùng đã tìm ra một cấu trúc toán học phù hợp dựa trên nghiên cứu chuyên sâu về toán học và lý thuyết số. Ngoại hình và hành vi độc đáo của Diffie cũng đã gây ra nhiều giai thoại thú vị trong cộng đồng học thuật. Ví dụ, những người tổ chức hội nghị thường nhầm ông với một thành viên của một ban nhạc rock. Công trình này đã thay đổi cơ bản lĩnh vực mật mã và đặt nền tảng cho chữ ký số và các giao thức bảo mật hiện đại khác.

1977: Thuật toán RSA ra đời

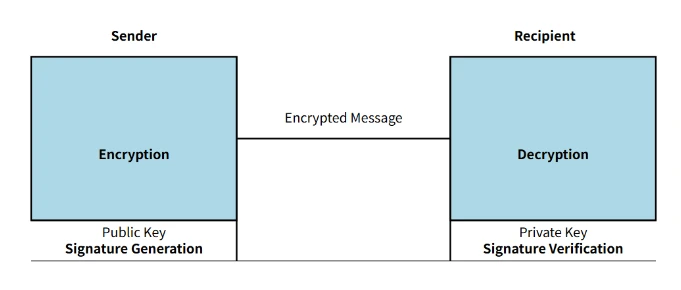

Năm 1977, Ron Rivest, Adi Shamir và Leonard Adleman tại MIT đã cùng nhau phát minh ra thuật toán RSA nổi tiếng, thuật toán mã hóa bất đối xứng thực tế đầu tiên. Phương pháp nghiên cứu của họ sử dụng bài toán phân tích thừa số nguyên tố lớn làm cơ sở bảo mật và xây dựng thành công cơ chế mã hóa bất đối xứng thực tế thông qua các phép toán phức tạp và các thí nghiệm trên máy tính.

Sơ đồ này hiển thị quá trình mã hóa và giải mã RSA, bao gồm việc tạo khóa công khai và khóa riêng tư, cũng như cách sử dụng khóa công khai để mã hóa và khóa riêng tư để giải mã thông tin.

Trong quá trình nghiên cứu, Rivest ban đầu có một nguồn cảm hứng bất ngờ sau cả một đêm nỗ lực và nhanh chóng hoàn thành bản thảo thuật toán; trong khi Adleman chịu trách nhiệm triển khai và xác minh thuật toán. Họ đánh dấu khoảnh khắc quan trọng này bằng cách mã hóa một thông điệp nổi tiếng bằng thuật toán RSA và thách thức các đồng nghiệp giải mã nó. Thuật toán RSA không chỉ có ý nghĩa lý thuyết mà quan trọng hơn là nó cung cấp giải pháp bảo mật thực tế cho các tình huống ứng dụng như thương mại điện tử và chữ ký số.

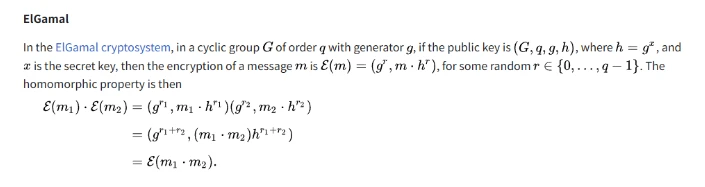

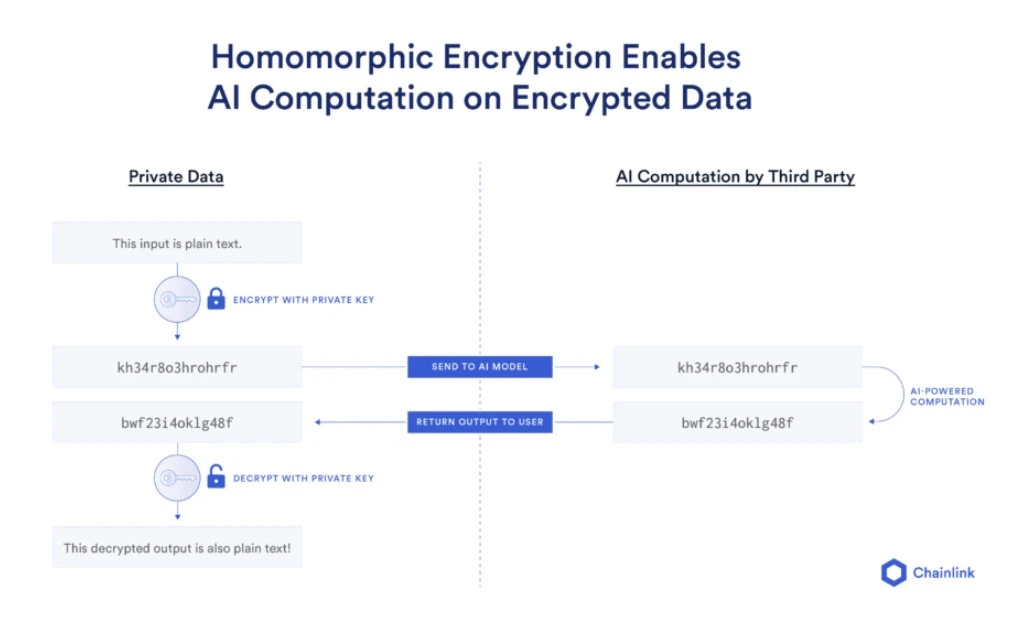

1978: Sự khởi đầu của mã hóa đồng cấu

Năm 1978, sau khi đề xuất thuật toán RSA, Rivest, Shamir và Adleman đã khám phá khả năng tính toán của dữ liệu được mã hóa, cụ thể là khái niệm mã hóa đồng cấu. Khi đặt câu hỏi, họ chỉ nêu đơn giản liệu hệ thống mã hóa có thể cho phép trực tiếp xử lý văn bản mã hóa mà không cần giải mã hay không. Mặc dù vấn đề chưa được giải quyết vào thời điểm đó, nhưng câu hỏi hướng tới tương lai mà họ đặt ra đã thúc đẩy cộng đồng mật mã tiếp tục khám phá trong ba mươi năm tiếp theo.

Hình này cho thấy khái niệm về mã hóa đồng cấu, tức là hoạt động trực tiếp trên văn bản mã hóa và kết quả thu được sau khi giải mã sẽ nhất quán với kết quả của hoạt động trên văn bản rõ.

1979–1982: Sự phát triển của mật mã học

Trong thời gian này, lĩnh vực mật mã đã chứng kiến nhiều kết quả nghiên cứu lý thuyết mang tính đột phá. Adi Shamir đã đề xuất một phương pháp chia sẻ bí mật, thông qua thiết kế một cấu trúc đại số phức tạp, cho phép nhiều bên quản lý thông tin bí mật một cách an toàn và bí mật chỉ có thể được khôi phục khi có một số lượng người cụ thể tham gia.

Có thể vẽ vô số đa thức bậc hai qua 2 điểm. Cần có ba điểm để xác định duy nhất một đa thức bậc hai. Sơ đồ này chỉ mang tính chất tham khảo - giải pháp của Shamir sử dụng đa thức trên một trường hữu hạn, không dễ biểu diễn trong hai chiều.

Michael Rabin đã đề xuất Chuyển giao vô thức trong nghiên cứu của mình. Giao thức này khéo léo giải quyết vấn đề tin cậy giữa hai bên trong trao đổi thông tin, cho phép một bên có được thông tin một cách an toàn trong khi bên kia không thể biết nội dung cụ thể.

Năm 1982, Yao Qizhi đã đưa ra Bài toán triệu phú nổi tiếng, minh họa trực quan các ý tưởng mật mã phức tạp theo cách hài hước và sinh động, mô tả cách xác định an toàn xem ai giàu hơn mà không tiết lộ thông tin cụ thể về tài sản của họ. Phương pháp nghiên cứu của Yao Qizhi sử dụng phương pháp suy luận logic trừu tượng và phương pháp lý thuyết trò chơi. Nghiên cứu này đã trực tiếp truyền cảm hứng cho sự bùng nổ nghiên cứu sau này về điện toán đa phương an toàn (MPC) và thúc đẩy ứng dụng rộng rãi của mật mã trong chia sẻ thông tin, bảo vệ quyền riêng tư dữ liệu và các lĩnh vực khác.

Những kết quả nghiên cứu sâu rộng và phong phú này đã cùng nhau thúc đẩy sự thịnh vượng ban đầu của lĩnh vực mật mã hiện đại và đặt nền tảng vững chắc cho sự phát triển công nghệ trong tương lai.

2. Giai đoạn thăm dò (1983–1999): Sự bùng nổ lý thuyết và nguyên mẫu của các công cụ bảo mật

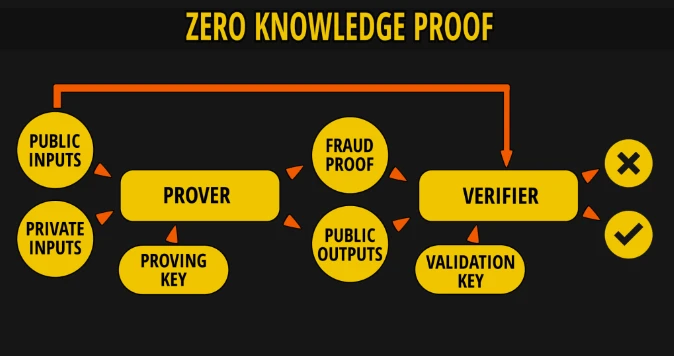

1985: Sự ra đời của bằng chứng không kiến thức

Năm 1985, Shafi Goldwasser, Silvio Micali và Charles Rackoff của MIT đã đề xuất khái niệm Bằng chứng không kiến thức (ZKP). Dựa trên nghiên cứu về hệ thống chứng minh tương tác, họ đặt ra câu hỏi sau: làm sao để chứng minh rằng mình biết một bí mật mà không tiết lộ chính bí mật đó. Họ sử dụng các giao thức tương tác phức tạp và phương pháp xác suất để thiết kế quy trình chứng minh cho phép người xác minh tin rằng người cung cấp bằng chứng có thông tin nhất định, nhưng đồng thời không thể suy ra các chi tiết cụ thể của thông tin đó.

Hình này cho thấy quá trình cơ bản của chứng minh không kiến thức. Người chứng minh chứng minh với người xác minh rằng anh ta có một thông tin bí mật nào đó, nhưng không tiết lộ thông tin đó trong quá trình này.

Một giai thoại thú vị là nguồn cảm hứng cho nghiên cứu này ban đầu xuất phát từ một trò chơi bài đơn giản. Họ đã chứng minh phương pháp chứng minh không kiến thức dưới dạng một trò chơi tương tác tại một hội nghị học thuật, khiến khán giả ngạc nhiên và bối rối. Sự ra đời của ZKP không chỉ cung cấp các công cụ lý thuyết quan trọng cho lĩnh vực mật mã hiện đại mà còn đặt nền tảng kỹ thuật quan trọng cho điện toán riêng tư và có tác động sâu sắc đến các lĩnh vực tiếp theo như xác minh ẩn danh, bảo vệ quyền riêng tư, blockchain, v.v.

1986-1987: Đột phá trong tính toán đa phương an toàn

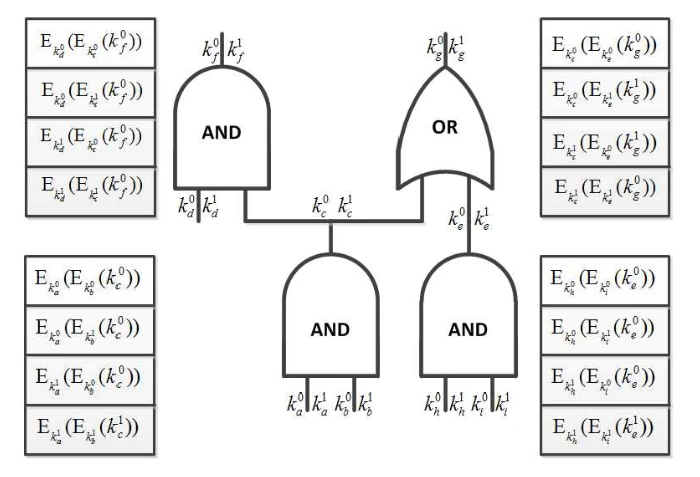

Năm 1986, Giáo sư Yao Qizhi đã đề xuất công nghệ mạch nhiễu, khéo léo triển khai giao thức điện toán bảo mật hai bên. Ông đã chuyển đổi phép tính hàm thành một mạch phức tạp, làm tối nghĩa mạch và giao cho một bên khác thực hiện, đảm bảo rằng bên kia có thể tính toán kết quả nhưng không thể theo dõi dữ liệu đầu vào cụ thể. Phương pháp nghiên cứu của Yao Qizhi kết hợp mật mã với lý thuyết độ phức tạp tính toán và được coi là bước đột phá trong khoa học máy tính.

Hình này cho thấy cấu trúc cơ bản của công nghệ Garbled Circuit do Yao Qizhi đề xuất, chứng minh cách đạt được tính toán an toàn của hai bên thông qua việc làm tối nghĩa mạch

Một sự thật thú vị là nền tảng liên ngành độc đáo của Yao Qizhi thường cho phép ông tiếp cận các vấn đề từ những góc độ không ngờ tới và được cộng đồng học thuật gọi đùa là ma thuật đen của mật mã học. Ngay sau đó, vào năm 1987, Oded Goldreich, Silvio Micali và Avi Wigderson đã đề xuất giao thức GMW nổi tiếng, mở rộng tính toán đa phương an toàn (MPC) sang các tình huống đa phương, cho phép nhiều bên tham gia thực hiện tính toán một cách an toàn mà không tiết lộ dữ liệu đầu vào của họ. Những thành tựu này đã thúc đẩy đáng kể sự phát triển về mặt lý thuyết và thực tiễn của điện toán đa phương an toàn, giúp điện toán riêng tư dần chuyển từ lý thuyết sang khả thi.

1996: Những ý tưởng ban đầu cho việc học liên bang

Năm 1996, David W. Cheung đã đề xuất một thuật toán khai thác quy tắc liên kết cho các hệ thống phân tán. Mặc dù thuật ngữ học tập liên bang không được đề xuất rõ ràng vào thời điểm đó, nhưng ý tưởng cốt lõi trong nghiên cứu của ông lại trùng khớp với ý tưởng học tập liên bang phổ biến sau này. Phương pháp khai thác dữ liệu phân tán mà ông đề xuất không yêu cầu phải tập hợp tất cả dữ liệu lại với nhau mà cho phép nhiều chủ sở hữu dữ liệu độc lập xử lý dữ liệu riêng lẻ và trao đổi kết quả khai thác.

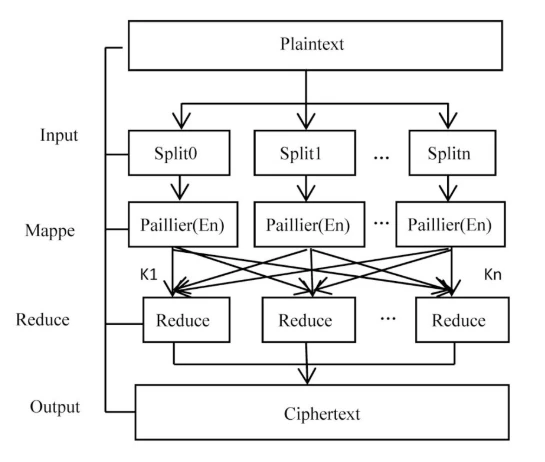

Hình này cho thấy quá trình mã hóa song song của lược đồ mã hóa Paillier, minh họa cách các hoạt động bổ sung được thực hiện ở trạng thái văn bản mã hóa.

Quá trình nghiên cứu của Cheung cũng khá thú vị. Ban đầu ông muốn giải quyết vấn đề khai thác dữ liệu trong các doanh nghiệp lớn, nhưng vô tình đưa ra một nguyên mẫu lý thuyết cho việc học liên bang trong tương lai. Nghiên cứu của ông không thu hút được sự chú ý rộng rãi vào thời điểm đó. Phải hơn 20 năm sau, khi các vấn đề về quyền riêng tư ngày càng trở nên nổi cộm và các công ty như Google bắt đầu áp dụng hình thức học tập liên bang trên diện rộng thì thành tựu này mới thực sự chứng minh được bản chất hướng tới tương lai của nó.

1999: Mã hóa đồng cấu cộng tính trở nên thiết thực

Năm 1999, Pascal Paillier đề xuất một lược đồ mã hóa khóa công khai đồng cấu bổ sung mới cho phép thêm trực tiếp văn bản mã hóa mà không cần giải mã. Nghiên cứu này giải quyết được tình trạng tắc nghẽn lâu nay trong ứng dụng thực tế của mã hóa đồng cấu. Ông đã sử dụng các cấu trúc toán học dựa trên lý thuyết nhóm để đạt được các tính chất đồng cấu cộng tính an toàn, cho phép xử lý dữ liệu hiệu quả ở trạng thái văn bản mã hóa, thúc đẩy đáng kể việc triển khai thực tế các tình huống ứng dụng dữ liệu được mã hóa.

Chương trình Paillier được sử dụng rộng rãi trong các tình huống thực tế như bỏ phiếu điện tử và phân tích dữ liệu bảo vệ quyền riêng tư. Người ta cho rằng nguồn cảm hứng ban đầu của Paillier khi thiết kế giải pháp này xuất phát từ việc giải quyết các vấn đề về quyền riêng tư trong bỏ phiếu điện tử ẩn danh. Phương pháp nghiên cứu theo nhu cầu này không chỉ có ý nghĩa lý thuyết mà còn thúc đẩy mạnh mẽ sự phát triển công nghệ mã hóa đồng hình trong công nghiệp.

Trong thời kỳ này, lý thuyết mật mã phát triển mạnh mẽ và nhiều công nghệ và phương pháp mới xuất hiện, đặt nền tảng vững chắc cho sự phát triển mạnh mẽ của điện toán riêng tư và cung cấp các công cụ và phương pháp phong phú cho các ứng dụng công nghệ trong tương lai.

3. Giai đoạn tăng trưởng (2000–2018): Khung máy tính riêng tư đang hình thành

2006: Sự tiên phong của quyền riêng tư khác biệt

Năm 2006, Cynthia Dwork của Microsoft Research đã đề xuất lý thuyết về Quyền riêng tư khác biệt. Lý thuyết sáng tạo này cung cấp những đảm bảo toán học chặt chẽ cho việc bảo vệ quyền riêng tư dữ liệu trong kỷ nguyên dữ liệu lớn. Phương pháp nghiên cứu của Dwork sử dụng nhiễu ngẫu nhiên một cách khéo léo để thêm vào kết quả truy vấn dữ liệu, do đó tác động của việc thêm hoặc xóa một bản ghi dữ liệu duy nhất đối với kết quả truy vấn tổng thể được giảm xuống mức rất thấp, do đó bảo vệ hiệu quả quyền riêng tư của dữ liệu cá nhân.

Hình này cho thấy cơ chế cơ bản của quyền riêng tư khác biệt, bảo vệ quyền riêng tư của dữ liệu cá nhân bằng cách thêm nhiễu ngẫu nhiên vào kết quả truy vấn.

Điều thú vị là khi Dwork thúc đẩy quyền riêng tư khác biệt trong những ngày đầu, ông đã sử dụng danh bạ điện thoại làm ví dụ để minh họa sinh động những rủi ro thực sự của việc rò rỉ quyền riêng tư. Bà chỉ ra rằng mặc dù dữ liệu ẩn danh có vẻ an toàn, quyền riêng tư nhạy cảm vẫn có thể được khôi phục bằng cách kết hợp nó với thông tin bên ngoài. Nghiên cứu của bà đã tạo ra các tiêu chuẩn mới về bảo vệ quyền riêng tư dữ liệu và được sử dụng rộng rãi trong các lĩnh vực như dữ liệu y tế, nhân khẩu học và nghiên cứu khoa học xã hội, ảnh hưởng sâu sắc đến con đường phát triển tiếp theo của công nghệ điện toán bảo mật.

2009: Đột phá trong Mã hóa đồng dạng hoàn toàn và Môi trường thực thi đáng tin cậy (TEE)

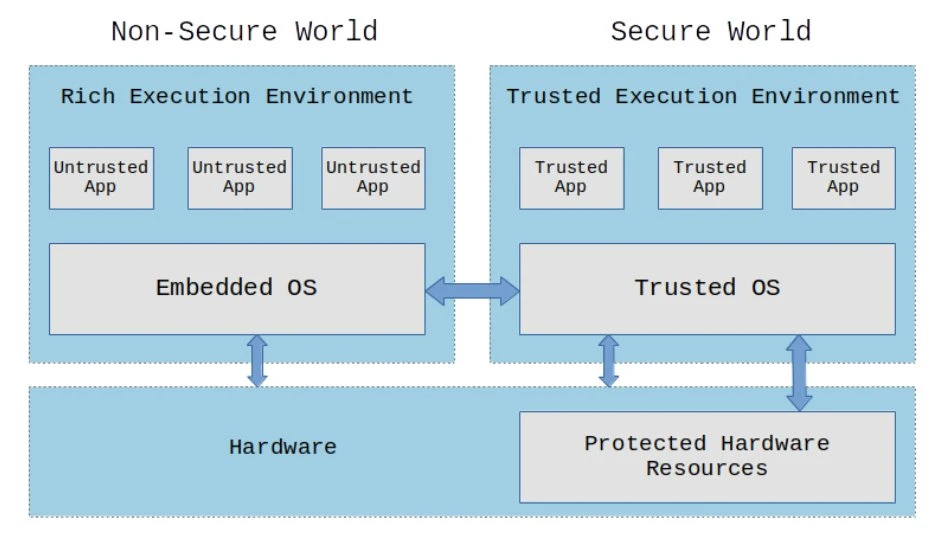

Năm 2009 là năm quan trọng đối với sự phát triển của công nghệ mật mã. Đầu tiên, Nền tảng thiết bị đầu cuối di động mở (OMTP) lần đầu tiên đề xuất tiền thân của Môi trường thực thi tin cậy (TEE), cố gắng xây dựng một môi trường bảo mật biệt lập ở cấp độ phần cứng để bảo vệ tính bảo mật của dữ liệu nhạy cảm trên thiết bị di động.

Hình này cho thấy kiến trúc cơ bản của TEE, minh họa cách tạo môi trường thực thi biệt lập ở cấp độ phần cứng để bảo vệ tính bảo mật của dữ liệu nhạy cảm.

Cùng năm đó, Craig Gentry của IBM đã đề xuất chương trình Mã hóa đồng hình hoàn toàn (FHE) đầu tiên. Lý thuyết này cho phép thực hiện các tính toán tùy ý trên dữ liệu ở trạng thái được mã hóa và có thể thu được kết quả xử lý mà không cần giải mã. Nghiên cứu của Gentry là huyền thoại. Người ta kể rằng sau nhiều năm bị mắc kẹt trong bế tắc, ông đã lóe lên ý tưởng trong lúc đi dạo và cuối cùng đã giải quyết được một vấn đề đã làm đau đầu cộng đồng học thuật trong nhiều thập kỷ. Bước đột phá của ông đã mở ra một chương mới trong điện toán mã hóa, cho phép ứng dụng dữ liệu được mã hóa một cách an toàn và hiệu quả trong các tình huống như điện toán đám mây và phân tích dữ liệu tài chính.

Hình này cho thấy quy trình làm việc của mã hóa đồng dạng hoàn toàn, giải thích cách thực hiện các phép tính tùy ý ở trạng thái văn bản mã hóa và thu được kết quả chính xác sau khi giải mã.

2013: Tiên phong trong Học tập liên bang cho Chăm sóc sức khỏe

Năm 2013, nhóm của Giáo sư Vương Sảng là nhóm đầu tiên đề xuất hệ thống học tập liên kết y khoa EXPLORER trong lĩnh vực điện toán riêng tư. Đây là lần đầu tiên triển khai đào tạo mô hình an toàn trên dữ liệu y tế phân tán. Nhóm đã kết hợp công nghệ máy học phân tán với công nghệ bảo vệ quyền riêng tư để thiết kế phương pháp đào tạo mô hình có thể cộng tác giữa các tổ chức mà không cần chia sẻ dữ liệu thô.

Người ta cho rằng động lực ban đầu của nghiên cứu này xuất phát từ khó khăn trong việc chia sẻ dữ liệu trong nghiên cứu y tế thực tế. Trong quá trình nghiên cứu, nhóm đã trải qua nhiều lần lặp lại kỹ thuật và hợp tác liên ngành, và cuối cùng đã xây dựng thành công một khuôn khổ kỹ thuật có thể chia sẻ dữ liệu y tế một cách an toàn mà không làm rò rỉ quyền riêng tư của bệnh nhân. Hệ thống EXPLORER đã nhanh chóng trở thành chuẩn mực cho bảo vệ an ninh dữ liệu y tế quốc tế và thúc đẩy các hoạt động mới trong hợp tác dữ liệu y tế toàn cầu.

2015–2016: Công nghiệp hóa điện toán riêng tư

Từ năm 2015 đến năm 2016, điện toán riêng tư đã đạt đến cột mốc quan trọng trong công nghiệp hóa. Intel đã phát hành công nghệ môi trường thực thi đáng tin cậy thương mại đầu tiên, SGX (Software Guard Extensions), cho phép các ứng dụng được thực thi riêng biệt ở cấp độ phần cứng để đảm bảo an toàn cho dữ liệu và chương trình nhạy cảm. Bước đột phá này cho phép bảo vệ quyền riêng tư thực sự đi vào các tình huống ứng dụng thực tế, chẳng hạn như điện toán đám mây an toàn, giao dịch tài chính và các lĩnh vực khác.

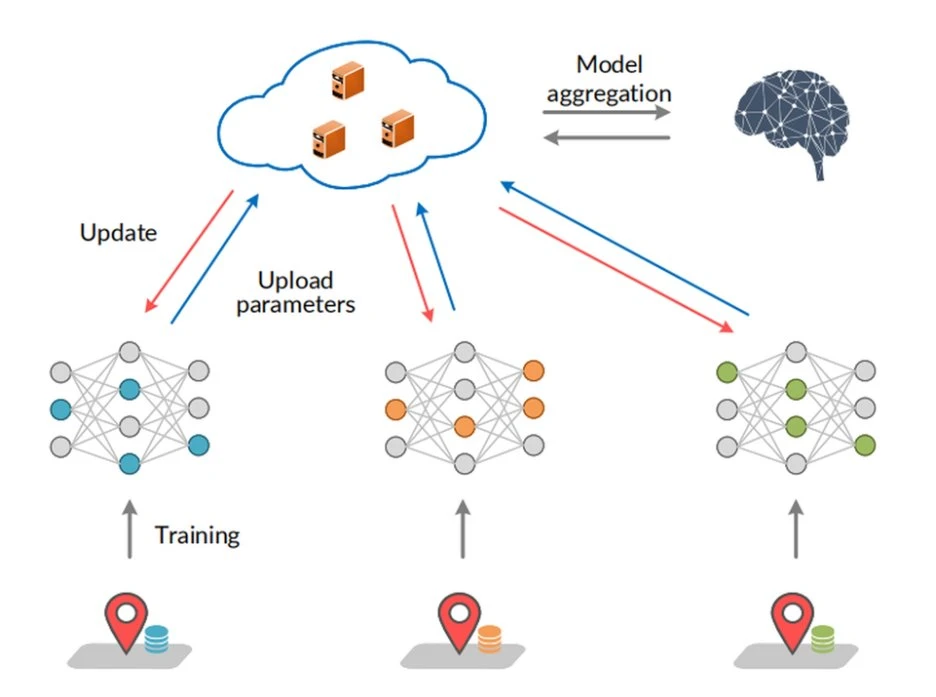

Cùng lúc đó, nhóm AI của Google đã đề xuất khuôn khổ Học tập liên bang vào năm 2016, tích hợp khái niệm điện toán riêng tư trực tiếp vào các ứng dụng thiết bị đầu cuối di động. Học liên bang cho phép dữ liệu được đào tạo cục bộ trên thiết bị và sau đó các tham số mô hình được tích hợp tập trung mà không cần phải tải trực tiếp dữ liệu nhạy cảm lên. Cách tiếp cận này không chỉ cải thiện tính bảo mật dữ liệu mà còn tăng cường đáng kể khả năng bảo vệ quyền riêng tư của người dùng.

Hình này cho thấy quy trình cơ bản của việc học liên bang, minh họa cách đạt được học máy phân tán thông qua đào tạo mô hình cục bộ và tổng hợp tham số mà không chia sẻ dữ liệu gốc.

Điều thú vị là tên mã nội bộ ban đầu của dự án học tập liên bang của Google là Project Bee, nghĩa là nhiều thiết bị đầu cuối đóng góp riêng biệt như những chú ong và hội tụ thành một mô hình thông minh tổng thể. Ẩn dụ sống động này cũng cho thấy công nghệ điện toán riêng tư chuyển từ lý thuyết trừu tượng sang ứng dụng rộng rãi trong cuộc sống thực.

IV. Thời gian áp dụng (2019–2024): Điện toán riêng tư trở nên thiết thực

2019: Học tập chuyển giao liên bang và sự ra đời của hệ thống FATE

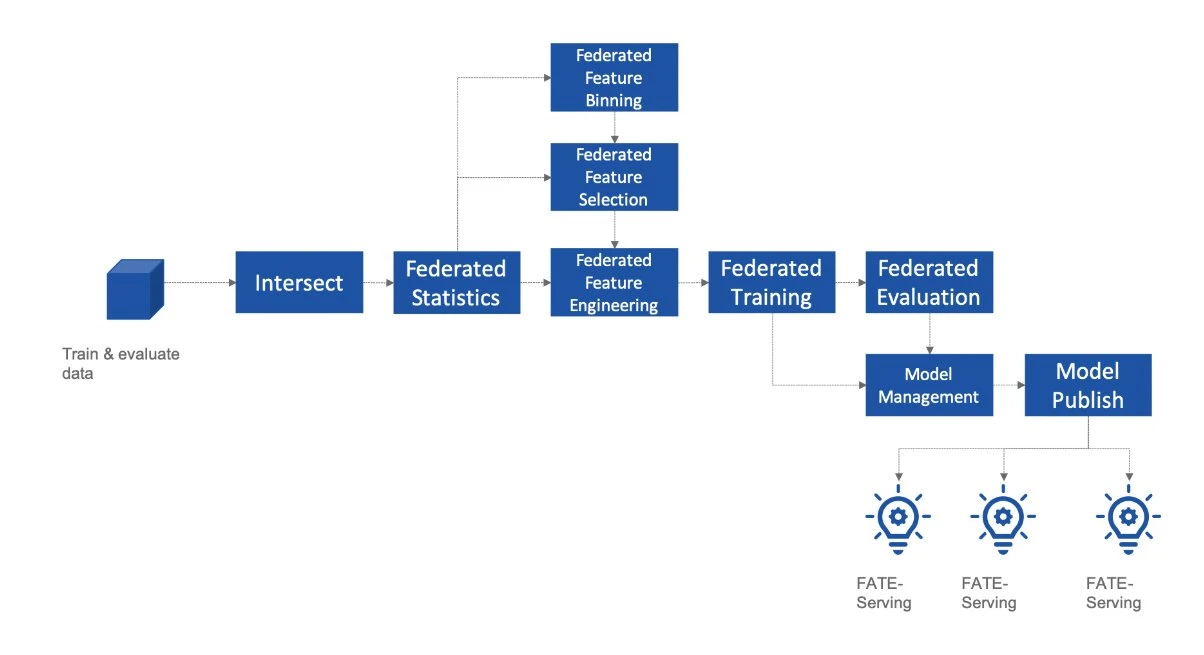

Năm 2019, Giáo sư Dương Cường cùng nhóm nghiên cứu của ông tại Đại học Khoa học và Công nghệ Hồng Kông đã chính thức ra mắt lý thuyết Học tập chuyển giao liên bang và hệ thống mã nguồn mở FATE (Federated AI Technology Enabler), thúc đẩy mạnh mẽ quá trình công nghiệp hóa và tiến bộ kỹ thuật của công nghệ học tập liên bang. Nghiên cứu của nhóm Yang Qiang kết hợp sáng tạo giữa học liên bang với học chuyển giao, cho phép dữ liệu từ các lĩnh vực và kịch bản khác nhau đạt được khả năng di chuyển mô hình và chia sẻ kiến thức mà không cần chia sẻ dữ liệu gốc, do đó giải quyết được vấn đề đảo dữ liệu.

Hình này cho thấy kiến trúc của hệ thống FATE và giải thích cách đạt được sự cộng tác dữ liệu liên tổ chức và đào tạo mô hình thông qua học tập liên bang.

Một giai thoại thú vị là tại hội nghị phát hành mã nguồn mở chính thức của hệ thống FATE, do ngành công nghiệp rất quan tâm đến công nghệ này nên số lượng người tham gia đã vượt xa mong đợi, khiến ban tổ chức phải tạm thời thay đổi sang địa điểm lớn hơn. Câu chuyện này cũng phản ánh sự quan tâm và nhiệt tình lớn của ngành trong việc ứng dụng thực tế phương pháp học tập liên bang.

Sự ra đời của hệ thống FATE không chỉ thúc đẩy việc triển khai nhanh chóng công nghệ học tập liên bang mà còn cung cấp một khuôn khổ kỹ thuật cho việc hợp tác dữ liệu sau này. Công nghệ này nhanh chóng được áp dụng vào các tình huống thực tế như kiểm soát rủi ro tài chính, chẩn đoán y tế và các vấn đề chính phủ thông minh, cung cấp giải pháp đáng kể cho việc chia sẻ dữ liệu và bảo vệ quyền riêng tư.

Điện toán riêng tư trở thành cơ sở hạ tầng dữ liệu

Với sự ra đời của kỷ nguyên dữ liệu, thị trường yếu tố dữ liệu đã phát triển nhanh chóng và bảo mật dữ liệu cùng bảo vệ quyền riêng tư dần trở thành vấn đề cốt lõi được nhiều ngành quan tâm. Đồng thời, các yêu cầu về tuân thủ dữ liệu của nhiều quốc gia tiếp tục tăng lên, thúc đẩy công nghệ điện toán riêng tư nhanh chóng tích hợp với các ngành quan trọng như tài chính, chăm sóc y tế và các vấn đề chính phủ.

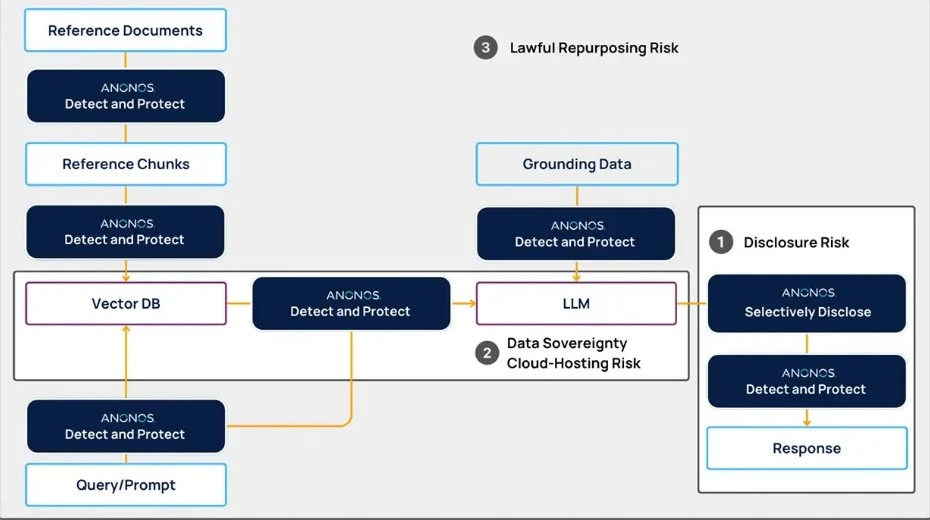

Trong lĩnh vực tài chính, các công nghệ điện toán riêng tư như mã hóa đồng cấu (FHE), điện toán đa bên an toàn (MPC) và bằng chứng không kiến thức (ZKP) được sử dụng rộng rãi trong các tình huống kiểm soát rủi ro và chống gian lận để đảm bảo sử dụng dữ liệu an toàn và tuân thủ. Trong lĩnh vực y tế, công nghệ bảo mật riêng tư khác biệt (DP) và học tập liên bang (FL) bảo vệ hiệu quả quyền riêng tư của bệnh nhân và thúc đẩy nghiên cứu và hợp tác y tế liên tổ chức.

Khu vực chính phủ đang tích cực áp dụng công nghệ Môi trường thực thi tin cậy (TEE) để xây dựng nền tảng xử lý dữ liệu chính phủ an toàn và hiệu quả nhằm đảm bảo an toàn cho thông tin nhạy cảm và niềm tin của công chúng. Việc sử dụng phối hợp các công nghệ này đã làm tăng đáng kể tốc độ giải phóng giá trị dữ liệu và cải thiện hiệu quả cũng như tính bảo mật của việc chia sẻ dữ liệu.

Hợp tác công nghệ và tích hợp ngành

Ở giai đoạn hiện tại, nhiều công nghệ cốt lõi trong lĩnh vực mật mã, bao gồm bằng chứng không kiến thức (ZKP), điện toán đa bên an toàn (MPC), mã hóa hoàn toàn đồng hình (FHE), môi trường thực thi đáng tin cậy (TEE), quyền riêng tư khác biệt (DP) và học liên bang (FL), đang dần chuyển sang con đường phát triển cộng sinh cộng tác. Sự tích hợp công nghệ này không chỉ làm phong phú thêm các biện pháp bảo vệ quyền riêng tư mà còn cải thiện tính thực tiễn và độ tin cậy tổng thể của điện toán bảo mật.

Điện toán riêng tư không còn ở giai đoạn nghiên cứu lý thuyết nữa mà đã thực sự trở thành cơ sở hạ tầng được sử dụng rộng rãi, hỗ trợ lưu thông an toàn và chia sẻ giá trị của các thành phần dữ liệu, hình thành nên hệ sinh thái mới điện toán riêng tư + công nghiệp. Trong tương lai, công nghệ điện toán riêng tư sẽ được tích hợp sâu hơn vào quá trình chuyển đổi số của nhiều ngành công nghiệp khác nhau và trở thành động lực quan trọng thúc đẩy đổi mới công nghiệp, phát triển kinh tế và tiến bộ xã hội.

Những khám phá lý thuyết phong phú và các trường hợp triển khai công nghệ này đánh dấu một tầm cao mới trong đó mật mã học và điện toán riêng tư thực sự đã chuyển từ nghiên cứu lý thuyết sang ứng dụng thực tế, đồng thời đặt nền tảng vững chắc cho sự phát triển của các ứng dụng mật mã hiệu suất cao.

5. Mật mã học hiện có thể tiếp cận được với mọi người (từ năm 2025 đến nay): ZEROBASE

2025: Sự trỗi dậy của ZEROBASE và điện toán bảo mật toàn diện

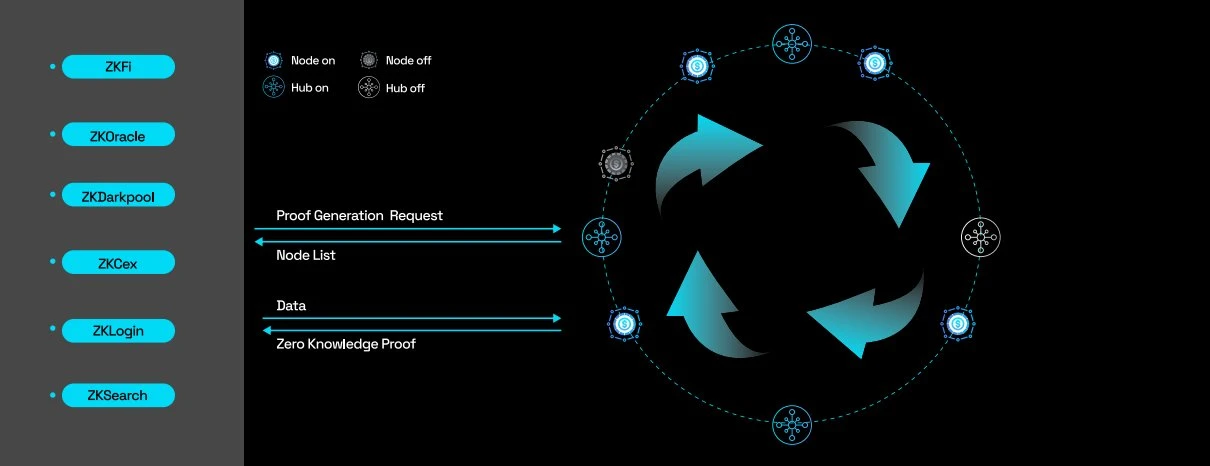

Trong mạng ZEROBASE, các nút được chia thành các tập hợp con khác nhau, mỗi tập hợp con được quản lý bởi một HUB. Mỗi HUB chỉ ghi lại thông tin trạng thái của NODE mà nó chịu trách nhiệm, nghĩa là NODE chỉ giao tiếp với HUB tương ứng. Trong kiến trúc này, ngay cả khi số lượng NODE tăng lên, hệ thống vẫn có thể tiếp tục chạy trơn tru bằng cách thêm nhiều HUB hơn.

Vào năm 2025, điện toán riêng tư đã bước vào giai đoạn mới - giai đoạn ZEROBASE. Dự án ZEROBASE đưa điện toán riêng tư vào cuộc sống hàng ngày của người dùng thông thường theo một cách độc đáo. Tầm nhìn của ZEROBASE là xây dựng cơ sở hạ tầng tin cậy không kiến thức (ZK) toàn cầu để hỗ trợ triển khai các ứng dụng điện toán riêng tư trong nhiều lĩnh vực như tài chính, chính phủ và chăm sóc sức khỏe.

ZEROBASE áp dụng kiến trúc phi tập trung và dễ sử dụng để hạ thấp ngưỡng kỹ thuật để người dùng có thể tham gia vào điện toán riêng tư. Ông đã thiết kế lại quy trình thiết lập đáng tin cậy của hệ thống chứng minh không kiến thức (ZKP) và lần đầu tiên hoàn thành quá trình thiết lập đáng tin cậy dưới dạng trình duyệt kết hợp với nguồn entropy hình ảnh.

Trang sự kiện khởi động cho Thử thách mật mã kỷ lục Guinness thế giới của ZEROBASE

Vào đầu năm 2025, ZEROBASE đã phát động thử thách Kỷ lục Guinness thế giới và đã thu hút thành công hơn 564.000 người dùng toàn cầu tham gia các hoạt động khởi động trên Ví OKX trong giai đoạn khởi động.

ZEROBASE: Đổi mới công nghệ và sự đồng thuận xã hội

ZEROBASE trình bày các công nghệ phức tạp theo cách tương tác thân thiện với người dùng và các thiết lập đáng tin cậy cực kỳ phức tạp trong quá khứ có thể đạt được chỉ bằng thao tác tải hình ảnh và trình duyệt đơn giản. Khái niệm thiết kế này không chỉ hạ thấp ngưỡng tham gia mà còn biến công nghệ ZK thành một hoạt động xã hội, nâng cao đáng kể nhận thức và sự chấp nhận của công chúng đối với công nghệ điện toán riêng tư.

Về mặt kỹ thuật, ZEROBASE đã phát triển một mạch ZKP được tối ưu hóa cao, đạt tốc độ tạo bằng chứng hơn 1.000 lần mỗi giây, giúp ZEROBASE nhanh chóng dẫn đầu thị trường bằng chứng ZK. Đồng thời, ZEROBASE cũng đã tung ra một số ứng dụng sáng tạo, bao gồm zkLogin (xác thực Web3 không rào cản), zkCEX (mô hình trao đổi kết hợp với khớp lệnh trên chuỗi và thanh toán ngoài chuỗi) và zkStaking (hệ thống thế chấp xác minh rủi ro chênh lệch giá và tối ưu hóa việc tạo ra doanh thu).

Tầm quan trọng của nỗ lực lập Kỷ lục Guinness Thế giới của ZEROBASE

Thử thách Kỷ lục Thế giới Guinness do ZEROBASE khởi xướng không chỉ là một bước đột phá về công nghệ mà còn là sự thay đổi trong cách kể chuyện xã hội. Không giống như các nghi lễ thiết lập đáng tin cậy truyền thống, thử thách ZEROBASE biến điện toán riêng tư từ một hộp đen bí ẩn thành một sự kiện xã hội cởi mở, minh bạch và có sự tham gia. Thông qua sự tham gia của đông đảo người dân và quá trình xác minh công khai, minh bạch, ZEROBASE giải quyết hiệu quả các vấn đề lâu nay về lòng tin và sự đồng thuận của công nghệ ZK.

Tôi thực sự thích Stephen Hawking và tại sân chơi ZEROBASE, bạn có thể lái xe đưa Hawking đi và làm cho anh ấy quay và nhảy. Ồ, tôi là người thông minh nhất thế giới! Hãy cùng thử ngồi trên chiếc xe lăn bay có thể di chuyển với vận tốc 70 dặm một giờ - do chính Hawking điều khiển!

Thử thách Kỷ lục Guinness thế giới này không chỉ chứng minh rằng công nghệ điện toán riêng tư có thể đạt được sự tham gia rộng rãi của công chúng mà còn chứng minh tầm quan trọng của khả năng tiếp cận công nghệ và sự đồng thuận xã hội. Điều này chỉ ra rõ ràng rằng tương lai của công nghệ điện toán riêng tư không nằm ở việc tích hợp công nghệ phức tạp, mà nằm ở việc liệu công nghệ này có thể cung cấp cho người dùng thông thường một cách thức tham gia không có rào cản hay không.

Lối vào sân chơi: https://zerobase.pro/playground/index.html

Mục tiêu tương lai: Xây dựng cơ sở hạ tầng điện toán riêng tư toàn cầu

Khi điện toán riêng tư dần dần thoát khỏi phòng thí nghiệm, nó đang âm thầm định hình lại trật tự cơ bản trong sự hợp tác của con người. Trong tương lai, chúng ta có thể không còn phải lo lắng về mọi chia sẻ dữ liệu nữa, vì bảo vệ quyền riêng tư sẽ trở thành quyền cơ bản mặc định của hệ thống; một người nông dân có thể sử dụng thuật toán bảo mật để dự đoán biến đổi khí hậu, một cộng đồng có thể quản lý các vấn đề công cộng mà không cần trung gian trong DAO và một bệnh nhân ở vùng sâu vùng xa cũng có thể sử dụng AI đáng tin cậy để chia sẻ các trường hợp y tế một cách an toàn và có được giải pháp tốt nhất thế giới.

Trong tương lai xa hơn, có lẽ chúng ta cũng sẽ chứng kiến điện toán riêng tư cung cấp tuyến phòng thủ cuối cùng cho nền văn minh trong kỷ nguyên lượng tử và trở thành ngôi sao an ninh cho hoạt động đáng tin cậy của xã hội số.

Nhìn lại ngày hôm nay, sự thay đổi này có thể chỉ mới bắt đầu. Nhưng cũng giống như cách Internet lan tỏa từ các giao thức ra toàn thế giới, điện toán riêng tư cuối cùng cũng sẽ lan tỏa đến mọi người bình thường.

Điều thực sự đáng ghi nhớ không phải là một bước nhảy vọt về công nghệ cụ thể nào, mà là cách chúng ta cùng nhau lựa chọn để hướng tới một nền văn minh số tự do hơn, an toàn hơn và đáng tin cậy hơn.

Tham khảo

[ 1 ] Shamir A. Làm thế nào để chia sẻ một bí mật. ACM cộng đồng. 1979 tháng 11;22(11): 612 – 3.

[2] Diffie W, Hellman M. Những hướng đi mới trong mật mã học. Lý thuyết thông tin chuyển đổi IEEE. 1976 tháng 11;22(6): 644 – 54.

[3] Bờ Calder. Hệ thống mật mã RSA: lịch sử, thuật toán, số nguyên tố. Chicago: toán uchicago edu [Internet].

[ 4 ] Diêu AC. Giao thức cho tính toán an toàn. Trong: Hội nghị chuyên đề thường niên lần thứ 23 về Nền tảng của Khoa học máy tính (sfcs 1982). 1982. tr. 160 – 4.

[5] Shannon CE. Lý thuyết truyền thông của hệ thống bí mật. Tạp chí kỹ thuật Bell System. 1949 tháng 10;28(4): 656 – 715.

[ 6 ] Blakley. Bảo vệ khóa mật mã. Trong: Quản lý kiến thức về yêu cầu, Hội thảo quốc tế về. 1979. tr. 313.

[ 7 ] Bộ trưởng Bộ Ngoại giao Rabin. Cách trao đổi bí mật với Oblivious Transfer. Kho lưu trữ bản in điện tử về mật mã học [Internet]. 2005 [được trích dẫn ngày 28 tháng 5 năm 2022];

[8] Rivest RL, Adleman L, Dertouzos ML. Về ngân hàng dữ liệu và sự đồng cấu về quyền riêng tư. Nền tảng của [Internet] an toàn. 1978;

[9] Goldwasser S, Micali S, Rackoff C. Độ phức tạp kiến thức của các hệ thống chứng minh tương tác [Internet]. Biên bản hội nghị chuyên đề thường niên lần thứ mười bảy của ACM về Lý thuyết máy tính - STOC 85. 1985.

[ 10 ] Diêu ACC. Cách tạo và trao đổi bí mật. Trong: Hội nghị chuyên đề thường niên lần thứ 27 về Nền tảng của Khoa học máy tính (sfcs 1986). 1986. tr. 162 – 7.

[ 11 ] Goldreich O, Micali S, Wigderson A. Cách chơi BẤT KỲ trò chơi trí tuệ nào. Trong: Biên bản Hội nghị chuyên đề thường niên lần thứ mười chín của ACM về Lý thuyết máy tính. New York, NY, Hoa Kỳ: ACM; 1987. tr. 218 – 29. (STOC 87).

[12] Diffie W, Hellman M. Những hướng đi mới trong mật mã học. Lý thuyết thông tin chuyển đổi IEEE. 1976 tháng 11;22(6): 644 – 54.

[ 13 ] Paillier P. Hệ thống mật mã khóa công khai dựa trên dư lượng logarit rời rạc. EUROCRYPT 1999 [Internet].

[ 14 ] Dwork C. Quyền riêng tư khác biệt. Trong: Automata, Ngôn ngữ và Lập trình. Springer Berlin Heidelberg; 2006. trang. 1 – 12.

[ 15 ] Nhóm làm việc phần cứng. MÔI TRƯỜNG TIN CẬY NÂNG CAO: OMTP TR 1 [Internet]. Công ty TNHH OMTP; 2009.

[ 16 ] Gentry C. Một lược đồ mã hóa đồng dạng hoàn toàn [Internet]. 2009. Có sẵn

[ 17 ] Wang S, Jiang X, Wu Y, Cui L, Cheng S, Ohno-Machado L. EXpectation Propagation LLogistic REgRession (EXPLORER): mô hình học trực tuyến bảo vệ quyền riêng tư phân tán. Thông tin về J Biomed 2013 Tháng sáu;46(3): 480 – 96.

[ 18] Gao D, Liu Y, Huang A, Ju C, Yu H, Yang Q. Học tập chuyển giao liên bang không đồng nhất để bảo vệ quyền riêng tư. Trong: Hội nghị quốc tế IEEE năm 2019 về Dữ liệu lớn (Big Data). 2019. tr. 2552 – 9.

[19] Koneny J, Brendan McMahan H, Yu FX, Richtárik P, Suresh AT, Bacon D. Học tập liên bang: Chiến lược cải thiện hiệu quả truyền thông [Internet]. arXiv [cs.LG]. 2016.

[ 20 ] Trí tuệ. Tài liệu tham khảo lập trình mở rộng bộ hướng dẫn kiến trúc Intel [Internet]. Bộ xử lý; 2015.