原文來源:新火科技 SINOHOPE

Bybit 被竊事件概述

2025 年2 月21 日,加密交易所Bybit 的一個Safe 多簽錢包被盜,總值約 15 億美元的加密資產不翼而飛,成為加密史上最大金額失竊案。在這次攻擊事件中,雖然Safe 多簽錢包合約本身沒有問題,但使用過程依然被攻擊,多簽參與人參與簽名時缺乏足夠的安全意識及可靠的獨立驗證機制,從而被黑客篡改了簽名內容,並完全欺騙了多個(3 個)簽名人,最終通過惡意交易獲取多簽錢包控制權,完成攻擊。

針對Safe 多簽錢包的類似攻擊,除了Bybit 這次,之前還發生過幾次類似攻擊,包括:

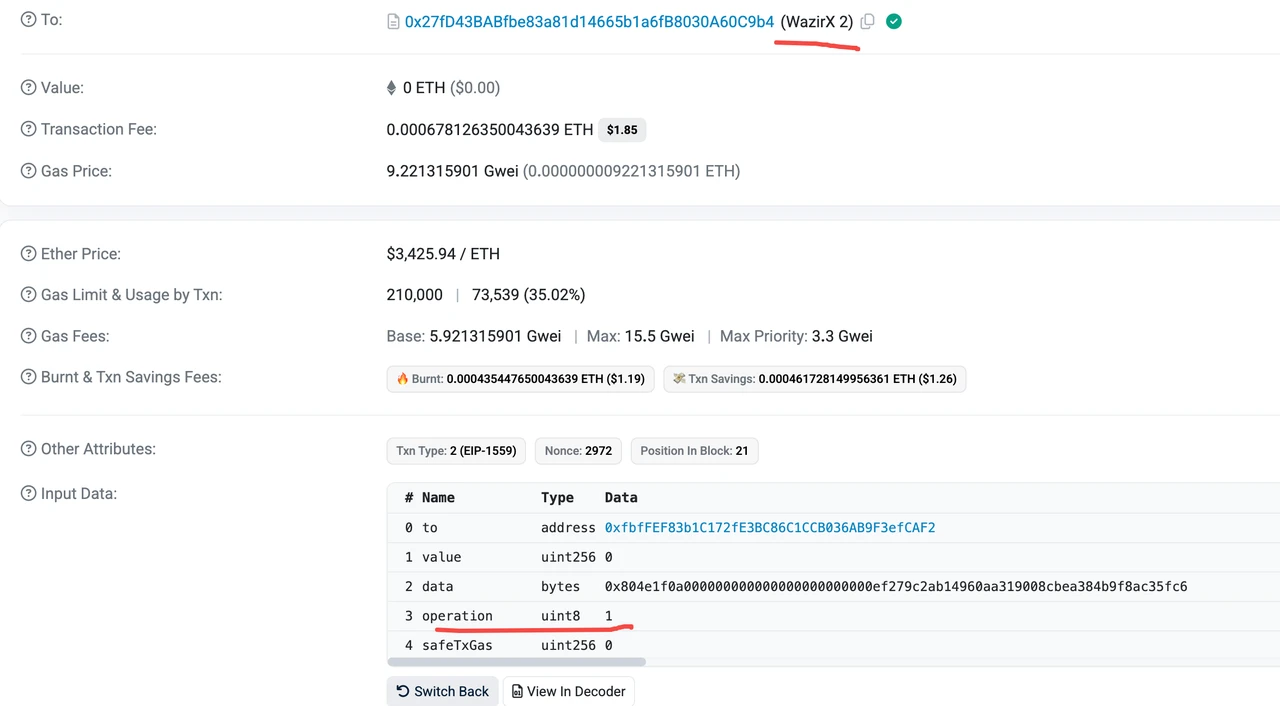

2024 年7 月18 日印度交易所WazirX 的Safe 多簽錢包被攻擊,被更改了邏輯合約,之後被盜資金約 2.3 億美元。

2024 年10 月16 日,借貸協議Radiant Capital Safe 多簽錢包被攻擊,被盜約 5,000 萬美元。

自加密產業發展至今,由智慧合約引起的安全問題已經得到業界從業人員較高的重視,但是從近年來接連發生的駭客盜幣事件來看,錢包安全問題依舊堪憂。這次Bybit 被竊事件及產業發生的諸如此類事件集中暴露了錢包安全仍存巨大漏洞:在資金/權限的日常管理過程中,在看似安全的多簽錢包機制下,仍然存在全流程系統性問題,錢包安全需要引起全行業的足夠重視。

駭客攻擊流程分析

根據最新調查報告所揭露的信息,此次Bybit 被攻擊的過程及關鍵疑點如下:

攻擊者於UTC 2025-02-19 7: 15: 23 提前部署了惡意合約0xbDd077f651EBe7f7b3cE16fe5F2b025BE2969516 ;

Safe{Wallet} 的一個具有系統發布權限的開發人員電腦設備被入侵,攻擊者於UTC 2025-02-19 15: 29: 43 上傳更改了Safe 在AWS S 3 bucket 中的一個javascript 代碼文件,該文件包含惡意邏輯,僅針對Bybit S 3 bucket 中的一個javascript 代碼文件,該文件包含惡意邏輯,僅針對Bybit 的以太坊,Safe

UTC 2025-02-21 ,Bybit 在進行正常的冷熱資金調撥過程中,所有Safe{wallet} 用戶所看到及使用的,都是被植入了惡意代碼的Safe{wallet} 前端,因此Bybit 多簽參與人看到Safe{Wallet} 前端界面展示信息完全正常,(但實際簽名內容與前端展示不簽);

簽名人有使用Ledger 硬體錢包,但 Ledger 硬體錢包簽名過程是盲簽,簽章人完全無法在Ledger 中核對待簽章內容是否與Safe{Wallet} 前端介面展示資訊一致。

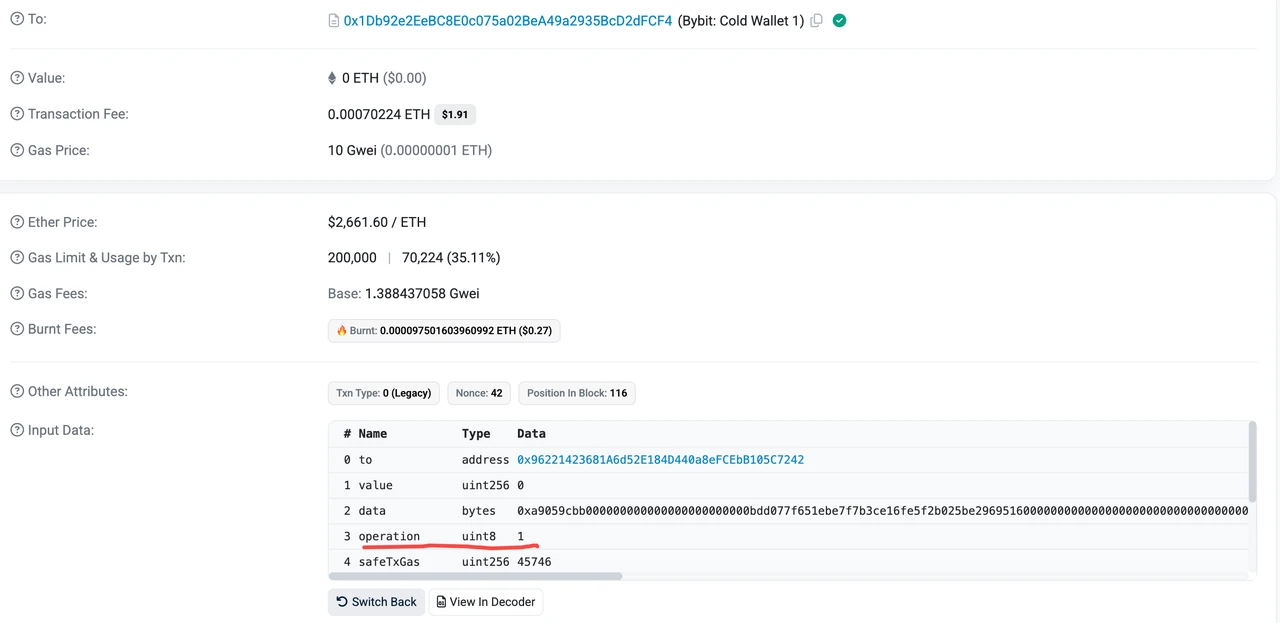

攻擊者成功欺騙了所有簽名參與人,獲得足額(3 個)簽名;該惡意交易,被構造成以DelegateCall 的方式調用惡意合約的一個偽造成ERC 20 轉賬的函數;該惡意函數完成了對錢包合約的“升級”,即將邏輯實現合約更改成攻擊者提前部署的惡意合約。

攻擊者在惡意交易完成後, 2 分鐘內重新上傳了正常的腳本文件,清除了惡意腳本文件。

此後,攻擊者獲得該多簽錢包的完全掌控權,捲走了總值近15 億美元的加密資產。

在這個過程中,目前尚存的疑點包括:

Safe{wallet} 前端系統發布流程是怎麼樣的?

為什麼單一開發人員就可以在未將程式碼提交到原始碼倉庫的情況下,更改託管在雲端儲存的前端系統的程式碼檔案?

Bybit 被竊事件所揭露的弱點

DeFi 系統前端安全隱患

所有DeFi 應用,雖然理論上任何人都可以自行創建交易直接跟鏈上智能合約交互,但實際上在現實環境下對於絕大多數用戶而言這都是無法完成的任務!因此所有DeFi 應用都無可避免地需要前端系統構造交易或EIP-712 待簽名數據,如果同一套智能合約沒有多套相互獨立的前端系統支持,那麼DeFi 應用的前端系統又成為了重大的單點風險來源。

操作設備安全隱患

這次Bybit 事件直接原因是Safe{Wallet} 專案方的一個具有系統發布權限的開發人員電腦設備被入侵,凸顯出傳統安全風險永恆存在。由於Web3 從業人員可能直接涉及鏈上資金的安全,因此在防範傳統網路安全風險方面更應獲得最高層級的重視。 Web3 領域所有技術系統及管理環節,都應該參考金融級安全等級來考慮和實施。

Safe 多簽合約的安全弱點

Safe 多簽合約只提供了一個執行入口:execTransaction,該執行入口,提供了兩種執行方式Call 和DelegateCall。對於大量交易,Safe 合約本身沒有直接開放批量執行入口,而是將大量交易的邏輯使用其他合約實現,例如MultiSendCallOnly 合約。因此,當需要建構批次合約時,就需要建構對外部合約的DelegateCall 的呼叫交易,執行外部合約的交易分割和逐一執行邏輯。

正常業務場景下,只應該在互動的目標位址(to 位址)是MultiSendCallOnly 合約時,才能以DelegateCall 方式執行。

但是Safe 的這個機制,就為Safe 的日常使用留下了安全隱憂。大部分使用者在使用過程中都可能缺乏足夠的知識、技能和意識來做獨立、完全的驗證。

實際上,目前已知的 3 個金額龐大的針對Safe 錢包的攻擊都是利用了這個機制,攻擊者成功利用DelegateCall 執行方式讓safe 錢包執行了惡意邏輯。

WazirX:

https://etherscan.io/tx/0x48164d3adbab78c2cb9876f6e17f88e321097fcd14cadd57556866e4ef3e185d

Bybit:

https://etherscan.io/tx/0x46deef0f52e3a983b67abf4714448a41dd7ffd6d32d32da69d62081c68ad7882

一些硬體錢包,有盲簽隱患

錢包應用對待簽名的交易資料的解碼能力,是一項非常重要的能力,一些專注於Web3 鏈上交互的錢包已經具備一定的交易解析能力並不斷增強,但是目前看硬體錢包(如此次事件中Bybit 使用的Ledger 硬體錢包)在這方面的能力普遍比較缺乏,人們在簽名時只能盲簽,失去了最後一次核驗簽,失去了最後一次核驗交易的機會。

錢包的交易解析能力,需要大量的和及時更新的資料支援(如EVM 相容鏈領域的ABI 資料庫),以及需要對常見特定交易類型做識別及一定的客製化處理。這都對錢包的持續更新迭代帶來較高的要求。

多簽參與人獨立驗證意識有待加強

為了避免單點時存在的單點風險及私鑰洩漏風險,業界已普遍轉向多簽錢包的使用。但如果使用過程中,多簽參與人缺乏獨立驗證的意識、能力和必要工具,而是主要依賴交易發起人的安全可靠,那麼多簽錢包也就失去了其預期的作用。

新火科技 SINOHOPE 的安全實踐

Crypto 資金安全原則

針對Crypto 資金安全,需要在安全意識、安全技術體系、安全規範等方面形成全方位立體化機制。針對Bybit 事件及類似事件,新火科技 SINOHOPE 針對性地強調使用者需要增強一些基本安全意識。

(一)傳統安全加固建議

Web3 從業組織、人員都應該具備金融級安全的意識,採取實際措施防範傳統安全風險。

啟用專用設備:

為重要用途配備專用獨立設備,避免與日常辦公設備混用,且非必要不啟用。

採用安全性較高的作業系統,如 Linux 或 最新版本的macOS/Windows,並移除不必要的服務和連接埠。

加強辦公室網路設備安全,做好傳統安全措施:

終端/辦公環境安全仍然是防護Lazurus 等APT 攻擊組織的重中之重,請確保終端安裝有EDR 工具(傳統的防毒軟體在應對APT 時作用有限);

加強內部系統的存取控制和防護縱深,敏感內部系統的存取和重要操作必須進行額外的二次認證,例如內部程式碼庫管理、雲端平台管理;

做好CDN/AWS 等雲端服務供應商的權限管理,控制台登陸請確保最小化人員範圍、最小化權限、最小化存取時間,預設不使用根帳號和admin 權限帳號。優先使用IAM role,避免使用ak/sk 的存取方式,如必須啟用請開啟金鑰輪替並新增存取位址白名單;

可公開存取的資源進行完整性校驗,例如公開的SDK、用戶端安裝套件、以及CDN 快取的靜態資源(CloudFront-S 3/CloudFlare-R 2 等),可模擬使用者場景定時校驗;

對每一次的代碼發布進行額外的完整性校驗,確保線上環境代碼與內部經過安全審查的代碼一致;

加強對內部/供應商系統的存取的監控,及時發現異地、非正常時間的存取行為,並及時排查確認;

確保關鍵權限人員終端設備安全能力全覆蓋。

(二)錢包使用基本原則

隔離原則

冷熱隔離

用途隔離:資金錢包與權限錢包嚴格隔離。資金錢包應該只持有資金並只有轉帳功能,強烈推薦採用專用資金錢包方案,而不是採用Safe 這類多簽合約來做單純的資金錢包;只有當錢包需要作為鏈上合約的管理權限、參與DeFi 應用等場景,才考慮多簽合約錢包。

設備隔離:資產關鍵設備,單獨隔離的設備,不使用日常電腦/工作電腦,且非必要不啟用

避免單點風險,多方獨立核驗

獨立風控體系

白名單控制

獨立風控審核

交易模擬執行

能力夠用原則、權限最小化原則:盡可能降低風險敞口

冷錢包解決方案建議

(一)基於MPC 技術的企業級資金管理方案

對於僅有資金管理需求的錢包而言,採用存在「執行任意邏輯」潛在風險的智能合約多簽錢包方案,不見得是最優選擇。

對於只有資金管理需求(無需參與DeFi 互動)的“冷錢包”,可以採用新火科技 SINOHOPE 企業級MPC 錢包方案,即SINOHOPE 自託管平台作為Safe 多簽的平替。對於有特定需求的機構客戶,SINOHOPE 也可以提供技術方案,支援客戶實現MPC 方案的私有化部署。

MPC-TSS (Muti-Party Computation-Threshold Signature Scheme)技術,支援分散式管理私密金鑰分片與協同簽署,解決私鑰單點風險,實現安全自託管。

相較於僅在 EVM 相容鏈可用的多簽智慧合約解決方案,基於MPC 的解決方案完全具有Safe 多簽方案的各種優點,同時還具有Safe 多簽不具備的一些優點,如多鏈通用性、更好實現獨立審核及杜絕「執行任意邏輯」的潛在風險等優點。新火科技 SINOHOPE MPC 方案的特性摘要如下:

比中心化託管更具自主性

自主控制資產,無懼“挪用”與“跑路”

支援TN 多簽,避免單點風險

支援企業多層資產管理

比去中心化錢包更安全,功能更全

多方管理私鑰分片,免除傳統私鑰保管風險

無需保管「不可見」私鑰,免助記詞

多層級災備方案,多場景分片復原機制

比硬體皮夾更便捷,易上手

分片可觸網,「 0 」保存難度

Web2 產品形態,快速掌握

比合約錢包便宜,通用性更強

地址創建無Gas 消耗,使用手續費低

支援絕大部分主流區塊鏈

鏈多簽,保護隱私

針對單純資金管理需求,可以更好地實現業務審核、風控,杜絕「執行任意邏輯」的潛在風險。

可配合使用專用行動裝置的增強措施,設備只在審核交易時在線,進一步強化安全。

MPC-TSS 技術能力及優勢,結合網路多年沈澱的線上帳號體系、多因數認證體系、生物辨識技術,可有效協助使用者消除私鑰助記詞,做到防盜、防丟、防作惡,確保使用者對資產的控制權。

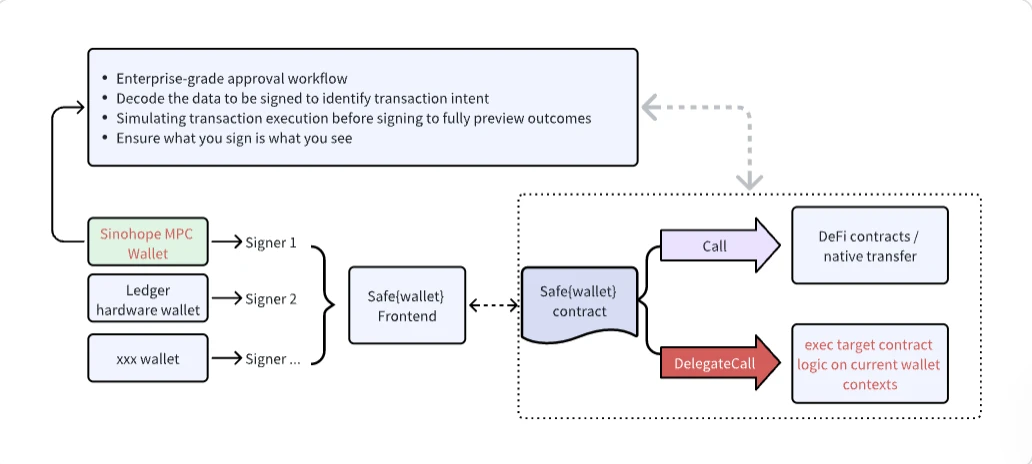

(二)新火科技 SINOHOPE 針對Safe{wallet} 多簽的簽名驗證方案

在Web3 領域,除了冷錢包等單純資金管理需求外,還存在鏈上權限管理、參與 DeFi 互動等需求,針對此類需求,以Safe{wallet} 為代表的鏈上多簽方案毋庸置疑地仍然是目前最優解決方案之一。但Bybit 事件也暴露出Safe{Wallet} 多簽在使用過程中存在的多個薄弱環節,其中前端系統單一依賴、硬體錢包存在的盲簽隱患這兩個薄弱環節尤其突出。

針對Safe{wallet} 使用過程中存在的潛在隱患,新火科技 SINOHOPE 推出了針對Safe{Wallet} 多簽的簽名驗證方案,透過引入獨立的簽名內容驗證機制,結合企業級審批流、風控機制,彌補硬體錢包+Safe{Wallet} 多簽方案中的安全短板。

新火科技 SINOHOPE MPC 錢包的獨立驗證方案包括:

針對Safe{Wallet} 的簽章請求,啟用獨立的風控驗證策略;基於產業ABI 資料庫以及對Safe 合約的針對性處理,獨立解析待簽章內容及其執行意圖,可對風險操作(如非預期的DelegateCall 呼叫)及時發出預警。

整合交易模擬執行能力,可在簽章前模擬交易執行,辨識操作意圖,以使用者友善的方式展示操作意圖及潛在風險,避免盲簽隱患。

可整合企業級審核流,為 MPC 錢包帳戶參與管理的多簽錢包製定專門的審核流及風控策略,滿足更靈活豐富的資金管理需求。

透過使用新火科技 SINOHOPE MPC 錢包作為Safe{Wallet} 的部分Signer 成員,可在當前Safe{Wallet} 多簽錢包應用體系中,引入獨立的安全增強層,是對現有使用方案的有益補充。由於SINOHOPE MPC 錢包本身是自架錢包,並且可以僅由SINOHOPE MPC 錢包持有單一簽名權限,因此客戶仍然始終保持對Safe 錢包/資產的最終控制權。

透過SINOHOPE MPC 錢包的簽名驗證服務,可以大大提升客戶在使用Safe{Wallet} 過程中的安全性,並有效降低對使用人員的獨立驗證技能要求,降低使用人員的獨立驗證負擔,從而更有利於機構級客戶更緊密地結合企業需求、更合理地分配多簽參與人角色(老闆、業務、財務、安全等)的同時宗旨。

結語:Web3產業錢包安全倡議

推動產業統一安全標準,共築Web3 可信賴生態

在Web3 生態快速發展的今天,錢包作為用戶資產管理的核心和入口,其安全性至關重要。然而,目前業界安全標準並不統一,導致用戶在使用不同錢包時面臨不同的安全風險。

新火科技 SINOHOPE 倡議:

建立產業通用安全標準 —— 建置產業安全論壇,共同建置涵蓋產業研發、日常管理、使用者使用等全方位的最佳安全實務規範,建置生態應用/安全元件互通標準,共同保障產業長遠安全。

提升使用者安全意識 —— 透過標準化的安全教育,提升產業使用者對風險的認知與防範能力。

強化跨生態協作 —— 促進產業間的資訊共享與緊急應變機制,共同因應安全威脅。

安全是加密產業得以穩定長遠發展的基石,我們呼籲開發者、錢包服務商、審計機構及社區共同努力,推動安全標準化建設,為用戶打造更安全的交易環境!