元の編集: aididiaojp.eth、Foresight News

元の編集: aididiaojp.eth、Foresight News

レイヤーゼロとは何ですか?

レイヤーゼロとは何ですか?

LayerZero は、ペイロードを含むクロスチェーン コントラクト呼び出しを可能にするメッセージング用の相互運用性プロトコルです。

どのように機能するのでしょうか?

開発者は複数のチェーンにコントラクトをデプロイします。これらを総称してチェーン A およびチェーン B と呼びます。トランザクションはチェーン A でコミットされ、その結果を含むメッセージはチェーン B のコントラクトに配信できます。コントラクトは LayerZero エンドポイントと対話し、アプリケーションによって選択されたオラクルとリレーラーが、対応するブロック ヘッダーと TX プルーフを取得します。チェーン A で指定された数のブロックが確認されるのを待って、独自にチェーン B に情報を送信します。チェーン B では、情報が検証者または証明ライブラリによって検証され、メッセージ コントラクトがチェーン B に送信されます。

簡単な例は、ユーザーがStargateでブリッジしたり、SushiXSwapを使用して交換したり、チェーン間でNFT資産を取引したりできることです。

インフラストラクチャプロバイダーはどのような保証をしていますか?

ここには 4 つの実際のコンポーネントがあります: リリレーラー、オラクル、バリデーター/プルーフ ライブラリ、ブロック確認

以下に詳しく説明するように、アプリケーションはこれらの各コンポーネントを完全に制御できます。

リレー - リレーは完全にオープンで権限がありません。アプリケーションは、既存のリレーラーを選択できます。リレーラーのネットワークまたは単純な単一の署名者を選択できます。

オラクル - オラクルも完全にオープンでパーミッションレスです。アプリケーションは、オラクルのネットワークまたは単一の署名者である既存のオラクルを選択できます。

証明リポジトリ - 検証リポジトリは追加専用レジストリで公開され、新しいリポジトリをリリースすることもできますが、既存のリポジトリは決して変更できず、完全に取り消し不能で不変の検証リポジトリです。アプリケーションは、検証を実行するために既存のライブラリ (すべて公的監査を受けているライブラリ) を選択できます。新しい証明メカニズムの発明、ゼロ知識証明などの分野の進歩、ガスと採用率に関する最適化されたプロトコルにより、レジストリは無制限の柔軟性を可能にします。

ブロック確認 - ブロック確認は、メッセージがターゲット チェーンに配信される前に、現在のソース チェーンで完了する必要があるブロックの数です。この数値は、コンセンサスメカニズムと確率的ファイナリティを備えたシステムの間で大きく異なり、集中型取引所が特定のチェーンからの入金を受け入れる前に行うことと同様に、アプリケーションが特定のブロックのファイナリティを制御する方法です。

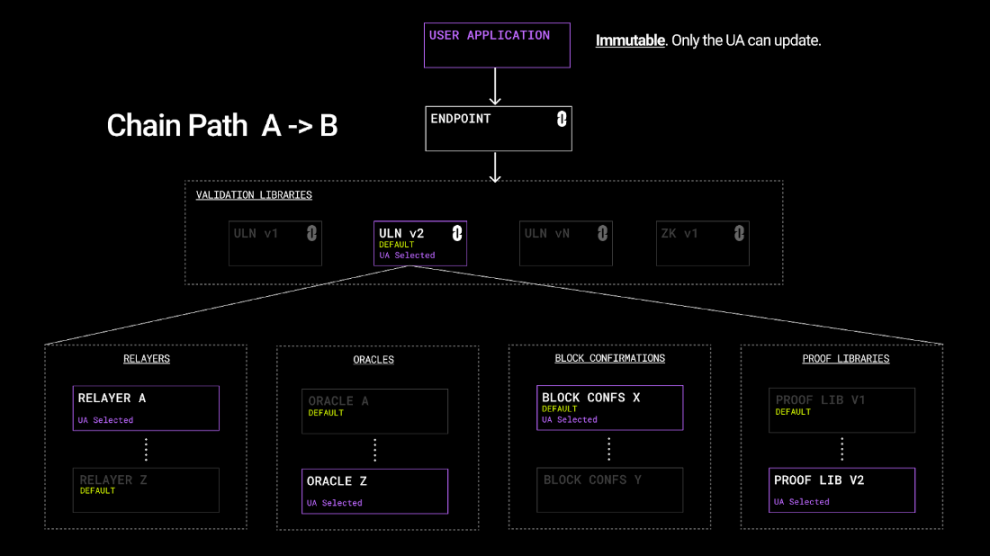

アプリケーションがこれらのパラメータを設定すると、次のようになります。

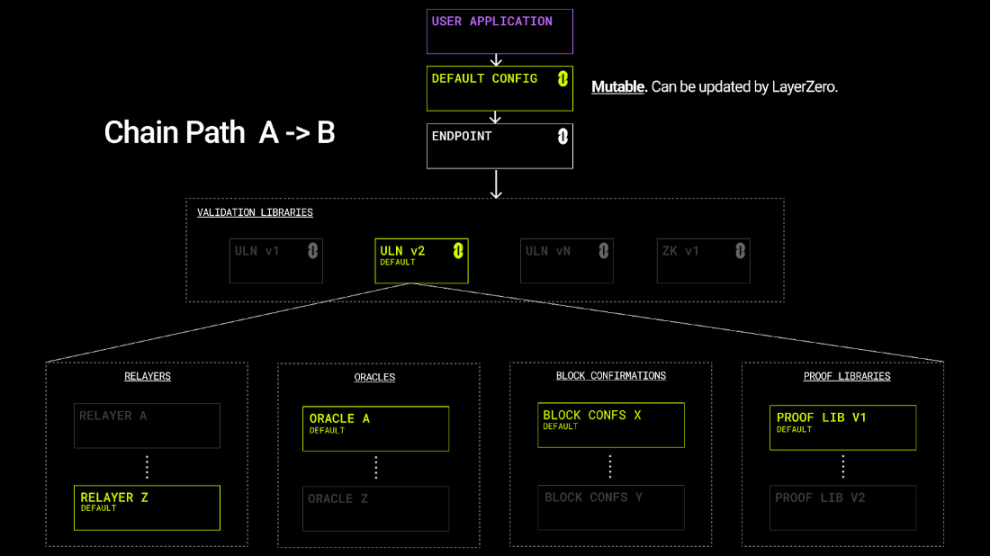

アプリケーションがパラメータを構成しない場合、「デフォルト」設定が使用されますが、これには適応性と機能制限がいくつかあります。

シナリオ A では、[ULN v2、Relayer A、Oracle Z、Block Confs X、および Proof Lib V1] の構成がアプリケーションによって設定されている場合、これらのパラメーターは他のシステムによって変更できません。この時点で、リレーラー A は Oracle Z と連携し、X ブロックを待った後、すべてのメッセージが ULN v2 と Proof Lib v1 によって検証されます。

シナリオ B では、アプリケーションがデフォルト設定を使用する場合、パラメータの選択が LayerZero マルチシグに引き渡されることを意味します。 LayerZero マルチシグでできることは、新しいライブラリを追加し、デフォルトを変更することだけです。

そこで、現在の現状についてお話しましょう。

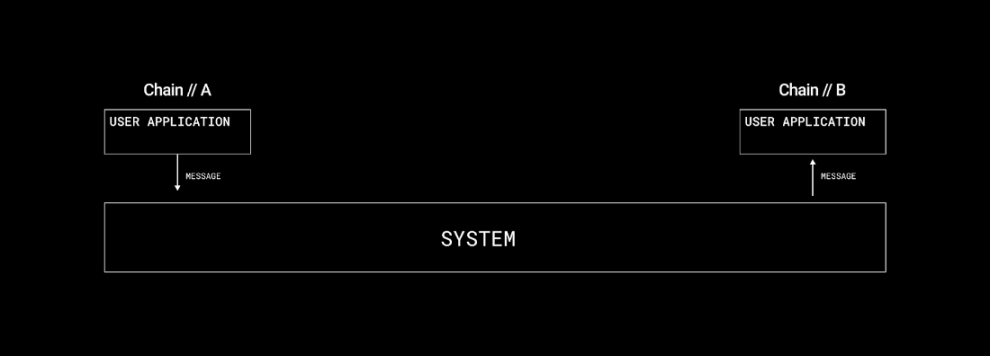

現在のほとんどの相互運用システムは次のように動作します。

Wormhole や Nomad などの相互運用可能なシステムはすべて同様の方法で動作します。すべてのコントロールは [システム] に存在し、それらのシステムを制御する管理者によってアップグレードできます (ワームホールではバリデーターに 13/19 マルチシグが必要です)。これは危険であり、ワームホールとノマドで複数のセキュリティ問題が発生します。 LayerZero のデフォルトはこれらのシステムと同じで、アプリケーションはパラメータ制御を外部で管理されるキーのセットに委任し、システムはキー マネージャーが不正を行わないように依存します。

違いは、これらのシステムではいずれもアプリケーションが制御できず、[システムが] アップグレードを強制したり、基礎となるメッセージングやプロトコルの信頼前提を変更したりすることを決して防ぐことができないことです。

元のリンク