ชื่อเดิม: 33 Privacy Public Chains: The Evolution of the Privacy Track

ผู้เขียนต้นฉบับ: Beep News

TL;DR

ห่วงโซ่ความเป็นส่วนตัวสาธารณะให้แนวทางแก้ไขปัญหาความเป็นส่วนตัวที่มีอยู่ในห่วงโซ่สาธารณะ และมีคุณสมบัติหลักสามประการ ได้แก่ ความสามารถในการโปรแกรม ความสามารถในการทำงานร่วมกัน และความสามารถในการปรับขยายระบบนิเวศ

เทคโนโลยี Zero-knowledge Proof, เทคโนโลยีการประมวลผลหลายฝ่ายที่ปลอดภัย ฯลฯ ให้การสนับสนุนด้านเทคนิคสำหรับเครือข่ายสาธารณะด้านความเป็นส่วนตัว

ห่วงโซ่สาธารณะความเป็นส่วนตัวสามารถซ่อนข้อมูลที่ละเอียดอ่อนระหว่างการทำธุรกรรมของผู้ใช้ เพิ่มการปกป้องความเป็นส่วนตัวของผู้ใช้ในเครือข่ายสูงสุด

ระบบนิเวศห่วงโซ่สาธารณะความเป็นส่วนตัวโดยรวมอยู่ในระยะเริ่มต้นของการพัฒนา และการประเมินมูลค่าค่อนข้างสูง

Messari ชี้ให้เห็นในรายงานการวิจัยเกี่ยวกับ Oasis Network ว่าเครือข่ายสาธารณะ Layer1 ส่วนใหญ่ขาดความเป็นส่วนตัว

เอกสารการวิจัยเขียนว่า: ปัจจุบัน Layer 1 ไม่รองรับความเป็นส่วนตัวบนเครือข่ายสาธารณะ เนื่องจากบันทึกทั้งหมดจะถูกบันทึกไว้ใน blockchain และทุกคนสามารถอ่านเนื้อหาได้ สิ่งนี้ทำให้เกิดความกังวลเรื่องความเป็นส่วนตัวเนื่องจากความเป็นไปได้ในการเชื่อมโยงที่อยู่บัญชีแยกประเภทแบบกระจายกับตัวตนจริง

ลักษณะที่เปิดกว้างและโปร่งใสของ blockchain ช่วยให้ทุกคนสามารถดูบันทึกการโอนธุรกรรมของผู้ใช้และบันทึกกิจกรรมบน chain ได้ ข้อมูลที่ละเอียดอ่อนของผู้ใช้อาจได้รับได้ง่ายและผู้ใช้ต้องเผชิญกับภาวะที่กลืนไม่เข้าคายไม่ออกของ streaking ในโลก Web3

ห่วงโซ่สาธารณะความเป็นส่วนตัวมอบโซลูชันการป้องกันความเป็นส่วนตัวแก่ผู้ใช้ ด้วยเทคโนโลยี เช่น การพิสูจน์ด้วยความรู้เป็นศูนย์และการประมวลผลแบบหลายฝ่ายที่ปลอดภัย ผู้ใช้สามารถเลือกซ่อนข้อมูลที่ละเอียดอ่อนได้ เชนสาธารณะด้านความเป็นส่วนตัว เช่น Oasis Network, Secret Network และ Aleo กำลังขยายสถานการณ์การใช้งานอย่างต่อเนื่อง ทำให้การปกป้องความเป็นส่วนตัวครอบคลุมผู้ใช้มากขึ้น

ห่วงโซ่สาธารณะความเป็นส่วนตัวมีลักษณะสามประการ ได้แก่ ความสามารถในการโปรแกรม ความสามารถในการทำงานร่วมกัน และความสามารถในการปรับขนาดเชิงนิเวศวิทยา บทความนี้จะแนะนำแนวโน้มการพัฒนาสี่ประการของห่วงโซ่สาธารณะด้านความเป็นส่วนตัวโดยพิจารณาจากลักษณะสามประการ ได้แก่ การปรับปรุงอย่างค่อยเป็นค่อยไปของคุณลักษณะที่ตั้งโปรแกรมได้ ความสามารถในการทำงานร่วมกันข้ามสายโซ่ การขยายสถานการณ์การใช้งาน และการเกิดขึ้นอย่างต่อเนื่องของห่วงโซ่สาธารณะใหม่คุณภาพสูง

เพื่อให้ได้ความเข้าใจที่ลึกซึ้งยิ่งขึ้นเกี่ยวกับคุณลักษณะและแนวโน้มการพัฒนาของเครือข่ายสาธารณะด้านความเป็นส่วนตัว Beep News ได้จำแนกเครือข่ายสาธารณะด้านความเป็นส่วนตัวออกเป็น 33 เครือข่าย เครือข่ายสาธารณะด้านความเป็นส่วนตัวเหล่านี้มุ่งเน้นไปที่สองด้าน: เครือข่ายคอมพิวเตอร์ส่วนตัวและเครือข่ายธุรกรรมส่วนตัว

โครงการตัวแทนเครือข่ายคอมพิวเตอร์ส่วนตัว ได้แก่ Oasis Network และ PlatON และโครงการตัวแทนเครือข่ายธุรกรรมส่วนตัว ได้แก่ Aleo, Aztec, Secret Network และ Nym

ในสองหมวดหมู่นี้ จำนวนของเครือข่ายสาธารณะเพื่อความเป็นส่วนตัวมีค่อนข้างมาก แต่ระบบนิเวศของเครือข่ายสาธารณะส่วนใหญ่ค่อนข้างแย่ และการประเมินมูลค่าของเครือข่ายสาธารณะก็เป็นปัญหาเช่นกัน ในระยะยาว ความต้องการที่เข้มงวดของผู้ใช้ในการปกป้องความเป็นส่วนตัวอาจนำผู้ใช้และนักพัฒนาจำนวนมากเข้าสู่เชนสาธารณะความเป็นส่วนตัวชั้นนำ ทำให้ระบบนิเวศเชนสาธารณะสมบูรณ์ยิ่งขึ้น และผู้ใช้อาจพิจารณาการปรับใช้ระบบนิเวศเชนความเป็นส่วนตัวสาธารณะตั้งแต่เนิ่นๆ

คุณค่าและแกนกลางทางเทคนิคของเครือข่ายสาธารณะด้านความเป็นส่วนตัว

(1) ห่วงโซ่สาธารณะความเป็นส่วนตัวตอบสนองความต้องการการปกป้องความเป็นส่วนตัวของผู้ใช้ Web3

เทคโนโลยีบล็อกเชนช่วยปรับปรุงความถูกต้องและความโปร่งใสของข้อมูล แต่ความโปร่งใสของข้อมูลผู้ใช้นั้นยากที่จะตอบสนองความต้องการความเป็นส่วนตัวของข้อมูลของผู้ใช้ Web3 ในบางสถานการณ์

ตัวอย่างเช่น สามารถสอบถามบันทึกธุรกรรมของผู้ใช้ผ่านเบราว์เซอร์บล็อกเชน และข้อมูลรวมถึงวัตถุข้อมูลที่ส่ง เวลา ปริมาณ ฯลฯ ทุกคนสามารถค้นหาธุรกรรมที่เชื่อมโยงและยอดคงเหลือในบัญชีตามที่อยู่กระเป๋าเงิน

เครือข่ายความเป็นส่วนตัวสาธารณะมอบโซลูชันสำหรับการปกป้องข้อมูลกิจกรรมของผู้ใช้บนเครือข่าย ตัวอย่างเช่น Anoma ช่วยให้ผู้ใช้สามารถเลือกทรัพย์สินของตนเองได้อย่างอิสระสำหรับการทำธุรกรรมส่วนตัว และ Iron Fish ใช้เทคโนโลยีที่ปราศจากความรู้ในการป้องกันข้อมูลการทำธุรกรรม ข้อมูลการขุด และข้อมูลกระเป๋าเงินของผู้ใช้

(2) คุณลักษณะของห่วงโซ่ความเป็นส่วนตัวสาธารณะ

ห่วงโซ่สาธารณะความเป็นส่วนตัวมีลักษณะสามประการ ได้แก่ ความสามารถในการโปรแกรม ความสามารถในการทำงานร่วมกัน และความสามารถในการปรับขนาดเชิงนิเวศวิทยา

ความสามารถในการโปรแกรมหมายถึงข้อเท็จจริงที่ว่าเครือข่ายส่วนตัวแบบสาธารณะสามารถช่วยให้นักพัฒนาหรือองค์กรใดๆ สามารถสร้างและขยายแอปพลิเคชันที่เป็นส่วนตัวอย่างแท้จริงได้

ยกตัวอย่าง Secret Network สัญญาอัจฉริยะของ Secret Network (เช่น สัญญาลับ) เป็นแบบส่วนตัวตามค่าเริ่มต้น อินพุต เอาต์พุต และสถานะได้รับการเข้ารหัสและผู้อื่นไม่สามารถดูได้เว้นแต่จะได้รับสิทธิ์ในการเข้าถึง

ความสามารถในการทำงานร่วมกันหมายความว่าห่วงโซ่สาธารณะที่เป็นส่วนตัวสามารถเปิดใช้งานการโต้ตอบแบบสองทางระหว่างบล็อกเชนต่างๆ ทำให้ผู้ใช้ได้รับประสบการณ์ข้ามสายโซ่ที่รวดเร็วมากด้วยสายโซ่ L1 ผู้ใช้สามารถใช้ cross-chain bridge เดิมของ Privacy public chain เพื่อรับทราบการโอนทรัพย์สินข้ามสายโซ่และปกป้องความเป็นส่วนตัวของพวกเขาในระหว่างขั้นตอนการโอน

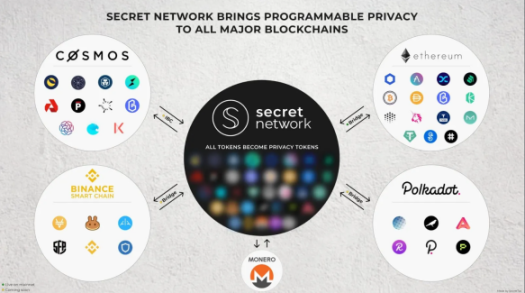

ยกตัวอย่าง Secret Network อีกครั้ง ผู้ใช้สามารถโอนสินทรัพย์ผ่านสะพานข้ามโซ่แบบเนทีฟของ Secret Network และสร้างเวอร์ชันส่วนตัว (Secret Token เช่น sETH) ตามสินทรัพย์ของพวกเขา Secret Token สามารถตั้งโปรแกรมได้เช่นโทเค็น ERC-20 และในแอปพลิเคชันที่ใช้ใน. ในปัจจุบัน สะพานข้ามเครือข่ายของ Secret Network ได้รองรับการโอนสินทรัพย์ของ Ethereum และ Binance Chain

ความสามารถในการปรับขนาดเชิงนิเวศวิทยาหมายความว่าระบบนิเวศของห่วงโซ่สาธารณะความเป็นส่วนตัวรวมถึงแอปพลิเคชันเกม DeFi, NFT และเชนต่างๆ นักพัฒนาสามารถสร้าง Dapps ต่างๆ ตามห่วงโซ่สาธารณะความเป็นส่วนตัว

(3) การสนับสนุนด้านเทคนิคของห่วงโซ่ความเป็นส่วนตัวสาธารณะ: เทคโนโลยีที่ไม่มีความรู้พิสูจน์, การประมวลผลแบบหลายฝ่ายที่ปลอดภัย, TEE

เป็นการดีกว่าที่จะเข้าใจว่าเครือข่ายสาธารณะความเป็นส่วนตัวนั้นแบ่งออกเป็น ความเป็นส่วนตัว + เครือข่ายสาธารณะ เพื่อให้เครือข่ายสาธารณะมีแอตทริบิวต์ความเป็นส่วนตัว เทคโนโลยี เช่น การพิสูจน์ความรู้เป็นศูนย์และการประมวลผลแบบหลายฝ่ายที่ปลอดภัยเป็นสิ่งจำเป็น บทความนี้จะแนะนำเทคโนโลยีสามอย่างที่ใช้กันอย่างแพร่หลายในเครือข่ายสาธารณะด้านความเป็นส่วนตัวกระแสหลัก ได้แก่ เทคโนโลยีการพิสูจน์ด้วยความรู้เป็นศูนย์ การประมวลผลแบบหลายฝ่ายที่ปลอดภัย และ TEE (Trusted Execution Environment)

1. เทคโนโลยีพิสูจน์ความรู้เป็นศูนย์

คำจำกัดความของเทคโนโลยีการพิสูจน์ความรู้เป็นศูนย์คือ: ผู้พิสูจน์ (ผู้พิสูจน์) สามารถโน้มน้าวใจผู้ตรวจสอบ (ผู้ตรวจสอบ) ว่าคำยืนยันบางอย่างถูกต้องโดยไม่ต้องให้ข้อมูลที่เป็นประโยชน์แก่ผู้ตรวจสอบ (ผู้ตรวจสอบ)

ยกตัวอย่างสถานการณ์การทำธุรกรรม ข้อมูลที่เป็นประโยชน์ของธุรกรรมประกอบด้วยบุคคลที่เกี่ยวข้องในธุรกรรม เวลาของธุรกรรม จำนวนสินทรัพย์ที่โอน ฯลฯ เทคโนโลยี Zero-knowledge Proof สามารถรับประกันความเป็นส่วนตัวของข้อมูลนี้ และตรวจสอบความถูกต้องของการโอนสินทรัพย์บนเครือข่ายโดยไม่ต้องเปิดเผยรายละเอียดการทำธุรกรรม

โปรโตคอลการพิสูจน์ความรู้เป็นศูนย์มีสามประเภทหลัก ได้แก่ zkSNARK (การพิสูจน์ความรู้ที่ไม่มีความรู้อย่างง่ายแบบไม่โต้ตอบ), zkSTARK (การพิสูจน์ความรู้เป็นศูนย์อย่างง่าย) และ Bulletproof

บทความ Introduction to Zero-Knowledge Proof ของ Wu Shouhe แนะนำความแตกต่างระหว่างโปรโตคอลการพิสูจน์ที่ไม่มีความรู้ทั้งสามแบบในการตั้งค่าที่เชื่อถือได้ เวลาในการตรวจสอบ ขนาดของการพิสูจน์ที่ไม่มีความรู้ที่สร้างขึ้น และการต่อต้านการโจมตีด้วยควอนตัม ยกตัวอย่าง zkSNARK ซึ่งใช้กันอย่างแพร่หลายในห่วงโซ่สาธารณะด้านความเป็นส่วนตัว zkSNARK เป็นโปรโตคอลเดียวในสามโปรโตคอลที่ต้องมีการตั้งค่าที่ไว้วางใจได้ เวลาที่ต้องใช้ในการตรวจสอบคือระยะกลาง และการสร้างการพิสูจน์ที่ไม่มีความรู้คือ เล็กที่สุด เหมาะที่สุดสำหรับเชนสาธารณะส่วนตัวที่ต้องการการขยายตัว

2. รักษาความปลอดภัยคอมพิวเตอร์หลายฝ่าย

HashKey ถูกกำหนดดังนี้เมื่อแนะนำการประมวลผลหลายฝ่ายที่ปลอดภัย: การประมวลผลหลายฝ่ายที่ปลอดภัยอยู่ในเครือข่ายแบบกระจายและไม่มีบุคคลที่สามที่เชื่อถือได้ เอนทิตีที่เข้าร่วมหลายรายการแต่ละรายการมีอินพุตลับ และหวังว่าจะร่วมกันคำนวณฟังก์ชันให้เสร็จสมบูรณ์ และเพื่อให้ได้ผลลัพธ์ สมมติฐานคือแต่ละเอนทิตีที่เข้าร่วมไม่สามารถรู้ข้อมูลอินพุตใดๆ ของเอนทิตีที่เข้าร่วมอื่นได้ ยกเว้นตัวเอง

จากคำจำกัดความนี้ สามารถรับคุณลักษณะสามประการของการประมวลผลแบบหลายฝ่ายที่ปลอดภัย: ความเป็นส่วนตัว ความถูกต้อง และการกระจายอำนาจ

ความเป็นส่วนตัว: หน่วยงานที่เข้าร่วมแต่ละแห่งไม่สามารถทราบข้อมูลป้อนเข้าของหน่วยงานอื่นที่เข้าร่วมได้ ยกเว้นตัวมันเอง เพื่อให้แน่ใจว่าข้อมูลป้อนเข้าของแต่ละหน่วยงานที่เข้าร่วมมีความเป็นส่วนตัว

ความถูกต้อง: ทุกฝ่ายที่เกี่ยวข้องในการประมวลผลแบบหลายฝ่ายเริ่มต้นงานการคำนวณและดำเนินการประมวลผลร่วมกันโดยยอมรับโปรโตคอลการประมวลผลแบบหลายฝ่ายที่ปลอดภัย และผลลัพธ์ของข้อมูลการคำนวณนั้นถูกต้อง

การกระจายอำนาจ: ผู้เข้าร่วมทั้งหมดมีสถานะเท่าเทียมกัน และไม่มีผู้เข้าร่วมหรือบุคคลที่สามที่ได้รับสิทธิพิเศษ จัดเตรียมรูปแบบการคำนวณแบบกระจายอำนาจ

3. TEE (สภาพแวดล้อมการดำเนินการที่เชื่อถือได้)

TEE เป็น พื้นที่ แยกต่างหากที่ระดับชิป พื้นที่นี้มีหน้าที่จัดหาสถานที่ที่ปลอดภัยยิ่งขึ้นสำหรับการดำเนินการโค้ดและการจัดเก็บข้อมูลเพื่อให้แน่ใจว่าเป็นความลับและป้องกันการดัดแปลง

บทความ การวิเคราะห์แนวปฏิบัติทางเทคนิคของ TEE ในการประมวลผลความเป็นส่วนตัว ชี้ให้เห็นว่าสถานการณ์การใช้งานเฉพาะเจาะจงของ TEE ที่พบมากที่สุด ได้แก่: การรับรองความถูกต้องและการเปรียบเทียบข้อมูลประจำตัวส่วนบุคคล การวิเคราะห์การสร้างแบบจำลองร่วมข้ามสถาบันของข้อมูลขนาดใหญ่ การคุ้มครองความเป็นเจ้าของสินทรัพย์ข้อมูล และการรักษาความลับของข้อมูลบนเครือข่าย คอมพิวเตอร์ การปกป้องความเป็นส่วนตัวของสัญญาอัจฉริยะ เป็นต้น

จากภาพจำลองของเทคโนโลยี TEE จะเห็นได้ว่าการรับรองความถูกต้องและการเปรียบเทียบข้อมูลระบุตัวตนส่วนตัว การคำนวณข้อมูลที่เป็นความลับบนห่วงโซ่ และการปกป้องความเป็นส่วนตัวของสัญญาอัจฉริยะนั้นเข้ากันได้อย่างสูงกับห่วงโซ่ความเป็นส่วนตัวสาธารณะ

ระบบนิเวศห่วงโซ่สาธารณะความเป็นส่วนตัว

ภาพพาโนรามาของระบบนิเวศการติดตามความเป็นส่วนตัวของ Web3 ที่ผลิตโดย Chain Catcher แสดงให้เห็นว่าระบบนิเวศของการติดตามความเป็นส่วนตัวนั้นแบ่งออกเป็นสี่ประเภท ได้แก่ เหรียญความเป็นส่วนตัว เครือข่ายการประมวลผลความเป็นส่วนตัว เครือข่ายธุรกรรมความเป็นส่วนตัว และแอปพลิเคชันความเป็นส่วนตัว ห่วงโซ่ความเป็นส่วนตัวสาธารณะ 33 รายการที่ Beep News นับในครั้งนี้มาจากสี่หมวดหมู่นี้

ในบรรดาเครือข่ายความเป็นส่วนตัวสาธารณะ เหรียญความเป็นส่วนตัวปรากฏขึ้นเร็วที่สุด และเครือข่ายคอมพิวเตอร์ส่วนตัวและเครือข่ายการทำธุรกรรมส่วนตัวคิดเป็นสัดส่วนที่มาก มีโครงการระบบนิเวศ Oasis และ Findora เพิ่มเติมในเครือข่ายคอมพิวเตอร์ส่วนตัว และมีโครงการระบบนิเวศเครือข่ายลับเพิ่มเติมในเครือข่ายธุรกรรมส่วนตัว

ในบรรดาเหรียญเพื่อความเป็นส่วนตัว Monero (Monero) และ Zcash ติดอันดับสองอันดับแรกในแง่ของมูลค่าตลาดที่ 2.76 พันล้านดอลลาร์และ 1.04 พันล้านดอลลาร์ตามลำดับ เหรียญความเป็นส่วนตัวเป็นความพยายามในช่วงแรกในการเพิ่มคุณสมบัติความเป็นส่วนตัวให้กับสกุลเงินดิจิทัล โดย Monero เปิดตัวอย่างเป็นทางการในเดือนเมษายน 2014 และ Zcash ในปี 2016 ทั้งสองสามารถซ่อนที่อยู่การทำธุรกรรมและจำนวนเงินในการทำธุรกรรมระหว่างการทำธุรกรรมเพื่อให้แน่ใจว่าขั้นตอนการทำธุรกรรมเป็นส่วนตัว

ในห่วงโซ่สาธารณะส่วนตัว เครือข่ายคอมพิวเตอร์ส่วนบุคคลและเครือข่ายธุรกรรมส่วนตัวมีสัดส่วนที่มาก บทความนี้จะมุ่งเน้นไปที่การแนะนำสองส่วนนี้ของห่วงโซ่สาธารณะส่วนตัว

(1) เครือข่ายคอมพิวเตอร์เพื่อความเป็นส่วนตัว

โดยพื้นฐานแล้ว Privacy Computing คือการแก้ปัญหาบริการข้อมูล เช่น การไหลเวียนของข้อมูลและการประยุกต์ใช้ข้อมูลภายใต้หลักการของการปกป้องความเป็นส่วนตัวของข้อมูลซึ่งเป็นวิธีที่มีประสิทธิภาพในการแก้ปัญหาเกาะของข้อมูล

เทคโนโลยีทั่วไปส่วนใหญ่ที่ใช้ในเครือข่ายสาธารณะของการประมวลผลความเป็นส่วนตัวคือ Secure Multi-Party Computation (SMPC) คุณลักษณะสามประการของเทคโนโลยีคอมพิวเตอร์หลายฝ่ายที่ปลอดภัยที่กล่าวถึงข้างต้น ได้แก่ ความเป็นส่วนตัว ความถูกต้อง และการกระจายอำนาจ ภายใต้หลักการของการปกป้องความเป็นส่วนตัว หลายฝ่ายรับรองความถูกต้องของผลการคำนวณข้อมูลผ่านการคำนวณร่วมกัน

โครงการทั่วไปในห่วงโซ่สาธารณะของการประมวลผลความเป็นส่วนตัว ได้แก่ PlatON และ Phala Network

PlatON เป็นเครือข่ายคอมพิวเตอร์ AI ส่วนตัว ซึ่งตระหนักถึงการประมวลผลส่วนตัวโดยการเข้ารหัสแบบโฮโมมอร์ฟิก (HE) ซ้อนทับ และการประมวลผลแบบหลายฝ่ายที่ปลอดภัย (MPC) ทำให้มั่นใจได้ถึงความเป็นส่วนตัวของข้อมูลอินพุตและตรรกะในการคำนวณ

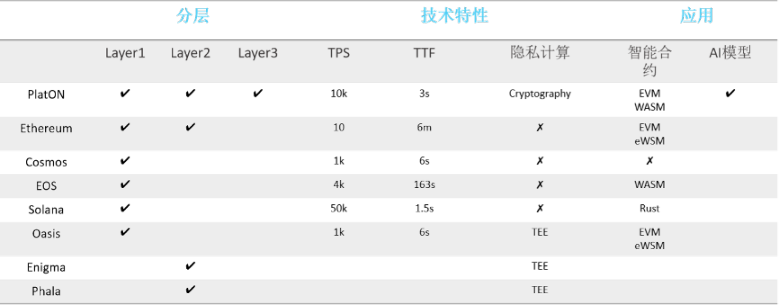

ในเอกสารไวท์เปเปอร์ PlatON 2.0 นั้น PlatON ใช้แผนภูมิเปรียบเทียบเพื่อแสดงตำแหน่งและความได้เปรียบในการแข่งขัน ซึ่งเน้นการประมวลผลความเป็นส่วนตัวและโมเดล AI PlatON มุ่งเน้นไปที่การสร้างเครือข่ายคอมพิวเตอร์ที่รักษาความเป็นส่วนตัวและเครือข่ายความร่วมมือปัญญาประดิษฐ์ (AI)

Phala Network เป็นห่วงโซ่คู่ขนานการประมวลผลความเป็นส่วนตัวเชิงนิเวศน์ของ Polkadot ซึ่งมีจุดมุ่งหมายเพื่อสร้างเครือข่ายคลาวด์การประมวลผลความเป็นส่วนตัวแบบกระจายซึ่งประกอบด้วยนักขุดหลายแสนคนทั่วโลก และตระหนักถึงความเป็นส่วนตัวและความไม่ไว้วางใจของคลาวด์คอมพิวติ้ง

Phala Network ใช้สถาปัตยกรรมฟิวชั่น TEE-blockchain เพื่อใช้สัญญาอัจฉริยะแบบส่วนตัว เทคโนโลยี TEE ช่วยให้ผู้ใช้กลายเป็นนักขุดด้วย CPU ของ Intel เท่านั้น

มีโครงการระบบนิเวศ Oasis และ Findora จำนวนมากในเครือข่ายการประมวลผลความเป็นส่วนตัว

ปัจจุบันมีแอปพลิเคชั่น DeFi มากกว่า 40 รายการที่ใช้งานในระบบนิเวศของ Oasis และประเภทของโครงการ ได้แก่ DEX, การให้ยืม, สะพานข้ามโซ่และข้อตกลงรายได้ นอกจาก DeFi ภาค NFT ของ Oasis ก็ขยายตัวอย่างรวดเร็วเช่นกัน

เว็บไซต์ทางการของ Findora แสดงให้เห็นว่าหมวดหมู่โครงการเชิงนิเวศน์ประกอบด้วยสะพานข้ามโซ่, DAO, กระเป๋าเงิน, DEX, CEX, การให้ยืม, NFT เป็นต้น หมวดหมู่โครงการค่อนข้างสมบูรณ์ และจำนวนโครงการเชิงนิเวศเกือบ 20 โครงการ

(2) เครือข่ายการทำธุรกรรมความเป็นส่วนตัว

เครือข่ายธุรกรรมความเป็นส่วนตัวตามชื่อที่สื่อถึงคือการปกป้องความเป็นส่วนตัวในการทำธุรกรรมของผู้ใช้ในระหว่างขั้นตอนการทำธุรกรรมและซ่อนข้อมูลธุรกรรมของผู้ใช้ (วัตถุธุรกรรม เวลา จำนวนการโอนสินทรัพย์ ฯลฯ)

ยกตัวอย่าง Aztec และ Iron Fish, Aztec เป็นโปรโตคอลความเป็นส่วนตัวแบบเลเยอร์ 2 ที่ปรับขนาดได้และตั้งโปรแกรมได้โดยใช้ zkRollup ซึ่งอิงตามระบบพิสูจน์ PLONK พื้นฐาน เพื่อรับรู้ธุรกรรมที่ไม่ระบุชื่อระหว่างบัญชี และเพื่อให้ได้ปฏิสัมพันธ์ส่วนตัวกับโครงการ DeFi ผ่านการรับสินบนของเกตเวย์ สัญญา . Iron Fish ใช้กลไกฉันทามติของ PoW และเทคโนโลยีการพิสูจน์ความรู้เป็นศูนย์เพื่อปกป้องข้อมูลธุรกรรม ข้อมูลการขุด และข้อมูลกระเป๋าเงิน

มีเครือข่ายสาธารณะใหม่ๆ มากมายในเครือข่ายการทำธุรกรรมส่วนตัว เช่น Aleo, Anoma, Aztec, Espresso Systems เป็นต้น ระบบนิเวศของเครือข่ายสาธารณะทั้งสี่ที่กล่าวถึงข้างต้นยังอยู่ในช่วงเริ่มต้นของการพัฒนา และ Aleo, Anoma และ Espresso Systems อยู่ในขั้นตอน testnet แต่เครือข่ายสาธารณะทั้งสี่เพิ่งมีความคืบหน้าในการพัฒนาค่อนข้างมาก

ธนาคารเพื่อการลงทุนที่มีชื่อเสียงกำลังปรับใช้เครือข่ายการซื้อขายความเป็นส่วนตัวอย่างจริงจัง ตัวอย่างเช่น a16z และ Sequoia Capital a16z เข้าร่วมใน Aleo, Iron Fish และ Nym และ Sequoia Capital เข้าร่วมใน Iron Fish และ Espresso Systems

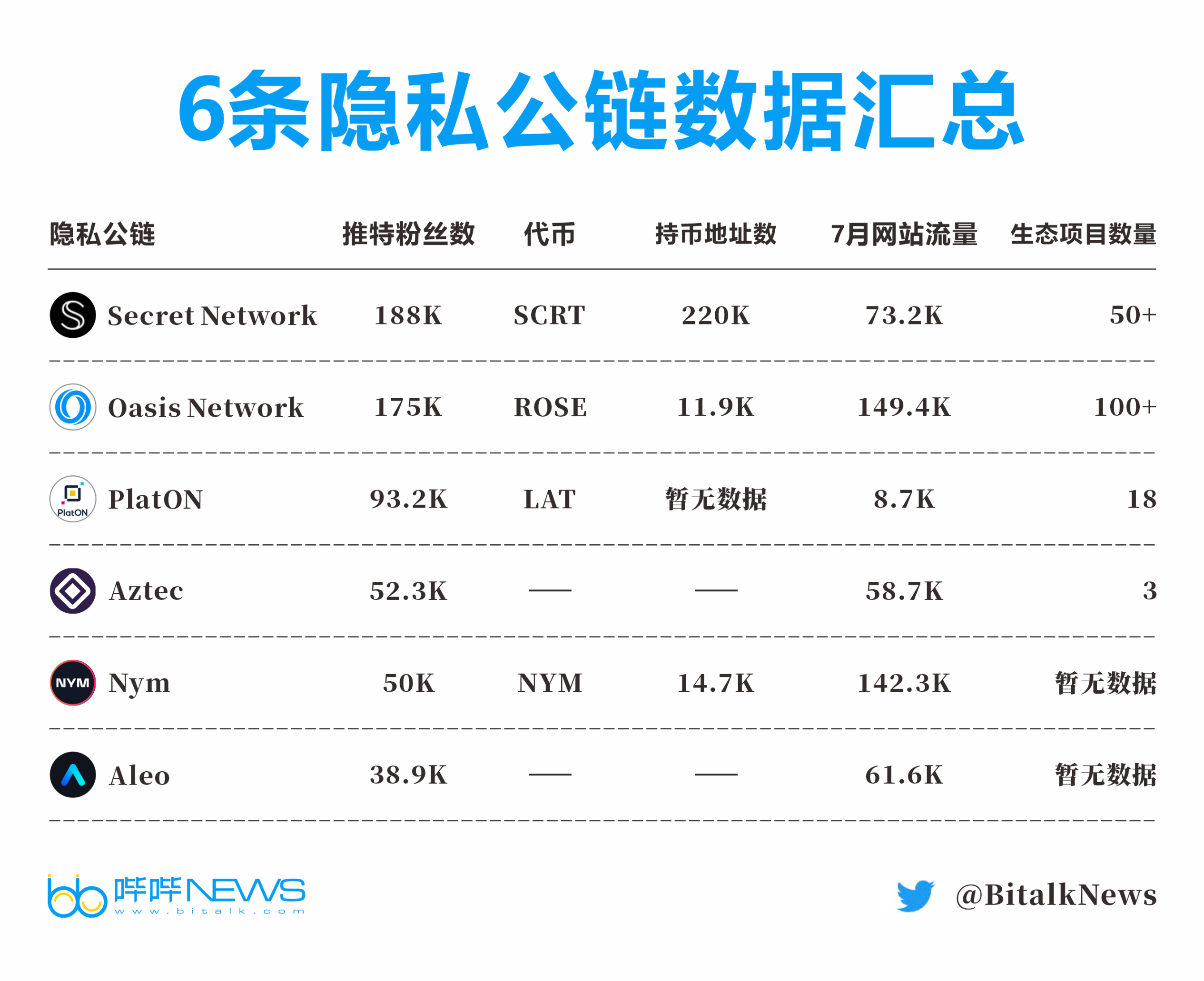

6 เครือข่ายสาธารณะความเป็นส่วนตัว

บทนี้จะแนะนำ 6 เครือข่ายสาธารณะจากเครือข่ายการประมวลผลความเป็นส่วนตัวและเครือข่ายการทำธุรกรรมความเป็นส่วนตัว Oasis Network และ PlatON ได้รับการแนะนำในเครือข่ายการประมวลผลความเป็นส่วนตัว และ Aleo, Aztec, Secret Network และ Nym ได้รับการแนะนำในเครือข่ายธุรกรรมความเป็นส่วนตัว

1. บทนำ

1. บทนำ

Oasis Network เป็นบล็อกเชน Layer1 ที่เปิดใช้งานความเป็นส่วนตัวและปรับขนาดได้ซึ่งออกแบบมาเพื่อขับเคลื่อน DeFi ส่วนตัวที่ปรับขนาดได้

Oasis Network มีการออกแบบสำหรับ Tokenized Data ซึ่งผู้ใช้สามารถรับรางวัลได้โดยการปักหลักข้อมูลในแอปพลิเคชันที่สนับสนุนโดย Oasis Network

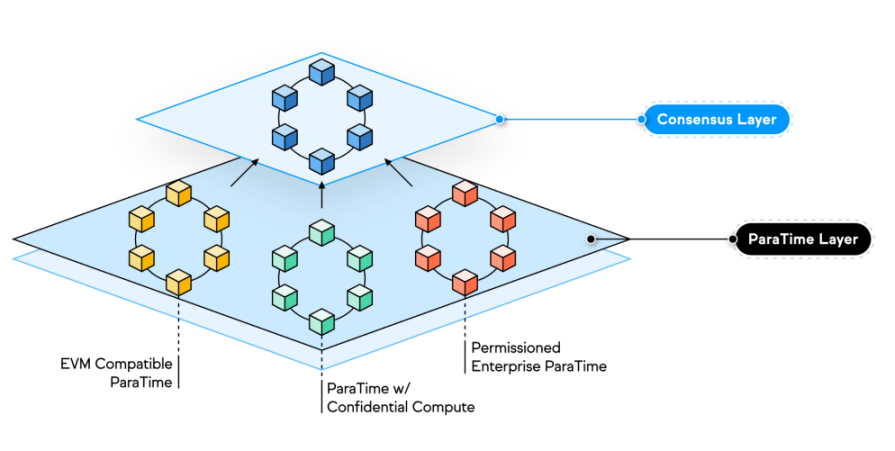

ความสามารถในการปรับขนาดของ Oasis Network สะท้อนให้เห็นในการออกแบบสถาปัตยกรรมแบบเลเยอร์ ซึ่งแบ่งออกเป็นเลเยอร์ฉันทามติ Consensus Layer และเลเยอร์แอปพลิเคชัน (หรือเลเยอร์คอมพิวเตอร์) ParaTime Layer ParaTime Layer เป็นกุญแจสำคัญในการทำงานของ Oasis Network ช่วยให้ ParaTimes หลายตัวพร้อมฟังก์ชั่นที่แตกต่างกันทำงานในเวลาเดียวกัน ปรับปรุงความสามารถในการขยาย

2. การประยุกต์ใช้ในระบบนิเวศ

2. การประยุกต์ใช้ในระบบนิเวศ

แผนภูมิที่จัดทำโดย HC Capital แสดงให้เห็นว่าระบบนิเวศ Oasis มีขนาดใหญ่มาก รวมถึงตัวดำเนินการโหนด เครื่องมือสำหรับนักพัฒนา กระเป๋าเงิน แอปพลิเคชัน DeFi ฯลฯ และ NFT เป็นภาคส่วนที่เกิดใหม่ กำลังเพิ่มขึ้นอย่างรวดเร็ว

ValleySwap, YuzuSwap และ Fountain Protocol เป็นแอปพลิเคชันสามอันดับแรกในวอลุ่มการล็อคระบบนิเวศน์ของ Oasis ValleySwap และ YuzuSwap เป็น DEX และ Fountain Protocol เป็นโปรโตคอลการยืม ทั้งสามเป็นแอปพลิเคชันดั้งเดิมของระบบนิเวศ Oasis

ณ เดือนมิถุนายนปีนี้ Oasis Ecosystem Development Fund มีมูลค่าสูงถึง 235 ล้านเหรียญสหรัฐ Oasis ใช้กองทุน Ecosystem เพื่อดึงดูดนักพัฒนาให้ปรับใช้แอปพลิเคชันในระบบนิเวศของตน

3. ความคืบหน้าล่าสุด

เมื่อเร็ว ๆ นี้ Oasis ได้ประกาศแผนงานการพัฒนาสำหรับไตรมาสที่สามและสี่ของปีนี้ แผนงานแสดงให้เห็นว่า Oasis จะส่งเสริมการเปิดตัว ParaTime Sapphire mainnet แรกที่เข้ากันได้กับความเป็นส่วนตัว EVM อัปเกรด mainnet เพื่อเสริมความแข็งแกร่งของ ParaTime Cipher ความเป็นส่วนตัวที่มีอยู่ และตระหนักถึงฟังก์ชั่นสัญญาอัจฉริยะความเป็นส่วนตัวบน WebAssembly (WASM)

4. สถาบันการลงทุน: a16z, Polychain Capital, Binance Labs เป็นต้น

1. บทนำ

1. บทนำ

PlatON เป็นเครือข่ายคอมพิวเตอร์ AI ส่วนตัว ด้วยการเพิ่มการเข้ารหัสแบบโฮโมมอร์ฟิกและการประมวลผลแบบหลายฝ่ายที่ปลอดภัยทำให้ตระหนักถึงการประมวลผลส่วนตัวและรับประกันความเป็นส่วนตัวของข้อมูลอินพุตและตรรกะการคำนวณ

PlatON กล่าวถึงในเอกสารไวท์เปเปอร์ 2.0 ว่า PlatON วางแผนที่จะเปิดตัวแพลตฟอร์มโครงสร้างพื้นฐานที่สามารถเชื่อมต่อเอเจนต์ AI อัตโนมัติ เป้าหมายคือการสร้างแพลตฟอร์มโอเพ่นซอร์สแบบกระจายศูนย์ ปลอดภัย และสำหรับผู้ใช้ทั่วไปและจัดหาโซลูชั่น AI บนแพลตฟอร์มนี้

PlatON แบ่งแผนการพัฒนาออกเป็นสามช่วง

ในขั้นแรก PlatON ได้รับการวางตำแหน่งเป็นเครือข่ายความเป็นส่วนตัวในการแบ่งปันข้อมูลที่เชื่อถือได้ซึ่งเชื่อมต่อผู้ใช้และนักพัฒนา

ในระยะที่สอง PlatON จะสร้างตลาดปัญญาประดิษฐ์ (AI) แบบกระจายอำนาจ ซึ่งช่วยให้สามารถแบ่งปันสินทรัพย์ได้ ในขั้นตอนนี้ Platon จะนำปัญญาประดิษฐ์มาใช้ในทุกด้าน

2. การประยุกต์ใช้ในระบบนิเวศ

2. การประยุกต์ใช้ในระบบนิเวศ

มีโครงการเกี่ยวกับระบบนิเวศทั้งหมด 18 โครงการที่แสดงบนเว็บไซต์ทางการของ PlatON ซึ่งครอบคลุมสะพานข้ามโซ่, ออราเคิล, เครื่องมือสำหรับนักพัฒนา, NFT, บล็อกเบราว์เซอร์ ฯลฯ

3. สถาบันการลงทุน:Hashkey Capital, Liang Xinjun อดีต CEO ของ Fosun Group, Hash Global Capital เป็นต้น

1. บทนำ

1. บทนำ

Aleo เป็นเชนสาธารณะความเป็นส่วนตัวที่ตั้งโปรแกรมได้ซึ่งใช้การพิสูจน์ที่ไม่มีความรู้เพื่อแก้ปัญหาความเป็นส่วนตัว และใช้เทคโนโลยีการพิสูจน์ที่ไม่มีความรู้เพื่อซ่อนรายละเอียดการโต้ตอบ เช่น ผู้เข้าร่วม สัญญาอัจฉริยะ และจำนวนเงิน

แกนหลักทางเทคนิคของ Aleo อยู่ในสามด้าน ได้แก่ สถาปัตยกรรม Zexe, ภาษาโปรแกรม Leo และ zkCloud

สถาปัตยกรรม Zexe เป็นโซลูชันสำหรับการพิสูจน์ที่ไม่มีความรู้ โดยคำนวณแบบออฟไลน์ก่อน แล้วจึงสร้างธุรกรรมออนไลน์ที่สามารถพิสูจน์ได้ว่าการคำนวณนั้นถูกต้องโดยไม่ต้องเปิดเผยรายละเอียดของการคำนวณ ทุกคนสามารถตรวจสอบธุรกรรมได้ในเวลาอันสั้น .

Leo เป็นภาษาการเขียนโปรแกรมแบบสแตติกที่ได้รับแรงบันดาลใจจากสนิม ซึ่งสร้างขึ้นเพื่อวัตถุประสงค์ในการเขียนแอปพลิเคชันส่วนตัว โดยออกแบบมาเพื่อขจัดความรู้ด้านการเข้ารหัสให้ได้มากที่สุด

zkCloud ใช้รูปแบบการประมวลผลความเป็นส่วนตัวแบบเพียร์ทูเพียร์แบบกระจายอำนาจ ซึ่งตัวตนที่ได้รับการป้องกันสามารถโต้ตอบได้โดยตรง (เช่น การโอนสินทรัพย์) หรือโดยทางโปรแกรม (ผ่านสัญญาอัจฉริยะ) ยิ่งไปกว่านั้น zkCloud ดำเนินการคำนวณความเป็นส่วนตัวแบบออฟไลน์ และจำเป็นต้องส่งธุรกรรมที่มีการป้องกันเมื่อสิ้นสุดการคำนวณเท่านั้น ซึ่งช่วยปรับปรุงความสามารถในการปรับขนาดของเครือข่าย

2. ความคืบหน้าล่าสุด

Aleo รัน Testnet 3 ระหว่างเดือนสิงหาคม-ตุลาคม เฟสแรก (สิงหาคม) สำหรับนักพัฒนาที่สามารถเริ่มเขียน ปรับใช้ และดำเนินการโปรแกรม ช่วงที่สอง (กันยายน) สำหรับผู้พิสูจน์ที่ไขปริศนา Coinbase (PoSW) เพื่อรับเครดิต ขั้นตอนที่สาม (ตุลาคม) สำหรับผู้ตรวจสอบความถูกต้อง และผู้ตรวจสอบความถูกต้องจะได้รับรางวัลสำหรับการสร้างบล็อก

Aleo จะแจกจ่ายคะแนน Aleo (ALEO) 25 ล้านคะแนนให้กับชุมชนนักพัฒนา ผู้พิสูจน์ และตรวจสอบความถูกต้องใน 3 เฟสของ Testnet 3

ทีม Aleo วางแผนที่จะเปิดตัว mainnet ในไตรมาสที่สี่ของปีนี้

3. สถาบันการลงทุน:a16z, Softbank, Tiger Global เป็นต้น

1. บทนำ

1. บทนำ

Aztec เป็นโปรโตคอลความเป็นส่วนตัวที่ปรับขนาดได้และตั้งโปรแกรมได้ของ Layer2 ซึ่งใช้ zkRollup ซึ่งมุ่งเน้นที่การปกป้องความเป็นส่วนตัวของผู้ใช้ในระหว่างการทำธุรกรรมของผู้ใช้

Aztec Network มีหน้าที่หลักสองประการ

รับประกันความเป็นส่วนตัวระหว่างการโต้ตอบของผู้ใช้

ผู้ใช้สามารถทำสัญญาความเป็นส่วนตัวที่ตั้งโปรแกรมได้ผ่าน Aztec เพื่อสร้างแอปพลิเคชันส่วนตัวโดยสมบูรณ์

วิธีการดำเนินการเพื่อให้มั่นใจในความเป็นส่วนตัวของการโต้ตอบ: Aztec Network ได้พัฒนาแอปพลิเคชัน zk.money ซึ่งผู้ใช้ Ethereum สามารถใช้เพื่อส่งและรับโทเค็นโดยไม่ระบุชื่อเพื่อปกป้องข้อมูลธุรกรรมของตนเอง

สัญญาความเป็นส่วนตัวที่ตั้งโปรแกรมได้: ทีมงาน Aztec ได้คิดค้น Plonk ซึ่งเป็นเทคโนโลยี ZK-SNARK ที่ใช้งานทั่วไป เพื่อให้การสนับสนุนทางเทคนิคที่ปราศจากความรู้ที่พิสูจน์ได้สำหรับสัญญาความเป็นส่วนตัว ผู้ใช้สามารถใช้สัญญาการคุ้มครองความเป็นส่วนตัวที่ตั้งโปรแกรมได้ใน Plonk Rollup ผ่านภาษาโปรแกรม Noir และพัฒนาแอปพลิเคชันตามข้อกำหนดด้านความเป็นส่วนตัวและสถานการณ์แอปพลิเคชันที่แตกต่างกัน

2. ใบสมัคร

Aztec พัฒนาสองแอปพลิเคชันภายในองค์กร: zk.money และ Aztec Connect

zk.money: โปรแกรมชำระเงินส่วนตัว Layer 2 ที่ผู้ใช้ Ethereum สามารถใช้เพื่อส่งและรับโทเค็นโดยไม่เปิดเผยตัวตน

Aztec Connect: สะพานข้ามโซ่ส่วนตัวที่อนุญาตให้ผู้ใช้โต้ตอบกับแอปพลิเคชัน DeFi บนเครือข่าย Ethereum ในลักษณะที่เป็นส่วนตัวและประหยัดน้ำมัน

3. แอปพลิเคชันแบบรวม

ตามเว็บไซต์อย่างเป็นทางการของ Aztec ปัจจุบันมีแอปพลิเคชันแบบบูรณาการสามตัว: แอปพลิเคชันให้ยืม Aave, โปรโตคอล Staking Lido และ Element Finance โปรโตคอลการให้กู้ยืมแบบอัตราคงที่

แอปพลิเคชันที่มีแผนจะรวมเข้าด้วยกันในอนาคต ได้แก่ โปรโตคอลการให้ยืม Compound, โปรโตคอลการให้ยืม Liquidity, โปรโตคอล Stablecoin mStable เป็นต้น

4. สถาบันการลงทุน: Paradigm, IOSG Ventures, Variant Fund, Nascent, Vitalik Buterin เป็นต้น

1. บทนำ

1. บทนำ

Secret Network เป็นบล็อกเชน Layer1 ที่สร้างขึ้นโดยใช้ Cosmos SDK และ Tendermint BFT และเป็นแพลตฟอร์มสัญญาอัจฉริยะที่เน้นความเป็นส่วนตัว

Secret Network มีเป้าหมายที่จะนำความเป็นส่วนตัวมาสู่ทุกแอปพลิเคชันบล็อกเชน รวมถึง DeFi, เกม, DAO, การดูแลสุขภาพ, ประกันภัย, การค้า, ระบบการชำระเงิน และอื่น ๆ

2. การประยุกต์ใช้ในระบบนิเวศ

2. การประยุกต์ใช้ในระบบนิเวศ

ตามแผนที่ระบบนิเวศของ Secret Network ที่เผยแพร่ในเดือนเมษายนปีนี้ หมวดหมู่ของโครงการระบบนิเวศของ Secret Network ครอบคลุมสะพานข้ามโซ่ การจัดการสินทรัพย์ DEX กระเป๋าเงิน NFT เครื่องมือสำหรับนักพัฒนา ฯลฯ และมีจำนวนเกิน 50 รายการ

จากข้อมูลของ DeFillama ตำแหน่งที่ถูกล็อกสองอันดับแรกบนห่วงโซ่เครือข่ายลับคือโปรโตคอล DeFi แบบข้ามสายโซ่ Sienna Network และแพลตฟอร์มการซื้อขายแบบกระจายอำนาจ SecretSwap

ณ วันที่ 26 สิงหาคม ตำแหน่งล็อคของทั้งสองอยู่ที่ 7.73 ล้านดอลลาร์สหรัฐและ 3.7 ล้านดอลลาร์สหรัฐตามลำดับ

3. สถาบันการลงทุน:Fenbushi Capital, Dragonfly, Hashed ฯลฯ

1. บทนำ

1. บทนำ

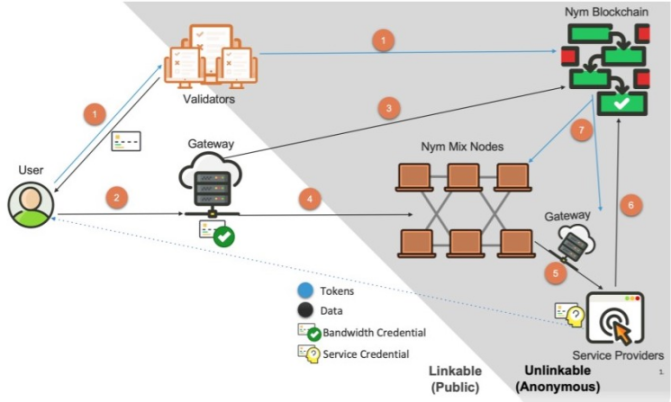

Nym เป็นระบบความเป็นส่วนตัวแบบ full-stack นักพัฒนาสามารถผูกแอปพลิเคชันเข้ากับระบบ Nym ผ่านเครือข่ายไฮบริดของ Nym และปกป้องผู้ใช้ผ่านข้อมูลรับรองส่วนตัวของ Nym ที่ชั้นแอปพลิเคชัน

Nym สร้างโปรแกรมพัฒนาแอปพลิเคชัน Web3 ส่วนตัวสำหรับผู้ใช้โดยเปิดใช้งานบล็อกเชนความเป็นส่วนตัวและใช้โปรโตคอลความเป็นส่วนตัวของ Mixnet

Nym มีผู้เข้าร่วมเครือข่าย 5 ประเภท: ผู้ใช้ปลายทาง โหนดผสม เกตเวย์ ผู้ตรวจสอบความถูกต้อง ผู้ให้บริการ

ผู้ใช้ปลายทาง: ผู้ใช้บริการที่มีอยู่ทั้งหมดซึ่งเลือกที่จะสื่อสารแบบส่วนตัว

โหนดไฮบริด: โหนดไฮบริดให้ความเป็นส่วนตัวของชุมชนแก่ผู้ใช้ปลายทางผ่านแพ็คเกจข้อมูลที่ไม่ระบุตัวตน

เกตเวย์: เกตเวย์ทำให้ Nym Mixnet อยู่ในสถานะไม่ฟรี ผู้เข้าร่วมอาจเลือกใช้เกตเวย์เดียวกันเพื่อเรียกใช้ข้อมูล กระจายไปยังเกตเวย์ต่างๆ เพื่อเรียกใช้ หรือเลือกเกตเวย์ที่แตกต่างกันทุกวัน

ผู้ตรวจสอบ: ดูแลเครือข่ายข้ามสายของ Nym แจกจ่ายและแจ้งข้อมูลทั้งหมดภายในเครือข่าย

ผู้ให้บริการ: ส่งและรับข้อมูลผ่านการสื่อสารส่วนตัวระหว่าง Nym Network และผู้ใช้

2. แผนงาน

แผนงานของ Nym แสดงให้เห็นว่าจะนำไปสู่เหตุการณ์สำคัญ 2 ประการในปี 2565 และ 2566 แอปไคลเอนต์จะเปิดตัวในปี 2565 เพื่อให้เกิดการนำไปใช้ในวงกว้าง ผู้ใช้ระดับองค์กรจะปรากฏในปี 2566 และการยอมรับในระดับสถาบันจะบรรลุผลสำเร็จ

การพัฒนาล่าสุดในเครือข่าย: Nym เปิดตัวเวอร์ชันอัปเดต 2 เวอร์ชัน ได้แก่ v1.0.0 และ v1.0.1 ในเดือนพฤษภาคมปีนี้

3. สถาบันการลงทุน:a16z, Polychain, NGC Ventures, HashKey Capital, Distributed Capital เป็นต้น

แนวโน้มการพัฒนาของห่วงโซ่ความเป็นส่วนตัวสาธารณะ

เมื่อรวมกับห่วงโซ่สาธารณะความเป็นส่วนตัวที่กล่าวถึงข้างต้น บทความนี้จะกล่าวถึงแนวโน้มการพัฒนาสี่ประการของห่วงโซ่สาธารณะความเป็นส่วนตัว:

คุณลักษณะที่ตั้งโปรแกรมได้ของเครือข่ายสาธารณะความเป็นส่วนตัวจะค่อยๆ แข็งแกร่งขึ้น

การทำงานร่วมกันข้ามสายโซ่;

การขยายสถานการณ์แอ็พพลิเคชัน

เครือข่ายสาธารณะใหม่คุณภาพสูงยังคงเกิดขึ้นอย่างต่อเนื่อง

(1) คุณสมบัติที่ตั้งโปรแกรมได้ของห่วงโซ่ความเป็นส่วนตัวสาธารณะจะค่อยๆ แข็งแกร่งขึ้น

ดังที่กล่าวไว้ข้างต้น ความสามารถในโปรแกรมหมายถึงห่วงโซ่สาธารณะเพื่อความเป็นส่วนตัวที่ช่วยให้นักพัฒนาหรือองค์กรใดๆ สามารถสร้างและขยายแอปพลิเคชันที่เป็นส่วนตัวอย่างแท้จริงได้ Aleo, Aztec, Secret Network, Oasis และอื่น ๆ ที่แนะนำข้างต้นสามารถตั้งโปรแกรมได้ทั้งหมด เทคโนโลยี Zero-knowledge Proof และภาษาการเขียนโปรแกรมที่พัฒนาขึ้นเป็นพิเศษช่วยให้นักพัฒนาสร้างแอปพลิเคชันที่เป็นมิตรกับความเป็นส่วนตัวตามแพลตฟอร์มเหล่านี้

ห่วงโซ่สาธารณะความเป็นส่วนตัวที่ตั้งโปรแกรมได้คือแนวโน้มทั่วไปของการพัฒนาห่วงโซ่สาธารณะความเป็นส่วนตัวซึ่งเกิดจากความต้องการของห่วงโซ่สาธารณะความเป็นส่วนตัวผู้ใช้และนักพัฒนา

การพัฒนาห่วงโซ่สาธารณะด้านความเป็นส่วนตัวใหม่ต้องใช้แอปพลิเคชันเชิงนิเวศและผู้ใช้ใหม่ซึ่งต้องการนักพัฒนาและผู้ใช้จำนวนมาก ห่วงโซ่สาธารณะด้านความเป็นส่วนตัวที่ตั้งโปรแกรมได้เป็นไปตามข้อกำหนดด้านความเป็นส่วนตัวของผู้ใช้และนักพัฒนา

ผู้ใช้จำเป็นต้องซ่อนข้อมูลเมตา (วัตถุธุรกรรม เวลา จำนวนเงินโอน ฯลฯ) ในระหว่างการทำธุรกรรม และนักพัฒนาจำเป็นต้องออกแบบแอปพลิเคชันตามความต้องการของผู้ใช้ ห่วงโซ่สาธารณะความเป็นส่วนตัวที่ตั้งโปรแกรมได้จัดเตรียมแพลตฟอร์มการพัฒนาสำหรับพวกเขา นักพัฒนาใช้ความเป็นส่วนตัว การเขียนโปรแกรม ภาษาที่ให้บริการโดยเครือข่ายสาธารณะสามารถใช้ในการพัฒนาแอปพลิเคชันได้

(2) การทำงานร่วมกันข้ามสายโซ่

การทำงานร่วมกันแบบข้ามสายเป็นวิธีการทำลายเกาะของข้อมูล เครือข่ายสาธารณะส่วนตัวเชื่อมต่อกับเครือข่ายสาธารณะอื่น ๆ ผ่านแอปพลิเคชันสะพานข้ามโซ่แบบเนทีฟ และผู้ใช้ยังสามารถได้รับประสบการณ์ส่วนตัวเมื่อผ่านสะพานข้ามโซ่

ดังที่กล่าวไว้ข้างต้น Aztec และ Secret Network ใช้สะพานข้ามเครือข่ายความเป็นส่วนตัว Aztec Connect และ sToken ตามลำดับเพื่อให้ผู้ใช้ได้รับประสบการณ์ความเป็นส่วนตัวในการทำธุรกรรมข้ามเครือข่าย

แนวโน้มการทำงานร่วมกันแบบข้ามสายของห่วงโซ่สาธารณะความเป็นส่วนตัวควรเป็นแบบข้ามสายโซ่ + ความเป็นส่วนตัว ข้ามสายหมายถึงผู้ใช้สามารถโอนทรัพย์สินระหว่างสายโซ่ผ่านสะพานข้ามสาย ซึ่งเป็นการแนะนำทรัพย์สินใหม่ให้กับสายสาธารณะความเป็นส่วนตัว

ความเป็นส่วนตัวคือการมอบประสบการณ์ความเป็นส่วนตัวแก่ผู้ใช้ระหว่างการถ่ายโอนข้ามเชน เช่น การซ่อนข้อมูลเฉพาะข้ามเชนของผู้ใช้ระหว่างการถ่ายโอนข้ามเชน และผู้ใช้ซ่อนข้อมูลเฉพาะของตนเมื่อโต้ตอบกับเชนสาธารณะอื่นๆ ที่ไม่ใช่ส่วนตัว

(3) การขยายตัวของสถานการณ์การใช้งาน

การขยายสถานการณ์แอปพลิเคชันของห่วงโซ่สาธารณะความเป็นส่วนตัวสะท้อนให้เห็นในสองด้าน: ฟิลด์ที่เกี่ยวข้อง และประเภทของสินทรัพย์ที่ผู้ใช้ซื้อขาย

เครือข่ายสาธารณะเพื่อความเป็นส่วนตัวมุ่งเน้นที่การให้บริการทุกสถานการณ์ในฟิลด์การเข้ารหัส ตัวอย่างเช่น Secret Network มีเป้าหมายที่จะนำความเป็นส่วนตัวมาสู่ทุกแอปพลิเคชันบล็อกเชน รวมถึง DeFi, เกม, DAO, การรักษาพยาบาล, ประกันภัย, การค้า, ระบบการชำระเงิน เป็นต้น

ในขณะที่หน่วยงานกำกับดูแลค่อย ๆ เพิ่มความแข็งแกร่งในการตรวจสอบฟิลด์การเข้ารหัส เครือข่ายสาธารณะความเป็นส่วนตัวจะต้องปกป้องความเป็นส่วนตัวของผู้ใช้ภายใต้การปฏิบัติตามข้อกำหนด ซึ่งหมายความว่าจุดตัดระหว่างเครือข่ายสาธารณะความเป็นส่วนตัวและการเงินแบบดั้งเดิมนั้นค่อย ๆ ลึกซึ้งยิ่งขึ้น

ช่วงของประเภทสินทรัพย์ที่ผู้ใช้ซื้อขายในเครือข่ายสาธารณะความเป็นส่วนตัวจะขยายไปยังสินทรัพย์เข้ารหัสทุกประเภท ไม่จำกัดเฉพาะสินทรัพย์ในบางเชนหรือบางเชนที่รองรับ

Anoma เป็นตัวอย่าง โดย Anoma ได้สร้างระบบการชำระเงินที่อนุญาตให้ใช้สินทรัพย์ดิจิทัลใด ๆ เป็นวิธีการชำระเงินโดยตรง ทำให้ทุกคนสามารถเลือกสินทรัพย์ดิจิทัลหรือชุดสินทรัพย์ที่ใช้ในการทำธุรกรรมการชำระเงินได้อย่างอิสระ สินทรัพย์ดิจิทัลเหล่านี้รวมถึงสินทรัพย์ที่สร้างขึ้นบน Anoma สินทรัพย์บนเครือข่ายอื่นๆ และ Stablecoin ที่โอนไปยัง Anoma ผ่านสะพานข้ามสายโซ่

(4) เครือข่ายสาธารณะใหม่คุณภาพสูงยังคงเกิดขึ้นอย่างต่อเนื่อง

โครงการเครือข่ายสาธารณะใหม่คุณภาพสูงบนเส้นทางความเป็นส่วนตัวยังคงปรากฏอย่างต่อเนื่อง Oasis, PlatON และ Findora จะค่อยๆ ออกสู่สายตาสาธารณะในปี 2020 ในปี 2022 Aleo, Anoma และ Espresso Systems ซึ่งเป็นสามโครงการที่อยู่ในเครือข่ายทดสอบ , จะอยู่ในช่วงสองเดือนที่ผ่านมา ความร้อนกำลังเพิ่มสูงขึ้น และ Aztec ได้รับความสนใจในการเติมเต็มช่องว่างในความเป็นส่วนตัวของเลเยอร์ 2

สถานะของห่วงโซ่สาธารณะความเป็นส่วนตัวในยุค Web3 นั้นชัดเจน ความต้องการของผู้ใช้ในการซ่อนข้อมูลที่ละเอียดอ่อนทำให้ห่วงโซ่สาธารณะความเป็นส่วนตัวและแอปพลิเคชันความเป็นส่วนตัวเป็นความต้องการที่เข้มงวดสำหรับ Web3 ภาษาโปรแกรมและเครื่องมือการพัฒนาที่ค่อนข้างสมบูรณ์ที่จัดทำโดยความเป็นส่วนตัวสาธารณะ เชนดึงดูดดีเวลอปเปอร์เข้าร่วมสร้าง

ความต้องการโครงการด้านความเป็นส่วนตัวในอุตสาหกรรมการเข้ารหัสจะทำให้เกิดห่วงโซ่สาธารณะความเป็นส่วนตัวคุณภาพสูงใหม่ๆ มากขึ้น และห่วงโซ่สาธารณะความเป็นส่วนตัวใหม่เหล่านี้อาจปรากฏในทุกรอบของการเล่าเรื่องห่วงโซ่สาธารณะใหม่หลังจากนั้น

ความเป็นส่วนตัว มูลค่าเครือข่ายเครือข่ายสาธารณะและโอกาสการลงทุน

ในการตัดสินมูลค่าของเครือข่าย ตัวบ่งชี้ที่ใช้ในบทความนี้คือมูลค่าตลาด/TVL (Mcap/TVL) อัตราส่วนพื้นฐานนี้แสดงถึงวิธีการประเมินมูลค่าของเครือข่ายที่สัมพันธ์กับค่าที่ล็อกไว้ ค่าที่มากบ่งชี้ถึงการประเมินมูลค่าที่สูง ดังที่กล่าวไว้ข้างต้นว่า Oasis และ Secret Network มีการพัฒนาระบบนิเวศที่ดี บทความนี้จะยกตัวอย่าง Oasis และ Secret Network

ณ วันที่ 26 สิงหาคม มูลค่าตลาดของโทเค็น Oasis อยู่ที่ 342 ล้านดอลลาร์ และ TVL อยู่ที่ 31.62 ล้านดอลลาร์ โดยมีอัตราส่วนมูลค่าตลาดต่อ TVL ประมาณ 11

โทเค็นเครือข่ายลับมีมูลค่าตามราคาตลาดอยู่ที่ 226 ล้านดอลลาร์ และ TVL อยู่ที่ 11.36 ล้านดอลลาร์ ทำให้อัตราส่วนมูลค่าตามราคาตลาด/TVL อยู่ที่ประมาณ 20

เมื่อพิจารณาจากข้อมูล TVL ของทั้งสอง ปริมาณการล็อกแอปพลิเคชัน DeFi ในระบบนิเวศ Oasis และ Secret Network นั้นไม่สูงนัก และมูลค่าตลาด/TVL เกิน 10 ซึ่งบ่งชี้ว่าการประเมินมูลค่าค่อนข้างสูง

ตั้งแต่วันที่ 1 สิงหาคมถึงวันที่ 26 สิงหาคม มูลค่าตลาดของโทเค็น Oasis ลดลง 20.9% และ TVL บนเครือข่าย Oasis ลดลง 5.5%

มูลค่าตลาดของโทเค็นเครือข่ายลับเพิ่มขึ้น 14.6% และ TVL บนห่วงโซ่เครือข่ายลับเพิ่มขึ้น 3.1%

จะเห็นได้ว่าตั้งแต่วันที่ 1 สิงหาคมถึง 26 สิงหาคม อัตราส่วน Mcap/TVL ของ Oasis ลดลง ในขณะที่อัตราส่วน Mcap/TVL ของ Secret Network เพิ่มขึ้น และช่วงการเปลี่ยนแปลงของ TVL ของทั้งสองนั้นเล็กกว่าช่วงการเปลี่ยนแปลงของมูลค่าตลาด ซึ่งเกี่ยวข้องกับการไม่มีแอปพลิเคชัน DeFi ในระบบนิเวศ

เพื่อลดตัวบ่งชี้ Mcap/TVL ทั้งสองจำเป็นต้องเพิ่มความสมบูรณ์ให้กับแอปพลิเคชันภายในระบบนิเวศและปรับปรุง TVL ของแอปพลิเคชันระบบนิเวศต่อไป

อ้างอิงถึง Solana และ Avalanche อัตราส่วนของตัวบ่งชี้นี้คือ 8 สำหรับ Solana และ 3.1 สำหรับ Avalanche

โครงการที่ไม่ได้ออกเหรียญในห่วงโซ่ความเป็นส่วนตัวสาธารณะก็มีการประเมินมูลค่าที่ค่อนข้างสูงเช่นกัน หลังจากเสร็จสิ้นการจัดหาเงินทุนรอบ B แล้ว มูลค่าของ Aleo อยู่ที่ 1.45 พันล้านดอลลาร์สหรัฐ เมื่อเทียบกับสองรายการที่วิเคราะห์ในบทความนี้ การประเมินมูลค่าของ Aleo เพิ่มขึ้นหลังจากเปิดตัว พื้นที่เครือข่ายหลักมีข้อสงสัย

แม้ว่าการประเมินมูลค่าจะค่อนข้างสูง แต่เครือข่ายสาธารณะด้านความเป็นส่วนตัวโดยรวมก็คุ้มค่าที่จะลงทุน เหตุผลขึ้นอยู่กับความต้องการและระบบนิเวศ

จากมุมมองของความต้องการ ความต้องการของผู้ใช้ในการปกป้องความเป็นส่วนตัวย่อมจะดึงดูดผู้ใช้และนักพัฒนาจำนวนมากอย่างหลีกเลี่ยงไม่ได้ และแทร็กทั้งหมดก็มีการใช้งานอย่างมาก

บทความอ้างอิง:

บทความอ้างอิง:

1. การตีความแบบพาโนรามาของสภาพที่เป็นอยู่ ตรรกะวิวัฒนาการ และผู้เล่นทั่วไปของแทร็กความเป็นส่วนตัวของ Web3 โดย Chain Catcher

2. รายงานการวิจัยของเมสซารี: การตีความแบบพาโนรามาของเครือข่ายโอเอซิส การสร้างเศรษฐกิจข้อมูลที่มีความรับผิดชอบ โดย Oasis Chinese Channel

3. การตีความ Aztec ที่ครอบคลุม: วิธีนำความเป็นส่วนตัว DeFi มาสู่ L2 》โดย เชน ที เฮาส์

4. บัญชีรายชื่อเชิงนิเวศของห่วงโซ่ความเป็นส่วนตัวสาธารณะ: โดยทั่วไปอยู่ในสถานะบุกเบิกยุคแรก และการพัฒนาระบบนิเวศเป็นไปอย่างช้าๆ โดย PANews

5. Secret Network: What is a Programmable Privacy Public Chain โดย Rhythm BlockBeats

ลิงค์ต้นฉบับ