ต้นฉบับ - โอเดลี่

ผู้เขียน – ฉิน เสี่ยวเฟิง

บ่ายวันนี้ สมาชิกชุมชนจำนวนมากรายงานว่าโครงการ Telegram Bot Unibot ถูกโจมตี ตามการตรวจสอบของ Scopescan ผู้โจมตีได้ถ่ายโอนโทเค็นจากผู้ใช้ Unibot และแลกเปลี่ยนเป็น ETH ซึ่งปัจจุบันขาดทุนเกิน 600,000 ดอลลาร์แล้ว

ทันทีที่มีข่าวออกมา โทเค็น UNIBOT ก็ลดลงจาก 55 USDT เป็น 33 USDT โดยลดลงสูงสุด 40% ปัจจุบันซื้อขายที่ 39.5 USDT

บริษัทรักษาความปลอดภัย: ยกเลิกการอนุญาตโดยเร็วที่สุด

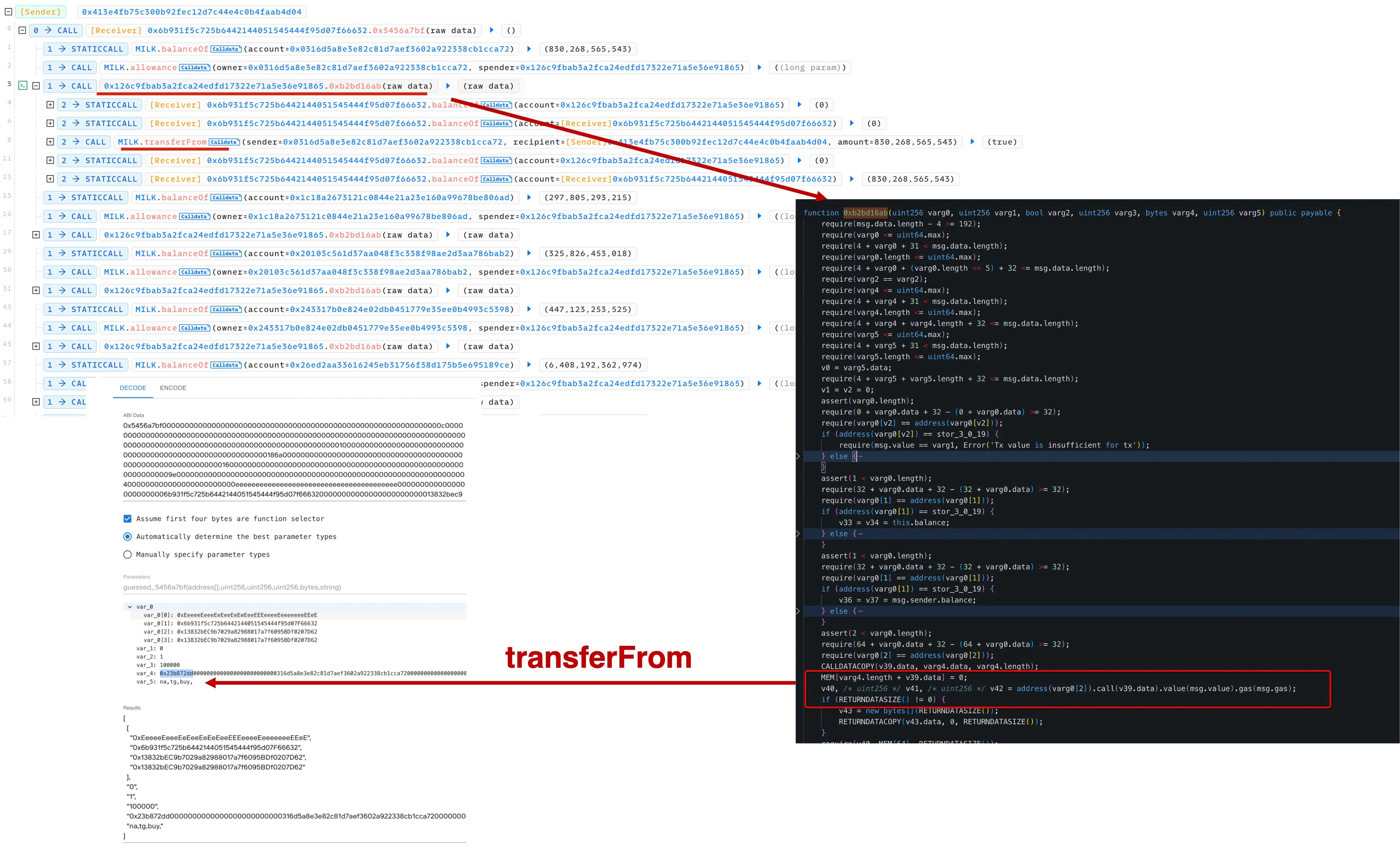

หน่วยงานด้านความปลอดภัย BlockSecTeam วิเคราะห์ว่าเนื่องจากโค้ดไม่ใช่โอเพ่นซอร์ส จึงสงสัยว่าฟังก์ชัน 0xb2bd16ab ในสัญญา 0x126c ขาดการตรวจสอบอินพุต ทำให้สามารถโทรได้ตามอำเภอใจ ดังนั้นผู้โจมตีสามารถเรียก transferFrom เพื่อโอนโทเค็นที่ได้รับอนุมัติในสัญญา BlockSecTeam เตือนผู้ใช้ให้เพิกถอนการอนุมัติสัญญาโดยเร็วที่สุดและโอนเงินไปยังกระเป๋าเงินใหม่

การวิเคราะห์ของทีมรักษาความปลอดภัยของ Beosin เชื่อว่าสาเหตุที่แท้จริงของการโจมตีของ Unibot คือการแทรก CAll ผู้โจมตีสามารถส่งข้อมูลการโทรที่เป็นอันตรายแบบกำหนดเองไปยังสัญญา 0xb2bd16ab ดังนั้นจึงถ่ายโอนโทเค็นที่ได้รับอนุมัติโดยสัญญา Unibot Beosin Trace กำลังติดตามเงินที่ถูกขโมย และ Beosin เตือนผู้ใช้ให้ยกเลิกการอนุญาตกระเป๋าสตางค์ในการเพิกถอน ลิงก์: https://revoid.cash/ ที่อยู่ที่เกี่ยวข้องกับการโจมตีมีดังนี้:https://eagleeye.space/address/0x413e4Fb75c300B92fEc12D7c44e4c0b4FAAB4d04

แฮกเกอร์ซ่อนตัวเป็นเวลาครึ่งปีเพื่อทำการโจมตี

สิ่งที่แปลกอย่างหนึ่งเกี่ยวกับ Unibot ในครั้งนี้ก็คือที่อยู่ของแฮ็กเกอร์นั้นถูกย่อไว้ตั้งแต่สัญญา Unibot ถูกนำมาใช้ในเดือนพฤษภาคมปีนี้ ตามการติดตามของ Scopescan แฮ็กเกอร์ได้รับ 1 ETH จาก FixFloat (coin mixer) เป็นก๊าซสำหรับการโจมตีครั้งนี้หนึ่งสัปดาห์หลังจากเปิดตัว Unibot ไม่มีการดำเนินการที่เกี่ยวข้องในอีกหกเดือนข้างหน้าจนกระทั่งการโจมตีในวันนี้

ผู้ใช้จำนวนมากในชุมชน crypto คาดการณ์ว่าการโจมตีนี้อาจเป็นผลงานของคนใน Unibot เนื่องจากเวลาที่เกิดเหตุนั้นบังเอิญมากซึ่งเกิดขึ้นเป็นช่วงหน้าต่างหลังจากที่ Unibot เปลี่ยนเป็นสัญญาใหม่ (สัญญาใหม่ได้รับการอัพเกรดเพียงสอง เมื่อหลายวันก่อน) และแฮกเกอร์ก็พบมันได้ง่าย ๆ ช่องโหว่ของสัญญา

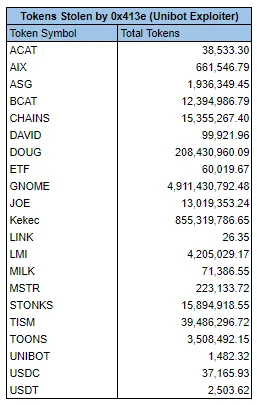

ข้อมูลบนห่วงโซ่แสดงให้เห็นว่าที่อยู่กระเป๋าเงินของแฮ็กเกอร์ในปัจจุบันมีสินทรัพย์เหลืออยู่ประมาณ 630,000 เหรียญสหรัฐ สัดส่วนที่ใหญ่ที่สุดของสินทรัพย์ที่เหลืออยู่คือ ETH ซึ่งอยู่ที่ประมาณ 573,000 เหรียญสหรัฐ ทรัพย์สินที่ถูกขโมยอื่น ๆ เกี่ยวข้องกับสกุลเงินดังต่อไปนี้:

นอกจากนี้ จากการตรวจสอบของ Lookonchain พบว่าทรัพย์สินของผู้ใช้ถูกขโมยสองครั้งในการโจมตีครั้งนี้ บัญชีผู้ใช้เริ่มแรกได้รับ 20,789 USDC และใช้เงิน 1,000 ดอลลาร์เพื่อซื้อ SMilk ส่วน USDC ที่เหลือมูลค่า 19,789 ดอลลาร์ถูกผู้โจมตีขโมยไป บ่ายวันนี้ ผู้ใช้ขาย SMilk ในราคา 2,194 ดอลลาร์ และได้รับ 1,194 ดอลลาร์ (ผลตอบแทน 120%) หนึ่งชั่วโมงต่อมา USDC ที่เหลือ 2,194 ดอลลาร์สุดท้ายก็ถูกขโมยอีกครั้ง

เราเตอร์มีช่องโหว่และการโจมตียังคงดำเนินต่อไป

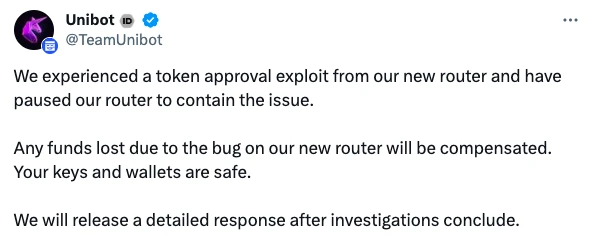

Unibot ประกาศอย่างเป็นทางการว่าการโจมตีนี้ส่วนใหญ่เกิดจากช่องโหว่การอนุมัติโทเค็นในเราเตอร์ (เราเตอร์) ใหม่และเราเตอร์ถูกระงับ การสูญเสียทางการเงินใด ๆ ที่เกิดจากช่องโหว่จะได้รับการชดเชย และ Unibot จะเปิดเผยรายละเอียดหลังจากการสอบสวนเสร็จสิ้น . ตอบกลับ

ผู้ใช้ชุมชน @tomkysar กล่าวว่าการโจมตี Unibot ยังคงดำเนินต่อไป ดูเหมือนว่าที่อยู่ของผู้โจมตีสองแห่งจะยังคงได้รับเงินทุนจาก addys ที่ได้รับการอนุมัติโดยเราเตอร์ 0x126 และเงินทุนของผู้ใช้ยังคงตกอยู่ในความเสี่ยง

ความปลอดภัยของผลิตภัณฑ์ของ ธปท. ยังเป็นที่น่าสงสัย

Unibot เป็น Telegram Bot ใหม่ยอดนิยมที่ให้ผู้ใช้สามารถแลกเปลี่ยน cryptocurrencies ได้โดยไม่ต้องออกจากแอป Telegram บอทใช้งานง่าย ซื้อขายได้รวดเร็ว และนำเสนอฟีเจอร์ต่างๆ เช่น การคัดลอกการซื้อขายแบบกระจายอำนาจ คำสั่งจำกัดตาม DEX และการป้องกันบอท MEV

จากข้อมูลของ CoinGecko UniBOT ได้รับ 8,950 ETH นับตั้งแต่ก่อตั้ง ซึ่งเป็นอันดับสองในบรรดาผลิตภัณฑ์ BOT ทั้งหมด Maestro อยู่ในอันดับที่หนึ่งด้วยรายได้สะสม 13,200 ETH Banana Gun อยู่ในอันดับที่สามโดยมีรายได้ 1,940 ETH

อย่างไรก็ตาม ผลิตภัณฑ์ BOT ยังมีความเสี่ยงด้านความปลอดภัยที่สำคัญ โดยเฉพาะอย่างยิ่งช่องโหว่ของเราเตอร์แบบเดียวกับที่เพิ่งปรากฏในสัญญา Maestro ส่งผลให้สูญเสียประมาณ 281 ETH - ช่องโหว่นี้ทำให้ผู้โจมตีสามารถถ่ายโอนสัญญาเราเตอร์ 2 ของตนได้ (https://etherscan.io/address/0x80a64c6d7f12c47b7c66c5b4e20e72bc1fcd5d9e…) ได้รับการอนุมัติบนโทเค็นใดๆ แล้ว ในท้ายที่สุด Maestro เลือกที่จะชดเชยผู้ใช้สำหรับการสูญเสียบางส่วนของพวกเขา